如何成为一名黑客(网络安全从业者)——网络攻击技术篇(2/8 网络嗅探)

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了如何成为一名黑客(网络安全从业者)——网络攻击技术篇(2/8 网络嗅探)相关的知识,希望对你有一定的参考价值。

大家好,我是Quark。昨天(09.15)凌晨3点,莫兰蒂来了,顿时天昏地暗,飞沙走石,断水断电,沿海地区真是伤不起,不过我还是回来了,昨天没更新,今天一并补上。

上次我们了解了黑客是如何为一次攻击做准备,今天我们正式进入攻击阶段,一起来学习一下如何进行网络嗅探,以获取关于目标主机所在网络的具体状况,并学习如何防范网络嗅探。

1、网络嗅探的原理

网络攻击者如果能够通过网络嗅探工具获得目标计算机网络传输的数据包,就可以通过对数据包按照协议进行还原和分析,从而获取目标计算机传输的大量信息。因此,网络嗅探技术是一种威胁性极大的非主动类信息获取攻击技术。

对目标计算机的网络进行嗅探可以通过Sniffer类工具(即网络嗅探器)来完成。利用这种工具,可以监视网络的状态、数据流动情况以及网络上传输的信息。如果信息以明文的形式在网络上传输时,便可以使用网络监听的方式来进行数据包的嗅探和获取。将网络嗅探设备或网络嗅探主机的网络接口设置为监听模式,便可以将网上传输的信息截获。攻击者常常利用网络嗅探技术截获网络中传输的用户远程登录的用户名和口令。网络管理员也常利用网络嗅探工具抓取网络中传输的各类数据,从而深入分析网络性能和故障,包括计算机之间的异常通信、不同网络协议的通信流量、每个数据包的源地址和目的地址等。从网络嗅探工具获取的数据包中,可以分析出非常详细的信息。

为了捕获网络接口收到的所有数据帧,网络嗅探工具会将网络接口设置为“混杂”(Promiscuous)模式。在正常模式下,网络接口只能接收目标MAC地址是网络接口自身MAC地址的数据帧。只有在混杂模式下,网络接口处于一个对所有网络数据包进行“监听”的状态,才可以听到网络中传输的所有数据帧,而不管数据帧的目的地址是广播地址还是自己或者其他网络接口的地址。网络嗅探工具对探测到的每一个数据帧交由相应的协议分析工具进行数据包的解析和数据的还原,进而实现对数据帧包含内容的实时分析。

需要注意的是,网络嗅探工具只能监听到处于同一个物理网络内发送到自己网络接口的数据帧。因此,它能监听到由集线器构建的广播型局域网中的所有数据。而对于由交换机和路由器构建的网络,就无法监听到不是发送到自己网络接口的,而是其他网络接口之间相互发送的数据帧了。对于支持端口镜像的交换机,可以通过镜像操作,即将其他网络接口收发的数据帧复制一份到一个监听端口即镜像端口,然后将网络嗅探设备或者网络嗅探主机连接到交换机的镜像端口来实现对交换机中其他端口的监听。

2、网络嗅探工具

网络嗅探工具分为软件和硬件两种。

(1)网络嗅探软件

主要有Wireshark、Sniffer Pro、OmniPeek、NetXray等。

优点:安全配置方便,易于学习使用,同时也便于交流;

缺点:无法抓取网络上所有的数据帧,少数情况下也就无法真正了解网络的故障和运行情况。

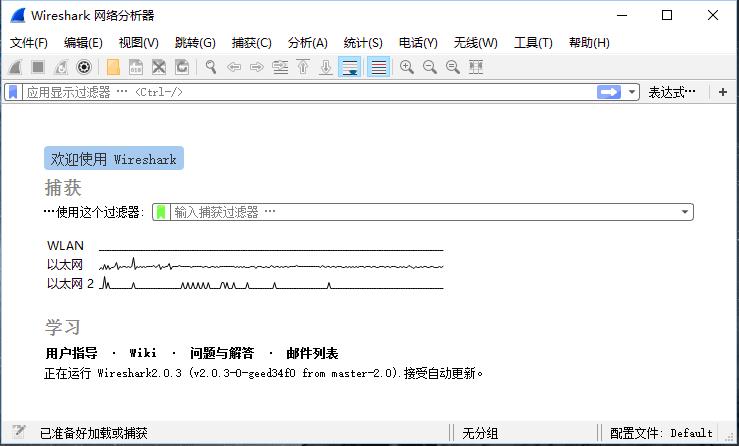

下图为:Wireshark的主界面

(2)网络嗅探硬件设备

用于网络嗅探的硬件设备往往是专用的网络协议分析设备,其价格较高。但是可以抓取网络上的各种数据帧,从而提供完善的网络故障诊断分析功能。

网络攻击者往往利用网络嗅探软件或者利用木马中的网络嗅探功能来对目标主机中传输的数据进行嗅探和分析。

3、网络嗅探的防范

网络嗅探工具常通过获取数据包中的明文数据来窃取敏感信息。因此,我们可以使用具有加密功能的软硬件来对网络传输的数据进行加密,以达到保护传输数据的安全性。VPN、SSL、SSH等加密传输的设备和技术就可有效防范网络嗅探工具的嗅探。

利用网络设备的物理或者逻辑隔离的手段可以避免信息的泄露。如交换机的VLAN功能就能实现VLAN之间网络传输数据的逻辑隔离。所以,通过在一个交换机上划分不同VLAN的办法可以限制网络嗅探工具只能嗅探一个VLAN内的数据,从而减少网络数据被嗅探的范围。

PS:

各种网络嗅探软件大家自行搜索下载,推荐在官方网站下载,对于收费软件可以选择使用国内的破解版本。

欢迎大家关注我的微信公众号,学习更多关于网络安全的知识。如果你有什么好的建议,也欢迎通过公众号给我留言,一定虚心接受有益的建议。

搜索公众号:Quark网络安全

或长按扫下方的二维码↓↓↓↓↓

免责声明:本公众号发表的所有文章均旨在传播网络安全知识及指导用户保护隐私,至于用户将所学知识用于何种目的或造成何种后果,本微信公众号均无力控制,也概不负责。

图片源自网络,如有侵权,请告之。

以上是关于如何成为一名黑客(网络安全从业者)——网络攻击技术篇(2/8 网络嗅探)的主要内容,如果未能解决你的问题,请参考以下文章