iptables

Posted lpfuture

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了iptables相关的知识,希望对你有一定的参考价值。

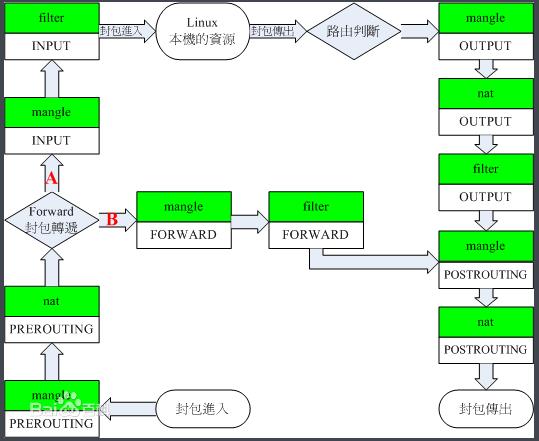

iptables 基本概念

四张表: 表里有链 (chain )

filter: 用来进行包过滤: INPUT OUTPUT FORWARD

nat: 用来网络地址转换: network address translation ,允许一个内网地址块,通过NAT转换成公网IP,实现对公网的访问,解决IP地址不足

PREROUTING POSTROUTING OUTPUT

mangle :用来对数据包标志

PREROUTING INPUT OUTPUT FORWARD POSTROUTING

raw:对原始数据包的处理

PREROUTING OUTPUT

iptables

-A 增加一条规则,默认就是在后面增加

-D 删除

-L 列出规则

-n 以数值显示

-I 在最前面插入规则

-v 显示统计数据,与-L一起用,看到的信息更多

-F 清空规则

-z 清空计数器

-x 清空自定义链

-t 后接表名

-P policy,默认策略

-p 后接协议名

--dport 目标端口

--sport 源端口

-d 目标地址

-s 源地址

-i 接网卡接口, 进入的网卡接口

-o 接网卡接口, 出去的网卡接口

-j 后接动作

动作的分类:

ACCEPT 接收数据包

DROP 丢弃数据包

REJECT 拒绝数据包,和DROP的区别就是REJECT会返回错误信息,DROP不会

MASQUERADE IP地址伪装,使用NAT转换成外网IP,可以PPP拔号(外网IP不固定情况)

SNAT 源地址转换,它与MASQUERADE的区别是SNAT是接一个固定IP

DNAT 目标地址转换

LOG 记录日志

例1,列规则

iptables -L --默认看的就是filter表

iptables -L -t filter

iptables -L -t nat

iptables -L -t mangle

iptables -L -t raw

例2,对ping的控制

ICMP 在传输层是基于tcp的,所以是双向的,可以对其input或ouput都可以控制

# iptables -A INPUT -p icmp -j REJECT --可以不加-t filter,默认就是对此表进行操作

# iptables -t filter -A INPUT -p icmp -j REJECT

--有返回信息

# iptables -t filter -A OUTPUT -p icmp -j REJECT

--无返回信息

# iptables -t filter -A INPUT -p icmp -j DROP

--无返回信息

# iptables -t filter -A OUTPUT -p icmp -j DROP

--无返回信息

只允许35ping本地,其它都拒绝

# iptables -t filter -A INPUT -p icmp -j REJECT

# iptables -t filter -A INPUT -s 10.1.1.35 -p icmp -j ACCEPT

--错误写法

# iptables -t filter -A INPUT -s 10.1.1.35 -p icmp -j ACCEPT

# iptables -t filter -A INPUT -p icmp -j REJECT

--正确写法

--如果要把一条规则加到前面,使用-I参数

# iptables -t filter -A INPUT -p icmp -j REJECT

# iptables -t filter -I INPUT -s 10.1.1.35 -p icmp -j ACCEPT

--正确写法

# iptables -t filter -I INPUT 2 -s 10.1.1.36 -p icmp -j ACCEPT

--把这一条加为第2条(指定数字为第几条)

------------------------------------------------

规则就是一个访问控制列表(ACL),读取的顺序是从上往下一条一条匹配,匹配一条就不继续往下匹配,最后匹配默认策略,所以正确写法应该是把刚才允许10.1.1.35的写到最前面

-----------------------------------------------

删除的方法:

方法一:

# iptables -t filter -D INPUT -s 10.1.1.35 -p icmp -j ACCEPT

--加的时候怎么写,删除时就要怎么写 A 参数换成 D就可以

方法二;

# iptables -L -n --line

# iptables -D INPUT 2

--在规则比较多或者不好写规则的情况下,可以先用--line或者--line-number列出行号,再用行号删除

方法三:

# iptables -F

--直接清空filter表的所有规则

iptables -X

iptables -Z --清除计数器,自定义链

例3,规则的保存与还原

# /etc/init.d/iptables save --这样是默认保存到/etc/sysconfig/iptables

# iptables-save > /etc/sysconfig/iptables--将当前规则保存到这个文件,文件可以自定义

# iptables -F

# iptables -X

# iptables -Z --使用这三条来清空filter表,如果别的表也要清空的话,就加-t 表名都清一次

# iptables-restore < /etc/sysconfig/iptables --把保存的规则还原回去

--/etc/sysconfig/iptables文件为默认保存文件,重启iptables服务会默认把此文件里的规则还原。当然也可以手工保存到另一个文件,就需要iptables-restore手工还原了。

例4,每个链的默认策略的修改

# iptables -P INPUT DROP --INPUT键默认策略改为DROP,改回来把DROP换成ACCEPT就行了

# iptables -P OUTPUT DROP --OUTPUT键默认策略改为DROP

例5,实现允许ssh进来(也就是你做服务器,客户端来连你)

ssh出去(也就是你做客户端,去连接别的服务器),别的都拒绝

(要求,INPUT和OUTPUT双链默认策略都为DROP)

# iptables -P INPUT DROP

# iptables -P OUTPUT DROP

下面两条定义允许ssh进来

# iptables -A INPUT -p tcp --dport 22 -j ACCEPT

# iptables -A OUTPUT -p tcp --sport 22 -j ACCEPT

下面两条定义允许ssh出去

# iptables -A INPUT -p tcp --sport 22 -j ACCEPT

# iptables -A OUTPUT -p tcp --dport 22 -j ACCEPT

例6,在例五的基础上允许ping自己的IP,本地回环127.0.0.1和10.1.1.35

下面两条定义能ping自己和127本地回环

# iptables -A INPUT -i lo -p icmp -j ACCEPT

# iptables -A OUTPUT -o lo -p icmp -j ACCEPT

--这里用lo设备是127网段的所有回环地址都可以。如果指定ip127.0.0.1的话,只能控制这一个IP。在控制的范围上还是有区别的

下面两条定义此服务器和35这台机器可以互ping

# iptables -A INPUT -p icmp -s 10.1.1.35 -j ACCEPT

# iptables -A OUTPUT -p icmp -d 10.1.1.35 -j ACCEPT

--把默认策略先改为允许,然后把基本都安装起来,再把默认策略改回为drop

# yum install httpd* postfix* bind* vsftpd* dhcp* samba* mysql* -y

例7,

在上面的基础上再加上只允许10.1.1.0/24这个网段访问你的httpd服务,和你只能访问10.1.1.0/24网段的httpd服务

例8

在上面的基础上再加上允许别人访问本台服务器的DNS

只需要做udp的53端口就可以了,不用写tcp 53(因为tcp 53主要是用于主从DNS服务器同步的)

-------------------------------

一些特殊的写法

连接端口

iptables -A INPUT -p tcp --dport 1:1000 -j ACCEPT

iptables -A INPUT -p tcp -m multiport --dport 22,80,110 -j ACCEPT

硬件地址

iptables -A INPUT -m mac --mac-source 00:23:CD:95:DA:0B -p all --dport 80 -j ACCEPT

例9 邮件服务器

25 smtp 110 pop3

例10 dhcp

iptables 对dhcp端口控制无效

69

例11

samba

139 445

例12 FTP

主动 被动

用iptables实现ftp的主动模式能够访问

下面两句实现的是命令端口的连接

# iptables -A INPUT -p tcp --dport 21 -j ACCEPT

# iptables -A OUTPUT -p tcp --sport 21 -j ACCEPT

--不加这两句,客户端访问时都不能登录,加了后可以登录,但用ls列出ftp的共享信息的话就发现不行,这是因为20的数据端口还没有做规则

# iptables -A INPUT -p tcp --dport 20 -j ACCEPT

# iptables -A OUTPUT -p tcp --sport 20 -j ACCEPT

--主动模式是20端口去主动连接,所以上面两条,实现了主动模式的连接,注意:如果使用linux的ftp命令来做实验的话,注意登录后使用passive命令关掉被动模式再试验

被动模式

客户端连接服务器的随机端口

vim /etc/vsftpd/vsftpd.conf

在最后加上

pasv_enable=YES

pasv_min_port=3000

pasv_max_port=3100 --最小端口范围和最大端口范围可以自定义

/etc/init.d/vsftpd restart --重启服务

下面两句就是针对上面的被动配置来设置的允许规则

# iptables -A INPUT -p tcp --dport 3000:3100 -j ACCEPT

# iptables -A OUTPUT -p tcp --sport 3000:3100 -j ACCEPT

--练习:上面的ftp是服务端写的规则,客户端应该怎么写去主动或被动访问别人的ftp服务器?

例13

nfs

--因为nfs用到rpc调用,端口不固定,所以需要把端口给固定起来.nis服务也会用到rpc调用,也需要做端口绑定(鸟哥书上面nis那章节有)

vim /etc/sysconfig/nfs --在此文件里加上下面四句

LOCKD_TCPPORT=3000

LOCKD_UDPPORT=3000

MOUNTD_PORT=3001

STATD_PORT=3002

/etc/init.d/nfs restart

/etc/init.d/portmap restart --这里先把默认策略改成ACCEPT,再启动就可以启动起来,然后再把默认策略改回成DROP,再继续做下面的实验

netstat -ntl |grep 300 去查看,看到rpc.的守护进程的端口为自己绑定的端口

iptables -A INPUT -p tcp --dport 3000:3002 -j ACCEPT

iptables -A OUTPUT -p tcp --sport 3000:3002 -j ACCEPT

iptables -A INPUT -p udp --dport 3000:3002 -j ACCEPT

iptables -A OUTPUT -p udp --sport 3000:3002 -j ACCEPT

还要加上2049(nfs)和111(portmap)的端口的规则

iptables -A INPUT -p tcp --dport 2049 -j ACCEPT

iptables -A OUTPUT -p tcp --sport 2049 -j ACCEPT

iptables -A INPUT -p udp --dport 2049 -j ACCEPT

iptables -A OUTPUT -p udp --sport 2049 -j ACCEPT

iptables -A INPUT -p tcp --dport 111 -j ACCEPT

iptables -A OUTPUT -p tcp --sport 111 -j ACCEPT

iptables -A INPUT -p udp --dport 111 -j ACCEPT

iptables -A OUTPUT -p udp --sport 111 -j ACCEPT

以上是关于iptables的主要内容,如果未能解决你的问题,请参考以下文章