XSS 复合编码 续

Posted 阔爱的贝贝

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了XSS 复合编码 续相关的知识,希望对你有一定的参考价值。

对上文 【web安全】第二弹:XSS攻防中的复合编码问题 的一些补充,思路来源于:http://escape.alf.nu/3/

html解码的问题:

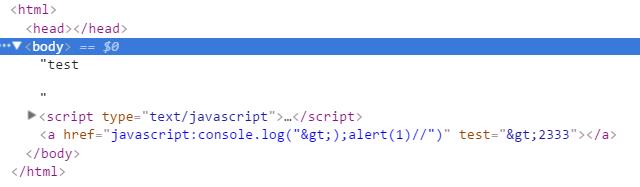

通过appendChild添加的节点,不会被HTML解码,示例代码如下:

<body>test</body> <script type="text/javascript"> function escape(s) { var url = \'javascript:console.log(\' + JSON.stringify(s) + \')\'; console.log(url); var a = document.createElement(\'a\'); a.href = url; a.setAttribute("test", ">2333") document.body.appendChild(a); } s = ">);alert(1)//"; escape(s); </script>

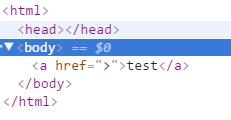

只有通过innerHTML插入页面的代码才会被HTML解析。

<script type="text/javascript"> s = \'<a href=">">test</a>\' document.body.innerHTML = s; </script>

解析后为:

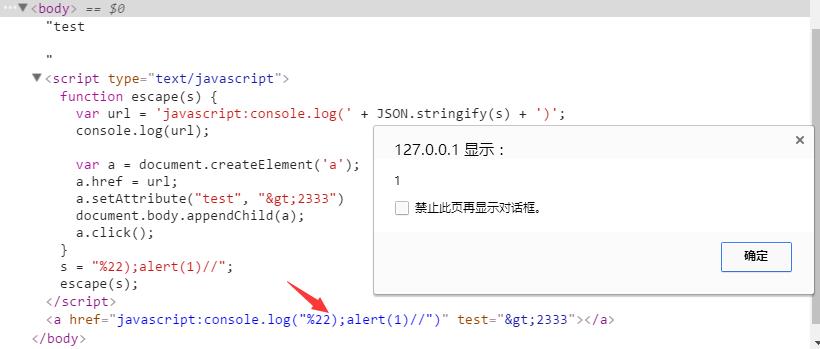

URL解码的问题:

URL解码发生在点击链接的时候。示例如下:

在触发点击事件的时候,先进行URL解码,发现javascript伪协议之后,对内容进行JS解析执行。

以上是关于XSS 复合编码 续的主要内容,如果未能解决你的问题,请参考以下文章