DAY11:文件上传1

Posted niangaosds

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了DAY11:文件上传1相关的知识,希望对你有一定的参考价值。

一、文件上传原理

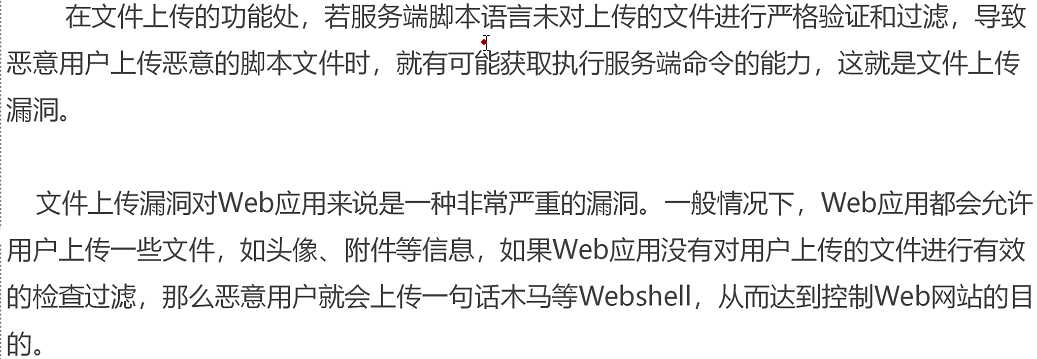

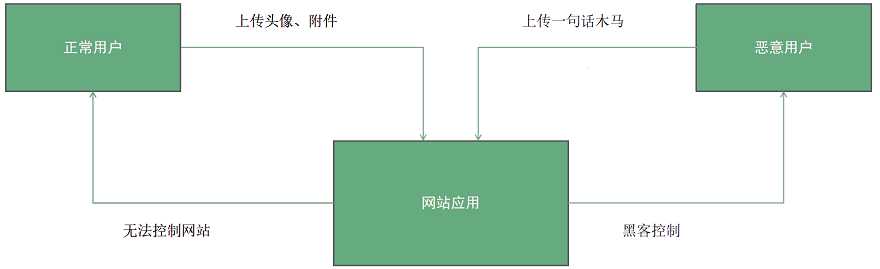

1. 文件上传漏洞原理

2. 文件上传漏洞高危触发点

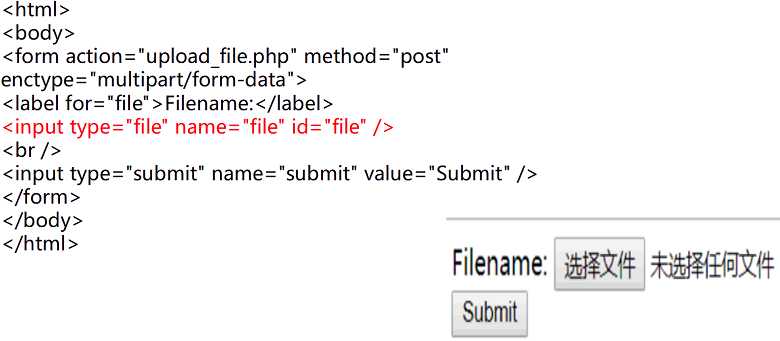

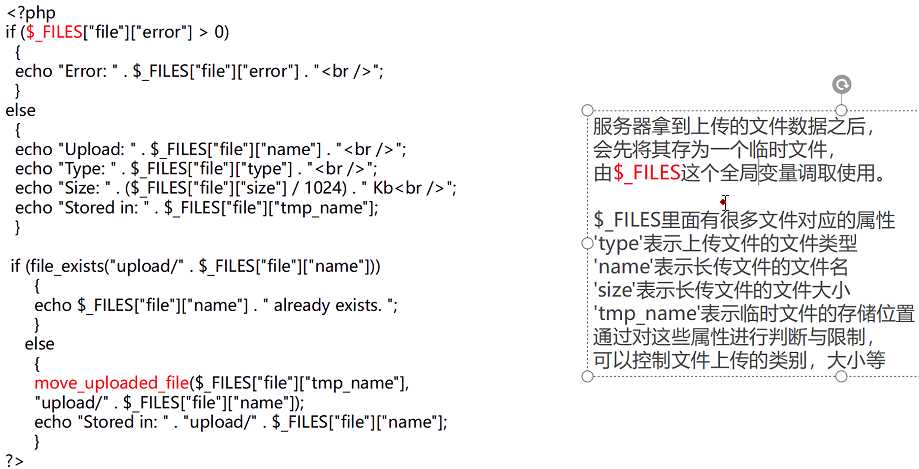

3. 文件上传流程及原理

①前端表单

②后端处理

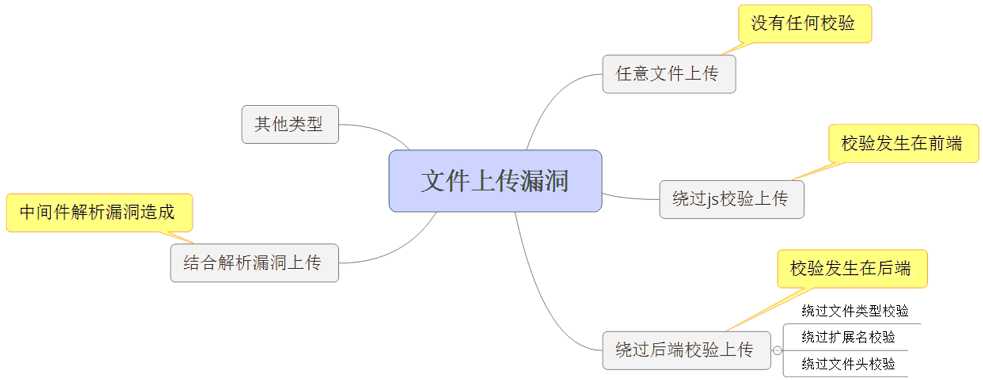

4. 文件上传分类

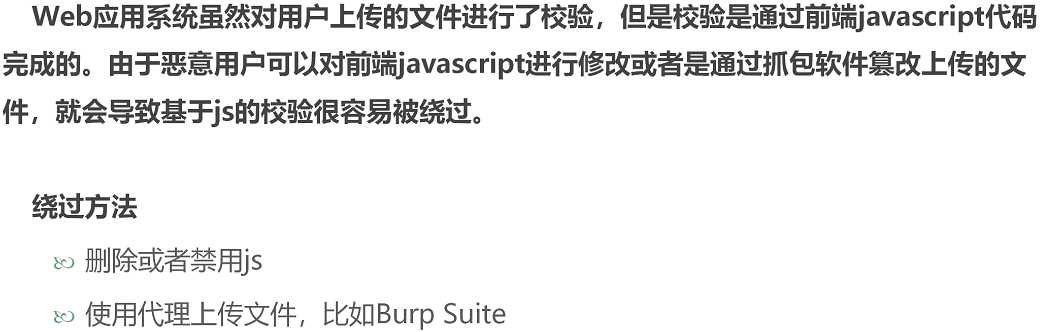

二、前端JS检测

1. 绕过JS校验上传

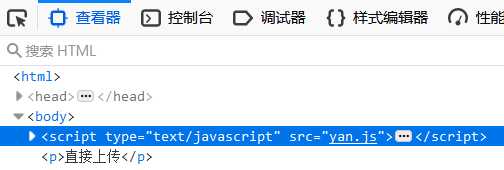

①删除JS

删除前调用了yan.js

删除src="yan.js"

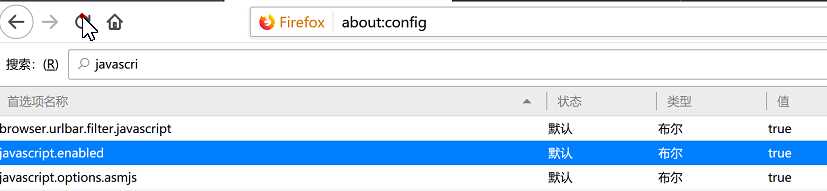

②禁用JS,将值设置为false

③可以先将文件名改为jpg,绕过js验证,然后burpsuit抓包修改后缀即可

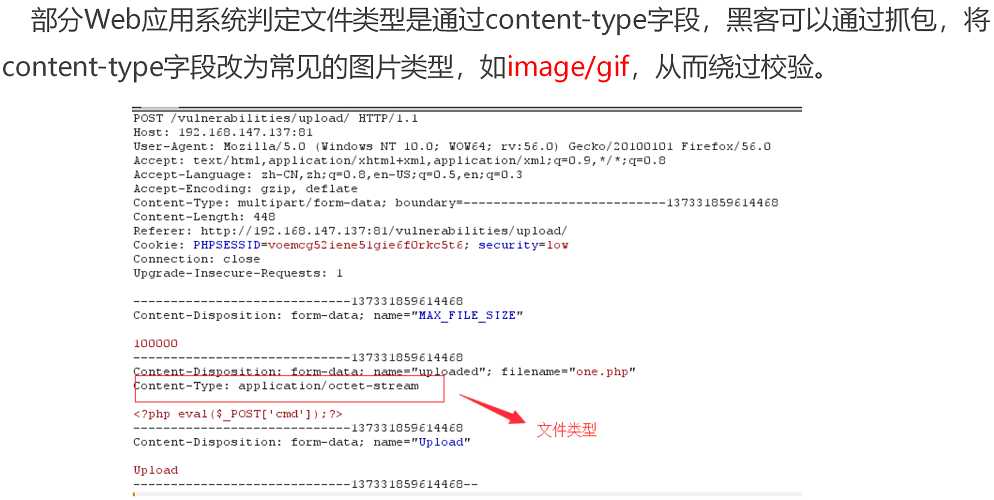

三、MIME-TYPE检测

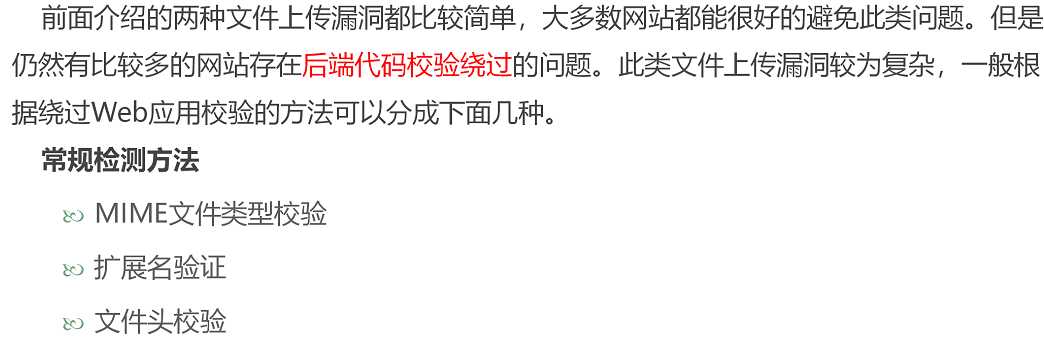

1. 文件上传漏洞-后端上传代码校验绕过

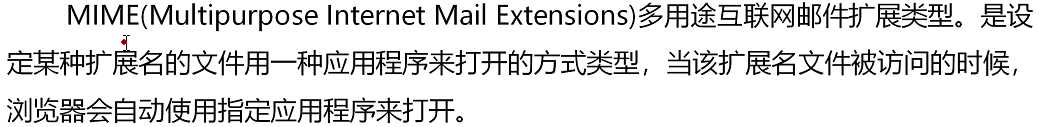

2. 什么是MIME

3. 常见的MIME类型

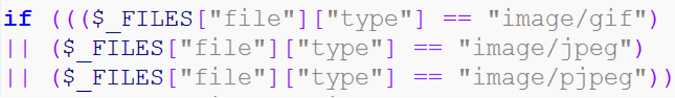

4. MIME类型如何检测

5. 绕过文件类型校验

以上是关于DAY11:文件上传1的主要内容,如果未能解决你的问题,请参考以下文章