ssl 安全测试工具 testssl.sh 和LogJam攻击

Posted hustcpp

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了ssl 安全测试工具 testssl.sh 和LogJam攻击相关的知识,希望对你有一定的参考价值。

举几个工作中用到的安全测试工具

testssl.sh

官方网站:https://testssl.sh

这是一个傻瓜式操作的工具,clone到本地之后,直接执行命令 testssl.sh www.baidu.com 就可以执行测试

- 再此介绍一下 LogJam:

Logjam攻击会对TLS协议进行攻击。Logjam攻击将会允许一个使用中间人攻击的黑客将TLS链接的加密算法的输出级别降至512位。这样会使得攻击者能够读取和修改使用这个链接进行传输的所有数据信息。Logjam攻击让我们想起了FREAK攻击但是这个攻击使用的是TLS协议的漏洞而不是可执行的漏洞并且它攻击的是Diffie-Hellman密钥交换技术而不是RSA密钥交换技术。这个攻击将会影响任何支持DHE_EXPORT加密的服务器并且会影响所有的现代web浏览器。据统计排名在前一百万的域名中有8.4%的网站是有漏洞的

显示一段输出结果:

Testing vulnerabilities

Heartbleed (CVE-2014-0160) not vulnerable (OK), no heartbeat extension

CCS (CVE-2014-0224) not vulnerable (OK)

Ticketbleed (CVE-2016-9244), experiment. not vulnerable (OK)

ROBOT not vulnerable (OK)

Secure Renegotiation (CVE-2009-3555) not vulnerable (OK)

Secure Client-Initiated Renegotiation not vulnerable (OK)

CRIME, TLS (CVE-2012-4929) not vulnerable (OK)

BREACH (CVE-2013-3587) no HTTP compression (OK) - only supplied "/" tested

POODLE, SSL (CVE-2014-3566) not vulnerable (OK)

TLS_FALLBACK_SCSV (RFC 7507) Downgrade attack prevention supported (OK)

SWEET32 (CVE-2016-2183, CVE-2016-6329) not vulnerable (OK)

FREAK (CVE-2015-0204) not vulnerable (OK)

DROWN (CVE-2016-0800, CVE-2016-0703) not vulnerable on this host and port (OK)

make sure you don't use this certificate elsewhere with SSLv2 enabled services

https://censys.io/ipv4?q=ED68C58B63218E1D2AA63394B3F23ECA26FE5884C9F2235AC2D4AB6EDD2F064E could help you to find out

LOGJAM (CVE-2015-4000), experimental not vulnerable (OK): no DH EXPORT ciphers, no DH key detected with <= TLS 1.2

BEAST (CVE-2011-3389) TLS1: ECDHE-RSA-AES128-SHA ECDHE-RSA-AES256-SHA AES128-SHA AES256-SHA

VULNERABLE -- but also supports higher protocols TLSv1.1 TLSv1.2 (likely mitigated)

LUCKY13 (CVE-2013-0169), experimental potentially VULNERABLE, uses cipher block chaining (CBC) ciphers with TLS. Check patches

RC4 (CVE-2013-2566, CVE-2015-2808) VULNERABLE (NOT ok): ECDHE-RSA-RC4-SHA RC4-SHA

结果也很清晰明了,左边是测试项,右边是测试结果。这其中就包含了LOGJAM的测试

scancode-toolkit

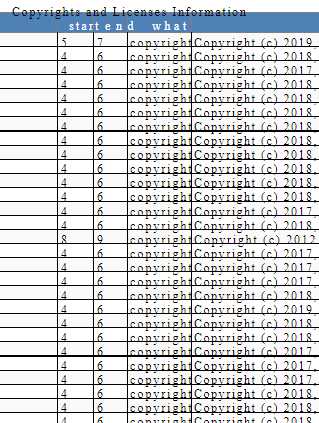

这是一个检测代码的协议工具,测试代码里有没有使用到gpl或者其它开源协议,可以输出html, json,sqliteDB 等格式, 另外配合ScanCode-Workbench,可以比较清楚地查看

部分结果:

Netsparker

这个工具比较流行也比较权威,是收费软件,官网: https://www.netsparker.com/

功能很强大也比较复杂,除了比较常见的网站测试以外,还可以单独测试restful接口

以上是关于ssl 安全测试工具 testssl.sh 和LogJam攻击的主要内容,如果未能解决你的问题,请参考以下文章