DDOS***之SYNFlood***原理及预防策略

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了DDOS***之SYNFlood***原理及预防策略相关的知识,希望对你有一定的参考价值。

DDOS***之SYNFlood***原理及预防策略DDOS***由DOS***演变而来,DOS(Denial of Service)***其思路是让系统“超载”并拒绝提供正常服务。这些***操作简单,只需要利用协议漏洞或携带被允许进入网络的正常流量即可。因为DOS***利用的是协议漏洞,其流量表面上是平常的流量,所以很难完全被消除。

相比DOS***使用单台或者少数设备进行***而言,DDOS(Distributed Denial of Service)***中,***利用其控制的大量肉机对被***者进行***,随着互联网的带宽的增加,DDOS***可以轻易产生若干Gb/s以上的网络流量。导致部分或者全部网络堵塞。

DOS***导致服务器以及网络资源被耗尽,无法提供正常服务甚至崩溃,但是很容易察觉。

DDOS***导致被***服务器所处的部分或者全部网络堵塞,不容易察觉。

DDOS***种类很多,这里介绍网络上最常见的***之一--- SYNFlood***。

SYNFlood***

1、***原理

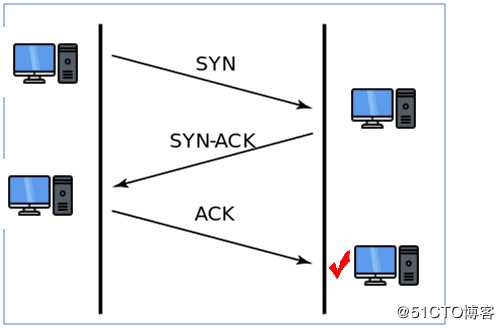

SYNFlood***属于DDOS***的一种,它利用TCP协议缺陷,通过发送大量的半连接请求,耗费CPU和内存资源。***端(或者肉鸡)在短时间内伪造大量不存在的IP地址,向服务器不断地发送syn包,服务器回复确认包,并等待客户的确认, 由于源地址是不存在的,服务器需要不断的重发直至超时,这些伪造的SYN包将长时间占用未连接队列,正常的SYN请求被丢弃,目标系统运行缓慢,严重者引起网络堵塞甚至系统瘫痪,如下图。

服务器在发出SYN+ACK应答报文后是无法收到客户端的ACK报文的(第三次握手无法完成),这种情况下服务器端一般会重试(再次发送SYN+ACK给客户端)并等待一段时间后丢弃这个未完成的连接这段时间的长度我们称为SYN Timeout,一般来说这个时间是分钟的数量级(大约为30秒-2分钟);一个用户出现异常导致服务器的一个线程等待1分钟并不是什么很大的问题,但如果有一个恶意的***者大量模拟这种情况,服务器端将为了维护一个非常大的半连接列表而消耗非常多的资源----数以万计的半连接,即使是简单的保存并遍历也会消耗非常多的CPU时间和内存,何况还要不断对这个列表中的IP进行SYN+ACK的重试。

2、预防策略-基于深信服WAF防火墙

我司IDC机房互联网出入口,部署了深信服WAF防火墙,对DDOS***进行探测,拦截和预防。

(1)网络层面:在Dos/DDos防护中定义基于SYN洪水***的防护。设定服务器访问流量包阀值,到达预定阀值将视为SYN洪水***,根据规则将拦截***源IP或自动加入黑名单。

(2)系统层面

windows操作系统及时更新最新Service Pack系统补丁。我司IDC机房windows操作系统都安装有360天擎软件,自动更新系统补丁,修复系统漏洞。

最后,网络***并不可怕,可怕的是网络安全意识的不足。随着国家层面对网络安全的日益重视,相关的法规准则也已公布,对整个网络安全行业来说都是前所未有的促进作用。

以上是关于DDOS***之SYNFlood***原理及预防策略的主要内容,如果未能解决你的问题,请参考以下文章