实验九 ACL的应用

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了实验九 ACL的应用相关的知识,希望对你有一定的参考价值。

ACL的应用1、 实验目的

通过本实验可以:

1) 掌握 ACL 作用

2) 理解标准和扩展 ACL 的区别

3) 熟悉标准和扩展 ACL 的配置

4) 掌握 ALC 的验证和查看命令

5) 理解命名的 ACL 的作用与配置

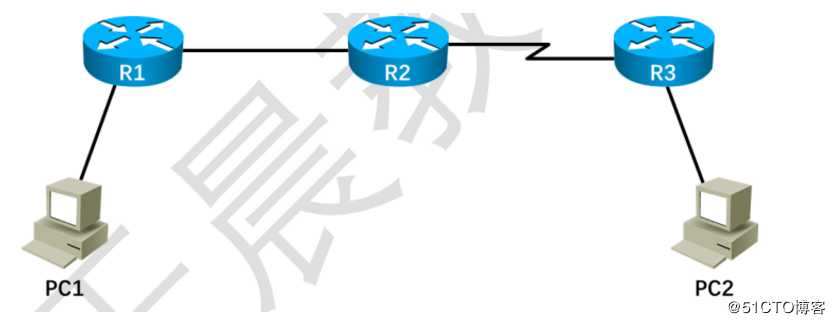

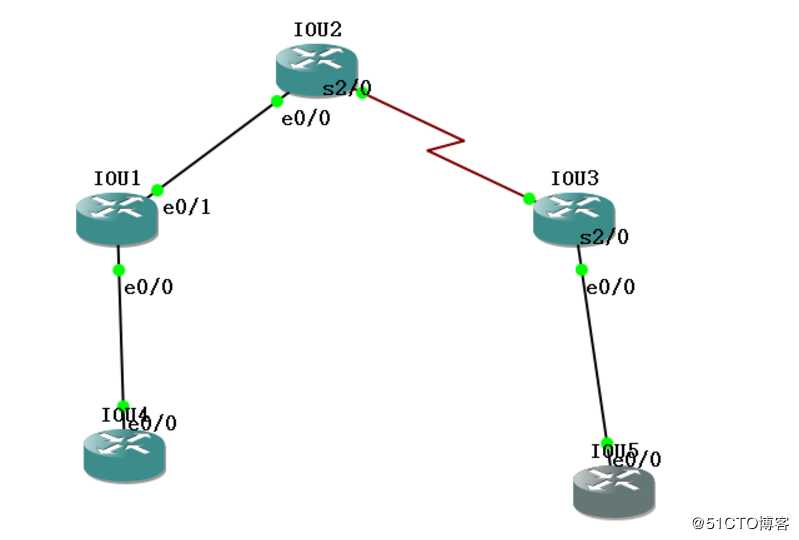

2、 拓扑结构

ACL 的运用拓扑

3、 实验需求

1) 参照逻辑拓扑,使用合适的线缆完成物理拓扑的搭建

2) 完成各路由器的基本配置,实现各直连设备之间可以互 ping 对方,主机

和路由器接口的地址自己规划

3) 在 R2 上添加两个 loopback 接口,loopback1 和 loopback2,其中

loopback1 地址为 2.2.2.2/24,loopback2 地址为 22.22.22.22/24

4) 完成必要的配置实现全网可达

5) 使用标准 ACL 实现 PC1 不能访问 PC2,并使用 ping 命令验证结果

6) 使用标准 ACL 实现只允许 PC2 远程登录到路由器 R2,并使用 telnet 命

令验证结果

7) 使用标准 ACL 实现禁止 loopback1 所在网段的所有主机访问 PC1,对

loopback2 所在网段主机的访问不做限制

8) 使用命名 ACL 完成上述标准 ACL 的需求

9) 使用扩展 ACL 实现禁止 PC1 远程登录到 R2,对其他访问不做限制

10) 使用扩展 ACL 实现 PC2 可以 telnet 到路由器 R1,但不能 ping 路由器 R1,

分别使用 ping 和 telnet 验证结果

11) 使用扩展 ACL 实现 PC1 可以 ping PC2,但禁止 PC2 ping PC1,其他的

访问不受限制,使用 ping 验证结果

12) 使用命名 ACL 完成上述扩展 ACL 的需求

4、 实验步骤

步骤一:

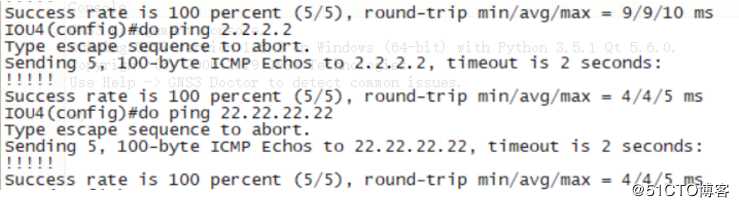

前面两步的话就不多说,直接从第三步开始

我们可以看到,已经可以ping通了。

步骤二:

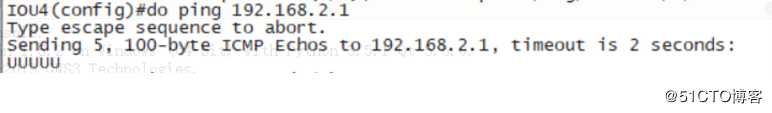

a. 使用标准 ACL 实现 PC1 不能访问 PC2,并使用 ping 命令验证结果

IOU3(config)#access-list 1 deny host 192.168.1.1 ——拒绝源IP地址为192.168.1.1的访问

IOU3(config)#access-list 1 permit any ——允许所有

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group 1 out ——调用访问控制列表 1 out选在发出端口此时PC1无法ping通PC2。

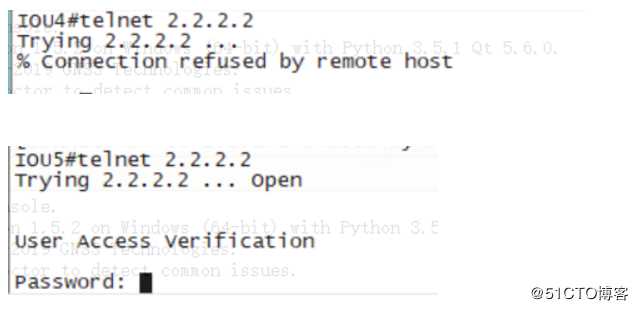

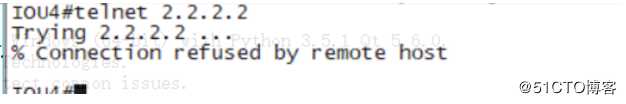

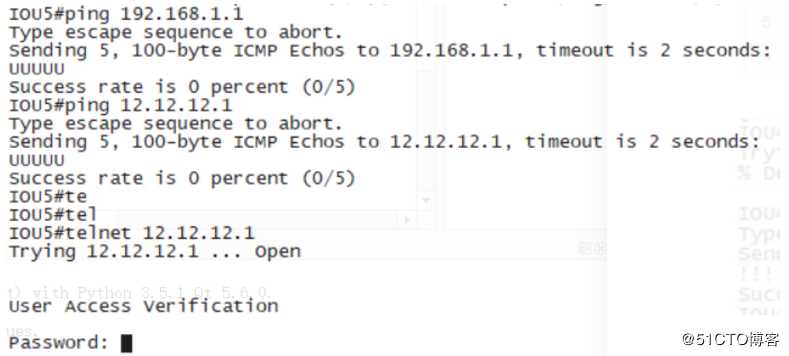

b.使用标准 ACL 实现只允许 PC2 远程登录到路由器 R2,并使用 telnet 命

令验证结果

先在R2上设置远程登陆的配置

IOU2(config)#line vty 0 4——进入vty路线

IOU2(config-line)#password 123——设置telnet密码

IOU2(config-line)#login ——启用密码

IOU2(config-line)#transport input all——允许所有协议 IOU2(config)#access-list 1 permit host 192.168.2.1——允许源IP地址为192.168.2.1的访问

IOU2(config)#line vty 0 4——进入vty线路

IOU2(config-line)#access-class 1 in ——调用ACL配置因为访问控制列表中最后一条始终为deny any(拒绝所有),并且查看不到,所以我们只允许PC2可以访问,其它的默认都被拒绝了。

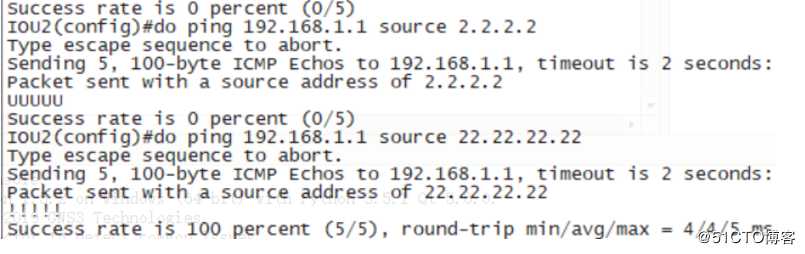

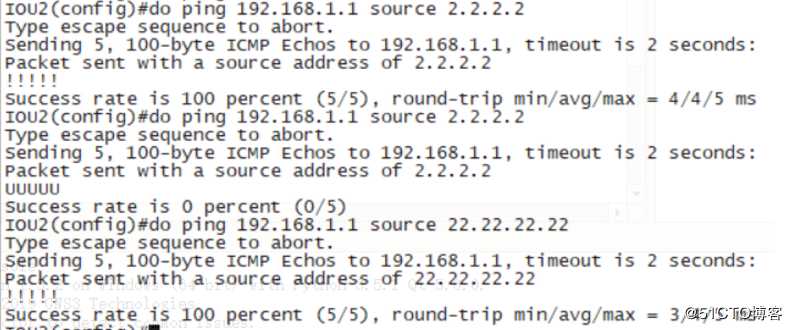

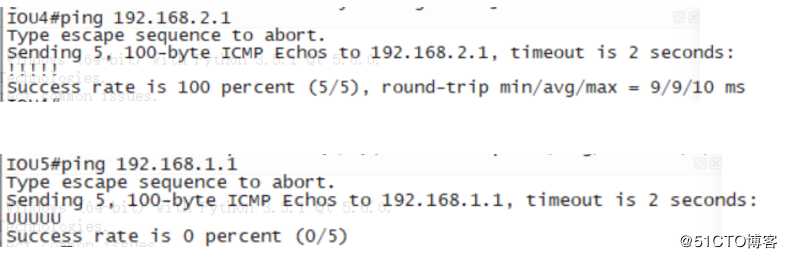

c.使用标准 ACL 实现禁止 loopback1 所在网段的所有主机访问 PC1,对

loopback2 所在网段主机的访问不做限制

IOU1(config)#access-list 1 deny 2.2.2.0 0.0.0.255

IOU1(config)#access-list 1 permit any

IOU1(config)#interface e0/0

IOU1(config-if)#ip access-group 1 out

d. 使用命名 ACL 完成上述标准 ACL 的需求

①使用命名的标准 ACL 实现 PC1 不能访问 PC2,并使用 ping 命令验证结果

IOU3(config)#ip access-list standard a——命名的标准ACL为a

IOU3(config-std-nacl)#deny host 192.168.1.1——拒绝源地址为192.168.1.1的访问

IOU3(config-std-nacl)#permit any

IOU3(config-std-nacl)#exit

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group a out——启用ACL

②使用标准 ACL 实现只允许 PC2 远程登录到路由器 R2,并使用 telnet 命

令验证结果

IOU2(config)#ip access-list standard a

IOU2(config-std-nacl)#permit host 192.168.2.1

IOU2(config-std-nacl)#exit

IOU2(config)#line vty 0 4

IOU2(config-line)#access-class a in

③使用标准 ACL 实现禁止 loopback1 所在网段的所有主机访问 PC1,对

loopback2 所在网段主机的访问不做限制

IOU1(config)#ip access-list standard a

IOU1(config-std-nacl)#deny 2.2.2.0 0.0.0.255

IOU1(config-std-nacl)#permit any

IOU1(config-std-nacl)#exit

IOU1(config)#interface e0/0

IOU1(config-if)#ip access-group a out

步骤四:

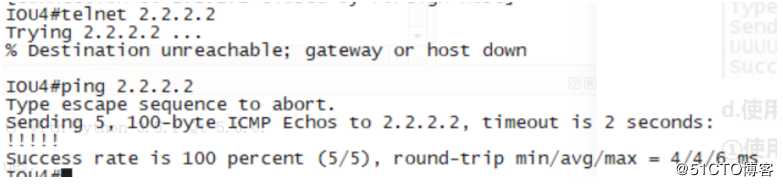

a.使用扩展 ACL 实现禁止 PC1 远程登录到 R2,对其他访问不做限制

IOU2(config)#access-list 101 deny tcp host 192.168.1.1 any eq 23——

列表101 拒绝主机172.16.1.1到达本台设备上的所有地址的TELNET功能。(tcp 23端口就是代表telnet,这表写eq 23 或者 eq telnet都行)

IOU2(config)#access-list 101 permit ip any any

IOU2(config-line)#access-class 101 in

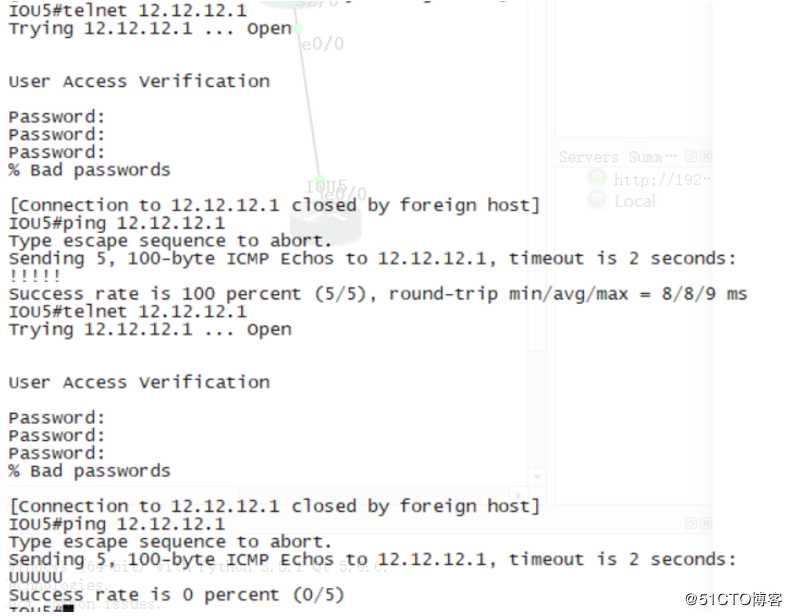

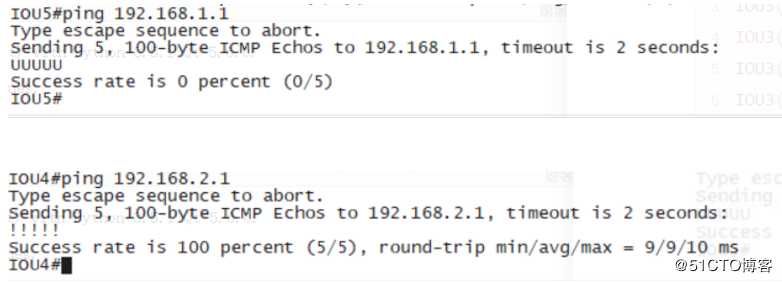

b. 使用扩展 ACL 实现 PC2 可以 telnet 到路由器 R1,但不能 ping 路由器 R1,

分别使用 ping 和 telnet 验证结果

IOU3(config)#access-list 101 deny icmp host 192.168.2.1 any

IOU3(config)#access-list 101 permit ip any any

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group 101 in

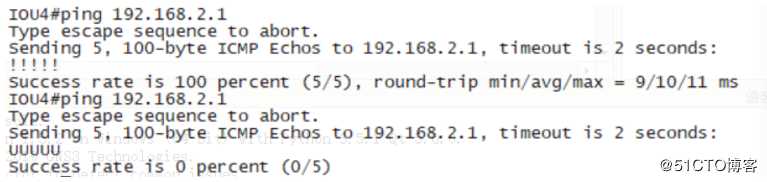

c.使用扩展 ACL 实现 PC1 可以 ping PC2,但禁止 PC2 ping PC1,其他的

访问不受限制,使用 ping 验证结果

IOU3(config)#access-list 101 deny icmp host 192.168.2.1 any echo

IOU3(config)#access-list 101 permit ip any any

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group 101 in

d.使用命名 ACL 完成上述扩展 ACL 的需求

①使用命名的扩展 ACL 实现禁止 PC1 远程登录到 R2,对其他访问不做限制

IOU1(config)#ip access-list extended a

IOU1(config-ext-nacl)#deny tcp host 192.168.1.1 any eq 23

IOU1(config-ext-nacl)#permit ip any any

IOU1(config-ext-nacl)#exit

IOU1(config)#interface e0/0

IOU1(config-if)#ip access-group a in

②使用命名的扩展 ACL 实现 PC2 可以 telnet 到路由器 R1,但不能 ping 路由器 R1,

分别使用 ping 和 telnet 验证结果

IOU3(config)#ip access-list extended a

IOU3(config-ext-nacl)#deny icmp host 192.168.2.1 any echo

IOU3(config-ext-nacl)#permit ip any any

IOU3(config-ext-nacl)#exit

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group a in

③使用扩展 ACL 实现 PC1 可以 ping PC2,但禁止 PC2 ping PC1,其他的

访问不受限制,使用 ping 验证结果

IOU3(config)#ip access-list extended a

IOU3(config-ext-nacl)#deny icmp host 192.168.2.1 host 192.168.1.1 echo

IOU3(config-ext-nacl)#permit ip any any

IOU3(config-ext-nacl)#exit

IOU3(config)#interface e0/0

IOU3(config-if)#ip access-group a in

以上是关于实验九 ACL的应用的主要内容,如果未能解决你的问题,请参考以下文章