Cisco ASA 应用NAT

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Cisco ASA 应用NAT相关的知识,希望对你有一定的参考价值。

ASA上的NAT有动态NAT、动态PAT、静态NAT和静态PAT四种类型。动态NAT的配置:

指定需要进行地址转换的网段:

asa(config)# nat (接口名称) nat-id local-ip mask

asa(config)# nat (inside) 1 10.1.1.0 255.255.255.0

定义全局地址池:

asa(config)# global (接口名称) nat-id 转换成的地址池

asa(config)# global (outside) 1 172.16.1.100-172.16.1.200

以上两条命令的nat-id需相同

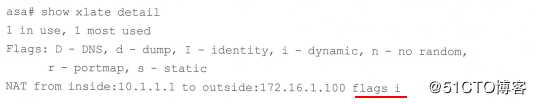

查看NAT转换表:

asa(config)# show xlate detail

当flags 为 i 时表示当前为动态NAT

要清除xlate表,可以使用clear xlate 命令

如果想要为inside内的所有网段实施动态NAT的话,配置如下:

asa(config)# nat (inside) 1 0 0

0 0 代表所有网段

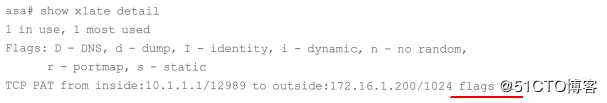

动态PAT配置如下:

与路由器上的PAT相同,动态PAT使用IP地址和源端口号创建一个唯一的会话。

配置内网需要转换的网段:

asa(config)# nat (inside) 1 10.1.1.0 255.255.255.0

配置用于转换的IP地址:

asa(config)# nat (outside) 1 172.16.1.200

配置PAT时有时会直接使用outside接口的IP地址进行转换:

asa(config)# nat (inside) 1 10.1.1.0 255.255.255.0

asa(config)# nat (outside) 1 interface 直接应用到接口上,会转换成接口的IP地址

flags为 ri 时 是动态PAT

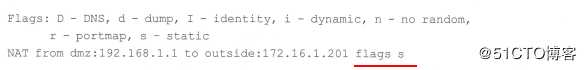

静态NAT创建了一个从真实地址到映射地址的一对一的固定转换,可用于双向通信。

asa(config)# static (源区域,目的区域) 转换后的IP(内部全局地址) 转换前的IP(内部本地地址)

asa(config)# static (dmz,outside) 172.16.1.201 192.168.1.1

低级别访问高级别的区域需要配置ACL方可通信,ACL中配置的目的地址应该为映射地址(转换后的地址)而不是源真实地址

flags 为 s 时 是静态NAT

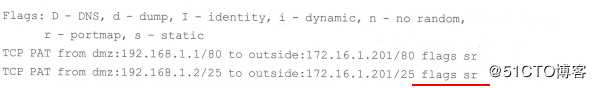

静态PAT与静态NAT相似,但是静态PAT允许为真实地址和映射地址指定TCP和UDP端口号

配置如下:

asa(config)# static (dmz,outside) tcp 172.16.1.201 http 192.168.1.1 http

flages 为 sr 时 是静态PAT

ASA从7.0版本开始提供了一个NAT控制的开关,即“nat-control”命令。默认是禁用NAT控制的

当启用NAT控制时,每个发起的连接都需要一个相应的NAT规则,在某些应用场合(如配置V P N) 需要绕过NAT规则。

NAT豁免允许双向通信。

配置NAT豁免首先需要定义一个ACL,用于指定需要绕过NAT规则的流量:

asa(config)# nat (接口名称) 0 access-list acl-name 应用ACL绕过

配置NAT豁免:

asa(config)# access-list nonat extended permit ip 10.2.2.0 255.255.255.0 172.16.1.0 255.255.255.0

asa(config)# nat (inside) 0 access-list no nat

以上是关于Cisco ASA 应用NAT的主要内容,如果未能解决你的问题,请参考以下文章

Cisco ASA在NAT环境下与Router IKEv2的***隧道建立