2018-2019-2 网络对抗技术 20165228 Exp6 信息搜集与漏洞扫描

Posted cloud795

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2018-2019-2 网络对抗技术 20165228 Exp6 信息搜集与漏洞扫描相关的知识,希望对你有一定的参考价值。

2018-2019-2 网络对抗技术 20165228 Exp6 信息搜集与漏洞扫描

回答问题

- 哪些组织负责DNS,IP的管理。

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。 - 什么是3R信息

官方注册局、注册商、注册人。

注册人(Registrant)

注册商(Registrar)

官方注册局(Registry) 评价下扫描结果的准确性。

比较准确实验内容

1.外围信息搜集

1.1通过DNS和IP挖掘目标网站的信息

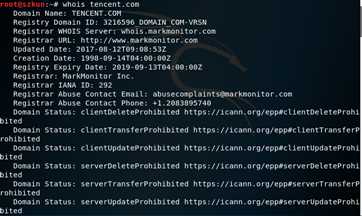

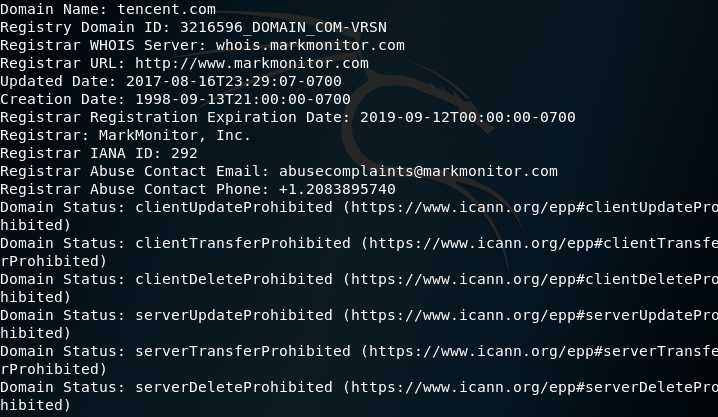

(1) whois域名注册信息查询

- 用

whois查询DNS注册人及联系方式,可以看到注册的公司,服务器,以及注册者和管理者的相关信息。

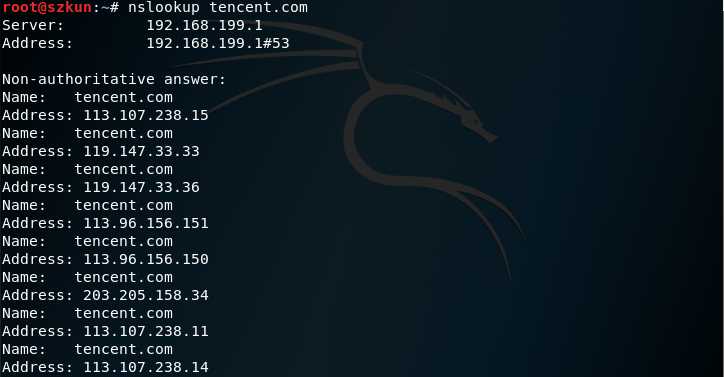

(2)nslookup - 用命令

nslookup来查询ip地址:nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的

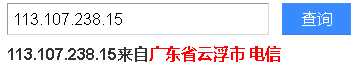

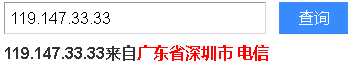

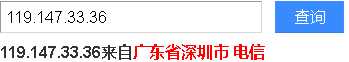

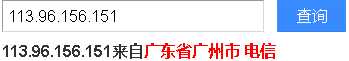

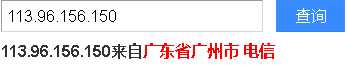

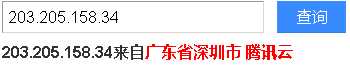

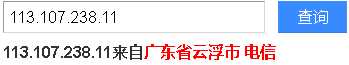

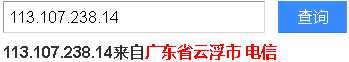

- 通过百度查询DNS解析服务器所在地

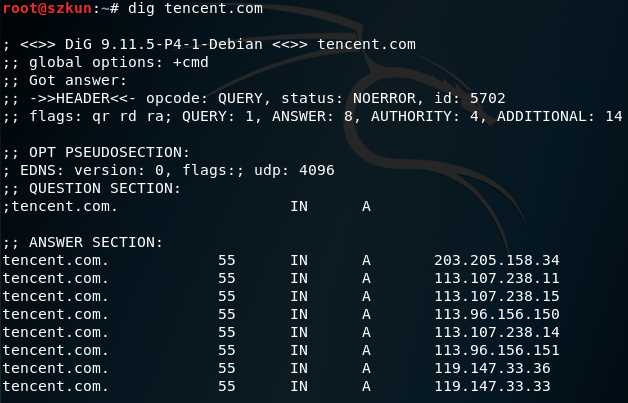

(3)dig 用

dig来查询IP地址:dig可以从官方DNS服务器上查询精确的结果

1.2通过搜索引擎进行信息搜集

(1)搜索特定类型的文件- 在百度的搜索栏里输入filetype:xls 关键字 site:edu.cn可以搜索到包括关键字在内的具有xls格式文件的网址。

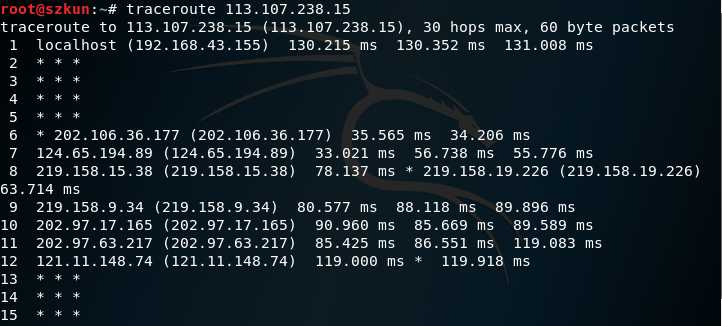

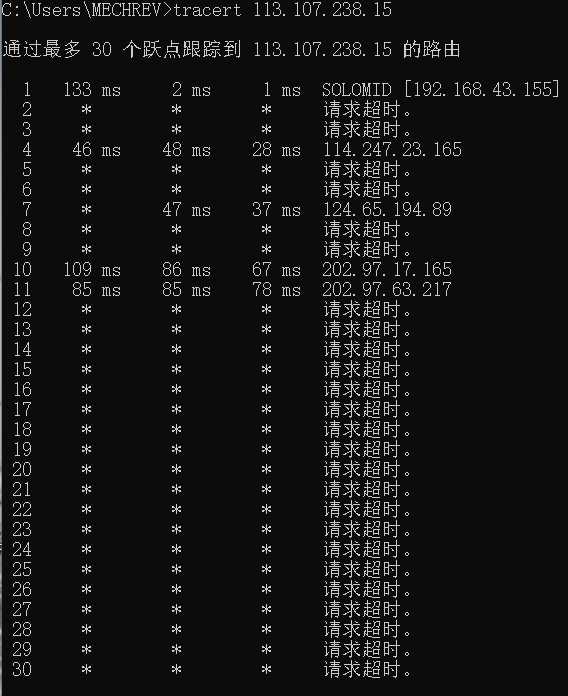

(2)IP路由侦查 Tracert:显示数据包经过的IP

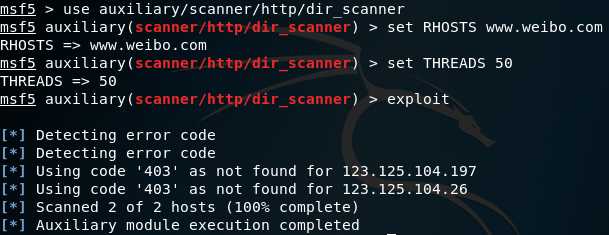

(3)搜索网址目录结构dir_scanner辅助模块:查询到网站目录结构

2.主机探测和端口扫描

2.1活跃主机扫描

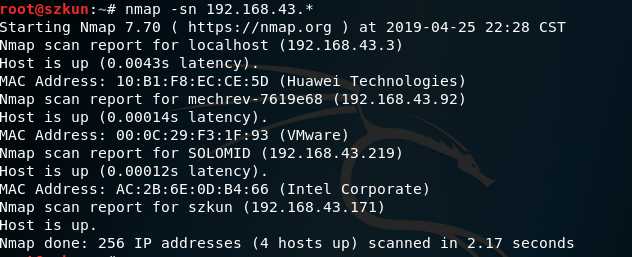

(1) Nmap探测

namp -sn扫描主机,可以看出有4个主机处于活跃状态:

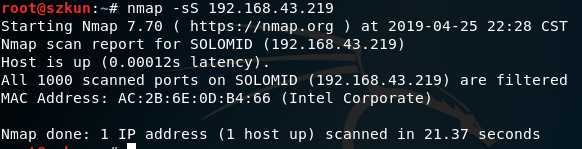

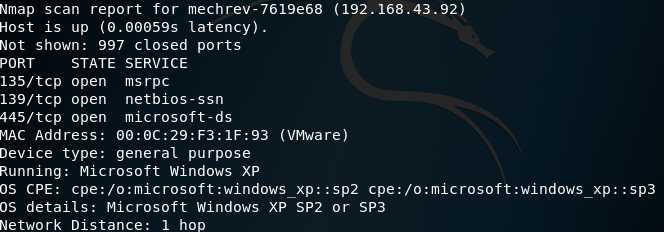

- 端口扫描:扫描目标主机开放的TCP端口。

nmap -sV IP地址检测目标主机的服务版本。

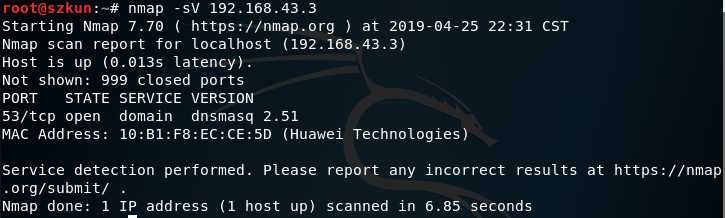

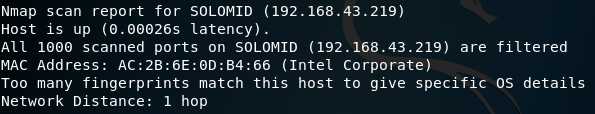

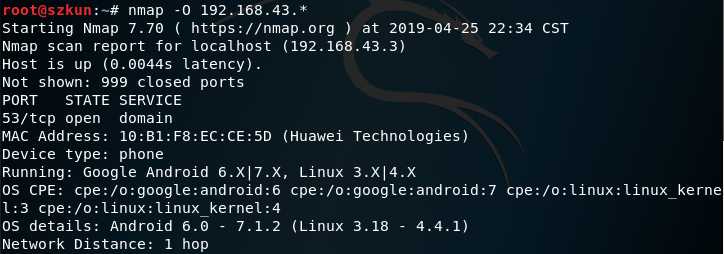

- 检测目标主机的操作系统:

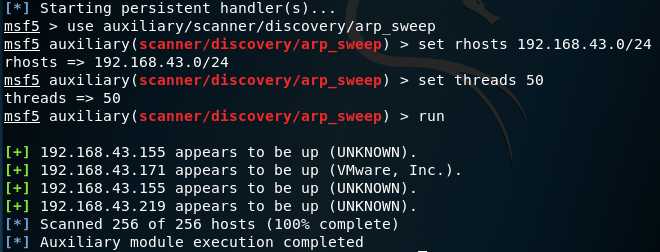

(2)metasploit中的模块:arp_sweep arp_sweep使用ARP请求枚举本地局域网的活跃主机:

3.服务扫描和查点

3.1网络服务扫描

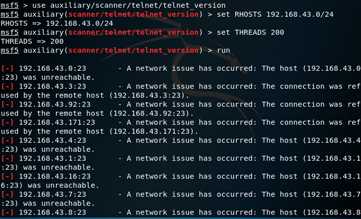

(1)telent服务扫描

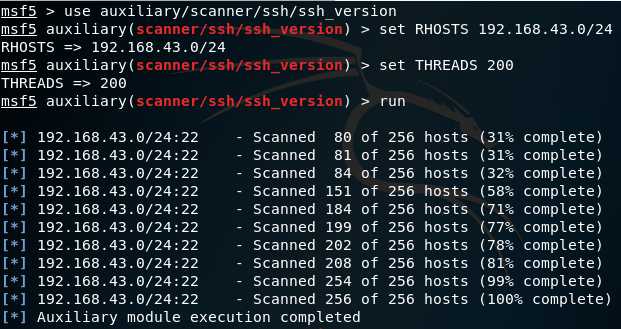

(2)SSH服务扫描

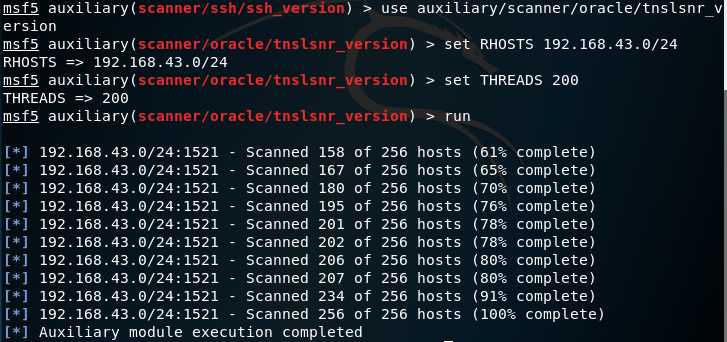

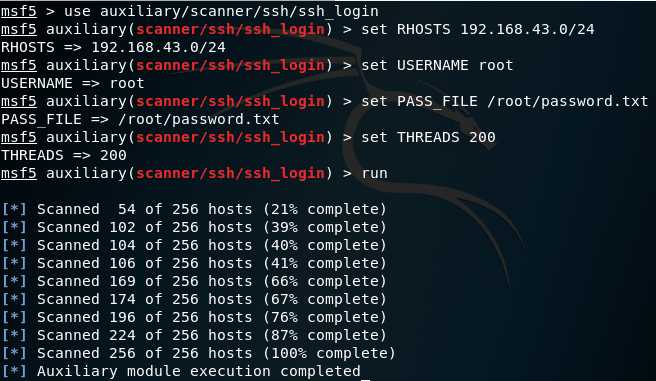

(3)Oracle数据库服务查点

(4)口令猜测与嗅探

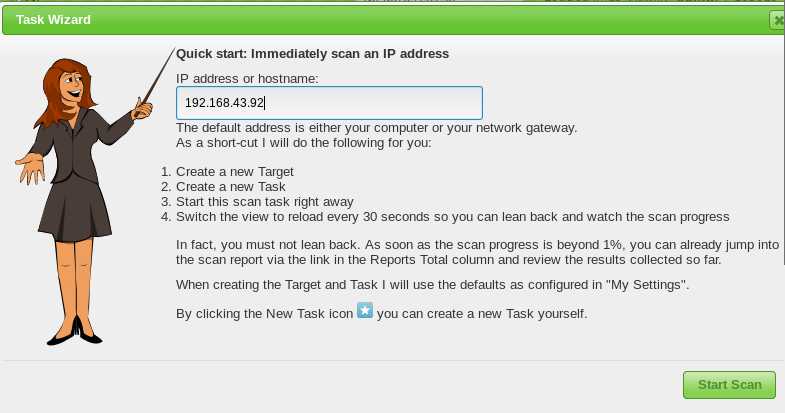

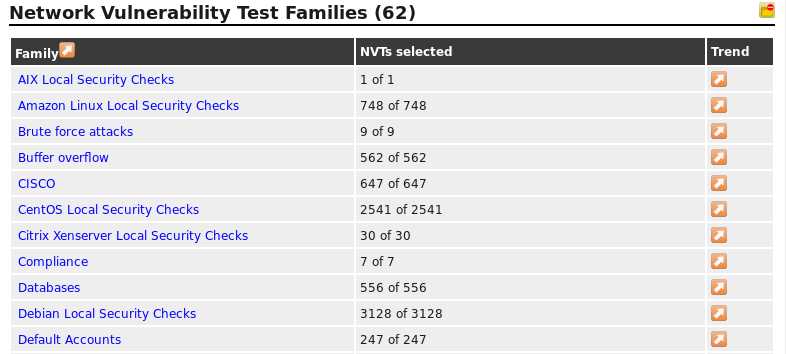

(5)漏洞扫描- 安装openvas

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup- 在浏览器输入

https://127.0.0.1:9392后登录 Scans->Tasks->Task Wizard

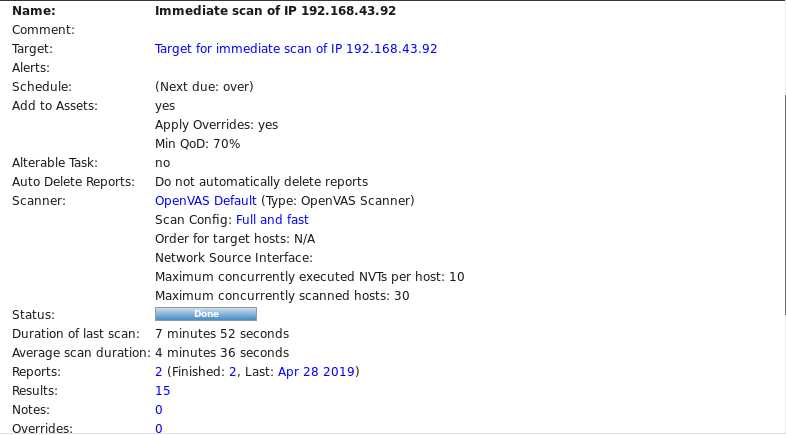

- 开始扫描后等待扫描完成

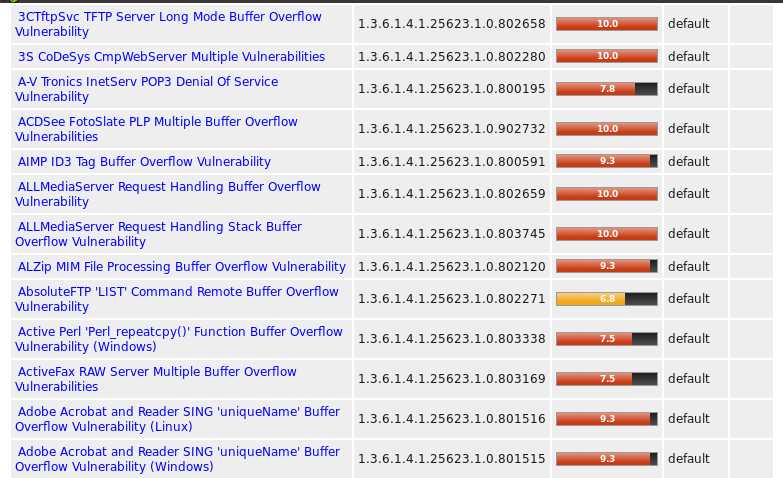

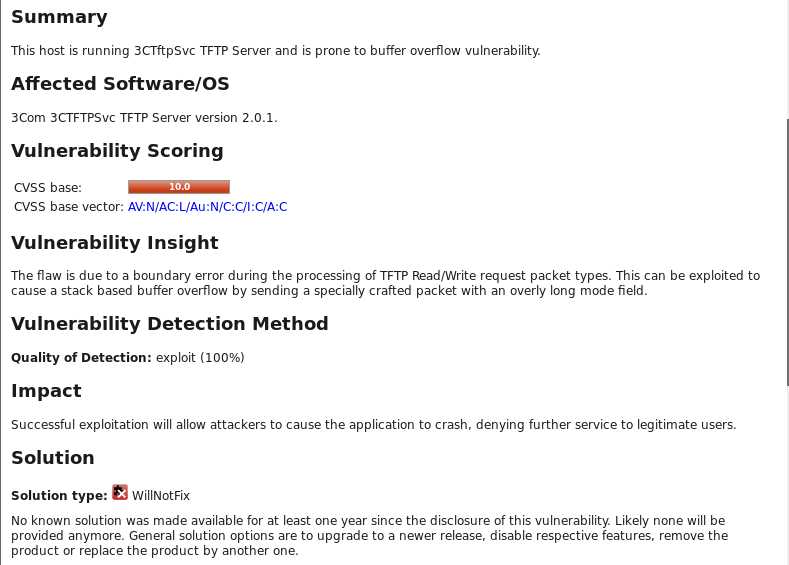

查看结果,并查看一个具体的高危漏洞

问题

安装

openvas执行openvas-setup时忘了记录生成的密码

解决:先执行openvasmd --delete-user=admin删除默认的admin帐号,再执行openvasmd --create-user=admin创建admin帐号,默认会生成密码实验感想

这次实验自由度比较高,完全按照兴趣来,我也尝试了很多方法来达到搜集信息的目的,收获很多。

以上是关于2018-2019-2 网络对抗技术 20165228 Exp6 信息搜集与漏洞扫描的主要内容,如果未能解决你的问题,请参考以下文章