- 目录遍历漏洞概述

- 在web功能设计中,很多时候我们会要将需要访问的文件定义成变量,从而让前端的功能便的更加灵活。 当用户发起一个前端的请求时,便会将请求的这个文件的值(比如文件名称)传递到后台,后台再执行其对应的文件。 在这个过程中,如果后台没有对前端传进来的值进行严格的安全考虑,则攻击者可能会通过“../”这样的手段让后台打开或者执行一些其他的文件。 从而导致后台服务器上其他目录的文件结果被遍历出来,形成目录遍历漏洞。

- 看到这里,你可能会觉得目录遍历漏洞和不安全的文件下载,甚至文件包含漏洞有差不多的意思,是的,目录遍历漏洞形成的最主要的原因跟这两者一样,都是在功能设计中将要操作的文件使用变量的 方式传递给了后台,而又没有进行严格的安全考虑而造成的,只是出现的位置所展现的现象不一样,因此,这里还是单独拿出来定义一下。

- 需要区分一下的是,如果你通过不带参数的url(比如:http://xxxx/doc)列出了doc文件夹里面所有的文件,这种情况,我们成为敏感信息泄露。 而并不归为目录遍历漏洞。(关于敏感信息泄露你你可以在"i can see you ABC"中了解更多)

- 你可以通过“../../”对应的测试栏目,来进一步的了解该漏洞。

pikachu靶场-重定向目录遍历敏感信息泄露

Posted c1047509362

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了pikachu靶场-重定向目录遍历敏感信息泄露相关的知识,希望对你有一定的参考价值。

一、URL重定向

1.概述

不安全的url跳转

不安全的url跳转问题可能发生在一切执行了url地址跳转的地方。

如果后端采用了前端传进来的(可能是用户传参,或者之前预埋在前端页面的url地址)参数作为了跳转的目的地,而又没有做判断的话

就可能发生"跳错对象"的问题。

url跳转比较直接的危害是:

-->钓鱼,既攻击者使用漏洞方的域名(比如一个比较出名的公司域名往往会让用户放心的点击)做掩盖,而最终跳转的确实钓鱼网站

2.不安全的URL跳转

点击第一个和第二个没有变化,第三个跳转到概述页面,第四个出现一句话

并且url发生变化

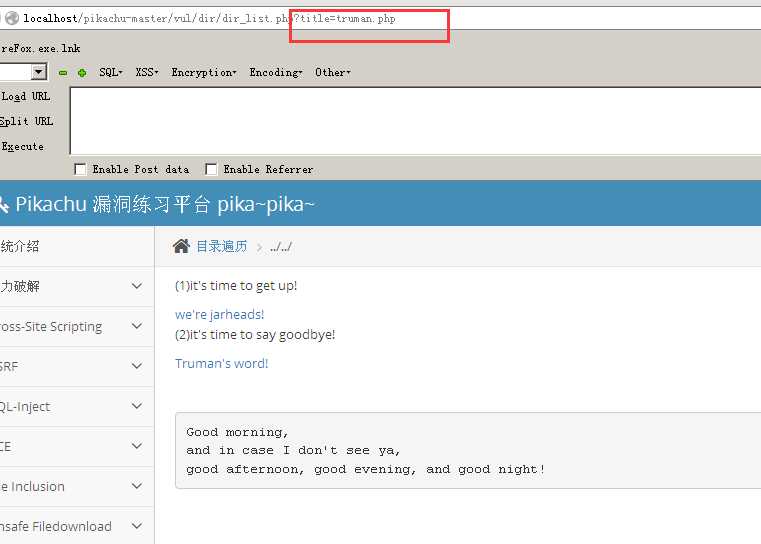

这里我们更改url访问一个恶意站点从而达成目的,在此我以www.baidu.com为例

192.168.233.138/pikachu-master/vul/urlredirect/urlredirect.php?url=http://www.baidu.com

if(isset($_GET[‘url‘]) && $_GET[‘url‘] != null){

$url = $_GET[‘url‘];

if($url == ‘i‘){

$html.="<p>好的,希望你能坚持做你自己!</p>";

}else {

header("location:{$url}");

}

}

观察源码发现通过get请求来获得前端的url,判断url是否为i,如果是则输出一句话,否则执行其他。

二、目录遍历

1.概述

2.目录遍历

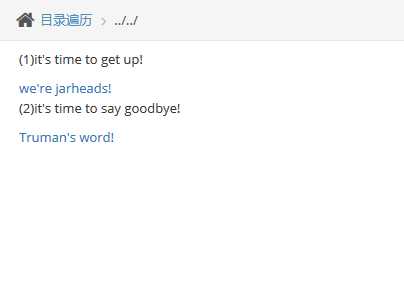

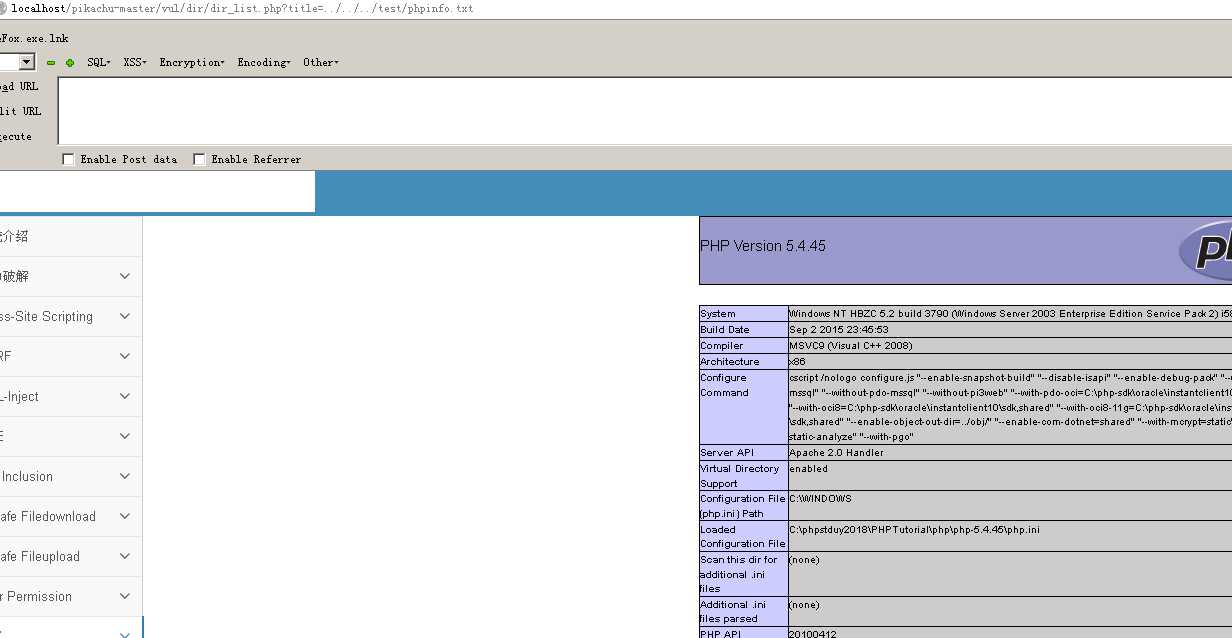

我们随意点击一个

如图构造url传递给后台即可读取敏感文件。

三、敏感信息泄露

1.概述

- 敏感信息泄露概述

- 由于后台人员的疏忽或者不当的设计,导致不应该被前端用户看到的数据被轻易的访问到。 比如:

---通过访问url下的目录,可以直接列出目录下的文件列表;

---输入错误的url参数后报错信息里面包含操作系统、中间件、开发语言的版本或其他信息;

---前端的源码(html,css,js)里面包含了敏感信息,比如后台登录地址、内网接口信息、甚至账号密码等;

- 类似以上这些情况,我们成为敏感信息泄露。敏感信息泄露虽然一直被评为危害比较低的漏洞,但这些敏感信息往往给攻击着实施进一步的攻击提供很大的帮助,甚至“离谱”的敏感信息泄露也会直接造成严重的损失。 因此,在web应用的开发上,除了要进行安全的代码编写,也需要注意对敏感信息的合理处理。

- 你可以通过“i can see your abc”对应的测试栏目,来进一步的了解该漏洞。

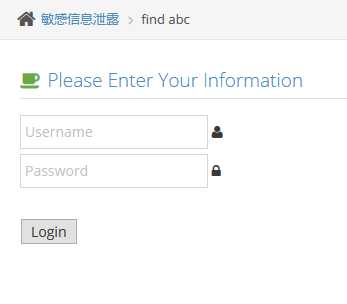

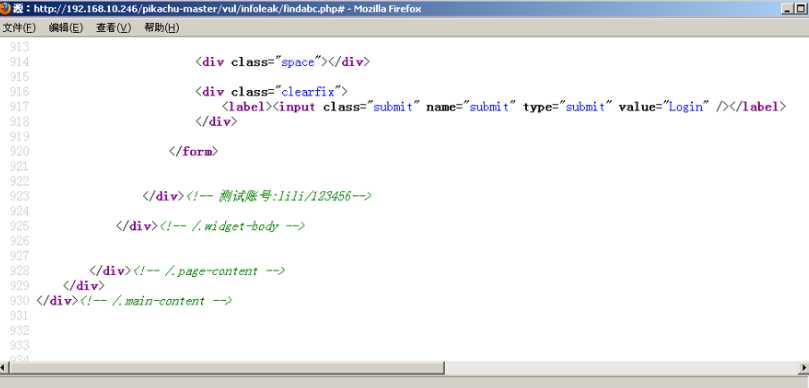

2.I can see your ABC

查看前端源码,我们发现已经包含登录的用户名密码,这是非常不安全的。

我们使用kobe-123456登录

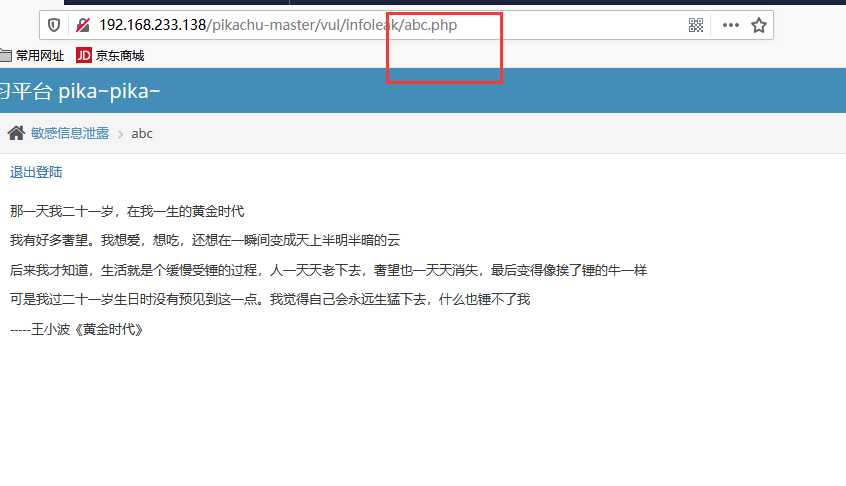

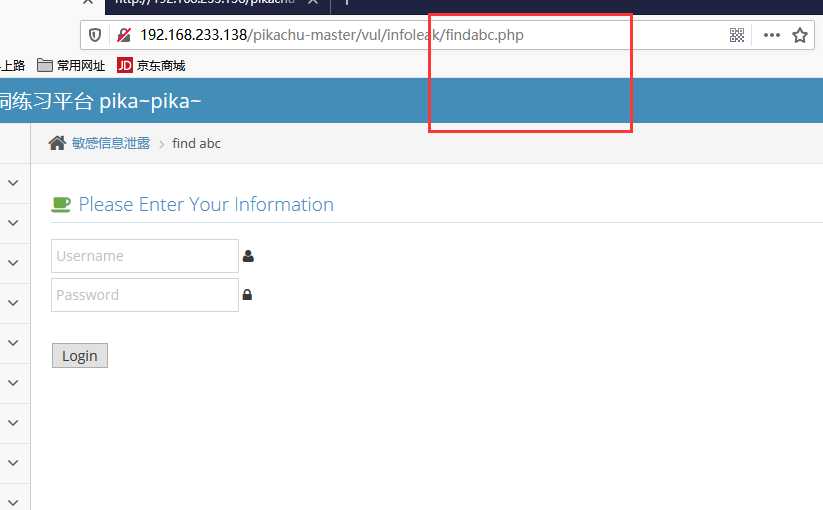

退出登录再观察一下

原来我们直接删除find就可以不用使用账户密码直接登录了

以上是关于pikachu靶场-重定向目录遍历敏感信息泄露的主要内容,如果未能解决你的问题,请参考以下文章