武科WUST-CTF2020“Tiki组 ”

Posted mercurysur

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了武科WUST-CTF2020“Tiki组 ”相关的知识,希望对你有一定的参考价值。

官网地址:https://ctfgame.w-ais.cn/

参赛地址:https://ctfgame.w-ais.cn/

起止时间:2020-03-27 18:00:00 - 2020-03-29 21:00:00

OPEN - 正在试图解这道题

CLOSED - 这道题还没有打开

SOLVED - 解决了!鼓掌撒花!

第一关是让你用admin登陆

直接账号admin’#

密码123登陆

http://101.200.53.102:12333/adddddddddddddddddddddddminnnnnnnnnnnnnnnnnnnnnn.php

然后跳转到这让你以本地ip访问

X-Forwarded-For: 127.0.0.1

然后get方式提交ais=520

post方式提交wust=1314

最后给了

你离flag已经很近了,网址给你了:4dz aste.ubuntu.com/p/ https://p Rqr cSf2

拼接起来访问 https://paste.ubuntu.com/p/cSf24dzRqr/ 即可。

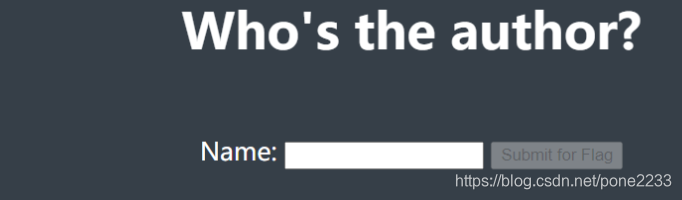

进入题目他问作者是谁,很明显,这题目的出题人是Author: 52HeRtz

但是按钮是灰色的, 名字也只能输入3个,所以通过审查元素,把灰色按钮的disable去掉

input的max去掉。输入可以获得出题人的博客地址。

https://www.52hertz.tech/

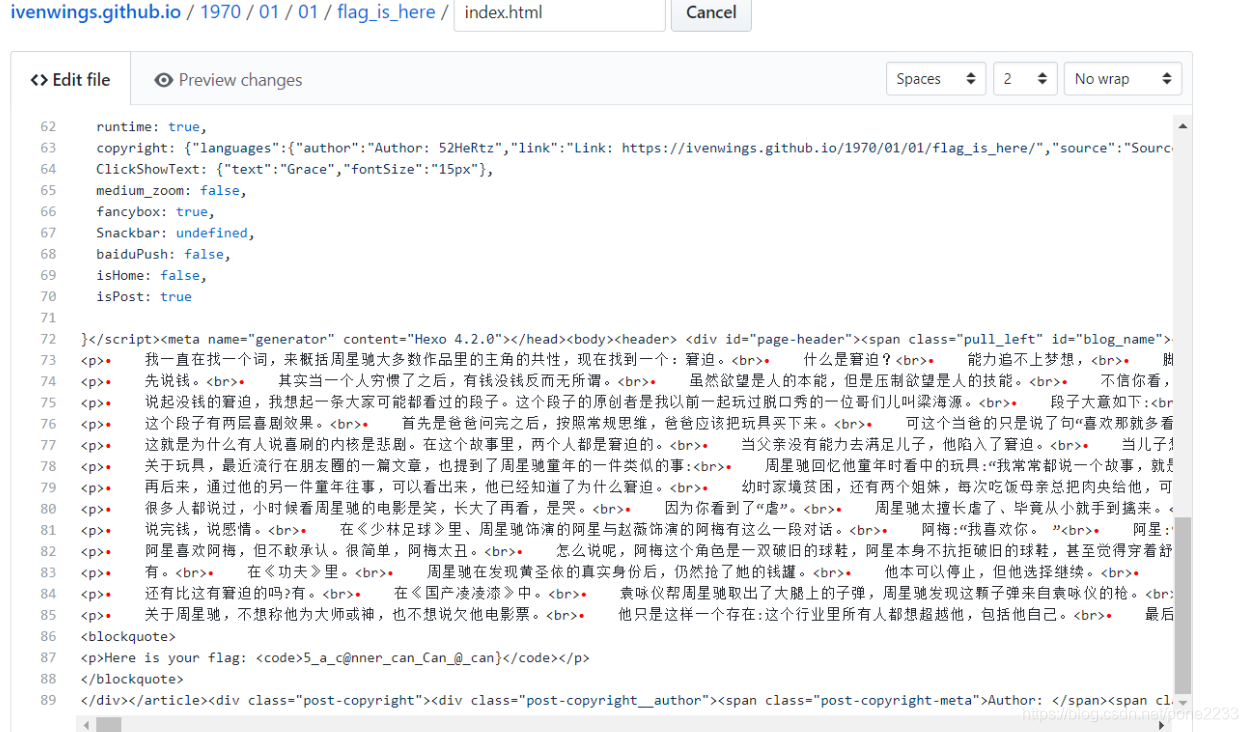

查看源码发现

var typed = new Typed(".subtitle", { strings: ‘Rome was not built in

a day.,wctf2020{can_y0u_can_a_can_a,Never put off till tomorrow what

you can do today’.split(","), startDelay: 300, typeSpeed: 100,

loop: true, backSpeed: 50 });

发现只有一半

然后去点了tag 和link发现弹出GitHub的 page服务404页面。

去师傅的GitHub上找了找,找到了另外一半

wctf2020{can_y0u_can_a_can_a5_a_c@nner_can_Can_@_can}

换头像的地方可以上传php文件。

需要图片文件标识符绕过。

直接上传了蚁剑连接

执行/readflag即可。

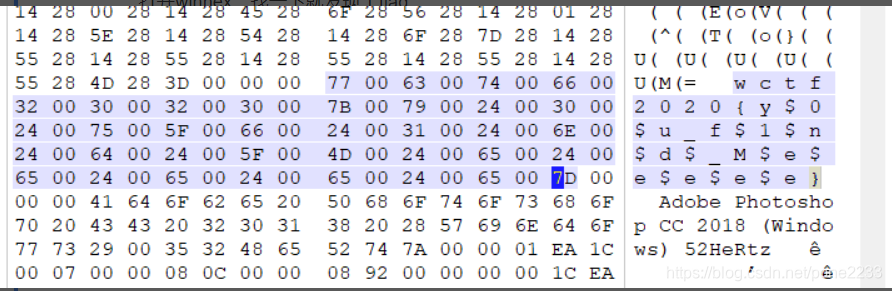

打开winhex,找一下就发现了flag

wctf2020{y00u_f11ndd_Meeeeee$e}

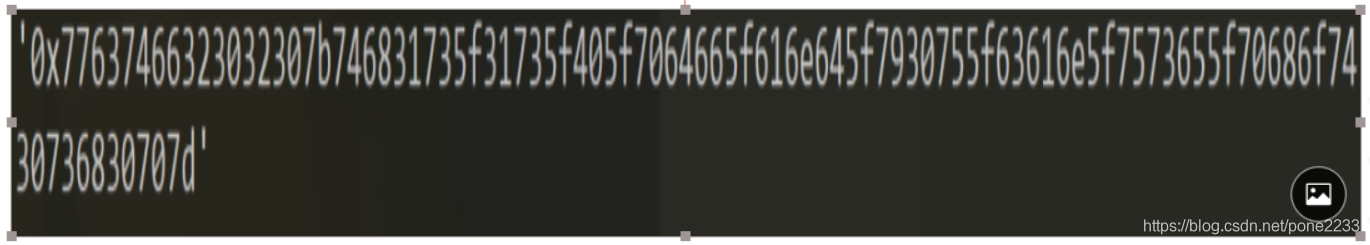

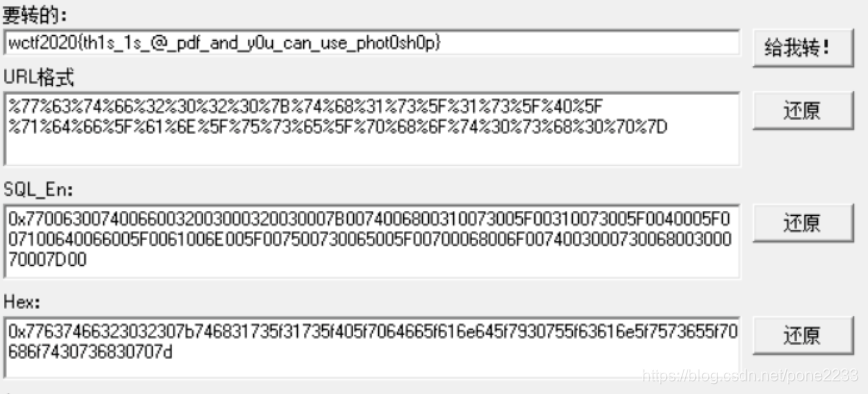

得到文件,打开winhex发现是pdf格式,然后提示出flag在图片下面,踢开图片有了一串密码

wctf2020{th1s_1s_@_pdf_and_y0u_can_use_phot0sh0p}

wctf2020{y0u_kn0w_th3_rule5}

发现pk 提取出zip寻找密码中,密码是 888866 然后或则密码

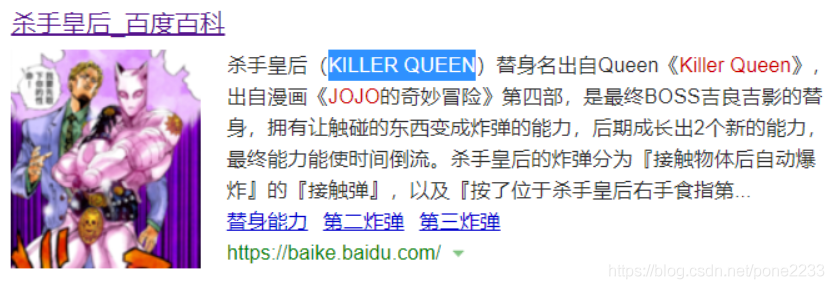

然后发现是套娃解一下发现是 没错就是我们的jojo,然后兴奋的提交是错的,后面发现还有一个图片没用,我觉得他可能是密码就去试试

没错就是我们的jojo,然后兴奋的提交是错的,后面发现还有一个图片没用,我觉得他可能是密码就去试试

outguess -k "killerqueen" -r jljy.jpg hidden.txt

wctf2020{pretty_girl_alison_likes_jojo}

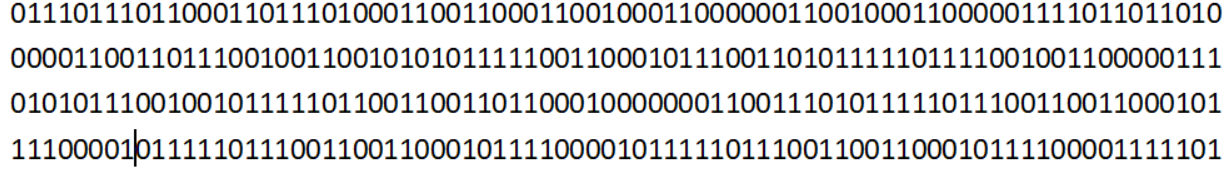

把所有空格替换成1,发现了奥秘,1是0,11是1

然后把他转换一下

接下来就写写脚本了

nodejs 脚本 var str = "011101110110001101110100011001100011001000110000001100100011000001111011011010000011001101110010011001010101111100110001011100110101111101111001001100000111010101110010010111110110011001101100010000000110011101011111011100110011000101111000010111110111001100110001011110000101111101110011001100010111100001111101"; for(let i = 0;i<=str.length;i+=8){ process.stdout.write(binaryToStr(str.substr(i,8))); } function binaryToStr(str){ var result = []; var list = str.split(" "); for(var i=0;i<list.length;i++){ var item = list[i]; var asciiCode = parseInt(item,2); var charValue = String.fromCharCode(asciiCode); result.push(charValue); } return result.join(""); }

加一段py3.7代码:

#! /usr/bin/env python #-*- coding: utf-8 -*- #读取文本内容 ftxt = open("./space.txt")#待解密文本 line = ftxt.readline() string = [] while line: # 6个空格7长度,计0 if (len(line) == 7): string.append(0) # 12个空格13长度,计1 if (len(line) == 13): string.append(1) line = ftxt.readline() ftxt.close() #print(string) str3=[1] for i in range(int(len(string) / 8)): #print(string[8 * i:8 * i + 8]) str2 = string[8 * i:8 * i + 8] asc = 0 if (str2[0:1] == str3): asc = asc + 128 if (str2[1:2] == str3): asc = asc + 64 if (str2[2:3] == str3): asc = asc + 32 if (str2[3:4] == str3): asc = asc + 16 if (str2[4:5] == str3): asc = asc + 8 if (str2[5:6] == str3): asc = asc + 4 if (str2[6:7] == str3): asc = asc + 2 if (str2[7:8] == str3): asc = asc + 1 print(chr(asc),end=‘‘)

wctf2020{h3re_1s_y0ur_fl@g_s1x_s1x_s1x}

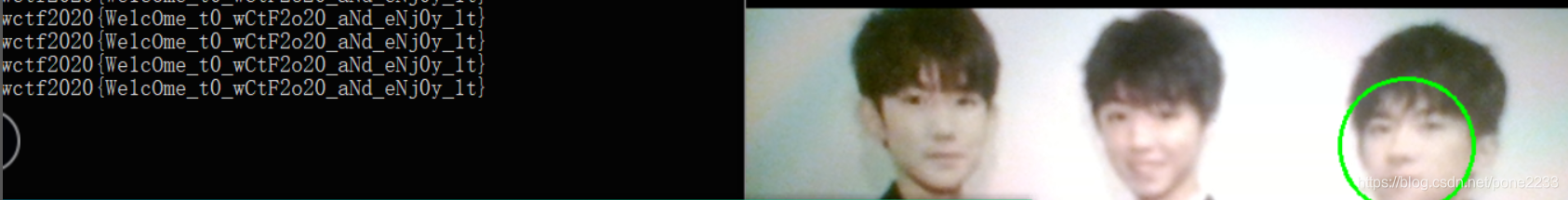

用 TFBOYS 的照片识别即可。

wctf2020{We1cOme_t0_wCtF2o20_aNd_eNj0y_1t}

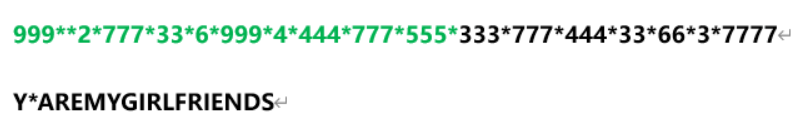

题目给了一段录音,判断为九键的按键音,通过软件一个个判断出来后,得到

这样一段,提交发现不对,于是测试了好多次之后,发现flag为

wctf2020{youaremygirlfriends}

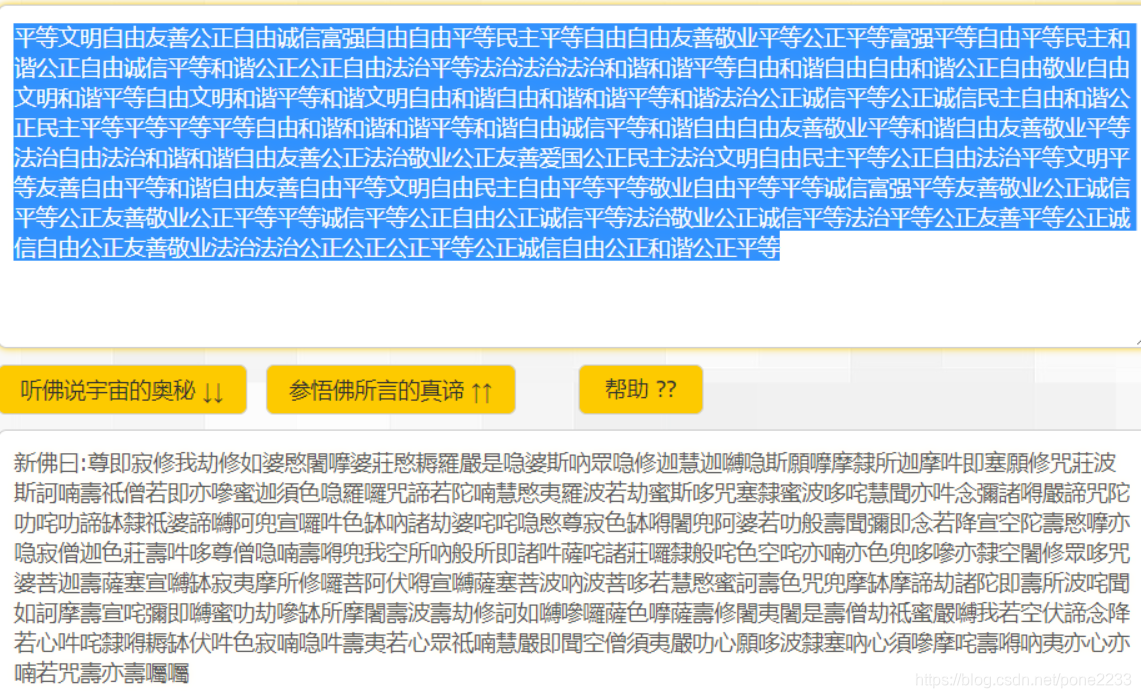

用新佛曰破解,在社会主义价值观破解

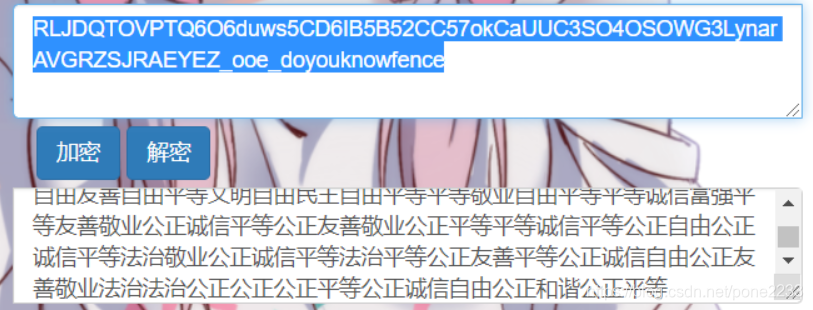

RLJDQTOVPTQ6O6duws5CD6IB5B52CC57okCaUUC3SO4OSOWG3LynarAVGRZSJRAEYEZ_ooe_doyouknowfence

RLJDQTOVPTQ6O6duws5CD6IB5B52CC57okCaUUC3SO4OSOWG3LynarAVGRZSJRAEYEZ_ooe_doyouknowfence

呜呜呜,不会了呜呜呜

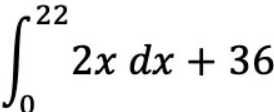

flag等于 wctf2020{Part1-Part2-Part3-Part4} 每一Part都为数的十六进制形式(不需要0x),并用

‘-’ 连接。 Part1 = 2020×2019×2018× … ×3×2×1 的前8位: 十进制数前8位:

38609695,十六进制0x24d231f Part2 = 520^1314 + 2333^666 的前8位: 十进制数前8位:

67358675,0x403cfd3 Part3 = 宇宙终极问题的答案 x, y, z绝对值和的前8位:

宇宙终极问题的答案http://www.360doc.com/content/19/0907/17/28085222_859686590.shtml

42 =(-80538738812075974)³+ 80435758145817515³+ 12602123297335631³

十进制数前8位: 17357662,0x403cfd3 Part4 = 见图片附件,计算结果乘上1314。 5201314

生命、宇宙、万物的终极答案是42。现在,数学家终于谱写了42的三个整数的立方和。

5201314=683280 十进制数683280,0xa6d10 python代码:

#! /usr/bin/env python # -*- coding: utf-8 -*- import gmpy2 part1=1 for i in range(1,2021): part1=part1*i p1=str(part1)[0:8] print(p1) part1=hex(int(p1)) print(part1) part2=pow(520,1314)+pow(2333,666) p2=str(part2)[0:8] part2=hex(int(p2)) print(part2) part3 = 80538738812075974 + 80435758145817515 + 12602123297335631 p3=str(part3)[0:8] part3=hex(int(p3)) print(part3) part4=(pow(22,2)+36)*1314 part4=hex(part4) p4=str(part4) print(p4) print(‘wctf2020{‘+str(part1)+‘-‘+str(part2)+‘-‘+str(part3)+‘-‘+str(p4)+‘}‘)

结果: wctf2020{0x24d231f-0x403cfd3-0x108db5e-0xa6d10}

去0x:

wctf2020{24d231f-403cfd3-108db5e-a6d10}

谢谢客官观看~~

以上是关于武科WUST-CTF2020“Tiki组 ”的主要内容,如果未能解决你的问题,请参考以下文章

Android Studio Arctic Fox的Git Log和搜索窗口中文乱码问题解决方案(关键词:AS,2020.3.1,显示错误,Find in Path,版块,方块,修复,新版本)(代码片

15Java常用类(数组工具类Arrays)基本类型包装类(Integer类)正则表达式String的split(String regex)和replaceAll(String regex, (代码片