高级篇 / ZTNA(7.0) ❀ 06. 域用户自动安装 FortiClient (下) ❀ FortiGate 防火墙

Posted 飞塔老梅子

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了高级篇 / ZTNA(7.0) ❀ 06. 域用户自动安装 FortiClient (下) ❀ FortiGate 防火墙相关的知识,希望对你有一定的参考价值。

【简介】中大型企业通常会使用Windows Server对电脑进行管理,我们可以利用Windows Server的自动安装功能,将所有电脑安装FortiClient客户端。

FortiClient EMS 添加域

FortiClient EMS 添加域

我们可以FortiClient添加域,并将域用户信息加入FortiClient EMS。

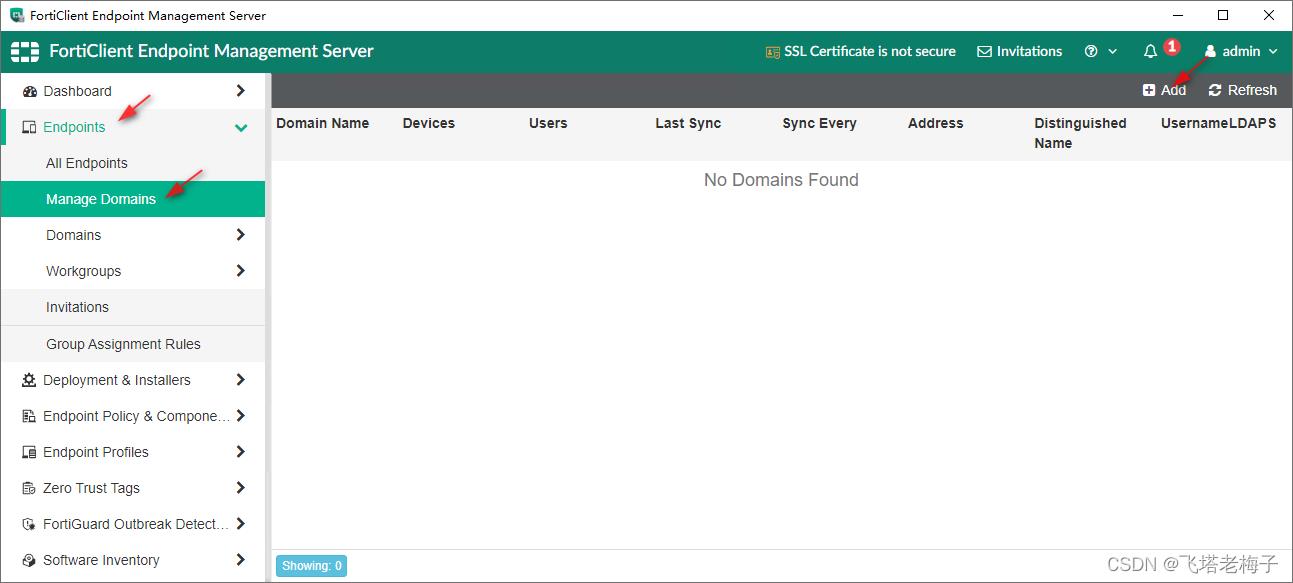

① 登录FortiClient EMS,选择菜单【Endpoints】-【Manage Domains】,右边窗口点击【Add】。

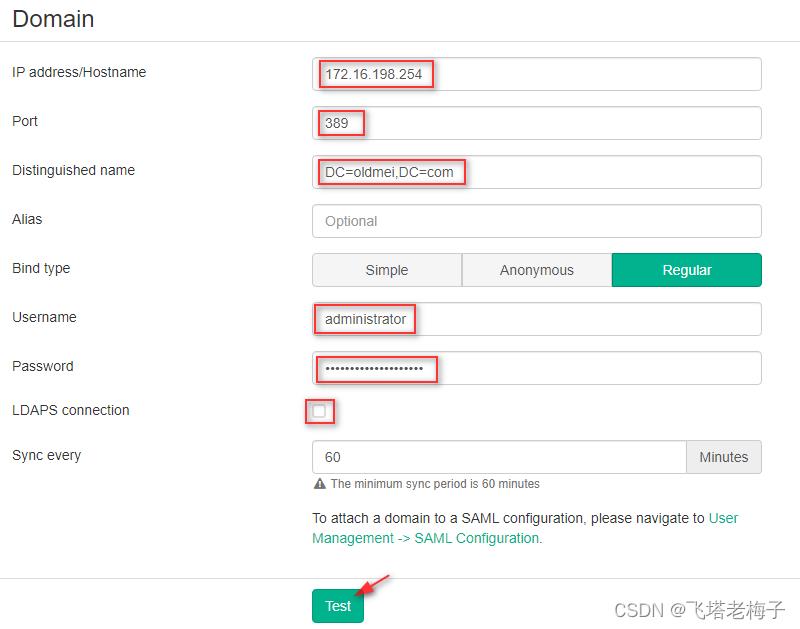

② 输入域服务器的IP地址或主机名称,端口修改为【389】,专有门称记得的就可以直接输入,不记得不输入也可以,连接成功后会自动填入。绑定类型默认为【常规】。输入域服务器的帐号和密码,这里最好是输入管理员帐号和密码。点击【测试】。

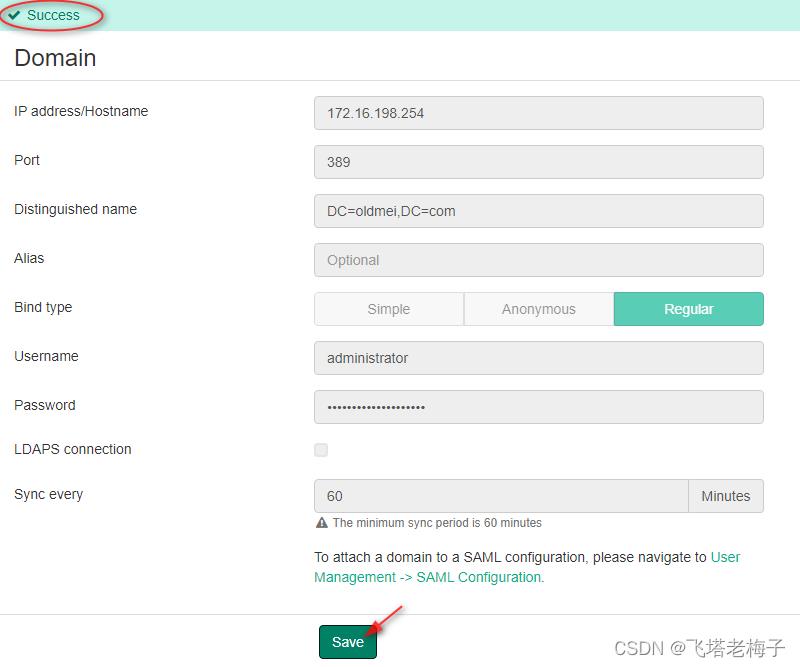

③ 只要所有参数都正确,就能看到连接成功的提示【Success】,点击【Save】。

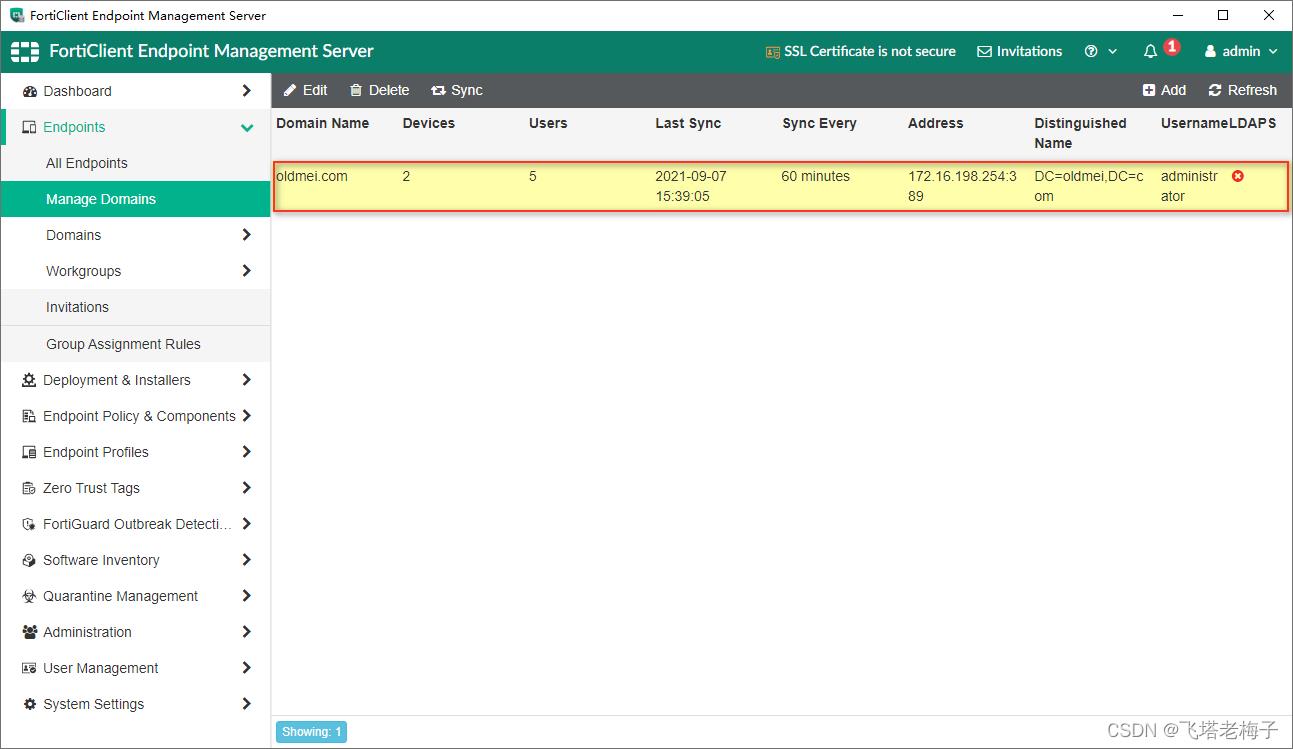

④ 在管理域菜单,可以看到域服务器的详细信息。

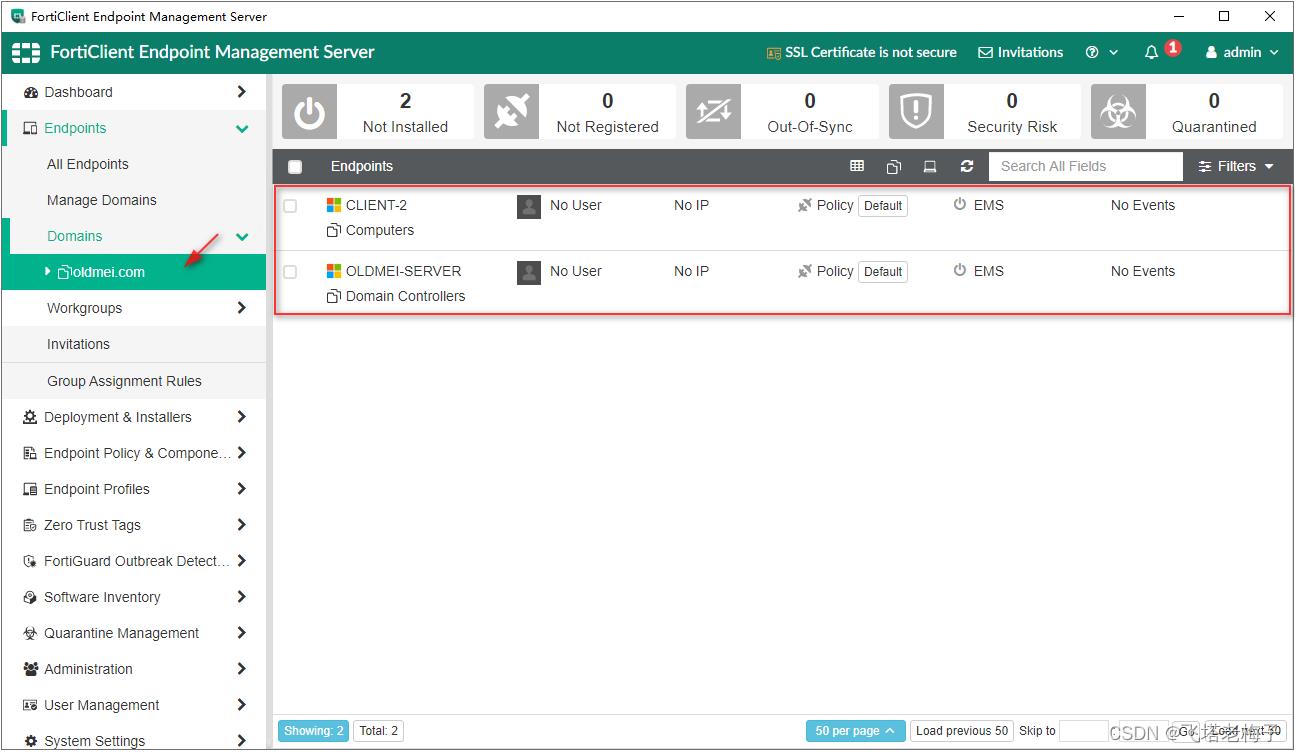

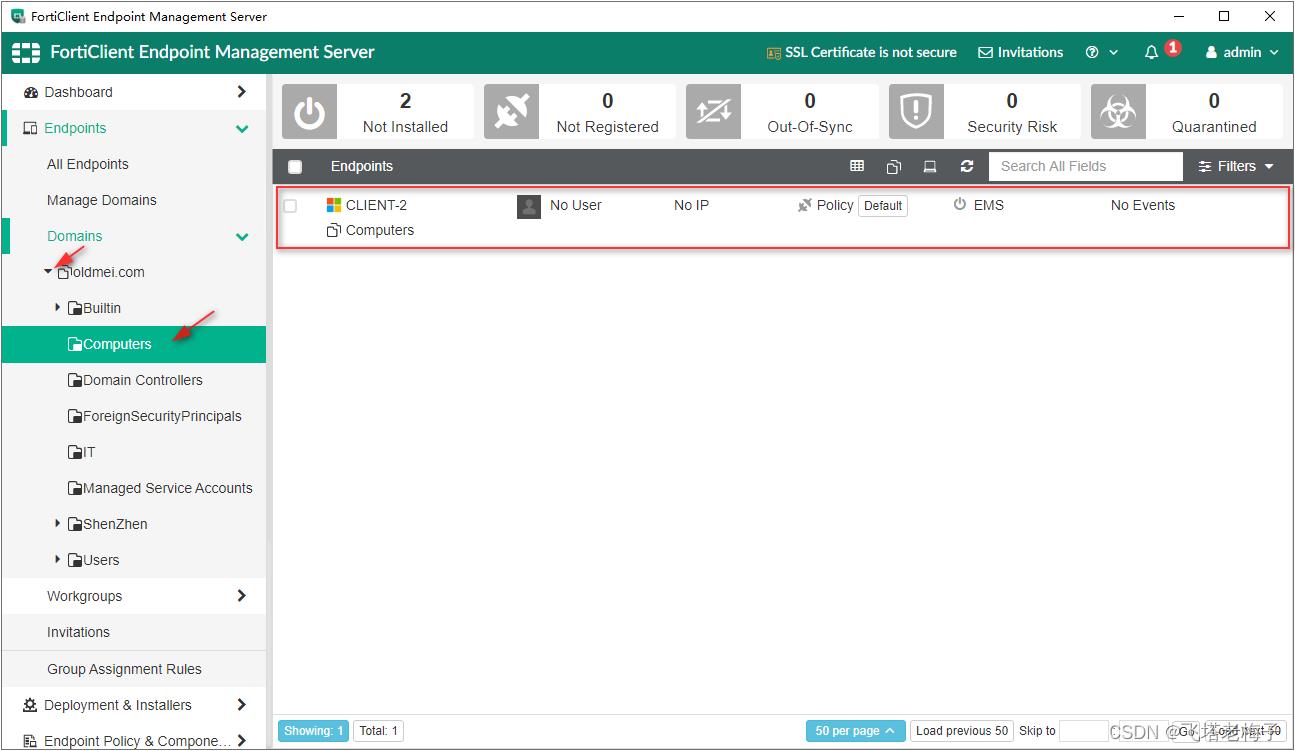

⑤ 选择菜单【Endpoints】-【Domains】,会出现域,点击域,可以看到有哪些电脑访问了域。

⑥ 点击域名左边下拉箭头,可以看到域服务器的整个结构。

终端配置文件

终端配置文件

我们可以通过配置终端配置文件,来控制终端FortiClient的功能。

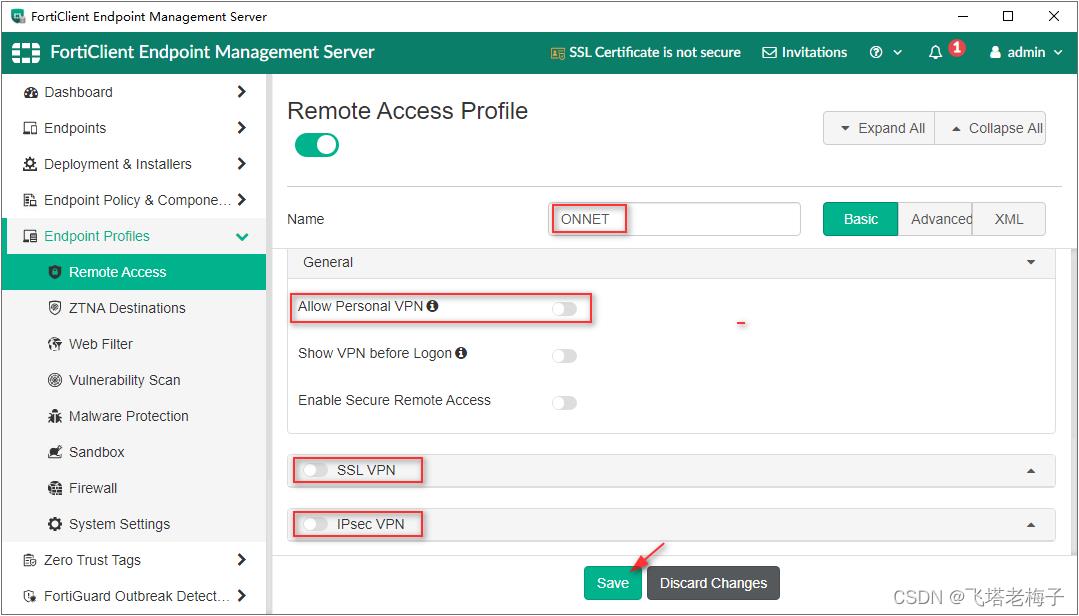

① FortiClient EMS 7.0.6版本的终端配置文件和早期版本不同,早期版本是建立配置文件,然后里面的内容不同,现在的版本直接列出内容,建立内容的不同配置文件。这里我们选择【Remote Access】,点击【Add】。

② 假设我们为了内网电脑的安装,虽然安装了FortiClient,但是要禁用VPN功能,这样我们输入名称为ONNET,关闭个人VPN和SSL VPN及IPsec VPN,点击【Save】。

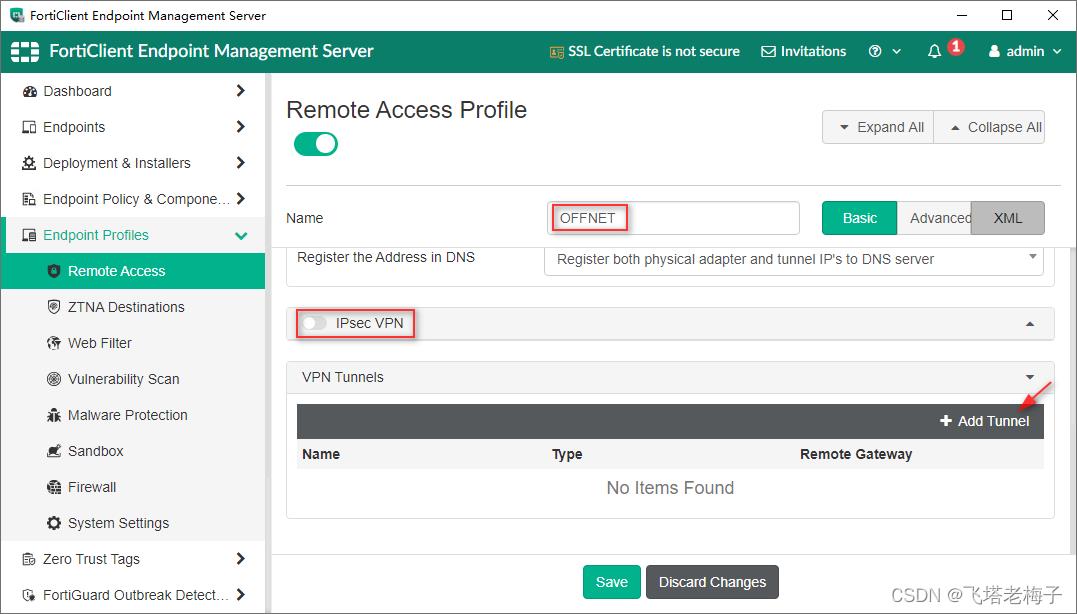

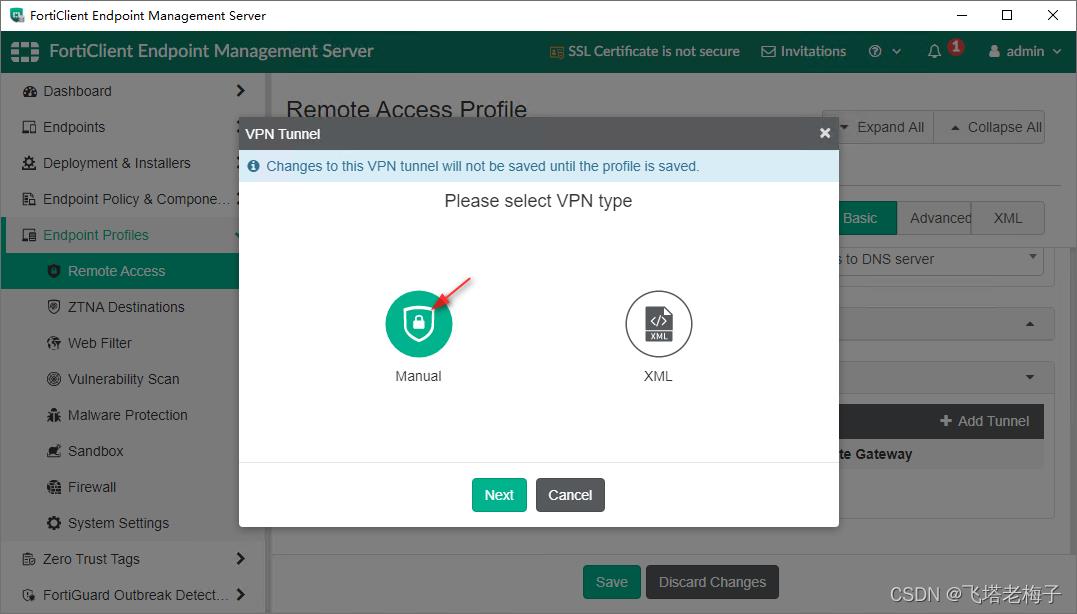

③ 再次点击【Add】,这次我们要配置一个从外网访问进来的配置文件,输入名称OFFNET,关闭【IPsec VPN】,点击【Add Tunnel】。

④ 出现选择VPN类型提示,默认选择【Manual】,点击【Next】。

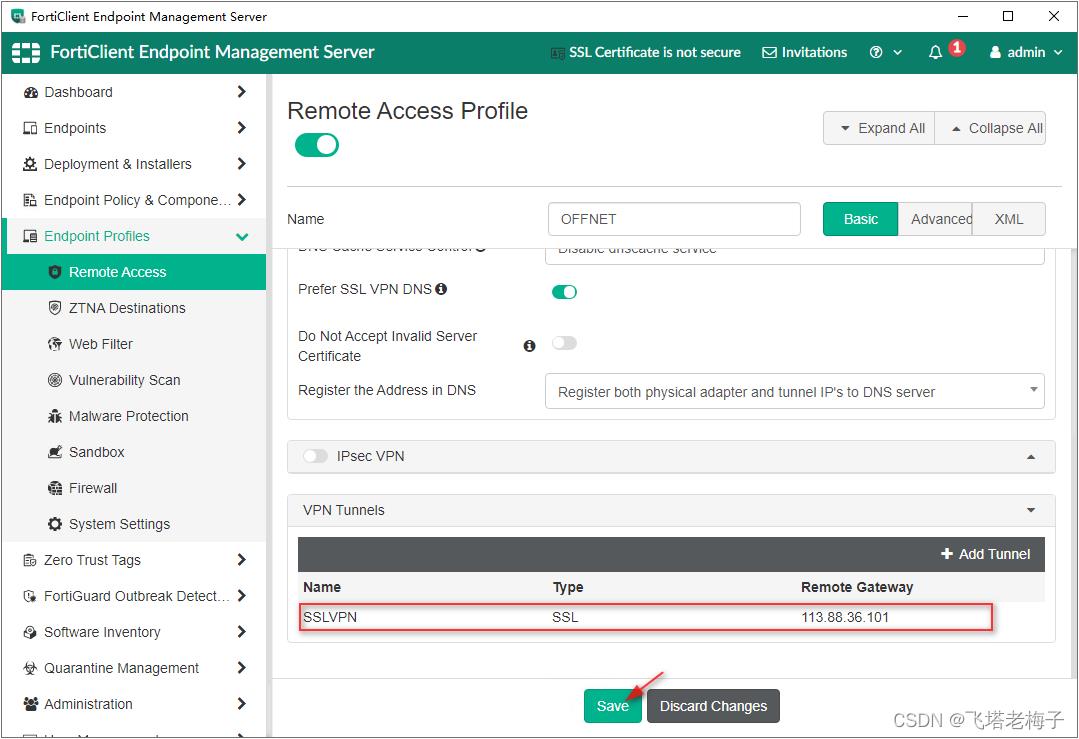

⑤ 输入自定义的VPN名称,远程网关输入防火墙宽带接口IP,端口默认是443,由于443会和防火墙默认端口冲突,通常会改成10443,点击【Save】。

⑥ 如果外网的客户端要访问多个SSL VPN,那么还可以建立多个隧道。点击【Save】。

⑦ 这样两个关于VPN的配置文件就创建好了,一个内网ONNET关闭了所有VPN访问,一个外网OFFNET关闭了IPsec VPN,配置了SSL VPN隧道。

On-fabric检测规则

On-fabric检测规则

配置过防火墙的就知道,通常我们需要指定某些网段能上网,某些网段不能上网,这就需要用到地址对象。

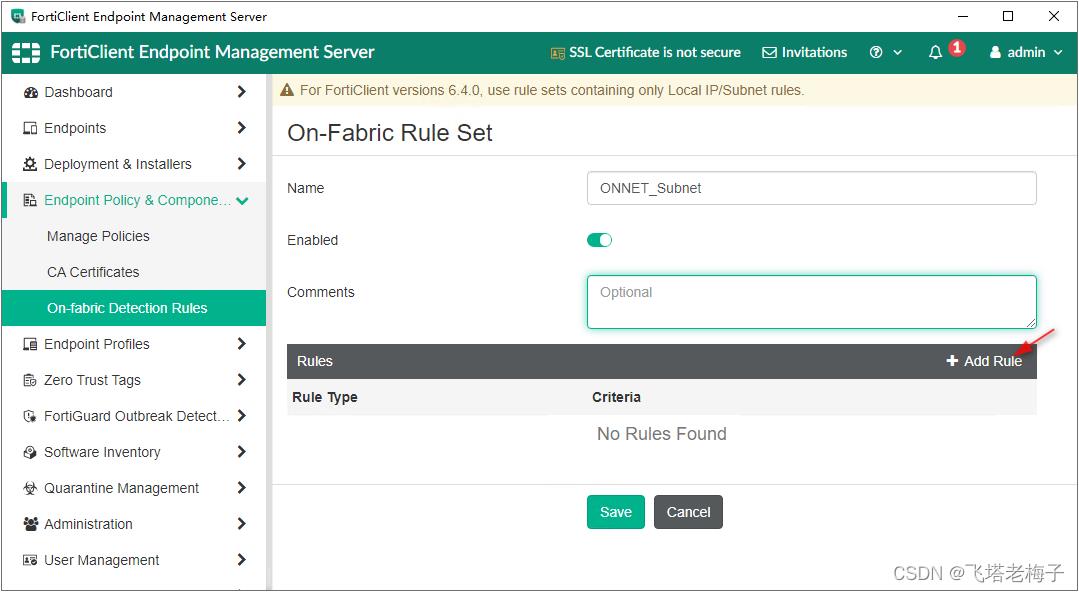

① 选择菜单【Endpoint Policy & Components】-【On-fabric Detection Rules】。点击右上角的【Add】。

② 输入规则名称,点击【Add Rule】。

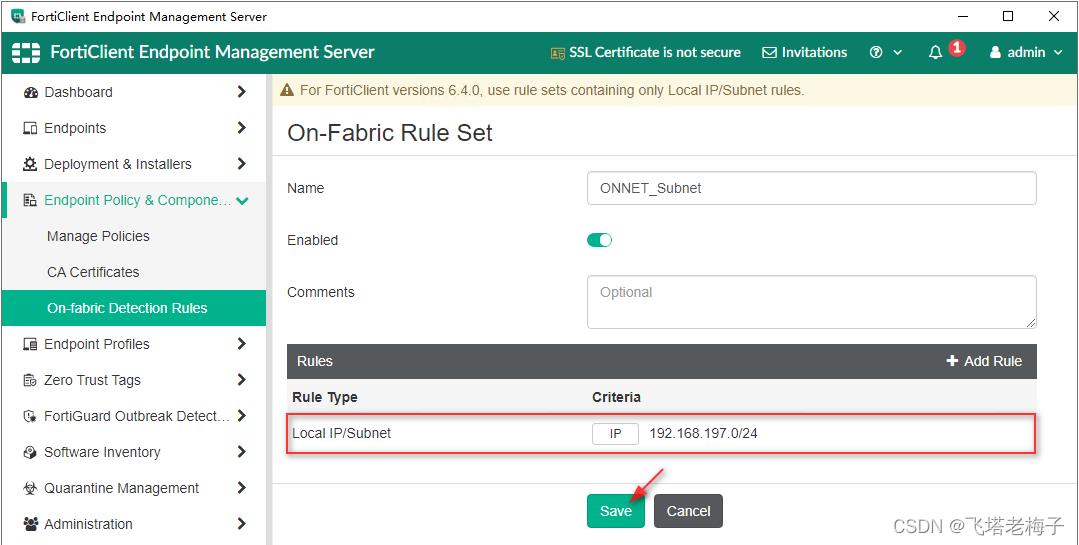

③ 检测类型选择【Local IP/Subnet】,输入IP范围,也就是内网电脑的IP地址范围。点击【Add Rule】。

④ 可以建立多条检测规则,这里我们只检测内网IP地址,点击【Save】。

创建管理策略

创建管理策略

所有的因素都配置好了,下一步就是创建管理策略了。

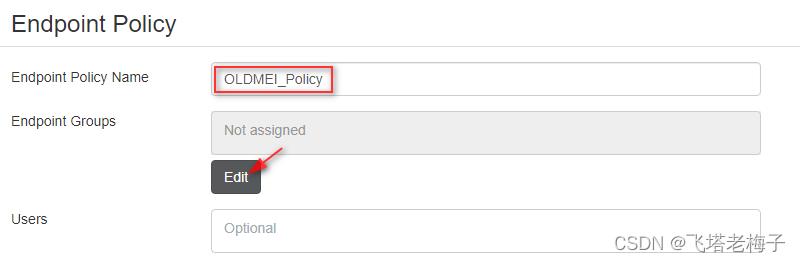

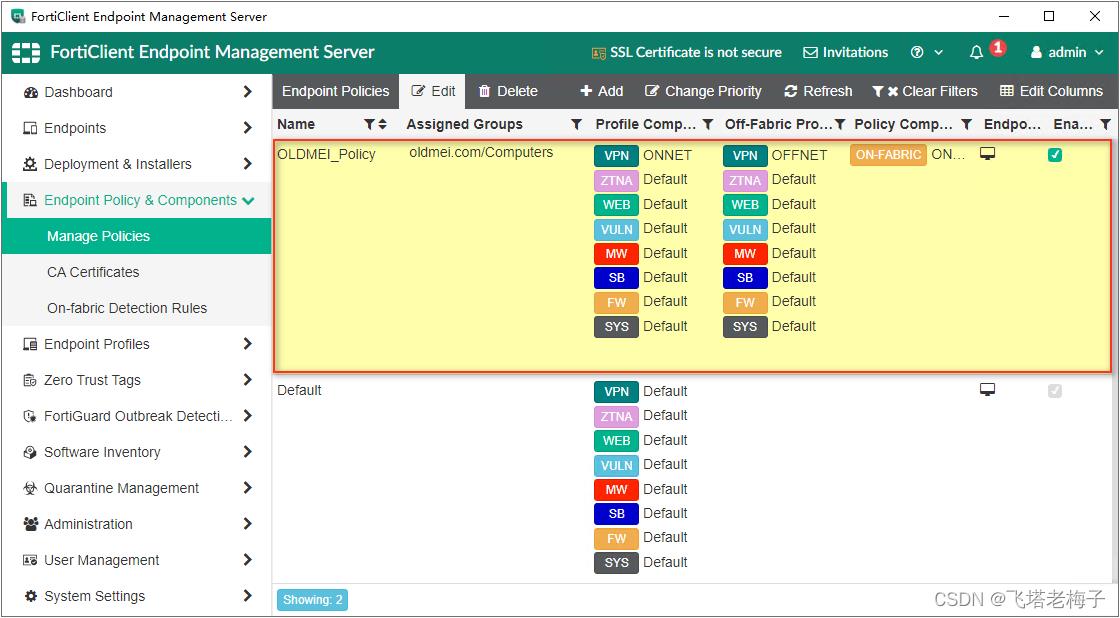

① 选择菜单【Endpoint Policy & Components】-【Manage Policies】。可以看到已经有一条默认策略,我们可以直接修改这条默认策略,也可以新建策略,点击【Add】。

② 首先输入自定义的策略名称,点击终端组下面的【Edit】。

③ 终出窗口点击域名前面的+号,钩选【Computers】,点击【Save】。

④ 可以看到Endpoint Groups出现了选择的内容,也就是说这条策略对所有登录域并且安装及启动FortiClient的电脑有效。

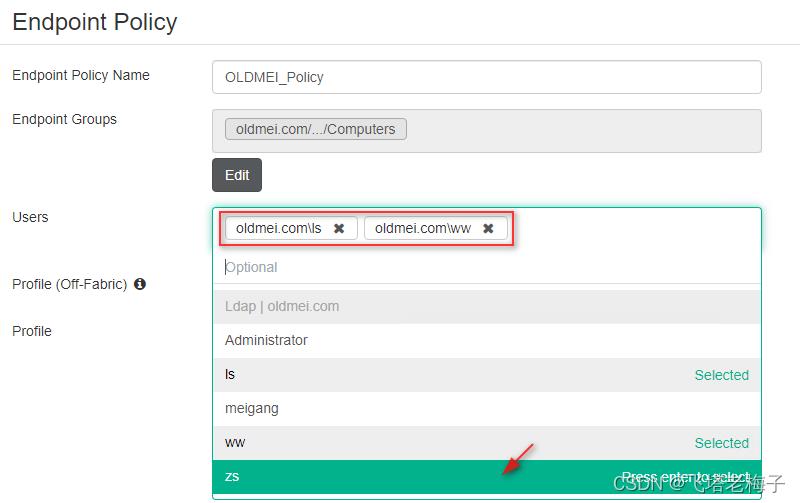

⑤ 除了可以的终端组控制之外,也可以直接选择要控制的用户。

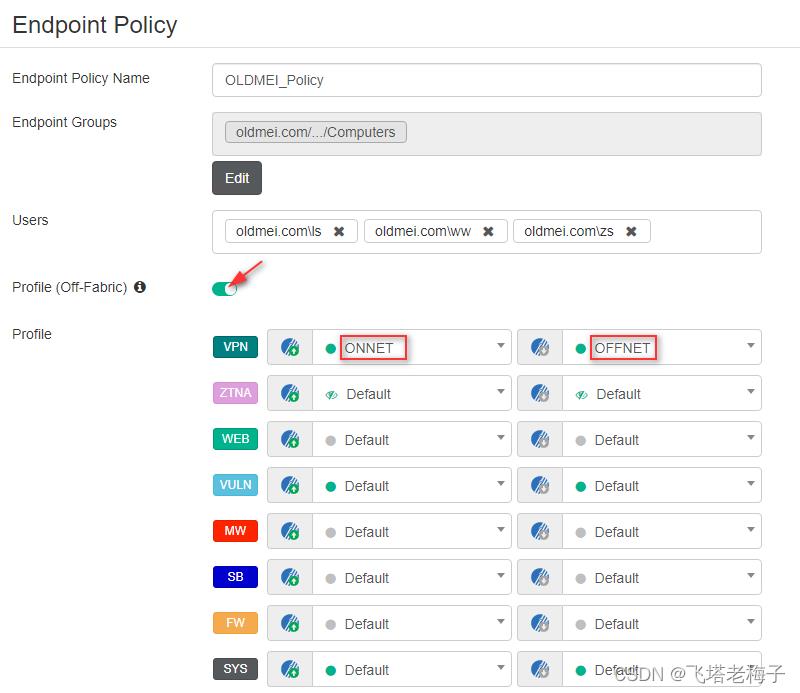

⑥ Profile (Off-Fabric) 是控制外网访问进来的,和可以 Profile一起配置,内网的VPN选择ONNET,外网的VPN选择OFFNET。后面我们会测试他们的区别。

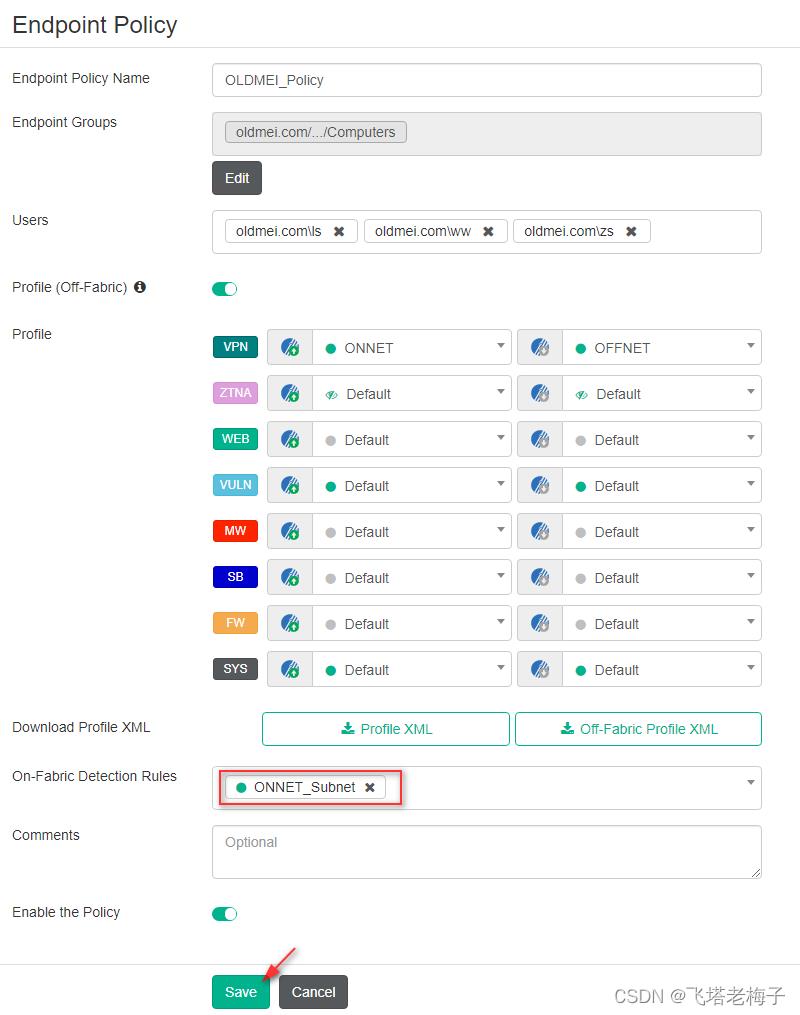

⑦ On-Fabric Detection Rules 选择我们刚刚建立的【ONNET_Subnet】,点击【Save】。这条策略就创建好了。我们看到,只有加入域的电脑,指定的用户,在指定的IP范围才能匹配这条策略。

⑧ 策略创建完成,在默认策略的上方,优先匹配。

FortiClient 安装

FortiClient 安装

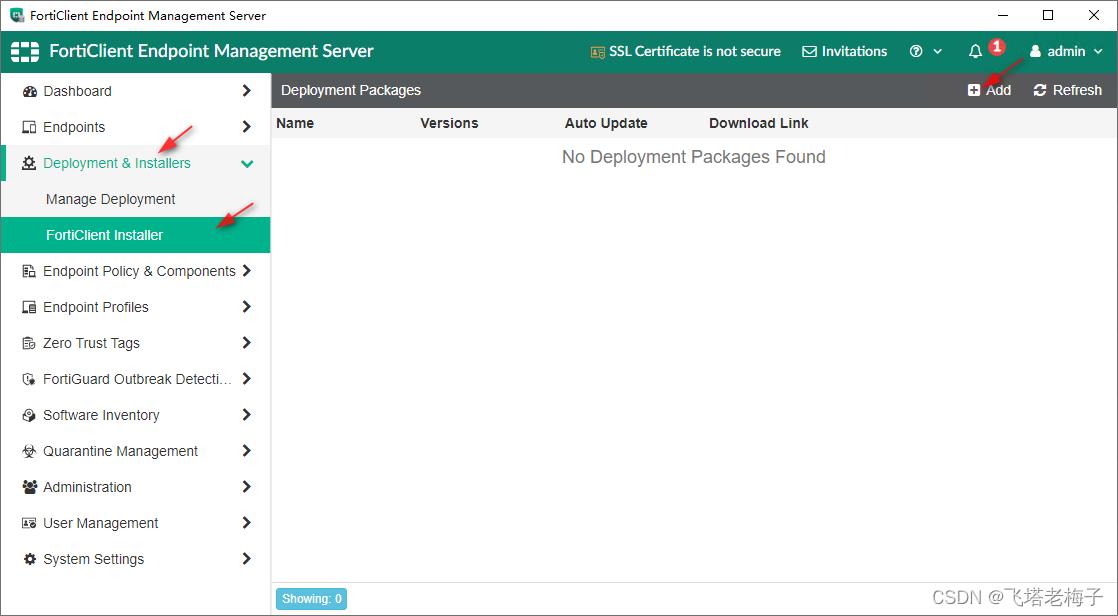

下一步就要配置FortiClient安装了。

① 选择菜单【Deployment & Installers】-【FortiClinet Installer】,点击右上角的【Add】。

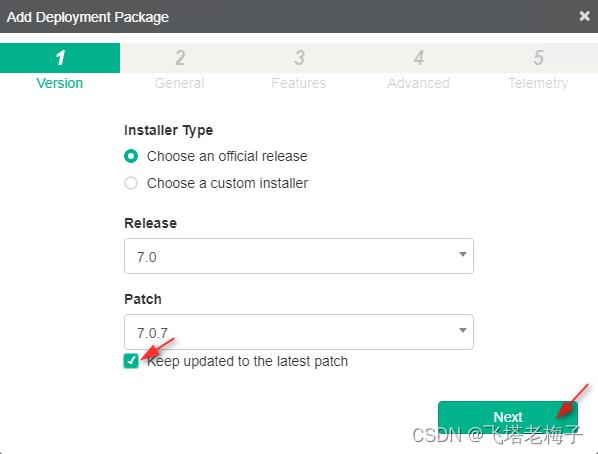

② 安装类型默认选择正式版本,下面的版本号会显示最新的版本,钩选【请及时更新最新补丁】,点击【Next】。

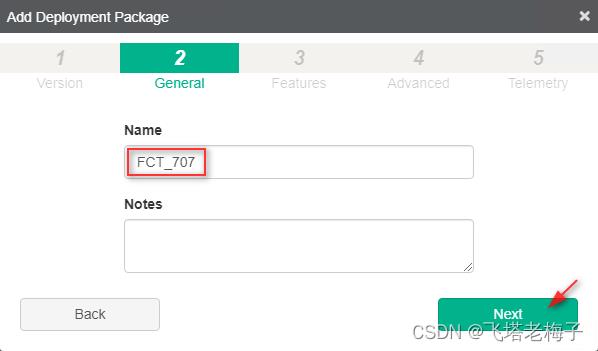

③ 输入部署包自定义名称,最好加上版本号,点击【Next】。

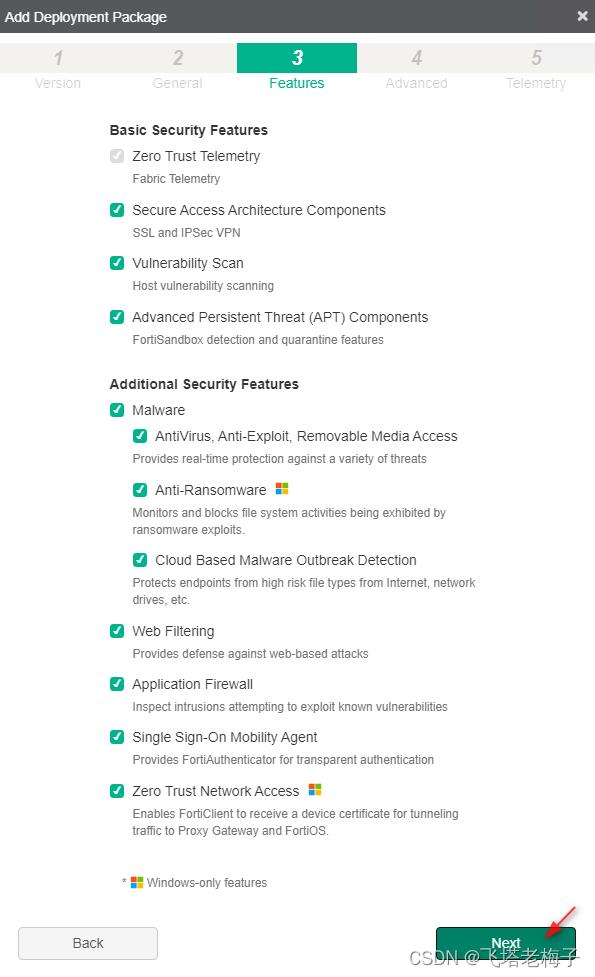

④ 功能默认全选,点击【Next】。

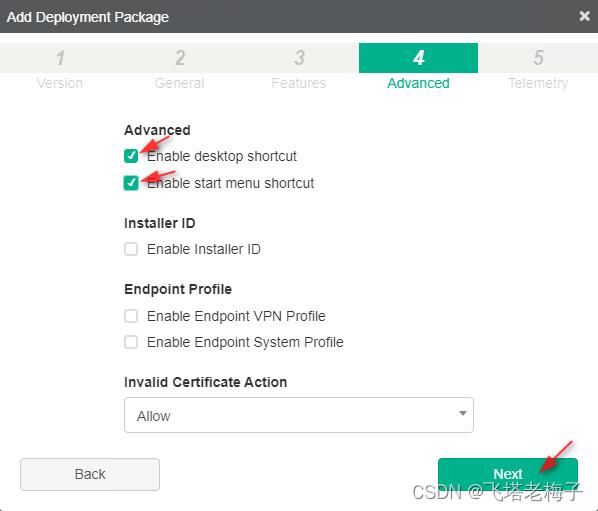

⑤ 为了在安装完成后能快速启动FortiClient,这里钩选择【启用桌面快捷方式】和【启用户动菜单快捷方式】,点击【Next】。

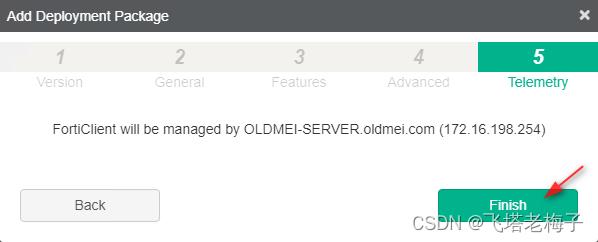

⑥ 配置完成,点击【Finish】。

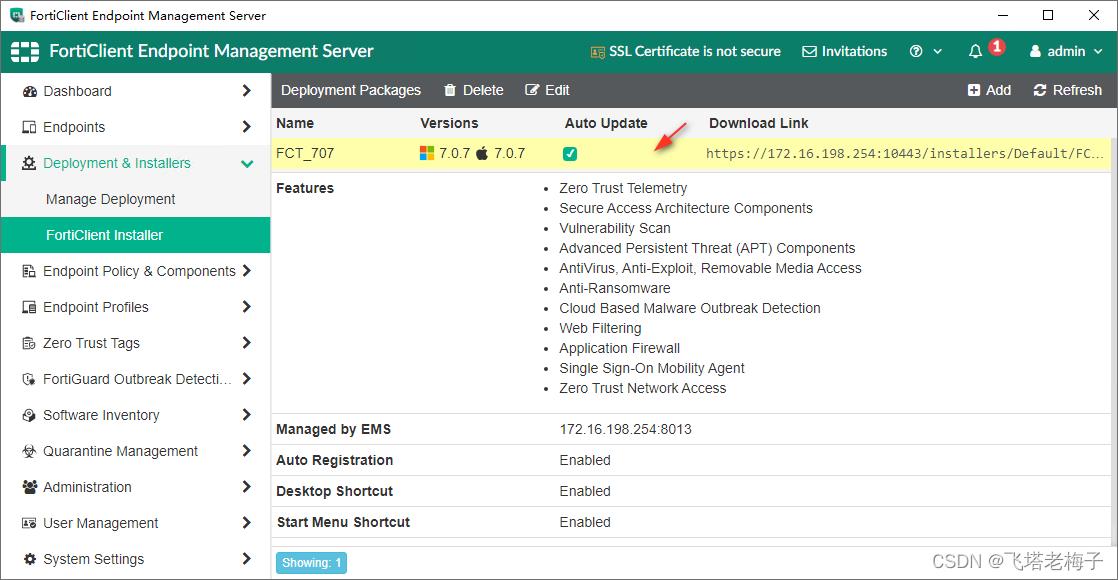

⑦ 点击刚刚建立的部署包,可以看到配置内容。注意这里还会有一个下载安装包的链接。

⑧ 双击链接或者用浏览器打开链接,可以下载最新的FortiClient安装程序。链接指向的是安装了FortiClient EMS的服务器。如果没有建域服务器,内网的电脑可以分别打开这个链接安装FortiClient客户端。

管理部署

管理部署

虽然现在可以每台电脑手动下载安装了,但是还是应该利用自动部署安装。

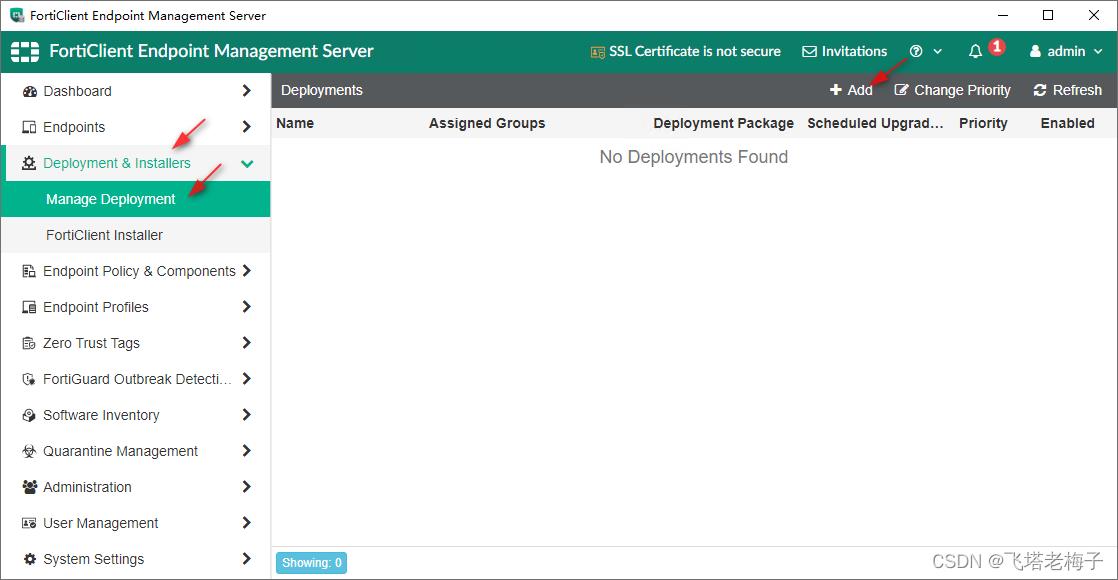

① 选择菜单【Deployment & Installers】-【Manage Deployment】,点击右上角的【Add】。

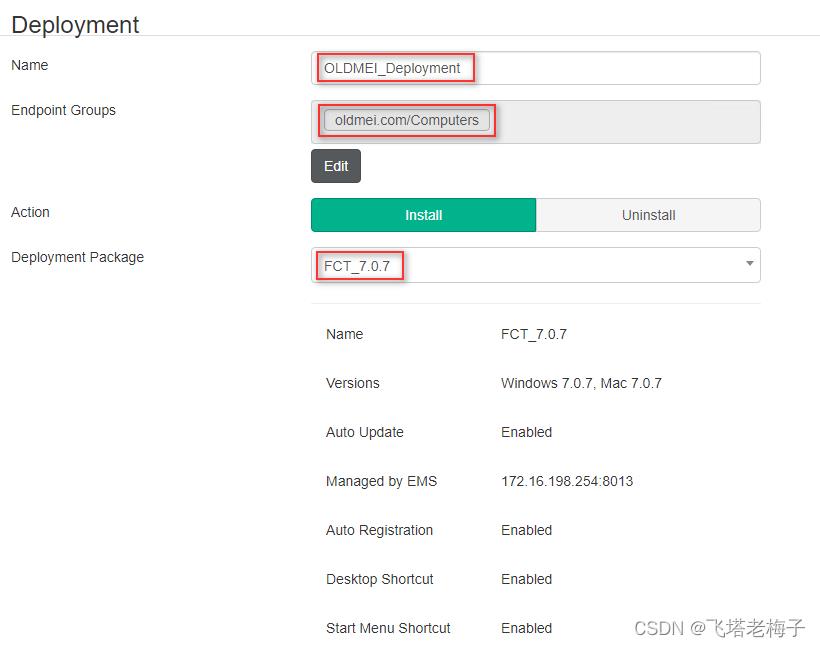

② 输入自定义的部署名称,Endpoint Groups的选择是不是很眼熟?对了,和策略里一样,这里也是选择域下面的计算机。部署包选择前面的定义的FCT_7.0.7。

③ 默认【Start at a Scheuduled Time】是启动的,可以在指定时间运行部署安装。这里我们想立即看到效果,因此关闭。输入域帐号(前面要加入域名称,用\\隔开)及密码,点击【Save】。

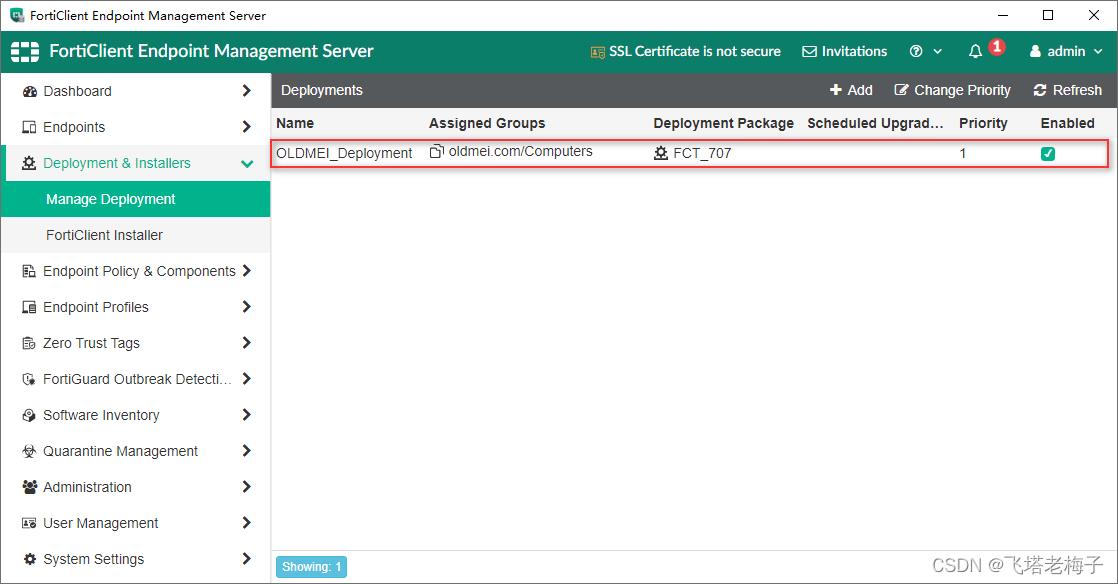

④ 部署配置完成。

验证

验证

部署配置好了,下一步就看验证效果了。

① 启动客户端电脑,登录域。

② 默认是没有安装FortiClient的。

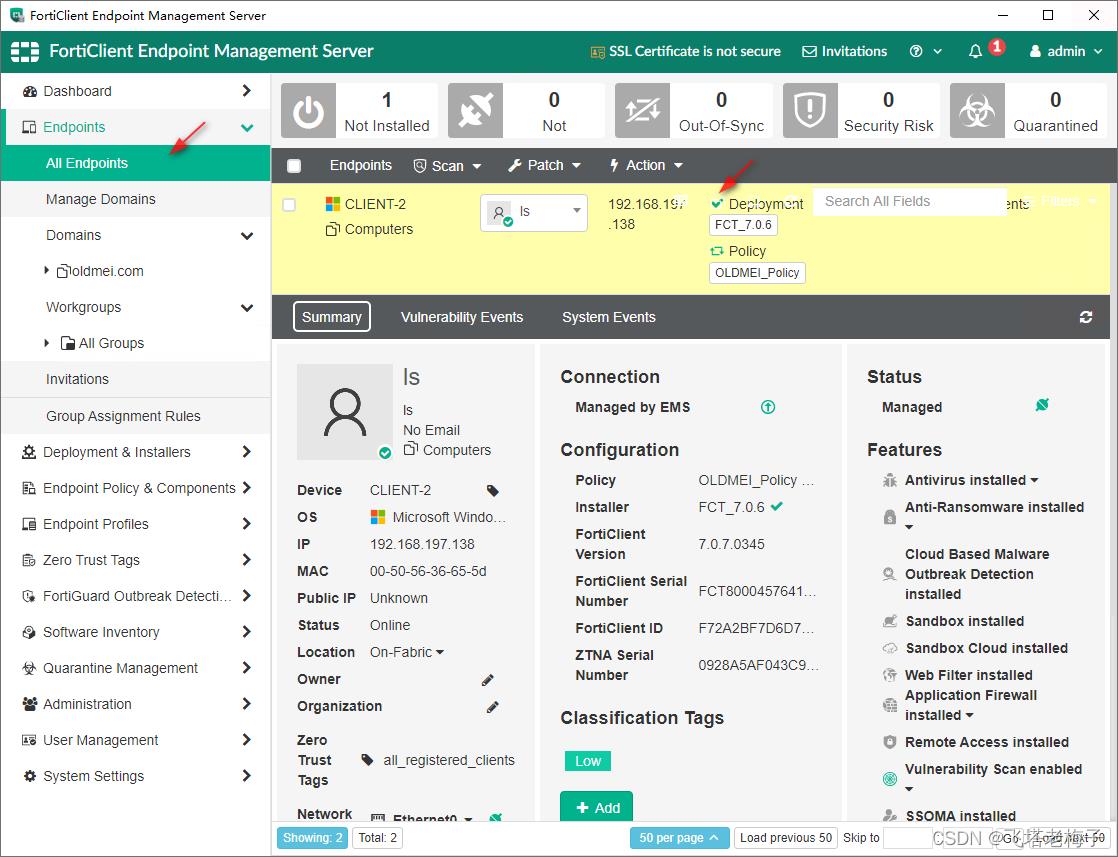

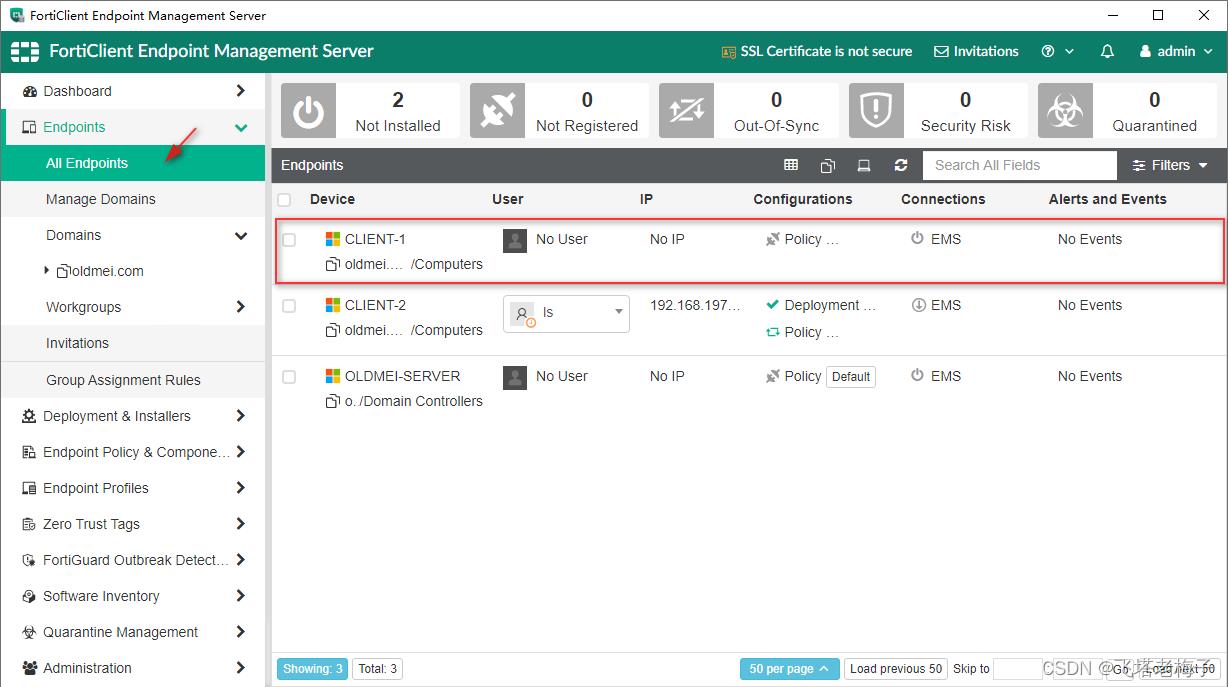

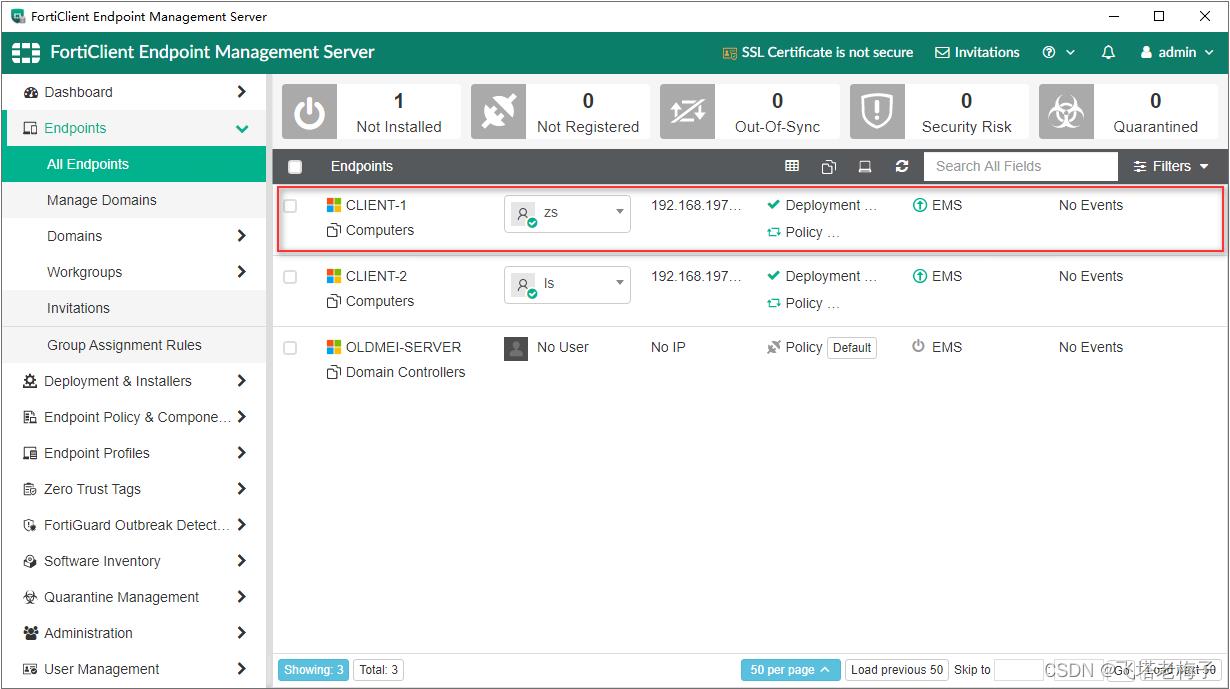

③ 回到FortiClient EMS,选择【Endpoints】-【All Endpoints】,找到登录的计算机,可以看到出现部署和策略两个信息,点击后,可以看到具体的部署状态。部署完成后,状态为Online。

④ 再回到客户端,桌面上多出一个FortiClinet图标,双击图标。

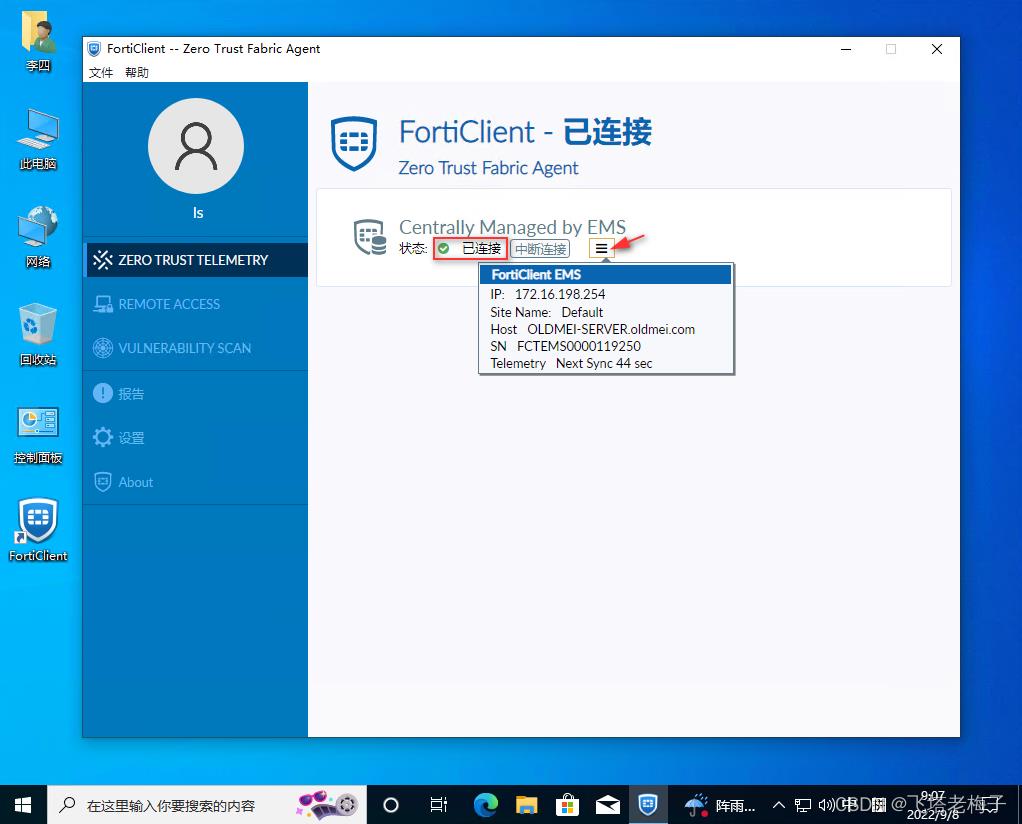

⑤ 打开FortiClinet后可以看到已经连接到FortiClient EMS。

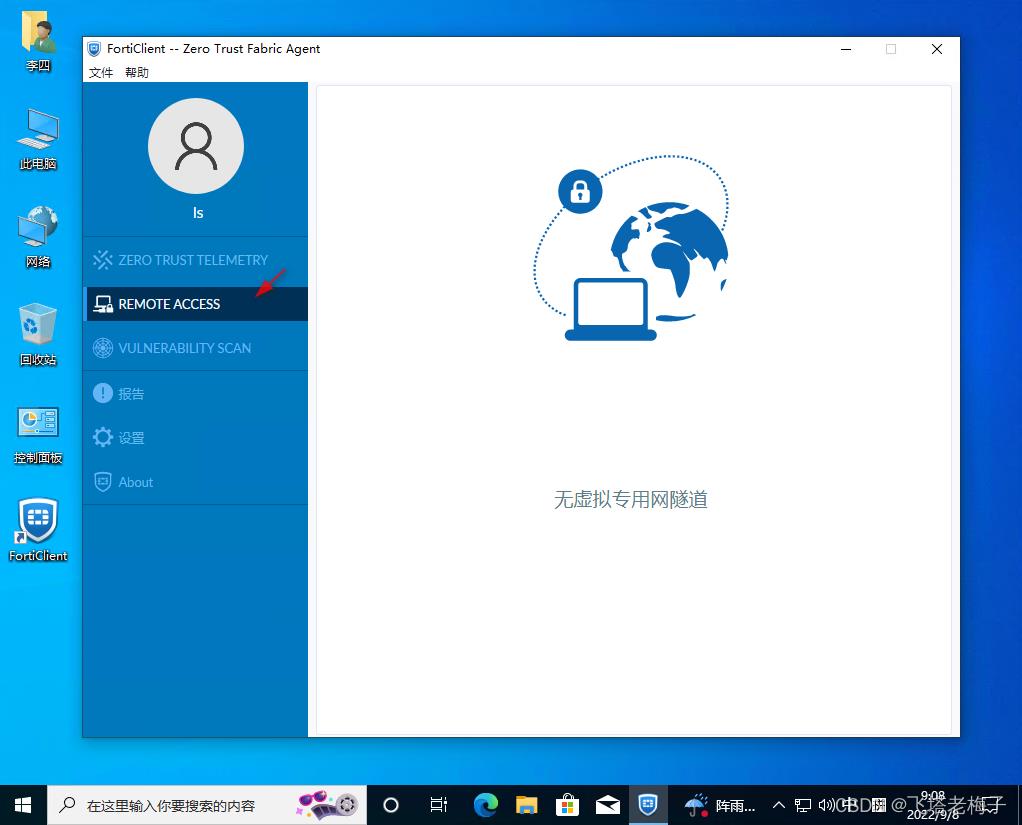

⑥ 选择【REMOTE ACCESS】,发现VPN不起作用,这是因为此电脑状态为Online,在内网运行,匹配策略里ONNET的配置。

⑦ 为了更接近现实,我们新加入一台电脑登录域。

⑧ 启动后并不会自动安装FortiClient。

⑨ 这是因为这台电脑的信息并没有同步到FortiClient EMS,选择菜单【Endpoints】-【Manage Domains】,选择前面建好的域,【Sync】进行同步。

⑩ 再选择菜单【ALL Endpoints】,这次可以看到新添加的电脑了。

⑾ 耐心等待几分钟,就可以看到在客户端电脑自动安装FortiClient了。

⑿ 在FortiClient EMS可以看主机CLIENT-1处动部署了。

以上是关于高级篇 / ZTNA(7.0) ❀ 06. 域用户自动安装 FortiClient (下) ❀ FortiGate 防火墙的主要内容,如果未能解决你的问题,请参考以下文章