2021年新公开工业控制系统严重漏洞汇总

Posted maoguan121

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2021年新公开工业控制系统严重漏洞汇总相关的知识,希望对你有一定的参考价值。

声明

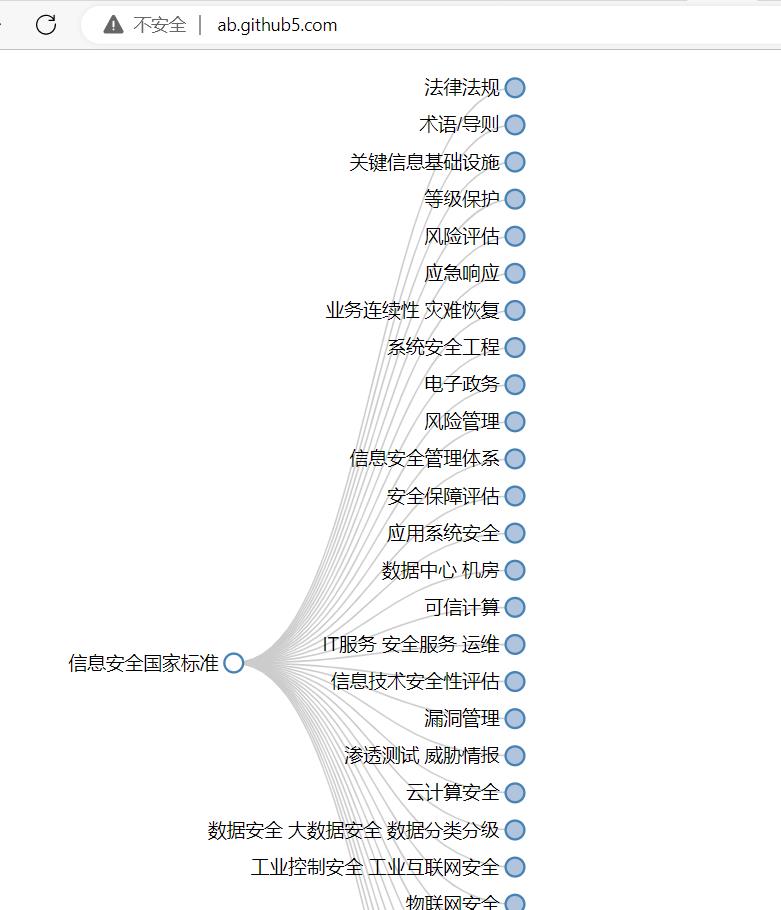

本文是学习ITOT一体化工业信息安全态势报告(2019). 而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们

工业互联网安全威胁

2021年新公开工业控制系统严重漏洞

- 缓冲区溢出漏洞

缓冲区溢出(buffer overflow)是一种非常普遍、非常危险的漏洞,在各种操作系统、应用软件中广泛存在。利用缓冲区溢出漏洞进行攻击,可以导致程序运行失败、系统宕机、重新启动等后果。更为严重的是,可以利用它执行非授权指令,甚至可以取得系统特权,进而进行各种非法操作。如2019年12月,研华(Advantech)公司发布通报称,DiagAnywhere Server软件存在高危漏洞。

Advantech DiagAnywhere Server 缓冲区溢出漏洞 (CVE-2019-18257)

威胁预警: CVSS v3 9.8 (高危漏洞)

风险评估:成功利用该漏洞,可能允许远程执行代码。

受影响的产品:DiagAnywhere服务器版本3.07.11及更低版本

漏洞解决方案:

用户可关注该链接,掌握漏洞修复方案:

- 拒绝服务漏洞

拒绝服务漏洞是指可以实现拒绝服务攻击( Denial of Service,DOS)的漏洞。DOS攻击的目的是使计算机或网络无法提供正常的服务。利用拒绝服务漏洞进行攻击,攻击者往往不需要具有很高的攻击带宽,有时只需要发送1个数据包就可以达到攻击目的。如2019年7月,西门子(Siemens)公司发布通报称,Siemens SIPROTEC 5和Siemens DIGISI 5存在高危漏洞。

Siemens SIPROTEC 5和Siemens DIGISI 5拒绝服务漏洞( CVE-2019-10931)

威胁预警: CVSS v3 7.8(高危漏洞)

风险评估:攻击者可借助特制的数据包利用该漏洞造成拒绝服务。

受影响的产品:

Siemens DIGSI 5 < V7.90

Siemens SIPROTEC 5

漏洞解决方案:

用户可关注该链接,掌握漏洞修复方案:

https://cert-portal.siemens.com/productcert/pdf/ssa-899560.pdf

- 访问控制漏洞

访问控制指系统对用户身份及其所属的预先定义的策略组限制其使用数据资源能力的手段。访问控制漏洞,就是攻击者可以绕过安全限制,执行未授权的操作。利用访问控制漏洞进行攻击,可以导致系统的信息泄露、被篡改、删除,甚至可以取得系统特权,进而进行各种非法操作。如2019年11月,西门子(Siemens)公司发布通报称,Siemens SIMATIC S7-1200 CPU存在高危漏洞。

Siemens SIMATIC S7-1200 CPU访问控制漏洞(CVE-2019-13945)

威胁预警: CVSS v3 10(高危漏洞)

风险评估:成功利用该漏洞,攻击者可以通过物理访问异步收发传输器接口控制进程。

受影响的产品:

Siemens SIMATIC S7-1200 CPU

漏洞解决方案:

用户可关注该链接,掌握漏洞修复方案:

https://cert-portal.siemens.com/productcert/pdf/ssa-686531.pdf

- 跨站脚本漏洞

跨站脚本漏洞通常存在于客户端和服务器端,是能够实现跨站脚本攻击(Cross-site scripting,通常简称为XSS)的漏洞。,利用XSS漏洞可以进行广告拦截、窃取隐私、钓鱼欺骗、窃取密码、传播恶意代码等各种各样网络攻击。如2019年3月,摩莎(Moxa )公司发布通报称,Moxa IKS和EDS存在高危漏洞。

Moxa IKS和EDS访问控制漏洞(CVE-2019-6565)

威胁预警: CVSS v3 10(高危漏洞)

风险评估:成功利用该漏洞,攻击者可进行跨站脚本攻击。

受影响的产品:

Moxa IKS-G6824A <=4.5

Moxa EDS-405A <=3.8

Moxa EDS-408A <=3.8

Moxa EDS-510A <=3.8

漏洞解决方案:

用户可关注该链接,掌握漏洞修复方案:

https://www.moxa.com/support/request_support.aspx

- 未授权访问漏洞

未授权访问漏洞可以理解为需要安全配置或权限认证的地址、授权页面等存在一定的缺陷,导致其他用户可以直接访问,从而引发重要权限可被操作、数据库、网站目录等敏感信息泄露的漏洞。如2019年10月,研华(Advantech )公司发布通报称,Advantech WISE-PaaS/RMM存在高危漏洞。

Advantech WISE-PaaS/RMM未授权访问漏洞(CVE-2019-13547)

威胁预警: CVSS v3 9.8(高危漏洞)

风险评估:成功利用该漏洞,未经身份验证的攻击者可以使用工控设备。

受影响的产品:

Advantech WISE-PaaS/RMM 3.3.29及之前版本

漏洞解决方案:

用户可关注该链接,掌握漏洞修复方案:

- 远程代码执行漏洞

远程代码执行漏洞,用户通过浏览器提交执行命令,由于服务器端没有针对执行函数做过滤,远程代码执行漏洞会导致攻击者在目标系统执行任意命令。如2019年12月,西门子(Siemens)公司发布通报称,Siemens SPPA-T3000 Application Server存在高危漏洞。

Siemens SPPA-T3000 Application Server远程代码执行漏洞(CVE-2019-18283)

威胁预警: CVSS v3 9.8(高危漏洞)

风险评估:成功利用该漏洞,攻击者可在服务器上执行任意代码。

受影响的产品:

Siemens SPPA-T3000 Application Server(全部版本)

漏洞解决方案:

用户可关注该链接,掌握漏洞修复方案:

延伸阅读

更多内容 可以 ITOT一体化工业信息安全态势报告(2019). 进一步学习

联系我们

T-QGCML 545—2022 蒸汽管道采用气凝胶绝热毡保温技术规程.pdf

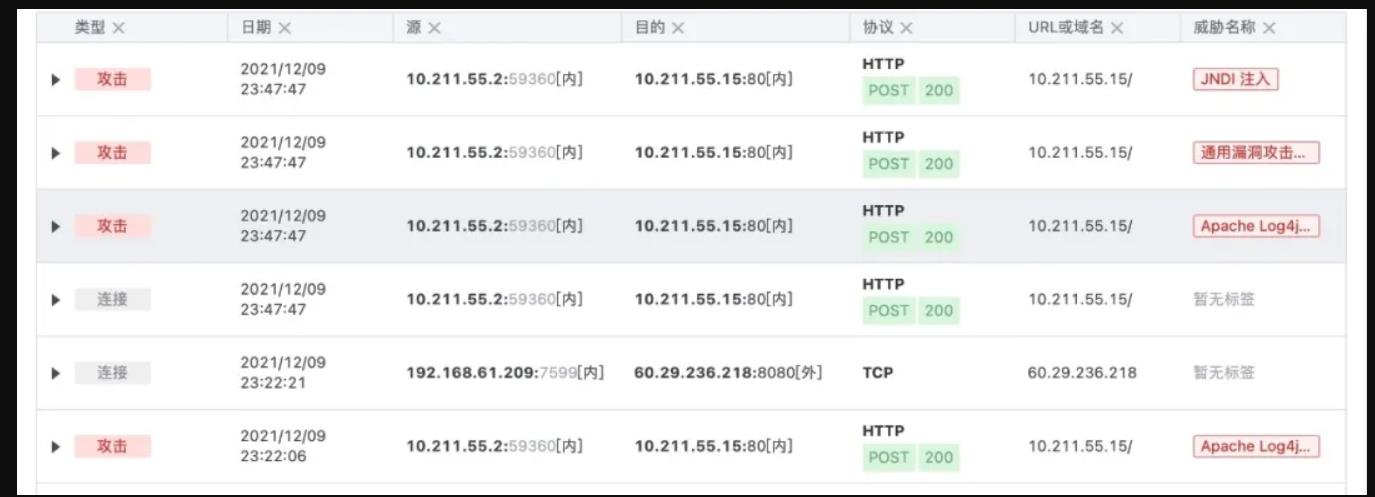

Log4j漏洞

公开日期:2021.12.09漏洞细节被公开

漏洞危害:高危、远程代码执行

漏洞分析

Apache Log4j 的远程代码执行漏洞细节被公开,该漏洞一旦被攻击者利用会造成严重危害。经过快速分析和确认,该漏洞影响范围极其广泛,危害极其严重,我们建议企业第一时间启动应急响应进行修复。此外,经过我们复现和验证,TDP 基于其自研的通用漏洞检测引擎,已于数月前支持对此次最新漏洞的检测,无需任何更新:

可能的受影响应用包括但不限于如下:

Spring-Boot-strater-log4j2

Apache Struts2

Apache Solr

Apache Flink

Apache Druid

ElasticSearch

flume

dubbo

Redis

logstash

kafka

检测及修复方案

1、紧急缓解措施:

(1) 修改jvm参数 -Dlog4j2.formatMsgNoLookups=true

(2) 修改配置log4j2.formatMsgNoLookups=True

(3) 将系统环境变量 FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS 设置为 true

2、检测方案:

(1)由于攻击者在攻击过程中可能使用 DNSLog 进行漏洞探测,建议企业可以通过流量监测设备监控是否有相关 DNSLog 域名的请求,微步在线的 OneDNS 也已经识别主流 DNSLog 域名并支持拦截。

(2)根据目前微步在线对于此类漏洞的研究积累,我们建议企业可以通过监测相关流量或者日志中是否存在“jndi:ldap://”、“jndi:rmi”等字符来发现可能的攻击行为。

3、修复方案:

检查所有使用了 Log4j 组件的系统,官方修复链接如下:

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc1

以上是关于2021年新公开工业控制系统严重漏洞汇总的主要内容,如果未能解决你的问题,请参考以下文章