云原生|kubernetes|安全漏扫神器trivy的部署和使用

Posted 晚风_END

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了云原生|kubernetes|安全漏扫神器trivy的部署和使用相关的知识,希望对你有一定的参考价值。

前言:

云原生领域内的安全漏扫工具有clair和trivy是比较常用的,而安全漏扫工具是可以和harbor这样的私有仓库集成的,自harbor-1.21版以后都是默认使用trivy这个漏扫工具的,而在此之前是使用clair的。

那么,本文将就什么是trivy,trivy如何正确的部署,如何正确的使用做一个简单的探讨。

一,

什么是trivy?

trivy是一个主要运用在云原生领域的安全漏扫工具,是一种易于使用的开源漏洞扫描器,可帮助团队“左移”将安全性纳入构建管道。

那么,trivy的工作范围主要是对用于生产或者即将用于生产的镜像进行安全漏洞扫描,例如,centos的某个基础镜像,这个 CentOS 在 2021 年 7 月 29 日至 8 月 10 日期间的下载量已超过 700 万次,但该镜像具有大量未修补漏洞并且没有正式弃用。如果在生产中使用这样的镜像无疑是一个巨大的安全隐患。

其次是文件系统,也可以扫描git 远程仓库以及kubernetes集群和kubernetes内的资源。

Targets:

- Container Image

- Filesystem

- Git repository (remote)

- Kubernetes cluster or resource二,

如何正确的部署trivy?

trivy的安装方式比较多,可以rpm的形式安装,也可以apt的形式安装,也可以helm形式的直接集成到kubernetes内,也可以直接docker run 镜像的方式部署。

那么,比较常见的也是难度比较小的是rpm形式安装了。

下面是部署方式,

Get Trivy by your favorite installation method. See [installation] section in the documentation for details. For example:

- `apt-get install trivy`

- `yum install trivy`

- `brew install aquasecurity/trivy/trivy`

- `docker run aquasec/trivy`

- Download binary from https://github.com/aquasecurity/trivy/releases/latest/这么说还是比较抽象,直接从GitHub下载rpm包上传到服务器上安装即可,我这里的服务器是centos7 64位的机器,因此选择下载trivy_0.34.0_Linux-64bit.rpm

下载地址: Release v0.34.0 · aquasecurity/trivy · GitHub

rpm安装就不用说了,直接安装即可,没有依赖。

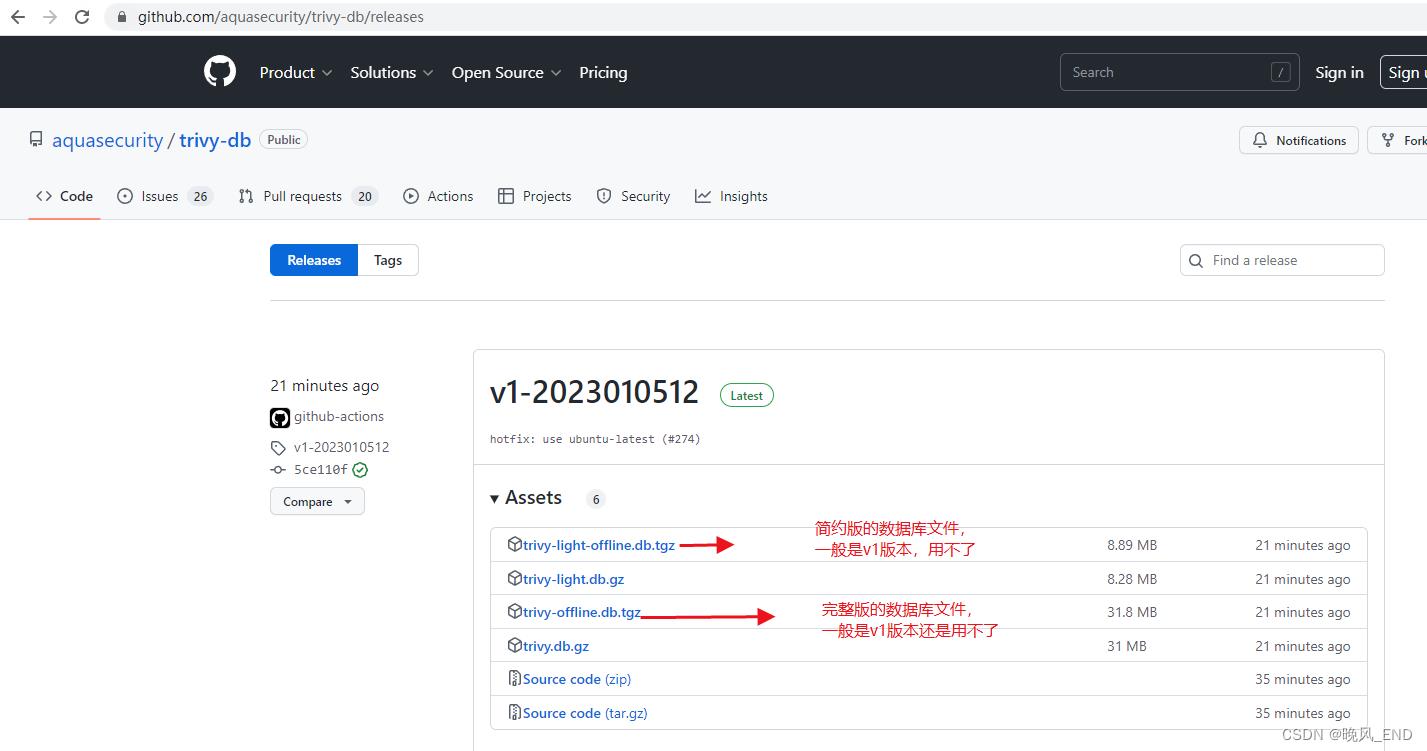

trivy使用中的主要的困扰是需要联网从GitHub下载trivy-db 数据库,虽然有离线的trivy-db下载,但离线的通常是v1版本的,而高版本的trivy是使用的是v2

目前还没有比较好的解决办法,只有科学上网这一个办法了。

Releases · aquasecurity/trivy-db · GitHub

三,

trivy的使用

kubernetes集群的检测

检测内容有kubernetes集群的所有镜像,集群使用的role和clusterrole和静态pod

[root@k8s-master ~]# trivy k8s --report summary cluster

2023-01-06T04:56:44.547+0800 INFO Need to update DB

2023-01-06T04:56:44.547+0800 INFO DB Repository: ghcr.io/aquasecurity/trivy-db

2023-01-06T04:56:44.547+0800 INFO Downloading DB...

35.96 MiB / 35.96 MiB [------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------] 100.00% 5.23 MiB p/s 7.1s

159 / 159 [------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------] 100.00% 1 p/s

Summary Report for kubernetes-admin@kubernetes

Workload Assessment

┌─────────────┬────────────────────────────────────────┬────────────────────────┬────────────────────┬───────────────────┐

│ Namespace │ Resource │ Vulnerabilities │ Misconfigurations │ Secrets │

│ │ ├────┬─────┬────┬────┬───┼───┬───┬───┬────┬───┼───┬───┬───┬───┬───┤

│ │ │ C │ H │ M │ L │ U │ C │ H │ M │ L │ U │ C │ H │ M │ L │ U │

├─────────────┼────────────────────────────────────────┼────┼─────┼────┼────┼───┼───┼───┼───┼────┼───┼───┼───┼───┼───┼───┤

│ kube-system │ DaemonSet/kube-flannel-ds │ 12 │ 124 │ 56 │ 16 │ 4 │ │ 1 │ 7 │ 16 │ │ │ │ │ │ │

│ kube-system │ Pod/kube-controller-manager-k8s-master │ │ │ │ │ │ │ 1 │ 3 │ 8 │ │ │ │ │ │ │

│ kube-system │ Service/kube-dns │ │ │ │ │ │ │ │ 1 │ │ │ │ │ │ │ │

│ kube-system │ Pod/kube-apiserver-k8s-master │ │ │ │ │ │ │ 1 │ 3 │ 9 │ │ │ │ │ │ │

│ kube-system │ DaemonSet/kube-proxy │ 15 │ 14 │ 20 │ 58 │ │ │ 2 │ 4 │ 10 │ │ │ │ │ │ │

│ kube-system │ Pod/etcd-k8s-master │ │ 16 │ 8 │ │ │ │ 1 │ 3 │ 7 │ │ │ │ │ │ │

│ kube-system │ Deployment/coredns │ │ 7 │ 3 │ 1 │ │ │ │ 3 │ 5 │ │ │ │ │ │ │

│ kube-system │ Pod/kube-scheduler-k8s-master │ │ │ │ │ │ │ 1 │ 3 │ 8 │ │ │ │ │ │ │

│ default │ Job/kube-bench │ 5 │ 34 │ 9 │ 1 │ │ │ 1 │ 3 │ 10 │ │ │ │ │ │ │

│ default │ Job/kube-bench-master │ 1 │ 30 │ 9 │ 1 │ │ │ 1 │ 4 │ 10 │ │ │ │ │ │ │

└─────────────┴────────────────────────────────────────┴────┴─────┴────┴────┴───┴───┴───┴───┴────┴───┴───┴───┴───┴───┴───┘

Severities: C=CRITICAL H=HIGH M=MEDIUM L=LOW U=UNKNOWN

RBAC Assessment

┌─────────────┬─────────────────────────────────────────────────────────────────┬───────────────────┐

│ Namespace │ Resource │ RBAC Assessment │

│ │ ├───┬───┬───┬───┬───┤

│ │ │ C │ H │ M │ L │ U │

├─────────────┼─────────────────────────────────────────────────────────────────┼───┼───┼───┼───┼───┤

│ kube-system │ Role/system::leader-locking-kube-scheduler │ │ │ 1 │ │ │

│ kube-system │ Role/system:controller:bootstrap-signer │ 1 │ │ │ │ │

│ kube-system │ Role/system:controller:token-cleaner │ 1 │ │ │ │ │

│ kube-system │ Role/system::leader-locking-kube-controller-manager │ │ │ 1 │ │ │

│ kube-system │ Role/system:controller:cloud-provider │ │ │ 1 │ │ │

│ kube-public │ Role/system:controller:bootstrap-signer │ │ │ 1 │ │ │

│ │ ClusterRole/system:controller:horizontal-pod-autoscaler │ 1 │ │ │ │ │

│ │ ClusterRole/system:controller:deployment-controller │ │ 2 │ │ │ │

│ │ ClusterRole/edit │ 2 │ 7 │ 1 │ │ │

│ │ ClusterRole/admin │ 3 │ 7 │ 1 │ │ │

│ │ ClusterRole/system:controller:cronjob-controller │ │ 2 │ │ │ │

│ │ ClusterRole/system:controller:endpointslicemirroring-controller │ │ 1 │ │ │ │

│ │ ClusterRole/system:kube-controller-manager │ 5 │ 2 │ │ │ │

│ │ ClusterRole/system:aggregate-to-edit │ 2 │ 7 │ 1 │ │ │

│ │ ClusterRole/system:controller:persistent-volume-binder │ 1 │ 2 │ │ │ │

│ │ ClusterRole/system:controller:root-ca-cert-publisher │ │ │ 1 │ │ │

│ │ ClusterRole/system:controller:replicaset-controller │ │ 1 │ │ │ │

│ │ ClusterRole/system:aggregate-to-admin │ 1 │ │ │ │ │

│ │ ClusterRole/system:controller:resourcequota-controller │ 1 │ │ │ │ │

│ │ ClusterRole/system:controller:endpoint-controller │ │ 1 │ │ │ │

│ │ ClusterRole/system:node │ 1 │ │ │ │ │

│ │ ClusterRole/system:controller:replication-controller │ │ 1 │ │ │ │

│ │ ClusterRole/system:controller:job-controller │ │ 1 │ │ │ │

│ │ ClusterRole/system:controller:endpointslice-controller │ │ 1 │ │ │ │

│ │ ClusterRole/system:controller:expand-controller │ 1 │ │ │ │ │

│ │ ClusterRole/cluster-admin │ 2 │ │ │ │ │

│ │ ClusterRole/system:controller:namespace-controller │ 1 │ │ │ │ │

│ │ ClusterRole/system:controller:generic-garbage-collector │ 1 │ │ │ │ │

│ │ ClusterRole/system:kube-scheduler │ │ 2 │ │ │ │

└─────────────┴─────────────────────────────────────────────────────────────────┴───┴───┴───┴───┴───┘

Severities: C=CRITICAL H=HIGH M=MEDIUM L=LOW U=UNKNOWN

Infra Assessment

┌─────────────┬────────────────────────────────────────┬─────────────────────────────┐

│ Namespace │ Resource │ Kubernetes Infra Assessment │

│ │ ├────┬────┬────┬─────┬────────┤

│ │ │ C │ H │ M │ L │ U │

├─────────────┼────────────────────────────────────────┼────┼────┼────┼─────┼────────┤

│ kube-system │ Pod/kube-apiserver-k8s-master │ │ │ 1 │ 10 │ │

│ kube-system │ Pod/kube-controller-manager-k8s-master │ │ │ │ 3 │ │

│ kube-system │ Pod/kube-scheduler-k8s-master │ │ │ │ 1 │ │

└─────────────┴────────────────────────────────────────┴────┴────┴────┴─────┴────────┘

Severities: C=CRITICAL H=HIGH M=MEDIUM L=LOW U=UNKNOWN

检测namespace kube-system下的所有镜像:

a=`kubectl get po -n kube-system --output=custom-columns="IMAGE:.spec.containers[*].image"`

for i in $a;do trivy image --skip-update -s 'HIGH,CRITICAL' $i;done这里解释一下,kubectl get po -n kube-system --output=custom-columns="IMAGE:.spec.containers[*].image"是获取namespace下所有镜像的名称

[root@k8s-master ~]# kubectl get po -n kube-system --output=custom-columns="IMAGE:.spec.containers[*].image"

IMAGE

registry.aliyuncs.com/google_containers/coredns:v1.8.6

registry.aliyuncs.com/google_containers/coredns:v1.8.6

registry.aliyuncs.com/google_containers/etcd:3.5.6-0

registry.aliyuncs.com/google_containers/kube-apiserver:v1.23.15

registry.aliyuncs.com/google_containers/kube-controller-manager:v1.23.15

quay.io/coreos/flannel:v0.13.0

quay.io/coreos/flannel:v0.13.0

quay.io/coreos/flannel:v0.13.0

registry.aliyuncs.com/google_containers/kube-proxy:v1.23.15

registry.aliyuncs.com/google_containers/kube-proxy:v1.23.15

registry.aliyuncs.com/google_containers/kube-proxy:v1.23.15

registry.aliyuncs.com/google_containers/kube-scheduler:v1.23.15

然后把这些镜像名称赋值给了变量a, 然后for循环trivy 检测这些镜像,检测的结果如下:

前面的内容略略略了

registry.aliyuncs.com/google_containers/kube-proxy:v1.23.15 (debian 11.0)

=========================================================================

Total: 29 (HIGH: 14, CRITICAL: 15)

┌─────────────────┬────────────────┬──────────┬───────────────────┬─────────────────────────┬──────────────────────────────────────────────────────────────┐

│ Library │ Vulnerability │ Severity │ Installed Version │ Fixed Version │ Title │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ dpkg │ CVE-2022-1664 │ CRITICAL │ 1.20.9 │ 1.20.10 │ Dpkg::Source::Archive in dpkg, the Debian package management │

│ │ │ │ │ │ system, b ... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1664 │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ gzip │ CVE-2022-1271 │ HIGH │ 1.10-4 │ 1.10-4+deb11u1 │ gzip: arbitrary-file-write vulnerability │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1271 │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libc-bin │ CVE-2021-33574 │ CRITICAL │ 2.31-13 │ 2.31-13+deb11u3 │ glibc: mq_notify does not handle separately allocated thread │

│ │ │ │ │ │ attributes │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-33574 │

│ ├────────────────┤ │ │ ├──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-23218 │ │ │ │ glibc: Stack-based buffer overflow in svcunix_create via │

│ │ │ │ │ │ long pathnames │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-23218 │

│ ├────────────────┤ │ │ ├──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-23219 │ │ │ │ glibc: Stack-based buffer overflow in sunrpc clnt_create via │

│ │ │ │ │ │ a long pathname │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-23219 │

│ ├────────────────┼──────────┤ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2021-3999 │ HIGH │ │ 2.31-13+deb11u4 │ glibc: Off-by-one buffer overflow/underflow in getcwd() │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-3999 │

├─────────────────┼────────────────┼──────────┤ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libc6 │ CVE-2021-33574 │ CRITICAL │ │ 2.31-13+deb11u3 │ glibc: mq_notify does not handle separately allocated thread │

│ │ │ │ │ │ attributes │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-33574 │

│ ├────────────────┤ │ │ ├──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-23218 │ │ │ │ glibc: Stack-based buffer overflow in svcunix_create via │

│ │ │ │ │ │ long pathnames │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-23218 │

│ ├────────────────┤ │ │ ├──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-23219 │ │ │ │ glibc: Stack-based buffer overflow in sunrpc clnt_create via │

│ │ │ │ │ │ a long pathname │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-23219 │

│ ├────────────────┼──────────┤ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2021-3999 │ HIGH │ │ 2.31-13+deb11u4 │ glibc: Off-by-one buffer overflow/underflow in getcwd() │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-3999 │

├─────────────────┼────────────────┤ ├───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libcom-err2 │ CVE-2022-1304 │ │ 1.46.2-2 │ │ e2fsprogs: out-of-bounds read/write via crafted filesystem │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1304 │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libdb5.3 │ CVE-2019-8457 │ CRITICAL │ 5.3.28+dfsg1-0.8 │ │ sqlite: heap out-of-bound read in function rtreenode() │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2019-8457 │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libgcrypt20 │ CVE-2021-33560 │ HIGH │ 1.8.7-6 │ │ libgcrypt: mishandles ElGamal encryption because it lacks │

│ │ │ │ │ │ exponent blinding to address a... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-33560 │

├─────────────────┼────────────────┤ ├───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libgmp10 │ CVE-2021-43618 │ │ 2:6.2.1+dfsg-1 │ 2:6.2.1+dfsg-1+deb11u1 │ gmp: Integer overflow and resultant buffer overflow via │

│ │ │ │ │ │ crafted input │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-43618 │

├─────────────────┼────────────────┤ ├───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libgnutls30 │ CVE-2022-2509 │ │ 3.7.1-5 │ 3.7.1-5+deb11u2 │ gnutls: Double free during gnutls_pkcs7_verify │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-2509 │

├─────────────────┼────────────────┤ ├───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ liblzma5 │ CVE-2022-1271 │ │ 5.2.5-2 │ 5.2.5-2.1~deb11u1 │ gzip: arbitrary-file-write vulnerability │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1271 │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libpcre2-8-0 │ CVE-2022-1586 │ CRITICAL │ 10.36-2 │ 10.36-2+deb11u1 │ pcre2: Out-of-bounds read in compile_xclass_matchingpath in │

│ │ │ │ │ │ pcre2_jit_compile.c │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1586 │

│ ├────────────────┤ │ │ ├──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-1587 │ │ │ │ pcre2: Out-of-bounds read in get_recurse_data_length in │

│ │ │ │ │ │ pcre2_jit_compile.c │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1587 │

├─────────────────┼────────────────┤ ├───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libssl1.1 │ CVE-2021-3711 │ │ 1.1.1k-1 │ 1.1.1k-1+deb11u1 │ openssl: SM2 Decryption Buffer Overflow │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-3711 │

│ ├────────────────┤ │ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-1292 │ │ │ 1.1.1n-0+deb11u2 │ openssl: c_rehash script allows command injection │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1292 │

│ ├────────────────┤ │ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-2068 │ │ │ 1.1.1n-0+deb11u3 │ openssl: the c_rehash script allows command injection │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-2068 │

│ ├────────────────┼──────────┤ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2021-3712 │ HIGH │ │ 1.1.1k-1+deb11u1 │ openssl: Read buffer overruns processing ASN.1 strings │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-3712 │

│ ├────────────────┤ │ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-0778 │ │ │ 1.1.1k-1+deb11u2 │ openssl: Infinite loop in BN_mod_sqrt() reachable when │

│ │ │ │ │ │ parsing certificates │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-0778 │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libtasn1-6 │ CVE-2021-46848 │ CRITICAL │ 4.16.0-2 │ 4.16.0-2+deb11u1 │ libtasn1: Out-of-bound access in ETYPE_OK │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-46848 │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libtirpc-common │ CVE-2021-46828 │ HIGH │ 1.3.1-1 │ 1.3.1-1+deb11u1 │ libtirpc: DoS vulnerability with lots of connections │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-46828 │

├─────────────────┤ │ │ │ │ │

│ libtirpc3 │ │ │ │ │ │

│ │ │ │ │ │ │

├─────────────────┼────────────────┤ ├───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ perl-base │ CVE-2020-16156 │ │ 5.32.1-4+deb11u1 │ │ perl-CPAN: Bypass of verification of signatures in CHECKSUMS │

│ │ │ │ │ │ files │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2020-16156 │

├─────────────────┼────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ zlib1g │ CVE-2022-37434 │ CRITICAL │ 1:1.2.11.dfsg-2 │ 1:1.2.11.dfsg-2+deb11u2 │ zlib: heap-based buffer over-read and overflow in inflate() │

│ │ │ │ │ │ in inflate.c via a... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-37434 │

│ ├────────────────┼──────────┤ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2018-25032 │ HIGH │ │ 1:1.2.11.dfsg-2+deb11u1 │ zlib: A flaw found in zlib when compressing (not │

│ │ │ │ │ │ decompressing) certain inputs... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2018-25032 │

└─────────────────┴────────────────┴──────────┴───────────────────┴─────────────────────────┴──────────────────────────────────────────────────────────────┘

registry.aliyuncs.com/google_containers/kube-scheduler:v1.23.15 (debian 11.4)

=============================================================================

Total: 0 (HIGH: 0, CRITICAL: 0)

可以看到,kubernetes集群的核心组件用的镜像还是比较好的,漏洞基本没有,但flannel,etcd这些组件就比较多了。因此,kubernetes部署的时候还是推荐使用二进制部署etcd集群以及二进制部署flannel这些网络组件

单独检测一下kube-apiserver:

[root@k8s-master ~]# trivy image --skip-db-update registry.aliyuncs.com/google_containers/kube-apiserver:v1.23.15

2023-01-06T06:08:45.348+0800 INFO Vulnerability scanning is enabled

2023-01-06T06:08:45.348+0800 INFO Secret scanning is enabled

2023-01-06T06:08:45.348+0800 INFO If your scanning is slow, please try '--security-checks vuln' to disable secret scanning

2023-01-06T06:08:45.348+0800 INFO Please see also https://aquasecurity.github.io/trivy/v0.34/docs/secret/scanning/#recommendation for faster secret detection

2023-01-06T06:08:45.355+0800 INFO Detected OS: debian

2023-01-06T06:08:45.356+0800 INFO Detecting Debian vulnerabilities...

2023-01-06T06:08:45.356+0800 INFO Number of language-specific files: 0

registry.aliyuncs.com/google_containers/kube-apiserver:v1.23.15 (debian 11.4)

Total: 0 (UNKNOWN: 0, LOW: 0, MEDIUM: 0, HIGH: 0, CRITICAL: 0)

OK,这个kube-apiserver是一个比较完美的目前还没有发现漏洞的镜像

单独检测一下kube-controller-manager,这个镜像同样表现完美:

[root@k8s-master ~]# trivy image --skip-db-update registry.aliyuncs.com/google_containers/kube-controller-manager:v1.23.15

2023-01-06T06:10:10.749+0800 INFO Vulnerability scanning is enabled

2023-01-06T06:10:10.749+0800 INFO Secret scanning is enabled

2023-01-06T06:10:10.749+0800 INFO If your scanning is slow, please try '--security-checks vuln' to disable secret scanning

2023-01-06T06:10:10.749+0800 INFO Please see also https://aquasecurity.github.io/trivy/v0.34/docs/secret/scanning/#recommendation for faster secret detection

2023-01-06T06:10:10.755+0800 INFO Detected OS: debian

2023-01-06T06:10:10.755+0800 INFO Detecting Debian vulnerabilities...

2023-01-06T06:10:10.756+0800 INFO Number of language-specific files: 0

registry.aliyuncs.com/google_containers/kube-controller-manager:v1.23.15 (debian 11.4)

Total: 0 (UNKNOWN: 0, LOW: 0, MEDIUM: 0, HIGH: 0, CRITICAL: 0)

单独检测一下kube-proxy:

trivy image --skip-db-update registry.aliyuncs.com/google_containers/kube-proxy:v1.23.15这个输出就比较多了,漏洞很多,14个高危漏洞,15个致命漏洞:

2023-01-06T06:11:19.285+0800 INFO Vulnerability scanning is enabled

2023-01-06T06:11:19.285+0800 INFO Secret scanning is enabled

2023-01-06T06:11:19.285+0800 INFO If your scanning is slow, please try '--security-checks vuln' to disable secret scanning

2023-01-06T06:11:19.285+0800 INFO Please see also https://aquasecurity.github.io/trivy/v0.34/docs/secret/scanning/#recommendation for faster secret detection

2023-01-06T06:11:19.292+0800 INFO Detected OS: debian

2023-01-06T06:11:19.292+0800 INFO Detecting Debian vulnerabilities...

2023-01-06T06:11:19.307+0800 INFO Number of language-specific files: 0

registry.aliyuncs.com/google_containers/kube-proxy:v1.23.15 (debian 11.0)

Total: 107 (UNKNOWN: 0, LOW: 58, MEDIUM: 20, HIGH: 14, CRITICAL: 15)

┌──────────────────┬──────────────────┬──────────┬───────────────────┬─────────────────────────┬──────────────────────────────────────────────────────────────┐

│ Library │ Vulnerability │ Severity │ Installed Version │ Fixed Version │ Title │

├──────────────────┼──────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ apt │ CVE-2011-3374 │ LOW │ 2.2.4 │ │ It was found that apt-key in apt, all versions, do not │

│ │ │ │ │ │ correctly... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2011-3374 │

├──────────────────┼──────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ bsdutils │ CVE-2021-3995 │ MEDIUM │ 2.36.1-8 │ 2.36.1-8+deb11u1 │ util-linux: Unauthorized unmount of FUSE filesystems │

│ │ │ │ │ │ belonging to users with similar uid... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-3995 │

│ ├──────────────────┤ │ │ ├──────────────────────────────────────────────────────────────┤

│ │ CVE-2021-3996 │ │ │ │ util-linux: Unauthorized unmount of filesystems in libmount │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2021-3996 │

│ ├──────────────────┼──────────┤ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2022-0563 │ LOW │ │ │ util-linux: partial disclosure of arbitrary files in chfn │

│ │ │ │ │ │ and chsh when compiled... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-0563 │

├──────────────────┼──────────────────┤ ├───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ coreutils │ CVE-2016-2781 │ │ 8.32-4 │ │ coreutils: Non-privileged session can escape to the parent │

│ │ │ │ │ │ session in chroot │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2016-2781 │

│ ├──────────────────┤ │ ├─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2017-18018 │ │ │ │ coreutils: race condition vulnerability in chown and chgrp │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2017-18018 │

├──────────────────┼──────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ dpkg │ CVE-2022-1664 │ CRITICAL │ 1.20.9 │ 1.20.10 │ Dpkg::Source::Archive in dpkg, the Debian package management │

│ │ │ │ │ │ system, b ... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1664 │

├──────────────────┼──────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ gpgv │ CVE-2022-34903 │ MEDIUM │ 2.2.27-2 │ 2.2.27-2+deb11u2 │ gpg: Signature spoofing via status line injection │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-34903 │

├──────────────────┼──────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ gzip │ CVE-2022-1271 │ HIGH │ 1.10-4 │ 1.10-4+deb11u1 │ gzip: arbitrary-file-write vulnerability │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-1271 │

├──────────────────┼──────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ iptables │ CVE-2012-2663 │ LOW │ 1.8.7-1 │ │ iptables: --syn flag bypass │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2012-2663 │

├──────────────────┼──────────────────┤ ├───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

│ libapt-pkg6.0 │ CVE-2011-3374 │ │ 2.2.4 │ │ It was found that apt-key in apt, all versions, do not │

│ │ │ │ │ │ correctly... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2011-3374 │

├──────────────────┼──────────────────┼──────────┼───────────────────┼─────────────────────────┼──────────────────────────────────────────────────────────────┤

。。。。。。。。。。。。。。。。。。。。。。。。。后面的省略了单独检测一下kube-scheduler,这个镜像同样表现接近完美:

[root@k8s-master ~]# trivy image --skip-db-update registry.aliyuncs.com/google_containers/kube-scheduler:v1.23.15

2023-01-06T06:15:00.739+0800 INFO Vulnerability scanning is enabled

2023-01-06T06:15:00.739+0800 INFO Secret scanning is enabled

2023-01-06T06:15:00.739+0800 INFO If your scanning is slow, please try '--security-checks vuln' to disable secret scanning

2023-01-06T06:15:00.739+0800 INFO Please see also https://aquasecurity.github.io/trivy/v0.34/docs/secret/scanning/#recommendation for faster secret detection

2023-01-06T06:15:00.744+0800 INFO Detected OS: debian

2023-01-06T06:15:00.744+0800 INFO Detecting Debian vulnerabilities...

2023-01-06T06:15:00.744+0800 INFO Number of language-specific files: 0

registry.aliyuncs.com/google_containers/kube-scheduler:v1.23.15 (debian 11.4)

Total: 0 (UNKNOWN: 0, LOW: 0, MEDIUM: 0, HIGH: 0, CRITICAL: 0)

单独检测pause,这个镜像同样表现接近完美:

[root@k8s-master ~]# trivy image --skip-db-update registry.aliyuncs.com/google_containers/pause:3.6

2023-01-06T06:16:36.227+0800 INFO Vulnerability scanning is enabled

2023-01-06T06:16:36.227+0800 INFO Secret scanning is enabled

2023-01-06T06:16:36.227+0800 INFO If your scanning is slow, please try '--security-checks vuln' to disable secret scanning

2023-01-06T06:16:36.227+0800 INFO Please see also https://aquasecurity.github.io/trivy/v0.34/docs/secret/scanning/#recommendation for faster secret detection

2023-01-06T06:16:36.232+0800 INFO Number of language-specific files: 0

单独检测coredns,这个镜像表现接近完美,只有一页的漏洞报告:

[root@k8s-master ~]# trivy image --skip-db-update registry.aliyuncs.com/google_containers/coredns:v1.8.6

2023-01-06T06:17:43.783+0800 INFO Vulnerability scanning is enabled

2023-01-06T06:17:43.783+0800 INFO Secret scanning is enabled

2023-01-06T06:17:43.783+0800 INFO If your scanning is slow, please try '--security-checks vuln' to disable secret scanning

2023-01-06T06:17:43.783+0800 INFO Please see also https://aquasecurity.github.io/trivy/v0.34/docs/secret/scanning/#recommendation for faster secret detection

2023-01-06T06:17:43.790+0800 INFO Number of language-specific files: 1

2023-01-06T06:17:43.790+0800 INFO Detecting gobinary vulnerabilities...

coredns (gobinary)

Total: 11 (UNKNOWN: 0, LOW: 1, MEDIUM: 3, HIGH: 7, CRITICAL: 0)

┌─────────────────────────────────────┬────────────────┬──────────┬────────────────────────────────────┬───────────────────────────────────┬──────────────────────────────────────────────────────────────┐

│ Library │ Vulnerability │ Severity │ Installed Version │ Fixed Version │ Title │

├─────────────────────────────────────┼────────────────┼──────────┼────────────────────────────────────┼───────────────────────────────────┼──────────────────────────────────────────────────────────────┤

│ github.com/aws/aws-sdk-go │ CVE-2020-8911 │ MEDIUM │ v1.40.54 │ │ aws/aws-sdk-go: CBC padding oracle issue in AWS S3 Crypto │

│ │ │ │ │ │ SDK for golang... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2020-8911 │

│ ├────────────────┼──────────┤ ├───────────────────────────────────┼──────────────────────────────────────────────────────────────┤

│ │ CVE-2020-8912 │ LOW │ │ │ aws-sdk-go: In-band key negotiation issue in AWS S3 Crypto │

│ │ │ │ │ │ SDK for golang... │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2020-8912 │

├─────────────────────────────────────┼────────────────┼──────────┼────────────────────────────────────┼───────────────────────────────────┼──────────────────────────────────────────────────────────────┤

│ github.com/prometheus/client_golang │ CVE-2022-21698 │ HIGH │ v1.11.0 │ 1.11.1 │ prometheus/client_golang: Denial of service using │

│ │ │ │ │ │ InstrumentHandlerCounter │

│ │ │ │ │ │ https://avd.aquasec.com/nvd/cve-2022-21698 │

├─────────────────────────────────────┼────────────────┤ ├────────────────────────────────────┼───────────────────────────────────┼──────────────────────────────────────────────────────────────┤

│ golang.org/x/crypto │ CVE-2021-43565 │ │ v0.0.0-20210513164829-c07d793c2f9a │ 0.0.0-20211202192323-5770296d904e │ golang.org/x/crypto: empty plaintext packet causes panic │

│ │ │ │ 云原生计算和Kubernetes的现状

大多数DevOps团队肯定会喜欢在组织的整个Kubernetes堆栈中可以依赖的单一策略、框架和过程。但是,虽然开放策略代理(OPA)的目标是将“策略与服务的代码分离,以便你可以发布、分析和审查策略”,但我们离Kubernetes采用和管理需要很少或根本不需要支持的那一天还很远。这意味着DevOps团队可以期望在未来很长一段时间内继续从不同的工具集和平台中选择,为云原生部署设置适用的策略和安全控制。

RedMonk分析师Rachel Stephens,ZDNet记者Steven Vaughan-Nichols,以及美国运通(American Express)云平台工程师、CNCF技术监督委员会委员Katie Gamanji讨论了云原生应用的现状及其近期和长期前景。

正如IT专业人士所想的那样,为云原生设置策略和安全管理以及选择工具仍然是一个巨大的挑战。Vaughan-Nichols解释说,仅仅是选择合适的服务网格就很困难。

“我们已经取得了一些进步,但我不指望能只按一下按钮,然后就可以让Kubernetes集群安全地运行在任何地方,不必再担心它了。”

在很多方面,Kubernetes可以是一种祝福,也可以是一种诅咒。虽然它的优势和功能已经被很好地记录在案,但是在大肆宣传的背景下,组织在向云原生转变时所面临的困难往往很容易被忽视。

事实上,由于Kubernetes在设计上是可扩展的和模块化的,以及它提供“真正强大的优势来创建每个公司都在寻找的工具空间”,挑战通常涉及到“将整个平台与你需要的所有资源拼凑在你所需的正确配置中。”Stephens说。

她说:“这既是一个挑战,也是Kubernetes固有的设计问题,我们都在努力解决这个问题,这不仅涉及到平台的运维,还涉及到开发人员使用平台的方式。我认为,在一个理想的世界中,我们希望达到这样一种状态:开发人员根本不必关心Kubernetes的实现,只需专注于构建自己的应用程序。但这是另一个我们还没有完全实现的目标。”

Gamanji解释说,目前,社区正在寻求改善开发人员体验和Kubernetes的互操作性原则。她说:“因此,我认为未来肯定会有很多新项目,尤其是那些目前正试图进入CNCF孵化或毕业阶段的项目。”

今天的云原生计算也意味着在云中的Kubernetes环境中运行应用程序。然而,云原生在实践中并不仅仅如此。随着组织越来越多地跨多个环境部署Kubernetes,包括内部部署和边缘计算,这个术语适用于Kubernetes,但不限于云。

“我喜欢把云原生看作是一种包装术语,它代表了人们可以想到的一大堆不同的模式和实践。”Stephens说,“所以,云原生并不一定意味着它必须在云中运行。它实际上只是在云时代自然而然出现的一种模式,但我们用容器化封装的许多此类API驱动的架构和模式都适用于各种环境。”

原文链接:

https://thenewstack.io/the-status-of-cloud-native-computing-and-kubernetes-today/

以上是关于云原生|kubernetes|安全漏扫神器trivy的部署和使用的主要内容,如果未能解决你的问题,请参考以下文章