TLS 1.3 中Pre_shared_key和key_share对应的两种密钥交换模式

Posted xinxianquan

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了TLS 1.3 中Pre_shared_key和key_share对应的两种密钥交换模式相关的知识,希望对你有一定的参考价值。

1、TLS1.3的整个协议的文档规范 请参照 RFC 8846,协议规范中指出,TLS1.3提供三方面的安全属性,分别是身份认证、通信加密、完整性验证。

2、TLS1.3协议主要包括两个组成部分,分别是握手协议、记录协议、其中记录协议包括了警告协议。而握手协议的主要作用是实现双方身份认证,协商加密模式,建立共享密钥参数,产生一个主秘钥用于后续记录协议使用加密应用层通信消息。

3、TLS1.3提供密钥交换模式一共有三种分别是:

(EC)DHE (DDiffer-Hellman overr either finite fields or elliptic curves)(论文中讨论有限域上椭圆曲线秘钥交换模式)

PSK -Only

PSK with (EC)DHE (暂时还没有实现)

4、Pre_shared_key和key_share的内容区别

key_share 是Client发送ClientHello中Extension中包含的一个对应Support_group中椭圆曲线的对应计算的公钥集(ECDHE)

Pre_shared_key是PSK模式中

(TLS1.3中删除了之前版本在中使用的会话票据,而是使用PSK模式建立会话恢复)

其中加密协商的进程主要四个可选的扩展影响(Cipher_suite 表明AEAD算法、 HKDF算法 哈希对),(Support_group 包含ECDHE组)(Signature_algorithms签名算法)(Pre_shared_key 包含对称密钥标签)

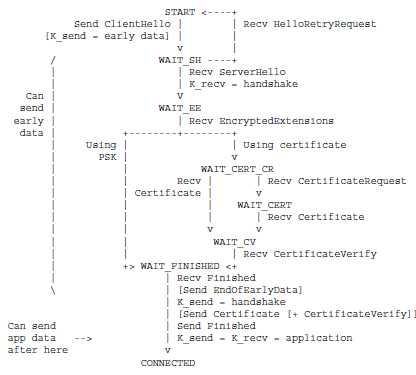

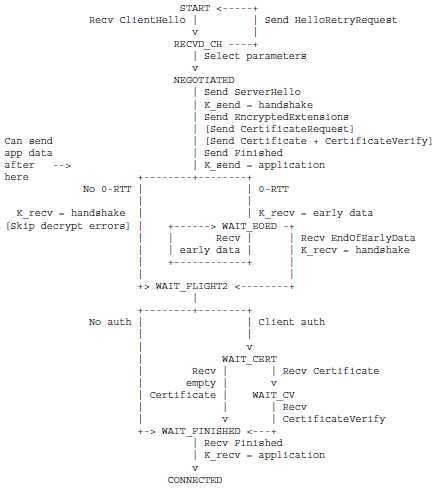

5、LTS1.3 握手协议客户端和服务端 认证过程图

客户端: 服务端:

6、ProVerify验证TLS1.3握手协议(考虑服务端认证)

7、对TLS1.3 中秘钥推导计算的过程分析

8、CPNtool对TLS1.3我首先协议秘钥建立过程的建模分析

CPNtoll广泛使用在对系统的建模,其实并不适合对协议的分析,尤其是安全协议比较复杂的过程。适应CPNtoll我们只分析TLS1.3中没有使用加密的会话过程。同时添加攻击模型对其状态空间分析。

以上是关于TLS 1.3 中Pre_shared_key和key_share对应的两种密钥交换模式的主要内容,如果未能解决你的问题,请参考以下文章