F100-M-G 基本域间策略配置

Posted walkersss

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了F100-M-G 基本域间策略配置相关的知识,希望对你有一定的参考价值。

设备存在两种类型的安全域,分别是:

Local:本地域

Trust:安全域

DMZ:应用域

Untrust:不安全域

Management:管理域

• 缺省安全域:

不需要通过命令zone name 配置就已经存在的安全域,名称为:Local、Trust、DMZ、Untrust 和Management。

• 非缺省安全域:

通过命令 zone name 创建的安全域。

设备安全域之间的互访策略存在两种状态,

一种是优先级访问策略状态,

一种是无优先级访问策略状态。

(1) 优先级访问策略状态,安全域之间的访问规则如下:

• 在系统视图下,执行 interzone policy default by-priority 命令,系统会工作在优先级访问策略状态。

• 同一安全域之间,默认访问策略为 permit。

• 高优先级安全域到低优先级安全域之间,默认访问策略为 permit。

• 安全域到 Local 域之间,默认访问策略为permit。

• Local 域到安全域之间,默认访问策略为permit。

• 低优先级安全域到高优先级安全域,默认访问策略为 deny,如果要实现互通访问,需要配置域间策略。

(2) 无优先级访问策略状态,安全域之间访问规则如下:

• 在系统视图下,执行 undo interzone policy default by-priority 命令,系统会工作在无优先级访问策略状态。

• 无论是缺省安全域,还是非缺省安全域,都没有优先级的概念。下述接口之间的报文要实现互访,必须在安全域间实例上配置安全策略,而且只有匹配放行策略的报文,才允许通过,否则系统默认丢弃这些接口之间发送的报文:

a. 处于非安全域的接口之间

b. 同一个安全域的接口之间

c. 处于不同安全域的接口之间

d. 处于安全域的接口和处于非安全域的接口之间

e. 目的地址或源地址为本机的报文,缺省会被丢弃,若该报文与域间策略匹配,则由域间策略进行安全检查,并根据检查结果放行或丢弃。

基本域间策略配置举例

3.1 组网需求

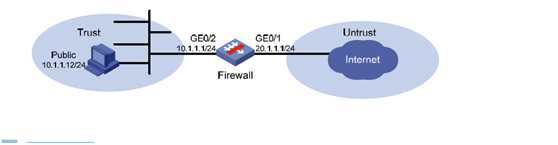

如 图1 所示,公司内部网络通过Firewall与Internet互连。要求:

. 正确配置域间策略,允许内部主机Public(IP 地址为10.1.1.12/24)在任何时候访问外部网络;

. 禁止内部其他主机在上班时间(星期一~星期五的 8:00~18:00)访问外部网络。

. 管理主机连接防火墙端口 GigabitEthernet0/0,对设备进行Web 管理。

图1 基本域间策略配置组网图

3.2 配置思路

. 为了使域间策略在规定的时间内生效,要在配置域间策略前按组网要求配置好时间段。

. 为了对网络访问行为进行监控,需开启日志功能。

. 为了对设备进行 Web 管理,需要配置管理口所在安全域到Local 域的域间策略,这里管理口为GigabitEthernet0/0。

配置步骤

3.5.1 通过命令行设置管理口,实现对设备的Web管理

# 通过Console 口登录设备。

# 系统默认将管理口加入到Management 域。如果未加入,则需要手动配置。

<Firewall> system-view

[Firewall] zone name management

[Firewall-zone-management] import interface gigabitethernet 0/0

[Firewall-zone-management] quit

# 配置管理口GigabitEthernet 0/0 的IP 地址。

[Firewall] interface gigabitethernet 0/0

[Firewall-GigabitEthernet0/0] ip address 192.168.2.1 24

[Firewall-GigabitEthernet0/0] quit

# 配置地址对象,管理主机的IP 地址为192.168.2.2。

[Firewall] object network host manage-pc

[Firewall-object-network-manage-pc] host address 192.168.2.2

[Firewall-object-network-manage-pc] quit

# 配置Management 域到Local 域之间的域间策略。

[Firewall] interzone source management destination local

[Firewall-interzone-management-local] rule 0 permit

[Firewall-interzone-management-local-rule-0] source-ip manage-pc

[Firewall-interzone-management-local-rule-0] destination-ip any_address

[Firewall-interzone-management-local-rule-0] service http

[Firewall-interzone-management-local-rule-0] rule enable

[Firewall-interzone-management-local-rule-0] quit

# 如果系统无用户名,需要设置相应的用户名,并开启相应服务,用于Web 登录。

通过命令行方式配置Firewall

# 配置接口GigabitEthernet0/1 的地址。

<Firewall> system-view

[Firewall] interface gigabitethernet 0/1

[Firewall-GigabitEthernet0/1] ip address 20.1.1.1 24

[Firewall-GigabitEthernet0/1] quit

# 配置接口GigabitEthernet0/2 的地址。

[Firewall] interface gigabitethernet 0/2

[Firewall-GigabitEthernet0/2] ip address 10.1.1.1 24

[Firewall-GigabitEthernet0/2] quit

# 将接口GigabitEthernet0/1 加入Untrust 域。

[Firewall] zone name untrust

[Firewall-zone-untrust] import interface gigabitethernet 0/1

[Firewall-zone-untrust] quit

# 将接口GigabitEthernet0/2 加入Trust 域。

[Firewall] zone name trust

10

[Firewall-zone-trust] import interface gigabitethernet 0/2

[Firewall-zone-trust] quit

# 配置时间段(星期一~星期五的8:00~18:00)。

[Firewall] time-range worktime 08:00 to 18:00 working-day

# 配置主机地址资源对象public。

[Firewall] object network host public

[Firewall-object-network-public] host address 10.1.1.12

[Firewall-object-network-public] quit

# 配置允许主机Public 在任何时候访问外部网络的域间策略规则。

[Firewall] interzone source trust destination untrust

[Firewall-interzone-trust-untrust] rule permit logging

[Firewall-interzone-trust-untrust-rule-0] source-ip public

[Firewall-interzone-trust-untrust-rule-0] destination-ip any_address

[Firewall-interzone-trust-untrust-rule-0] service any_service

[Firewall-interzone-trust-untrust-rule-0] rule enable

[Firewall-interzone-trust-untrust-rule-0] quit

# 配置禁止其他主机在上班时间访问外部网络的域间策略规则。

[Firewall] interzone source trust destination untrust

[Firewall-interzone-trust-untrust] rule 1 deny logging time-range worktime

[Firewall-interzone-trust-untrust-rule-1] source-ip any_address

[Firewall-interzone-trust-untrust-rule-1] destination-ip any_address

[Firewall-interzone-trust-untrust-rule-1] service any_service

[Firewall-interzone-trust-untrust-rule-1] rule enable

[Firewall-interzone-trust-untrust-rule-1] quit

# 配置允许其他主机在非上班时间访问外部网络的域间策略规则。

[Firewall] interzone source trust destination untrust

[Firewall-interzone-trust-untrust] rule 2 permit logging

[Firewall-interzone-trust-untrust-rule-1] source-ip any_address

[Firewall-interzone-trust-untrust-rule-1] destination-ip any_address

[Firewall-interzone-trust-untrust-rule-1] service any_service

[Firewall-interzone-trust-untrust-rule-1] rule enable

[Firewall-interzone-trust-untrust-rule-1] quit

配置文件

#

time-range worktime 08:00 to 18:00 working-day

#

interface GigabitEthernet0/0

port link-mode route

ip address 192.168.2.1 24

#

interface GigabitEthernet0/1

port link-mode route

ip address 20.1.1.1 24

#

interface GigabitEthernet0/2

port link-mode route

ip address 10.1.1.1 24

#

zone name Management id 0

priority 100

import interface GigabitEthernet0/0

#

zone name Trust id 2

priority 85

import interface GigabitEthernet0/2

zone name Untrust id 4

priority 5

import interface GigabitEthernet0/1

switchto vd Root

object network host manage-pc

host address 192.168.2.2

object network host public

host address 10.1.1.12

interzone source Management destination Local

rule 0 permit

source-ip manage-pc

destination-ip any_address

service http

rule enable

interzone source Trust destination Untrust

rule 0 permit logging

source-ip public

12

destination-ip any_address

service any_service

rule enable

rule 1 deny logging time-range worktime

source-ip any_address

destination-ip any_address

service any_service

rule enable

rule 2 permit logging

source-ip any_address

destination-ip any_address

service any_service

rule enable

以上是关于F100-M-G 基本域间策略配置的主要内容,如果未能解决你的问题,请参考以下文章