app安卓逆向x-sign,x-sgext,x_mini_wua,x_umt加密参数解析

Posted 我想吃橘子味的橙子々

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了app安卓逆向x-sign,x-sgext,x_mini_wua,x_umt加密参数解析相关的知识,希望对你有一定的参考价值。

安卓逆向某生鲜平台app

本文仅作为学习交流,禁止用于商业使用

1.背景

阿里系当前采用的加密版本是6.3,6.2版本的大家几乎都解决了,6.3的网上资料很少,这里讲讲6.3的解密过程

1.阿里系通用这一套加密算法,主要是x-sign,x-sgext,x_mini_wua,x_umt这四个加密参数,解决了其中一个app,其他的比如淘X,咸X等app都相差不大了,改改参数,或者替换不同的方法名称就行;

2. 使用的是frida-rpc主动调用的方法(对加密算法解密的话,难度很高,我没做出来);

3. 本次做的是阿里系的某生鲜平台app, 仅作为学习交流,禁止用于商业使用

首先我们抓个包先,可以看到,加密版本是6.3,加密参数还是我们常见的这四大参数

这里请求头具体分析就不说了,直接去逆向

2.逆向

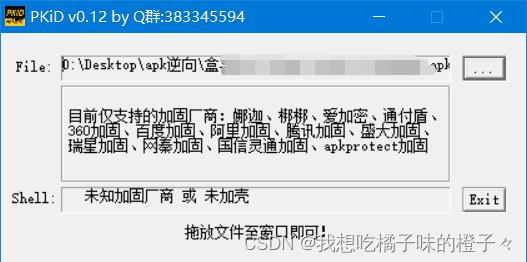

1.查壳

第一步不用多说,不管什么app,先查壳,查壳工具PKID,基本上满足需求,我们运气好,HM没做什么加壳措施,所以我们直接略过这个步骤;

如果有遇到加壳的,可以用一下几种办法

Frida-Unpack

firda-unpack 原理是利用frida hook libart.so中的OpenMemory方法,拿到内存中dex的地址,计算出dex文件的大小,从内存中将dex导出,我们可以查看项目中的 OpenMemory.js 文件中的代码更清晰直观地了解。

GitHub地址:https://github.com/GuoQiang1993/Frida-Apk-Unpack

FRIDA-DEXDump

葫芦娃所写,脱壳后的dex文件保存在PC端main.py同一目录下,以包名为文件名

GitHub地址:https://github.com/hluwa/FRIDA-DEXDump

frida_dump

会搜索 dex 文件并 dump 下来,保存在 data/data/packageName/files 目录下

GitHub地址:https://github.com/lasting-yang/frida_dump

Frida_Fart[推荐]

寒冰写的, Frida 版的 Fart, 目前只能在 andorid8 上使用该frida版fart是使用hook的方式实现的函数粒度的脱壳,仅仅是对类中的所有函数进行了加载,但依然可以解决绝大多数的抽取保护

GitHub地址:https://github.com/hanbinglengyue/FART

2.反编译

既然app没有做加壳措施,那我们直接上手jadx。

这里反编译工具推荐使用android Killer,jadx,JEB,当你反编译失败的时候,去尝试另外的工具,会发现结果不同哦。千万别仅使用一个工具;

3.查找加密方法

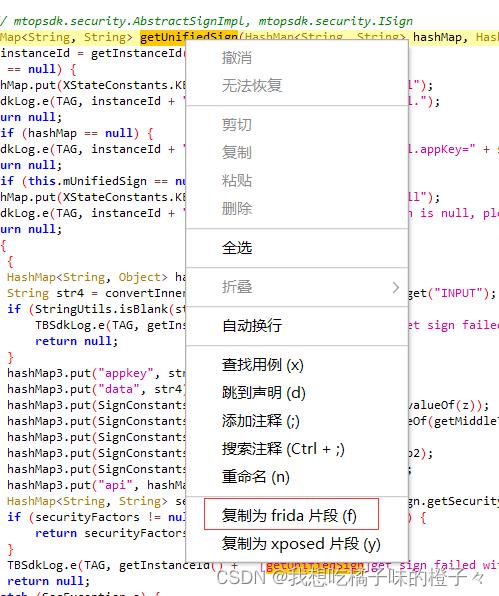

1.在jadx里面直接全局搜索x-sign吧

我们很容易就找到这个getUnifiedSign函数,仔细分析函数发现是一个接口,那这个函数所在的类mtopsdk.security.InnerSignImpl 就是我们要找的实现类。

这里教你们一个小方法,在jadx里面对这个getUnifiedSign函数直接右击,复制frida代码,我们函数找的对不对,直接hook一下就知道了

写一段调用js的python程序

import frida, sys

def on_message(message, data):

if message['type'] == 'send':

print("[*] 0".format(message['payload']))

else:

print(message)

jscode = '''

Java.perform(function()

/** 把该部分替换为刚刚复制的内容即可**、

)

'''

process = frida.get_remote_device().attach('app的包名')

script = process.create_script(jscode)

script.on('message', on_message)

script.load()

sys.stdin.read()

运行程序我们查看一下结果

非常nice,我们hook之后查看输出,这个方法传入了哪些参数,又输出了哪些值,一目了然,x-sign等加密值都在里面,说明我们方法找对了

4.调用方法

这里我们就直接用rpc主动调用的方法获取加密值

方法我们找到了,传入的参数我们也找到了,那用rpc调用也不在话下了

直接上代码

import frida

def on_message(message, data):

if message['type'] == 'send':

print("[*] 0".format(message['payload']))

else:

print(message)

def start_hook():

jscode = '''

rpc.exports =

para: function(a,b,c,d,e,f)

var ret = ;

Java.perform(function()

Java.choose("mtopsdk.security.InnerSignImpl",

onMatch: function(instance)

var a= "";

var b= "";

var c = ;

var d = ;

var e = ;

var f = ;

//这些都是传入的参数,具体传参内容根据实际修改

var res = instance.getUnifiedSign(a, b, c, d, e, f).toString();

//console.log('getUnifiedSign ret value is ' + res);

ret["result"] = res;

,

onComplete: function()

//console.log('******js load over*****')

)

)

return ret;

;

'''

process = frida.get_remote_device().attach('')

script = process.create_script(jscode)

script.on('message', on_message)

script.load()

return script

result_hook = start_hook().exports.para() # 可传参进去

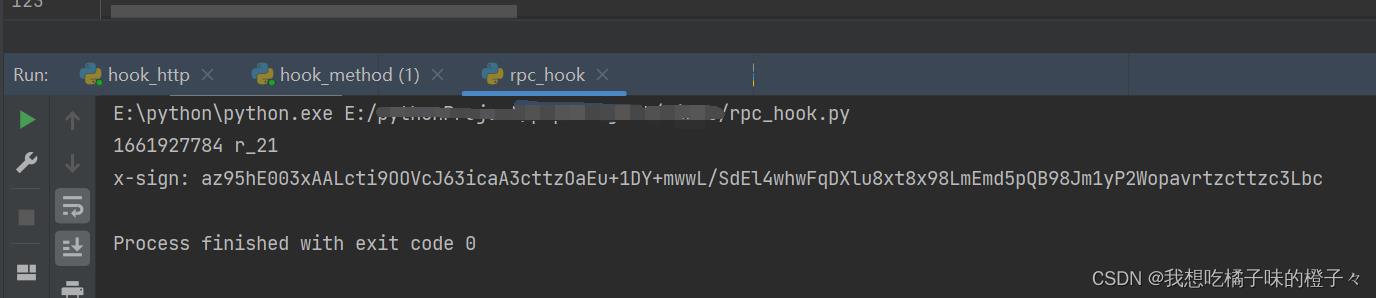

我们现在验证一下rpc调用是否可行

1.首先执行rpc调用的代码,打印出其中的部分参数比如时间戳,以及解密后的x-sign

2.于此同时我们查看一下前面部分我们提到的hook这个getUnifiedSign函数,去查看一下结果

我们对比一下,时间戳,x-sign的值都是一样的,说明传入的参数正常,并能够输出加密参数

5.请求数据

上一步实现frida-rpc的调用,接下来就可去写请求数据的代码了

这个就没有什么好说的,请求头headers放进去,rpc调用一下,替换加密参数,然后直接request请求即可。

6.结果

让我们看一下请求后的结果吧!

app里面的数据可以正常的拿到了,这个app的逆向我们就大功告成了,有什么问题可以联系我。

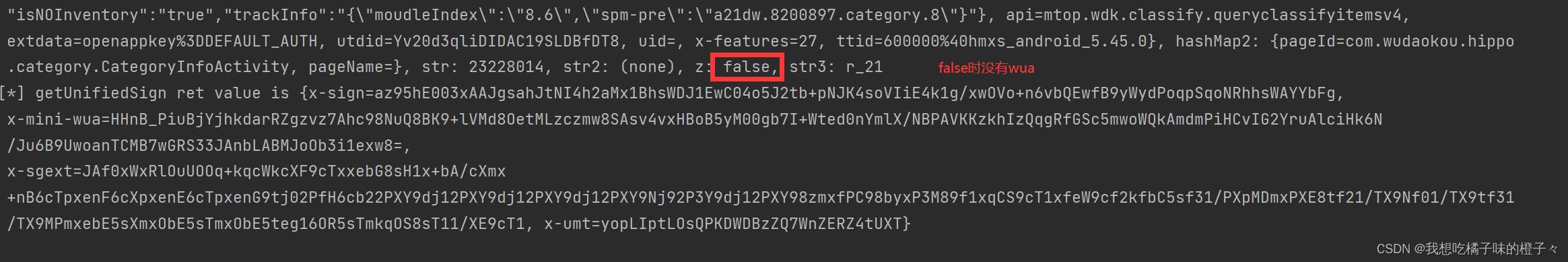

九月四号更新 wua加密算法

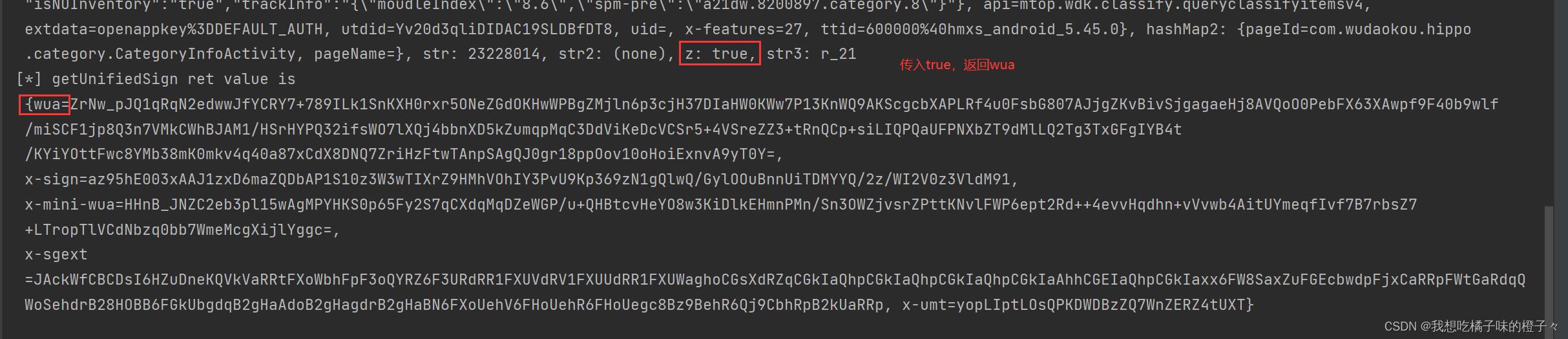

很多人问我wua怎么获取,还是用咱们这一套rpc主动调用,在传入的参数中,有个z参数,需要参入boolen值,当传入false时,不返回wua加密参数 如图

当传入true时,返回wua加密参数

有新的问题可以继续找我,谢谢!

以上是关于app安卓逆向x-sign,x-sgext,x_mini_wua,x_umt加密参数解析的主要内容,如果未能解决你的问题,请参考以下文章