攻防世界ics-06&burpsuite爆破bug

Posted pikaqiuaiteme

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了攻防世界ics-06&burpsuite爆破bug相关的知识,希望对你有一定的参考价值。

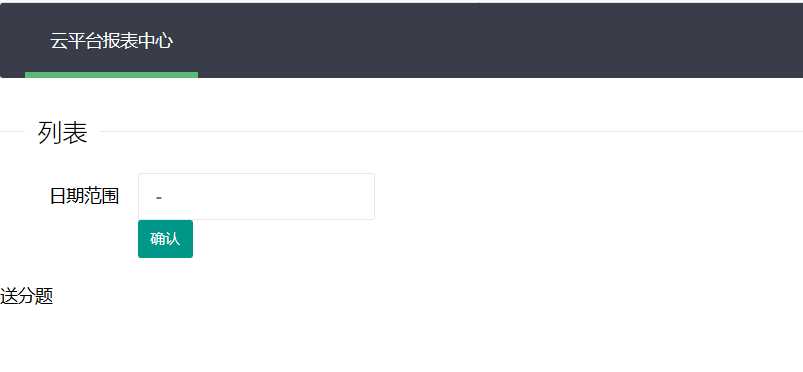

进去后发现只有报表中心可以点,点进去是一个选择时间的

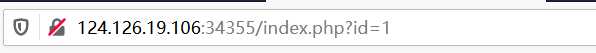

然后发现域名中有一个id参数,特别像sql注入,然后进行了不断地尝试。。。

最后发现,好像什么都被过滤了,只能输入数字,最后查看了WP才知道,只需要爆破id就行了。。

很简单嘛,脑筋急转弯。。。。

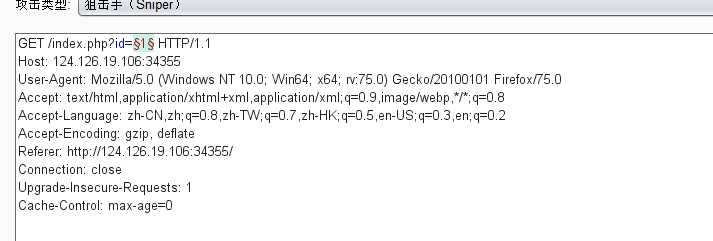

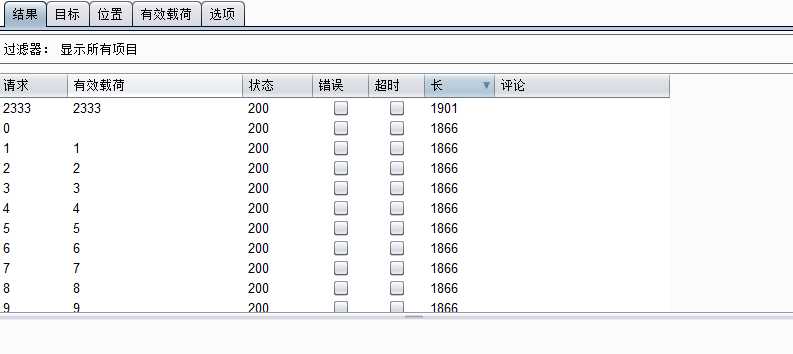

然后就开始爆破,burpsuite抓包,添加id

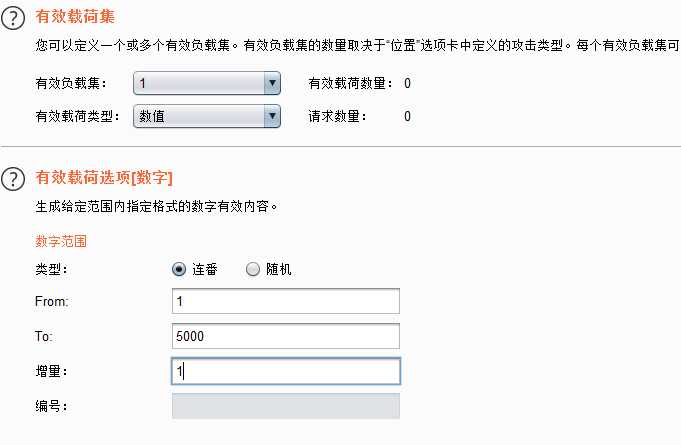

设置payload

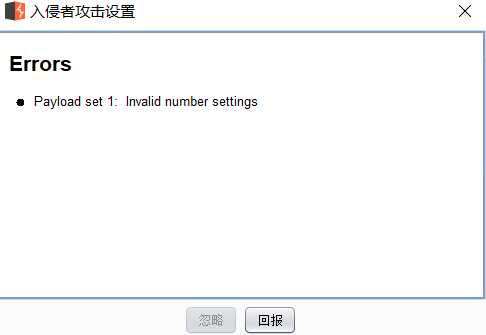

然后开始攻击,却发现提示错误

突然就怀疑人生。。。

又折腾一段时间,最后群里的前辈给我发了个链接

https://blog.csdn.net/qq_43615820/article/details/103038772

原来是个bug,解决之后就可以正常爆破了

将id值改为2333,访问一下就出来了

以上是关于攻防世界ics-06&burpsuite爆破bug的主要内容,如果未能解决你的问题,请参考以下文章