权限管理

Posted lq194

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了权限管理相关的知识,希望对你有一定的参考价值。

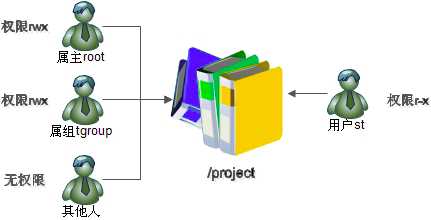

一、ACL权限

1、ACL概述: ACL是用于解决用户对文件身份不足的问题的

2、开启ACL

[root@localhost ~]# dumpe2fs -h /dev/sda3

#dumpe2fs命令是查询指定分区详细文件系统信息的命令

选项:

-h 仅显示超级块中信息,而不显示磁盘块组的详细信息。

...省略部分输出...

Default mount options: user_xattr acl

...省略部分输出...

如果没有开启,手工开启分区的ACL权限:

[root@localhost ~]# mount -o remount,acl /

#重新挂载根分区,并挂载加入acl权限

也可以通过修改/etc/fstab文件,永久开启ACL权限:

[root@localhost ~]# vi /etc/fstab

UUID=c2ca6f57-b15c-43ea-bca0-f239083d8bd2 / ext4 defaults,acl 1 1

#加入acl

[root@localhost ~]# mount -o remount /

#重新挂载文件系统或重启动系统,使修改生效

3、ACL基本命令

getfacl 文件名 查询文件的ACL权限

setfacl 选项 文件名 设定ACL权限

-m 设定ACL权限

-b 删除ACL权限

-x:用户 删除单个用户的ACL权限

setfacl -m u:用户名:权限 文件名

setfacl -m g:组名:权限 文件名

setfacl -m u:aa:rwx /test 给test目录赋予aa是读写执行的ACL权限

setfacl -m u:cc:rx -R soft/ 赋予递归ACL权限,只能赋予目录

-R 递归

setfacl -m d:u:aa:rwx -R /test ACL默认权限。 注意:默认权限只能赋予目录

注意:如果给目录赋予acl权限,两条命令都要输入

递归与默认的区别:

setfacl -m u:cc:rx -R soft/ 只对已经存在的文件生效

setfacl -m d:u:aa:rwx -R /test 只对以后新建的文件生效

4、 最大有效权限mask

[root@localhost /]# setfacl -m m:rx project/

#设定mask权限为r-x。使用“m:权限”格式

[root@localhost /]# getfacl project/

# file: project/

# owner: root

# group: tgroup

user::rwx

group::rwx #effective:r-x

mask::r-x

#mask权限变为了r-x

other::---

5、删除ACL权限

[root@localhost /]# setfacl -x u:st /project/

#删除指定用户和用户组的ACL权限

[root@localhost /]# setfacl -b project/

#会删除文件的所有的ACL权限

二、sudo授权 给普通用户赋予部分管理员权限

/sbin/ 在此目录下命令只有超级用户才能使用

/usr/sbin/

1 root身份:

visudo 赋予普通用户权限命令,命令执行后和vi一样使用

root ALL=(ALL) ALL

#用户名 被管理主机的地址=(可使用的身份) 授权命令(绝对路径)

# %wheel ALL=(ALL) ALL

#%组名 被管理主机的地址=(可使用的身份) 授权命令(绝对路径)

? 用户名/组名:代表root给哪个用户或用户组赋予命令,注意组名前加“%”

? 用户可以用指定的命令管理指定IP地址的服务器。如果写ALL,代表可以管理任何主机,如果写固定IP,代表用户可以管理指定的服务器。(这里真的很奇怪啊,超哥一直认为这里的IP地址管理的是登录者来源的IP地址,查了很多资料也都是这样的。直到有一天超哥查看“man 5 sudoers”帮助,才发现大家原来都理解错误了,这里的IP指定的是用户可以管理哪个IP地址的服务器。那么如果你是一台独立的服务器,这里写ALL和你服务器的IP地址,作用是一样的。而写入网段,只有对NIS服务这样用户和密码集中管理的服务器才有意义)。如果我们这里写本机的IP地址,不代表只允许本机的用户使用指定命令,而代表指定的用户可以从任何IP地址来管理当前服务器。

? 可使用身份:就是把来源用户切换成什么身份使用,(ALL)代表可以切换成任意身份。这个字段可以省略

? 授权命令:代表root把什么命令授权给普通用户。默认是ALL,代表任何命令,这个当然不行。如果需要给那个命令授权,写入命令名即可,不过需要注意一定要命令写成绝对路径

2、举例

1)

举个例子,比如授权用户user1可以重启服务器,则由root用户添加如下行:

[root@localhost ~]# visudo

user1 ALL= /sbin/shutdown –r now

[user1@localhost ~]$ sudo -l

#查看可用的授权

2)

再举个例子,授权一个用户管理你的Web服务器,不用自己插手是不是很爽,以后修改设置更新网页什么都不用管,一定Happy死了,Look:

首先要分析授权用户管理Apache至少要实现哪些基本授权:

1、可以使用Apache管理脚本

2、可以修改Apache配置文件

3、可以更新网页内容

假设Aapche管理脚本程序为/etc/rc.d/init.d/httpd 。

为满足条件一,用visudo进行授权:

[root@localhost ~]# visudo

user1 192.168.0.156=/etc/rc.d/init.d/httpd reload,

/etc/rc.d/init.d/httpd configtest

授权用户user1可以连接192.168.0.156上的Apache服务器,通过Apache管理脚本重新读取配置文件让更改的设置生效(reload)和可以检测Apache配置文件语法错误(configtest),但不允许其执行关闭(stop)、重启(restart)等操作。(“”的意思是一行没有完成,下面的内容和上一行是同一行。)

为满足条件二,同样使用visudo授权:

[root@localhost ~]# visudo

user1 192.168.0.156=/binvi /etc/httpd/conf/httpd.conf

授权用户user1可以用root身份使用vi编辑Apache配置文件。

以上两种sudo的设置,要特别注意,很多朋友使用sudo会犯两个错误:第一,授权命令没有细化到选项和参数;第二,认为只能授权管理员执行的命令。

条件三则比较简单,假设网页存放目录为/var/www/html ,则只需要授权user1对此目录具有写权限或者索性更改目录所有者为user1即可。如果需要,还可以设置user1可以通过FTP等文件共享服务更新网页。

3)授权aa用户可以添加其他普通用户

aa ALL=/usr/sbin/useradd 赋予aa添加用户权限.命令必须写入绝对路径

aa ALL=/usr/bin/passwd 赋予改密码权限,取消对root的密码修改

aa ALL=/usr/bin/passwd [A-Za-z]*, !/usr/bin/passwd "", !/usr/bin/passwd root

aa身份

sudo /usr/sbin/useradd ee 普通用户使用sudo命令执行超级用户命令

三、文件特殊权限SetUID、SetGID、Sticky BIT

1、SetUID

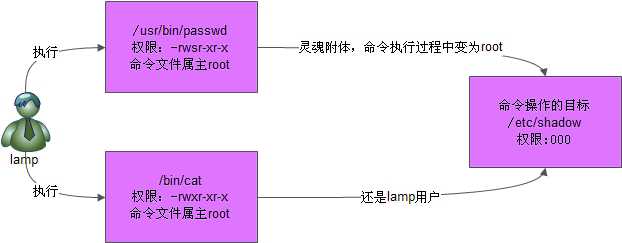

1)SetUID是什么

SetUID的功能可以这样理解:

? 只有可以执行的二进制程序才能设定SUID权限

? 命令执行者要对该程序拥有x(执行)权限

? 命令执行者在执行该程序时获得该程序文件属主的身份(在执行程序的过程中灵魂附体为文件的属主)

? SetUID权限只在该程序执行过程中有效,也就是说身份改变只在程序执行过程中有效

2)举例

[root@localhost ~]# ll /etc/passwd

-rw-r--r-- 1 root root 1728 1月 19 04:20 /etc/passwd

[root@localhost ~]# ll /etc/shadow

---------- 1 root root 1373 1月 19 04:21 /etc/shadow

因为

[root@localhost ~]# ll /usr/bin/passwd

-rwsr-xr-x 1 root root 25980 2月 22 2012 /usr/bin/passwd

/usr/bin/passwd命令拥有特殊权限SetUID ,也就是在属主的权限位的执行权限上是s。可以这样来理解它:当一个具有执行权限的文件设置SetUID权限后,用户执行这个文件时将以文件所有者的身份执行。

/usr/bin/passwd命令具有SetUID权限,所有者为root(Linux中的命令默认所有者都是root),也就是说当普通用户使用passwd更改自己密码的时候,那一瞬间突然灵魂附体了,实际是在用passwd命令所有者root的身份在执行passwd命令,root当然可以将密码写入/etc/shadow文件(不要忘记root这个家伙是superman什么事都可以干),所以普通用户也可以修改/etc/shadow文件,命令执行完成后该身份也随之消失

如果取消SetUID权限,则普通用户就不能修改自己的密码了

3)危险的 SetUID

[root@localhost ~]# chmod u+s /usr/bin/vim

[root@localhost ~]# ll /usr/bin/vim

-rwsr-xr-x 1 root root 1847752 4月 5 2012 /usr/bin/vim

4)有几点建议:

? 关键目录应严格控制写权限。比如“/”、“/usr”等;

? 用户的密码设置要严格遵守密码三原则;

? 对系统中默认应该具有SetUID权限的文件作一列表,定时检查有没有这之外的文件被设置了SetUID权限。

5)检测SetUID的脚本

[root@localhost ~]# vi suidcheck.sh

#!/bin/bash

# Author: shenchao (E-mail: shenchao@atguigu.com)

find / -perm -4000 -o -perm -2000 > /tmp/setuid.check

#搜索系统中所有拥有SUID和SGID的文件,并保存到临时目录中。

for i in $(cat /tmp/setuid.check)

#做循环,每次循环取出临时文件中的文件名

do

grep $i /root/suid.list > /dev/null

#比对这个文件名是否在模板文件中

if [ "$?" != "0" ]

#如果在,不报错

then

echo "$i isn‘t in listfile! " >> /root/suid_log_$(date +%F)

#如果文件名不再模板文件中,则报错。并把报错报错到日志中

fi

done

rm -rf /tmp/setuid.check

#删除临时文件

[root@localhost ~]# chmod u+s /bin/vi

#手工给vi加入SUID权限

[root@localhost ~]# ./suidcheck.sh

#执行检测脚本

[root@localhost ~]# cat suid_log_2013-01-20

/bin/vi isn‘t in listfile!

#报错了,vi不再模板文件中。代表vi被修改了SUID权限

2、SetGID

1)针对文件的作用

SGID即可以针对文件生效,也可以针对目录生效,这和SUID明显不同。如果针对文件,SGID的含义如下:

? 只有可执行的二进制程序才能设置SGID权限

? 命令执行者要对该程序拥有x(执行)权限

? 命令执行在执行程序的时候,组身份升级为该程序文件的属组

? SetGID权限同样只在该程序执行过程中有效,也就是说组身份改变只在程序执行过程中有效

[root@localhost ~]# ll /var/lib/mlocate/mlocate.db

-rw-r----- 1 root slocate 1838850 1月 20 04:29 /var/lib/mlocate/mlocate.db

大家发现属主权限是r、w,属组权限是r,但是其他人权限是0:

[root@localhost ~]# ll /usr/bin/locate

-rwx--s--x 1 root slocate 35612 8月 24 2010 /usr/bin/locate

当普通用户user1执行locate命令时,会发生如下事情:

? /usr/bin/locate是可执行二进制程序,可以赋予SGID

? 执行用户user1对/usr/bin/locate命令拥有执行权限

? 执行/usr/bin/locate命令时,组身份会升级为slocate组,而slocate组对/var/lib/mlocate/mlocate.db数据库拥有r权限,所以普通用户可以使用locate命令查询mlocate.db数据库

? 命令结束,user1用户的组身份返回为user1组

2)针对目录的作用

如果SGID针对目录设置,含义如下:

? 普通用户必须对此目录拥有r和x权限,才能进入此目录

? 普通用户在此目录中的有效组会变成此目录的属组

? 若普通用户对此目录拥有w权限时,新建的文件的默认属组是这个目录的属组

这样写的实在太难看明白了,举个例子:

[root@localhost ~]# cd /tmp/

#进入临时目录做此实验。因为临时目录才允许普通用户修改

[root@localhost tmp]# mkdir dtest

#建立测试目录

[root@localhost tmp]# chmod g+s dtest

#给测试目录赋予SGID

[root@localhost tmp]# ll -d dtest/

drwxr-sr-x 2 root root 4096 1月 20 06:04 dtest/

#SGID已经生效

[root@localhost tmp]# chmod 777 dtest/

#给测试目录权限,让普通用户可以写

[root@localhost tmp]# su – user1

#切换成普通用户user1

[user1@localhost ~]$ cd /tmp/dtest/

#普通用户进入测试目录

[user1@localhost dtest]$ touch abc

#普通用户建立abc文件

[user1@localhost dtest]$ ll

总用量 0

-rw-rw-r-- 1 user1 root 0 1月 20 06:07 abc

#abc文件的默认属组不再是user1用户组,而变成了dtest组的属组root

3、文件特殊权限之Sticky BIT

Sticky BIT粘着位,也简称为SBIT。SBIT目前仅针对目录有效,它的作用如下:

? 粘着位目前只对目录有效

? 普通用户对该目录拥有w和x权限,即普通用户可以在此目录拥有写入权限

? 如果没有粘着位,因为普通用户拥有w权限,所以可以删除此目录下所有文件,包括其他用户建立的文件。一但赋予了粘着位,除了root可以删除所有文件,普通用户就算拥有w权限,也只能删除自己建立的文件,但是不能删除其他用户建立的文件。

4、设定文件特殊权限

特殊权限这样来表示:

? 4代表SUID

? 2代表SGID

? 1代表SBIT

[root@localhost ~]# chmod 4755 ftest

#赋予SUID权限

[root@localhost ~]# chmod 2755 ftest

#赋予SGID权限

[root@localhost ~]# mkdir dtest

[root@localhost ~]# chmod 1755 dtest/

#SBIT只对目录有效,所以建立测试目录,并赋予SBIT

四、文件系统属性chattr权限

1、命令格式

[root@localhost ~]# chattr [+-=] [选项] 文件或目录名

选项:

+: 增加权限

-: 删除权限

=: 等于某权限

i: 如果对文件设置i属性,那么不允许对文件进行删除、改名,也不能添加和修改数

据;如果对目录设置i属性,那么只能修改目录下文件的数据,但不允许建立和删

除文件。

a: 如果对文件设置a属性,那么只能在文件中增加数据,但是不能删除也不能修改数 据;如果对目录设置a属性,那么只允许在目录中建立和修改文件,但是不允许删 除

e: Linux中绝大多数的文件都默认拥有e属性。表示该文件是使用ext文件系统进行

存储的,而且不能使用“chattr -e”命令取消e属性。

2、查看文件系统属性lsattr

[root@localhost ~]# lsattr 选项 文件名

选项:

-a 显示所有文件和目录

-d 若目标是目录,仅列出目录本身的属性,而不是子文件的

3、举例

例1:

#给文件赋予i属性

[root@localhost ~]# touch ftest

#建立测试文件

[root@localhost ~]# chattr +i ftest

[root@localhost ~]# rm -rf ftest

rm: 无法删除"ftest": 不允许的操作

#赋予i属性后,root也不能删除

[root@localhost ~]# echo 111 >> ftest

-bash: ftest: 权限不够

#也不能修改文件的数据

#给目录赋予i属性

[root@localhost ~]# mkdir dtest

#建立测试目录

[root@localhost dtest]# touch dtest/abc

#再建立一个测试文件abc

[root@localhost ~]# chattr +i dtest/

#给目录赋予i属性

[root@localhost ~]# cd dtest/

[root@localhost dtest]# touch bcd

touch: 无法创建"bcd": 权限不够

#dtest目录不能新建文件

[root@localhost dtest]# echo 11 >> abc

[root@localhost dtest]# cat abc

11

#但是可以修改文件内容

[root@localhost dtest]# rm -rf abc

rm: 无法删除"abc": 权限不够

#不能删除

例2:

[root@localhost ~]# mkdir -p /back/log

#建立备份目录

[root@localhost ~]# chattr +a /back/log/

#赋予a属性

[root@localhost ~]# cp /var/log/messages /back/log/

#可以复制文件和新建文件到指定目录

[root@localhost ~]# rm -rf /back/log/messages

rm: 无法删除"/back/log/messages": 不允许的操作

#但是不允许删除

以上是关于权限管理的主要内容,如果未能解决你的问题,请参考以下文章