史上最大CPU缺陷Meltdown融毁和Spectre幽灵来袭,各网络设备厂家反馈以及解决方案汇总

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了史上最大CPU缺陷Meltdown融毁和Spectre幽灵来袭,各网络设备厂家反馈以及解决方案汇总相关的知识,希望对你有一定的参考价值。

2018新年快乐

新年好,转眼就到了2018。首先祝福大家新年快乐,万事如意!

热闹的一月

就在大家刚享受完短暂的元旦假期,1月3号互联网上就爆出了一个非常劲爆的消息,Intel,AMD,ARM的CPU暴露两个重大Bug,分别称为Meltdown融毁以及Spectre幽灵,当今所有的CPU都暴露在此Bug之下。攻击者可以通过这些Bug在CPU层面获取包括密码等个人敏感信息。

Meltdown融毁和Spectre幽灵攻击简介

若要详细展开说融毁和幽灵攻击的原理,一时半会也说不完。有兴趣的可以阅读Google Zero团队的文章《Reading privileged memory with a side-channel》

为了让大家对此CPU缺陷有个大致的了解,我使用了一种通俗但不太准确的解释如下:

正常情况下,我们电脑的CPU为了提高运行效率,会自作聪明的猜测用户程序的动作。例如某个程序持续性的读取某个内容n次,那么CPU会认为此程序在第N+1次也会继续读取相关内容。因此CPU会提前把它预测的N+1次内容提前读取并存入高速Cache缓存中。

大概率情况下,CPU都猜对了,从而提高了工作效率。但再聪明的CPU也有犯错误的时候。

如果CPU在第N+1次猜错了怎么办?

无所谓,猜错了就把刚刚提取的错误内容从高速Cache缓存里面丢弃就行了。再按照程序的要求重新读取正确的内容就行了。

可就在CPU判断是否猜错之前,存在那么一种时间窗口,通过某种手段能够把提取错的内容从Cache里面窃取到手。

攻击者就借助这个设计上的缺陷,编写程序制造某个持续性动作,使得CPU自作聪明预测程序N+1次的动作。而攻击者程序会在第N+1个动作的时候,刻意改变其持续已久的动作从而让CPU犯错!

宏观上来说,当犯错积累到一定量时攻击者就能成功窃取出数据流,速度大致在100k每秒。这100k足够窃取你的密码了。

针对以上CPU缺陷和不同的CPU平台以及技术手段,又衍生出两种攻击方式:Meltdown融毁 和 Spectre幽灵。

为了让大家快速了解两者的区别,作表如下:

| Spectre幽灵 | Meltdown融毁 | |

|---|---|---|

| CPU机制 | 基于分支的预测执行 | 乱序执行 |

| 影响平台 | Intel,AMD,ARM CPU | Intel平台CPU |

| 攻击难度 | 高难度 | 低难度 |

| 影响范围 | 跨进程和进程内部(包括内核)的内存泄漏 | 内核内存可以泄漏到用户空间 |

Meltdown融毁和Spectre幽灵影响波及范围

理论上来说,从现在回溯20年,所有的CPU,无论电脑,手机,云计算产品都在此影响范围内。

正如上表所述,AMD和ARM的CPU仅仅受到了Spectre幽灵攻击的影响,而Intel的CPU则是同时受到了两者的威胁。

幸运的时,对于AMD和ARM来说,一方面Spectre幽灵攻击难度极高,需要用户进程和系统内核配合才行,时机很重要。另外一方面,AMD和ARM可以通过软件补丁搞定此缺陷。

而Intel就没有那么幸运了,由于是硬件设计的原因,无法简单通过软件修补解决问题,只能通过一些变通的笨办法解决此问题。而这些笨办法导致Intel的CPU性能下降最高30%。

(无独有偶,Intel CEO Brian Krzanich 在Google于2017年6月通知他们此漏洞之后的几个月内把个人持有的市值2400万美元的Intel股票全变现了,这不就是赤裸裸准备跑路的节奏。)

CPU缺陷的另一个重灾区: IT基础设施

就在大家都在讨论此CPU缺陷如何影响个人电脑设备以及移动设备时,作为IT工程师的我们,更应该关注于身边的IT基础设施,例如路由器,交换机,服务器等。

毕竟现如今的绝大部分设备均采用以Intel为首的x86架构CPU。一旦基础设备遭受到此类型的攻击,造成的后果不堪设想。为了及时避免此问题,及时打上厂商提供的补丁变得尤其紧迫。

为了便于大家查找,我汇总了日常工作中常见厂商针对此CPU缺陷的反馈意见以及补丁连接。希望对大家有帮助。

-----------分割线---------

厂商CPU缺陷反馈意见汇总

Cisco 思科 戳我进入Cisco原文链接

Cisco官方总结:

如果攻击者要利用这些漏洞中的任何一个,他必须能够在受影响的设备上运行精心制作的代码。 尽管产品或服务中的底层CPU和操作系统组合可能会受到这些漏洞的影响,但大多数思科产品都是封闭系统,不允许客户运行自定义代码,因此不易受到攻击。 没有载体来利用它们。

只有当思科产品允许客户在同一个CPU下同时执行自定义代码和思科的代码时,思科产品才被认为是潜在的脆弱点。

虽然思科产品可能作为虚拟机或容器部署,且自身并不会直接受到此攻击的影响。但是如果主机环境容易受攻击的话,这些思科虚拟机或者容器就容易成为攻击目标。

思科建议客户加强其虚拟环境,严格控制用户访问,并确保安装所有安全更新。

虽然思科云服务不直接受到这些漏洞的影响,但他们运行的基础架构可能会受到影响。 有关这些漏洞对思科云服务的影响,请参阅此通报的“受影响的产品”部分。思科将发布解决这些漏洞的软件更新。

- 确认存在安全隐患的产品:

- 正在调查中的产品:

Collaboration and Social Media

Cisco Meeting Server

Network Application, Service, and Acceleration

Cisco vBond Orchestrator

Cisco vEdge 5000

Cisco vEdge Cloud

Cisco vManage NMS

Cisco vSmart Controller

Routing and Switching - Enterprise and Service Provider

Cisco 4000 Series Integrated Services Routers (ios XE Open Service Containers)

Cisco ASR 1000 Series Aggregation Services Routers with RP2 or RP3 (IOS XE Open Service Containers)

Cisco ASR 1001-HX Series Aggregation Services Routers (IOS XE Open Service Containers)

Cisco ASR 1001-X Series Aggregation Services Routers (IOS XE Open Service Containers)

Cisco ASR 1002-HX Series Aggregation Services Routers (IOS XE Open Service Containers)

Cisco ASR 1002-X Series Aggregation Services Routers (IOS XE Open Service Containers)

Cisco Catalyst 9300 Series Switches (IOx feature)

Cisco Catalyst 9400 Series Switches (IOx feature)

Cisco Catalyst 9500 Series Switches (IOx feature)

Cisco Cloud Services Router 1000V Series (IOS XE Open Service Containers)

Cisco Industrial Ethernet 4000 Series Switches (IOx feature)

Cisco Nexus 4000 Series Blade Switches

Cisco Nexus 6000 Series Switches

Cisco Nexus 7000 Series Switches

Cisco Nexus 9000 Series Switches - Standalone, NX-OS mode

Cisco c800 Series Integrated Services Routers

- 确认没有安全隐患的产品:

思科已经确认这些漏洞不会影响以下产品或云服务:

Network Application, Service, and Acceleration

Cisco vEdge 1000

Cisco vEdge 100

Cisco vEdge 2000

Routing and Switching - Enterprise and Service Provider

Cisco 1000 Series Connected Grid Routers

Cisco 500 Series WPAN Industrial Routers (IOx feature)

Cisco ASR 1001 Fixed Configuration Aggregation Services Router

Cisco ASR 1002 Fixed Configuration Aggregation Services Router

Cisco ASR 1002-F Fixed Configuration Aggregation Services Router

Cisco Catalyst 3650 Series Switches

Cisco Catalyst 3850 Series Switches

Cisco Cloud Hosted Services

Cisco Cloudlock

Cisco Meraki

Cisco Spark

Cisco Umbrella

Cisco WebEx Centers - Meeting Center, Training Center, Event Center, Support Center

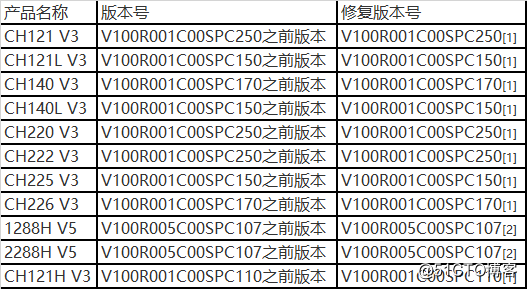

华为 戳我进入Huawei原文链接

华为官方总结:

Note:

[1] 需升级BIOS组件到V382版本,升级iBMC组件到V268版本。除以上组件外,还需要升级操作系统补丁,其中操作系统补丁由操作系统供应商提供。

[2] 需升级BIOS组件到V055版本,升级iBMC组件到V270版本。除以上组件外,还需要升级操作系统补丁,其中操作系统补丁由操作系统供应商提供。

Juniper 戳我进入Juniper原文链接

Juniper官方总结:

Juniper SIRT正在积极研究对Juniper网络产品和服务的影响。如果以允许未签名的代码执行的方式部署,以下产品可能会受到影响:

- Junos OS based platforms

- Junos Space appliance

- Qfabric Director

- CTP Series

- NSMXpress/NSM3000/NSM4000 appliances

- STRM/Juniper Secure Analytics (JSA) appliances

- SRC/C Series

- 确认没有安全隐患的产品:

以下产品不受影响。 他们不具备利用这些漏洞所需的场景:

- ScreenOS / Netscreen platforms

- JUNOSe / E Series platforms

- BTI platforms

- Cyphort appliance

Juniper正在继续调查他们的产品组合,以了解上述未提及的受影响产品。 在可能的情况下,Juniper将会开发防止这类攻击的修复程序。 到时候JSA会随之而更新。

Nokia(阿朗) 戳我进入Nokia原文链接,需要OLCS登陆账户

Nokia官方总结:

诺基亚IP路由使用私有系统不会受到CPU缺陷的影响。

SR / SR MG / SAS / SAR / SAR-Hm / IXR路由器不受影响。

诺基亚IP路由器是运行SR操作系统的封闭系统,这个操作系统是诺基亚专有的,不像通用操作系统不允许用户执行代码,从而防止攻击者利用诸如熔毁/幽灵等处理器漏洞。

VSR / VMG(CMG)虚拟机不会受到Meltdown和Spectre处理器漏洞的直接影响,但主机系统易受攻击。

要采取的措施:

对于VSR / VMG(CMG)部署,诺基亚建议遵循主机操作系统和管理程序制造商安全 来自RedHat,CentOS,Ubuntu或VMware的补丁建议; 取决于部署的平台。

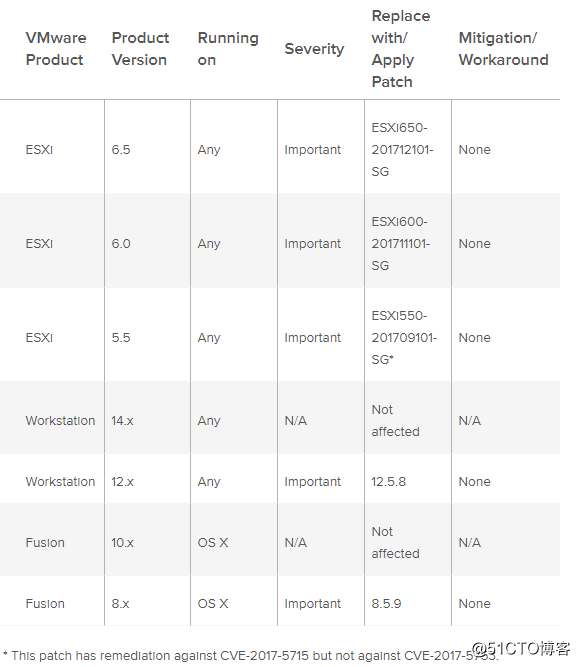

Vmware 戳我进入Vmware原文链接

Vmware官方总结:

请查看产品和版本的补丁/发行说明

VMware ESXi 6.5

Downloads:

https://my.vmware.com/group/vmware/patch

Documentation:

http://kb.vmware.com/kb/2151099

VMware ESXi 6.0

Downloads:

https://my.vmware.com/group/vmware/patch

Documentation:

http://kb.vmware.com/kb/2151132

VMware ESXi 5.5

Downloads:

https://my.vmware.com/group/vmware/patch

Documentation:

http://kb.vmware.com/kb/2150876

VMware Workstation Pro, Player 12.5.8

Downloads and Documentation:

https://www.vmware.com/go/downloadworkstation

https://www.vmware.com/support/pubs/ws_pubs.html

VMware Fusion Pro / Fusion 12.5.9

Downloads and Documentation:

https://www.vmware.com/go/downloadfusion

https://www.vmware.com/support/pubs/fusion_pubs.html

Checkpoint 戳我进入Checkpoint原文链接

Checkpoint官方总结:

由于Check Point设备上的代码执行权限仅提供给管理员,因此这些特权升级攻击与Check Point设备的相关性较低。

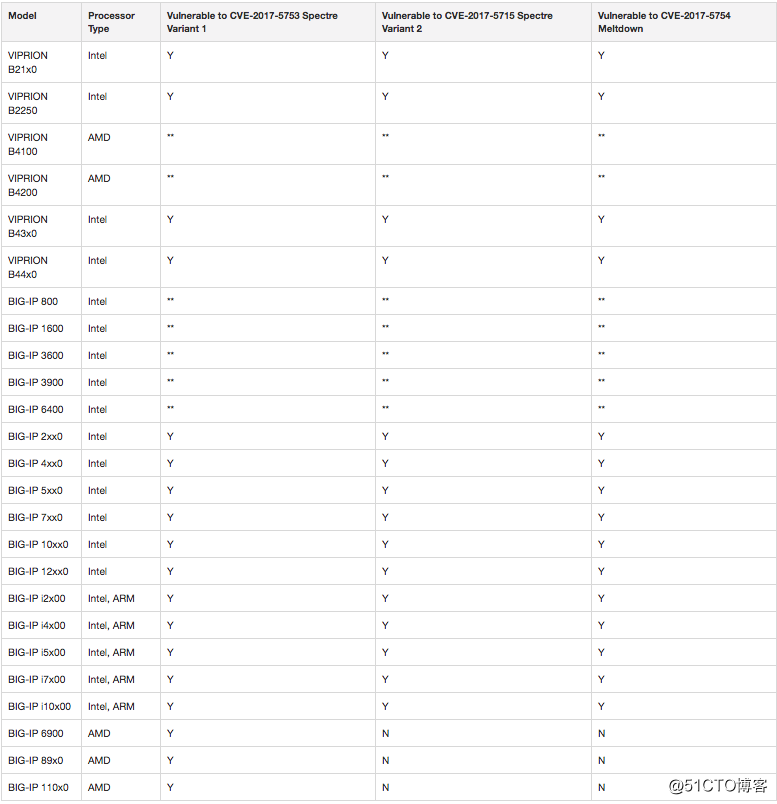

F5 戳我进入F5原文链接

F5官方总结:

下表标记为“None”的产品,此次CPU缺陷对其没有任何影响。

标记为 * 的产品, F5仍在研究此问题,并在确认所需信息后更新本文。 F5技术支持没有关于此问题的其他信息。

红帽Redhat 戳我进入Redhat原文链接

红帽Redhat官方总结:

红帽产品安全已将此更新评为重要的安全影响。下列红帽产品版本受到影响:-

Red Hat Enterprise Linux 5

-

Red Hat Enterprise Linux 6

-

Red Hat Enterprise Linux 7

-

Red Hat Atomic Host

-

Red Hat Enterprise MRG 2

-

Red Hat OpenShift Online v2

-

Red Hat OpenShift Online v3

-

Red Hat Virtualization (RHEV-H/RHV-H)

-

Red Hat Enterprise Linux OpenStack Platform 6.0 (Juno)

-

Red Hat Enterprise Linux OpenStack Platform 7.0 (Kilo) for RHEL7

-

Red Hat Enterprise Linux OpenStack Platform 7.0 (Kilo) director for RHEL7

-

Red Hat OpenStack Platform 8.0 (Liberty)

-

Red Hat OpenStack Platform 8.0 (Liberty) director

-

Red Hat OpenStack Platform 9.0 (Mitaka)

-

Red Hat OpenStack Platform 9.0 (Mitaka) director

-

Red Hat OpenStack Platform 10.0 (Newton)

-

Red Hat OpenStack Platform 11.0 (Ocata)

- Red Hat OpenStack Platform 12.0 (Pike)

其他厂商汇总

Fortinet

Arista

ExtremeNetworks

Sophos

Palo Alto Networks

总结

此次暴露的CPU缺陷十足让所有人为互联网安全再次捏了一把汗。同时,此次事件再次为硬件厂商敲响警钟,安全的投入不能省啊!

我个人仅仅总结了大家常见的厂商针对此次事件的反馈汇总,如果大家需要其他厂商的信息请留言,我会尽量给大家汇总。

谢谢!

以上是关于史上最大CPU缺陷Meltdown融毁和Spectre幽灵来袭,各网络设备厂家反馈以及解决方案汇总的主要内容,如果未能解决你的问题,请参考以下文章

史上最大漏洞危机:影响所有 iPhoneAndroidPC 设备,修复困难重重

CPU特性漏洞测试(Meltdown and Spectre)