kali上部署dvwa漏洞测试平台

Posted -wenli

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了kali上部署dvwa漏洞测试平台相关的知识,希望对你有一定的参考价值。

kali上部署dvwa漏洞测试平台

一、获取dvwa安装包并解压

二、赋予dvwa文件夹相应权限

三、配置mysql数据库

四、启动apache2和mysql服务

五、在网页配置dvwa

六、登陆到DVWA

一.获取dvwa安装包并解压

1.从Github获取dvwa压缩包:

wget https://github.com/ethicalhack3r/DVWA/archive/master.zip

2.解压并释放到指定文件夹 /var/www/html

unzip -o -d /var/www/html master.zip

3.进入到/var/www/html文件夹,把解压的文件夹DVWA-master重命名为dvwa

二.赋予dvwa文件夹相应权限

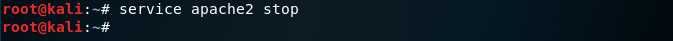

先停止apache2服务,以防万一,在终端输入:

service apache2 stop

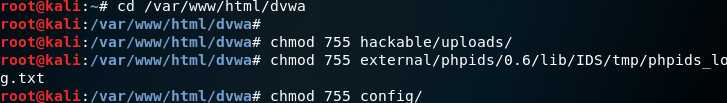

赋予dvwa文件夹相应的755权限,接着在终端中输入:

chmod -R 755 /var/www/html/dvwa

赋予dvwa文件夹内文件相应的755权限,接着在终端中输入:

cd /var/www/html/dvwa/ chmod 755 hackable/uploads/ chmod 755 external/phpids/0.6/lib/IDS/tmp/phpids_log.txt chmod 755 config/

三、配置Mysql数据库

Kali2018默认是的MariaDB数据库,并不是Mysql,不能按照Mysql的配置来不然会报错。

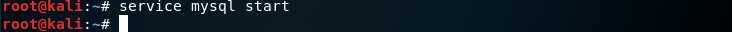

开启MySQL服务,打开终端输入以下命令:

service mysql start

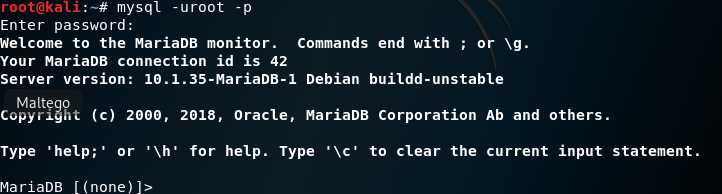

运行如下命令连接 MySQL ,默认是进入MariaDB

需要注意,此时需要输入的密码默认是空,不需要填写,直接Enter跳过即可

mysql -uroot -p

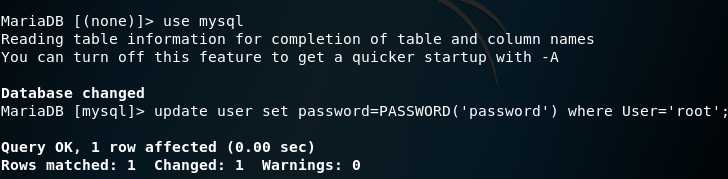

进入mysql,并将mysql的密码改为 password

use mysql update user set password=PASSWORD(‘password‘) where User=‘root‘;

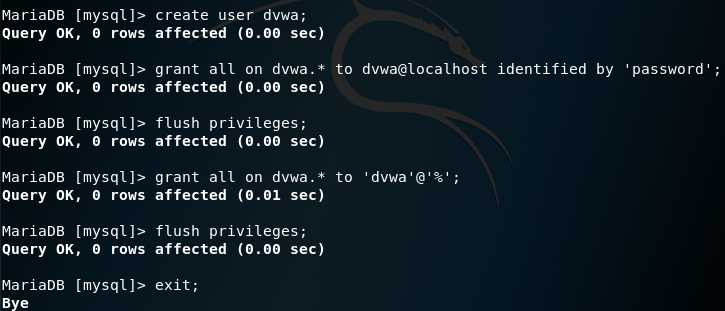

接着逐行进行如下命令行操作:

create user dvwa; grant all on dvwa.* to [email protected] identified by ‘password‘; flush privileges; grant all on dvwa.* to ‘dvwa‘@‘%‘; flush privileges;

exit;

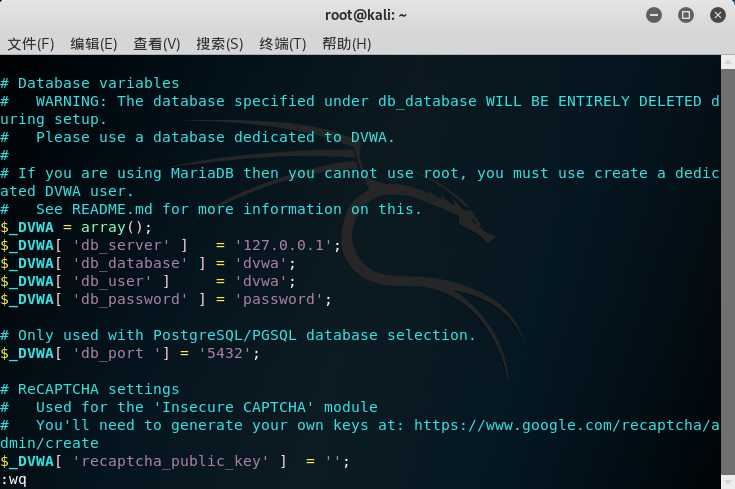

修改配置文件

vi /var/www/html/dvwa/config/config.inc.php

将内部的数据库链接配置修改,根据刚刚的设定,用户名是dvwa,密码是password

需要把如下部分改为dvwa和password

‘db_user‘ = ‘dvwa‘; ‘db_password‘ = ‘password‘;

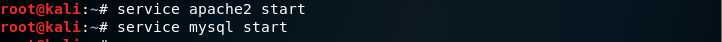

四、启动apache2和mysql服务

命令行启动apache2和mysql服务

service apache2 start service mysql start

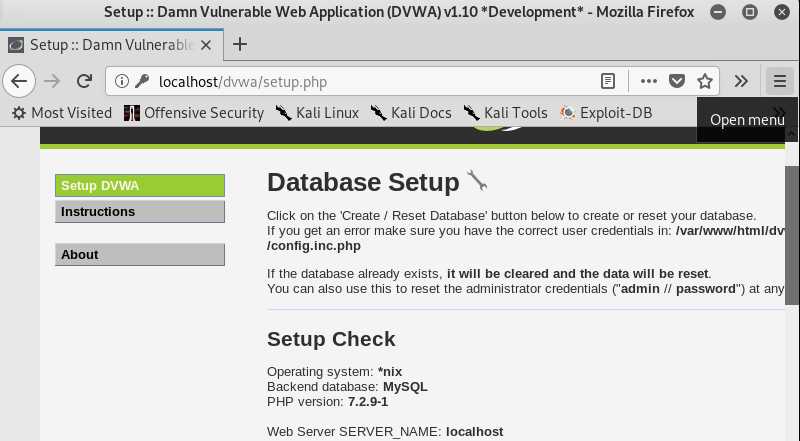

五、在网页配置dvwa

打开kaili的浏览器,地址栏输入 localhost/dvwa,就会跳转到如下界面:

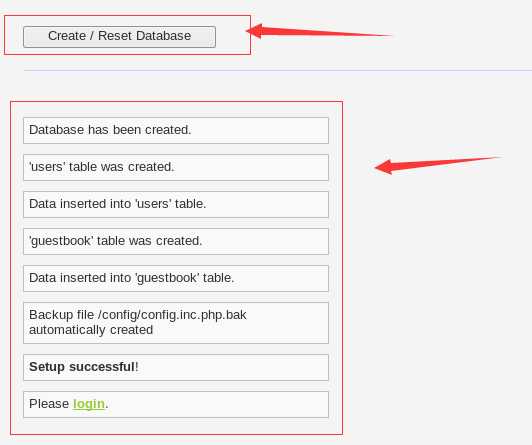

点击Create/Reset Database,进行DVWA的数据库配置

成功界面:

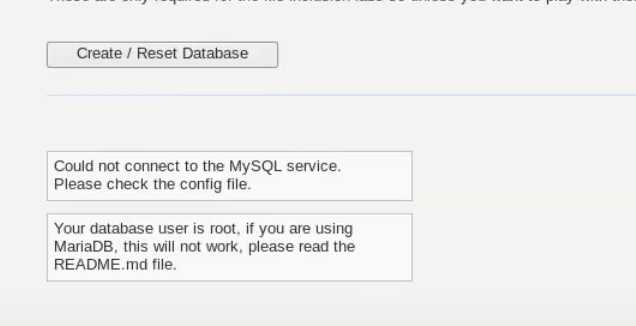

失败界面:(注意检查数据库配置和config文件内的配置)

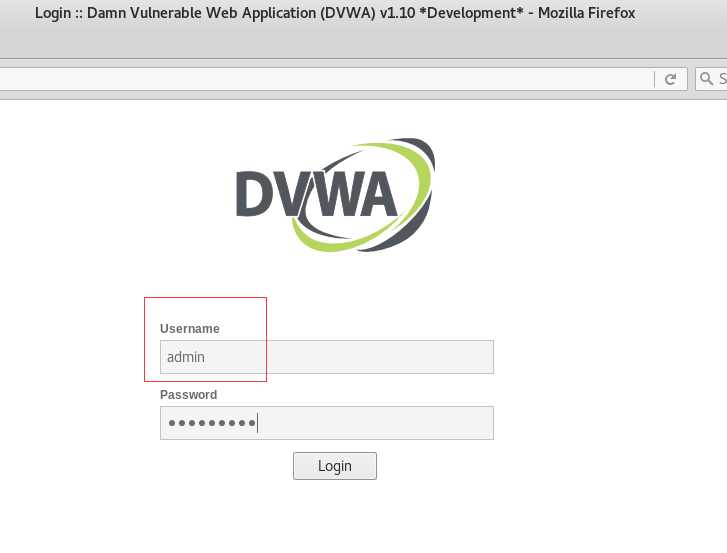

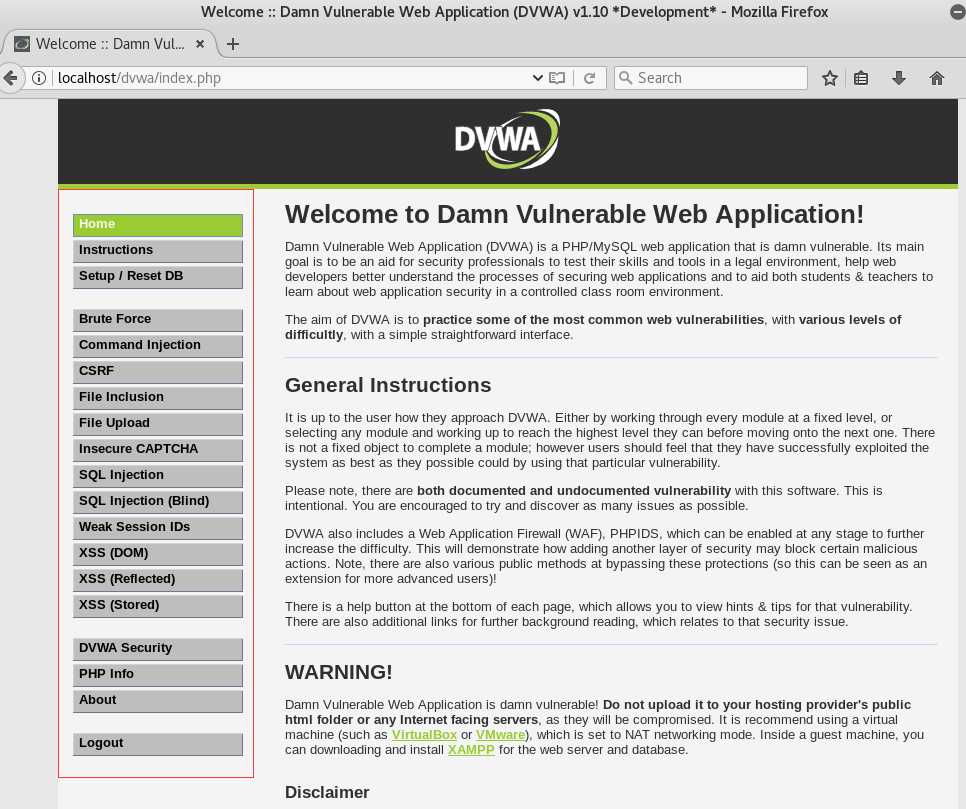

六、登陆到DVWA

默认用户名和密码是admin/password

成功登陆靶机

以上是关于kali上部署dvwa漏洞测试平台的主要内容,如果未能解决你的问题,请参考以下文章