IPsec VPN详解--静态地址

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了IPsec VPN详解--静态地址相关的知识,希望对你有一定的参考价值。

一. 静态地址设置VPN

1. 组网需求

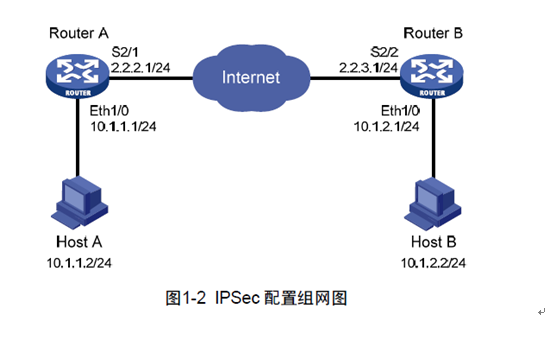

如 图1-2所示,在Router A和Router B之间建立一个安全隧道,对Host A所在的子网(10.1.1.0/24)与Host B所在的子网(10.1.2.0/24)之间的数据流进行

安全保护。

安全协议采用 ESP 协议,加密算法采用DES,认证算法采用SHA1-HMAC-96。

2. 组网图

3. 配置步骤

(1) 配置Router A

# 配置一个访问控制列表,定义由子网10.1.1.0/24 去子网10.1.2.0/24 的数据流。

<RouterA>system-view 进入系统操作模式

[RouterA]acl number 3101 建立名字为3101的ACL 删除需要在命令前加上undo

[RouterA-acl-adv-3101]rule permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255建立允许10.1.1.0 去 10.1.2.0的数据流

[RouterA-acl-adv-3101]rule deny ip source any destination any 禁止其他网段通过

[RouterA-acl-adv-3101]quit

# 配置到Host B 的静态路由。

[RouterA]ip route-static 10.1.2.0 255.255.255.0 serial 2/1(出去的端口)

# 创建名为tran1 的安全提议。

[RouterA]ipsec proposal tran1

# 报文封装形式采用隧道模式。

[RouterA-ipsec-proposal-tran1]encapsulation-mode tunnel

# 安全协议采用ESP 协议。

[RouterA-ipsec-proposal-tran1]transform esp

# 选择算法。

[RouterA-ipsec-proposal-tran1]esp encryption-algorithm des(加密算法)

[RouterA-ipsec-proposal-tran1]esp authentication-algorithm sha1 (验证算法)

[RouterA-ipsec-proposal-tran1]quit

# 配置IKE 对等体。

[RouterA]ike peer RA

[RouterA-ike-peer-peer]pre-share-key abcde(密码)

[RouterA-ike-peer-peer]remote-address 2.2.3.1(对方IP)

# 创建一条安全策略,协商方式为isakmp。

[RouterA]ipsec policy map1 10 isakmp

# 引用安全提议。

[RouterA-ipsec-policy-isakmp-map1-10]proposal tran1

# 引用访问控制列表。

[RouterA-ipsec-policy-isakmp-map1-10]security acl 3101

# 引用IKE 对等体。

[RouterA-ipsec-policy-isakmp-map1-10]ike-peer RA

[RouterA-ipsec-policy-isakmp-map1-10]quit

# 配置串口的IP 地址。

[RouterA]interface serial 2/1 外网的端口

[RouterA-Serial2/1]ip address 2.2.2.1 255.255.255.0 外网IP

# 在串口上应用安全策略组。

[RouterA-Serial2/1]ipsec policy map1

(2) 配置Router B

# 配置一个访问控制列表,定义由子网10.1.2.0/24 去子网10.1.1.0/24 的数据流。

<RouterB>system-view

[RouterB]acl number 3101 建立3101 acl删除需要在命令前加上undo

[RouterB-acl-adv-3101]rule permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255 允许10.1.1.0网段访问

[RouterB-acl-adv-3101]rule deny ip source any destination any 拒绝其他访问

[RouterB-acl-adv-3101]quit

# 配置到Host A 的静态路由。

[RouterB]ip route-static 10.1.1.0 255.255.255.0 serial 2/2 外网端口

# 创建名为tran1 的安全提议。

[RouterB]ipsec proposal tran1

# 报文封装形式采用隧道模式。

[RouterB-ipsec-proposal-tran1]encapsulation-mode tunnel

# 安全协议采用ESP 协议。

[RouterB-ipsec-proposal-tran1]transform esp

# 选择算法。

[RouterB-ipsec-proposal-tran1]esp encryption-algorithm des验证算法

[RouterB-ipsec-proposal-tran1]esp authentication-algorithm sha1 加密的算法

[RouterB-ipsec-proposal-tran1]quit

# 配置IKE 对等体。

[RouterB]ike peer peer

[RouterB-ike-peer-peer] pre-share-key abcde//配置预共享密钥,此密钥必须与对端保持一致

[RouterB-ike-peer-peer] remote-address2.2.2.1 //配置对端IP地址,此地址已经确定,不做修改

# 创建一条安全策略,协商方式为isakmp。

[RouterB]ipsec policy use1 10 isakmp

# 引用访问控制列表。

[RouterB-ipsec-policy-isakmp-use1-10]security acl 3101

# 引用安全提议。

[RouterB-ipsec-policy-isakmp-use1-10]proposal tran1

# 引用IKE 对等体。

[RouterB-ipsec-policy-isakmp-use1-10]ike-peer peer

[RouterB-ipsec-policy-isakmp-use1-10]quit

# 配置串口的IP 地址。

[RouterB]interface serial 2/2 外网端口

[RouterB-Serial2/2]ip address 2.2.3.1 255.255.255.0 外网IP

# 在串口上应用安全策略组。

[RouterB-Serial2/2]ipsec policy use1

本文出自 “Garrett” 博客,请务必保留此出处http://garrett.blog.51cto.com/11611549/1983593

以上是关于IPsec VPN详解--静态地址的主要内容,如果未能解决你的问题,请参考以下文章