2019-2020-2 20174313张博《网络对抗技术》Exp7 网络欺诈与防范

Posted zb20174313

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2019-2020-2 20174313张博《网络对抗技术》Exp7 网络欺诈与防范相关的知识,希望对你有一定的参考价值。

一、实验概述

1.1 实验目标与要求

·本实验的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

·仅可以使用内部网络做实验。

1.2 实验原理

本实验旨在运用钓鱼网站技术,结合DNS欺骗攻击实施网络欺诈行为。

DNS欺骗,是指篡改DNS应答报文并诱导用户访问钓鱼页面。当客户端向DNS服务器查询域名时,本地DNS服务器首先在本地缓存中进行查找,然后再本地数据库进行查询,如果没有匹配信息则向根服务器或指定的DNS服务器进行迭代查询,每台服务器都重复类似的动作,当在某台服务器的数据库中查找到对应信息后,查询路径中的所有服务器都会在自己的缓存中保存一份复制,然后返回给路径中的下一个服务器。攻击者根据DNS的工作原理,通过拦截和修改DNS的请求和应答包进行定向DNS欺骗,即只有目标主机查询特定域名时,才修改返回的DNS应答为虚假IP,其他情况还是返回真实的DNS应答。所以说,当主机访问特定域名时,其实访问的是攻击者指定的IP地址,这就实现了DNS欺骗。

DNS欺骗的手段主要有:

- 缓存感染:直接攻击DNS服务器,将虚假的映射写入到服务器的缓存或数据库中。

- DNS信息劫持:截获并修改DNS主机A记录、MX记录和CNAME记录应答报文。

- DNS重定向:截获并修改DNS的NS记录应答报文,返回虚假的DNS服务器地址。

- Hosts劫持:修改目标主机的hosts文件,写入虚假的主机-IP映射。

缓存感染和Hosts劫持需要实现对目标主机或服务器的远程入侵 常用的DNS欺骗方法主要是DNS信息劫持和重定向 常用工具 Cain&Abel、dnschef和Ettercap。

Etteracp是本实验用到的发起欺诈的工具,它是一款在MITM攻击也就是中间人攻击中广泛使用的工具,通常只在Linux/UNIX平台下运行,它具有强大的嗅探功能,提供了许多中间人攻击插件,包括我们用到的DNS欺骗。

二、实验内容

2.1 简单应用SET工具建立冒名网站

Step1:Apache监听端口确认

图2.1.1 sudo vi /etc/apache2/ports.conf 确认本机apache服务器监听的端口是80端口

Step2:开启Apache服务器:sudo apachectl start。若不能成功开启,可能和端口被占用有关,可以查看占用监听端口的进程的进程号然后将其结束。

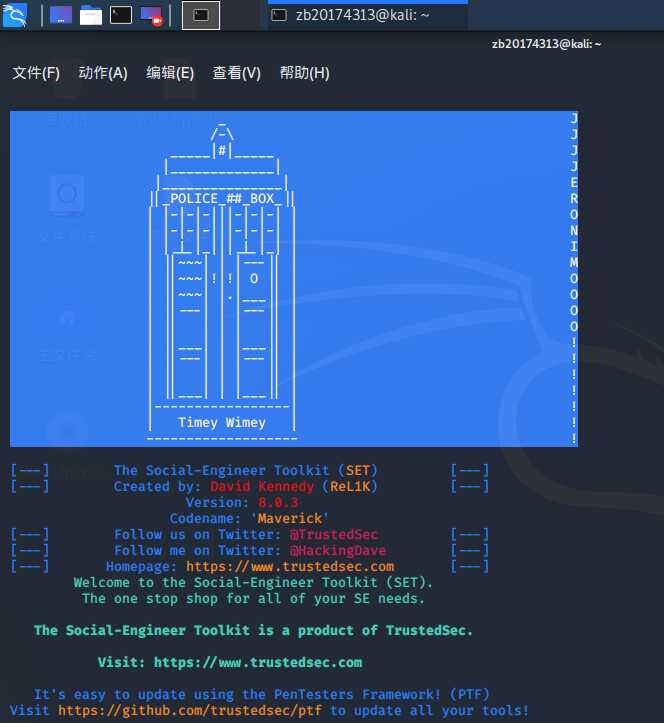

Step3:使用SET工具克隆网站

图2.1.2 使用命令sudo setoolkit打开set工具,初次打开需要输入“y”表示同意上述服务条款

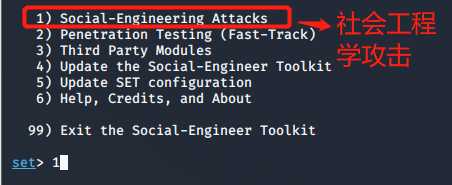

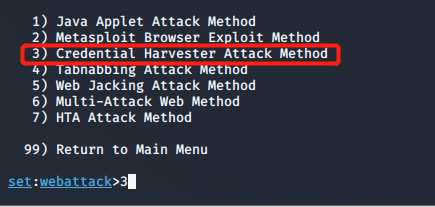

图2.1.3 选择1,社会工程学攻击

图2.1.4 选择2,网站攻击向量

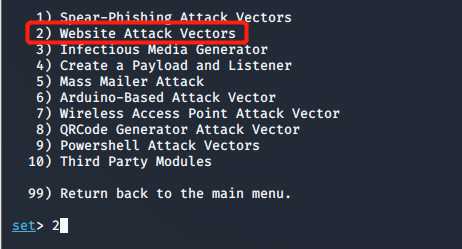

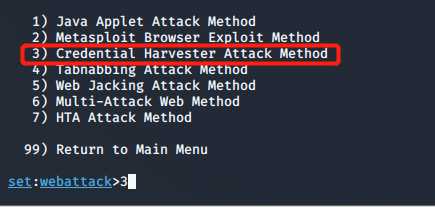

图2.1.5 选择3,凭证获取攻击方法

图2.1.6 选择2,网站克隆

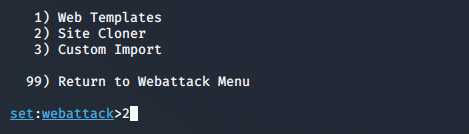

图2.1.7 分别设置用户表单提交的目的地和要克隆的网站的首页地址,设置完成后下面出现蓝字部分

Step4:局域网内其他终端访问kali的网络地址

图2.1.8 在登录界面输入用户名和密码,在kali端可以看到连接建立的提示以及凭证抓取结果

图2.1.9抓取登陆界面的前端代码,可知用户名表单名称是F_email,密码表单名称是password,与kali抓取结果一致

2.2 ettercap DNS spoof

Step1:使用sudo ifconfig eth0 promisc 将网卡改为混杂模式。

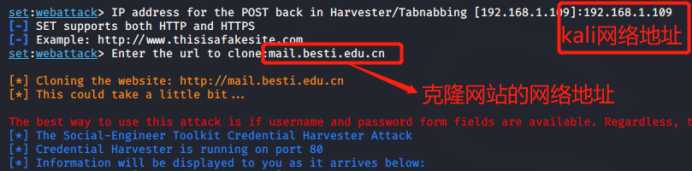

Step2:编辑DNS映射文件,输入sudo vim /etc/ettercap/etter.dns打开编辑界面,添加A记录:www.mosoteach.cn A 192.168.152.129。

图2.2.1 首先按下“a”进入编辑,然后在指定位置输入内容,接下来按下“Esc”键,输入 :wq!,保存退出

Step3:开启ettercap工具

图2.2.2 确认网卡为eth0,然后点击“√”开始监听

图2.2.3 选择“放大镜”符号搜索在线主机,然后点击“放大镜”右边的符合查看在线主机列表

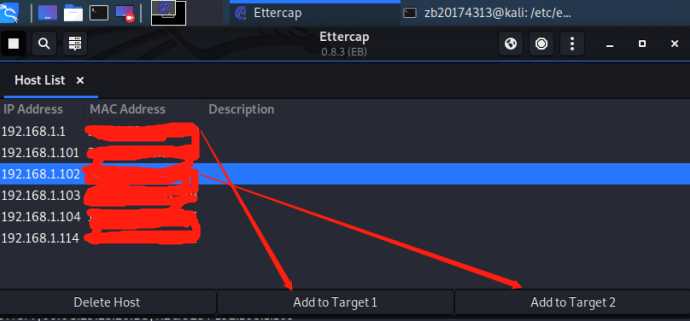

图2.2.4 把网关地址(192.168.1.1)添加到“Target 1”,把靶机地址(192.168.1.102)添加到“Target 2”

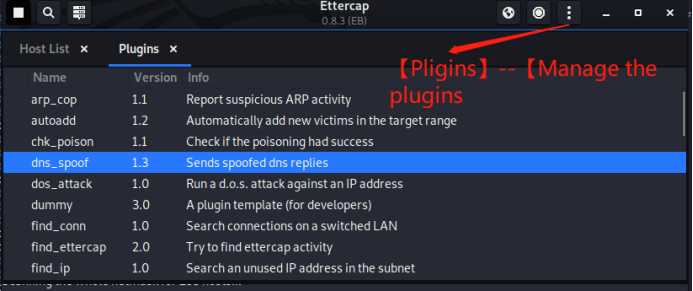

图2.2.5 选择“最小化”左边的那个符号,按上图依次选择,最终选中“dns_spoof”,激活DNS欺骗插件

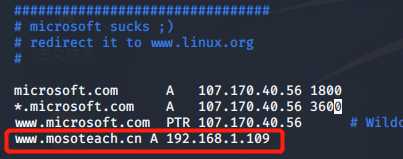

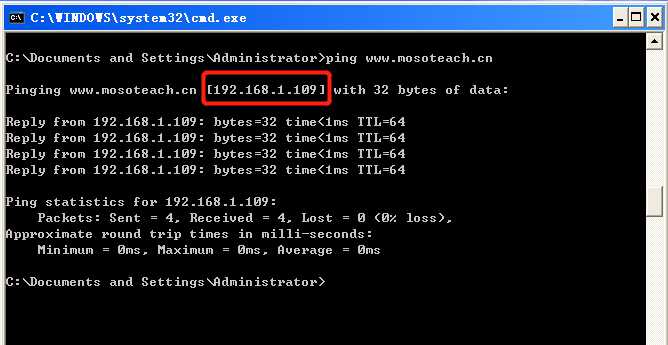

图2.2.6 此时在靶机上ping目标网站www.mosoteach.cn,可以看到红框所示的网络地址已经变成了kali的网络地址,欺骗成功

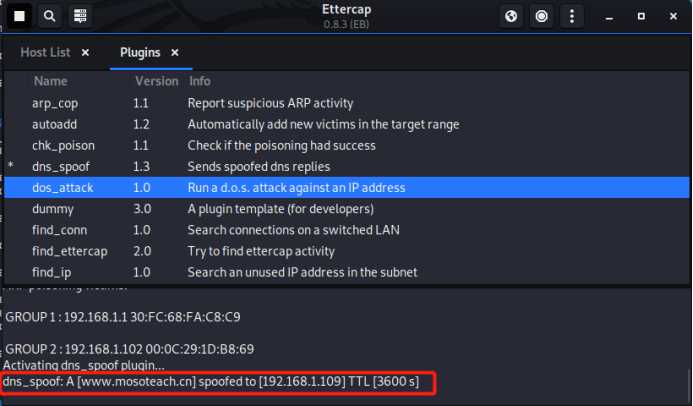

图2.2.7 欺骗成功的同时查看kali的ettercap工具,可以看到红框所示部分是欺骗记录,目标网站被引导到了一个私有地址也就是我局域网中的kali的网络地址

2.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

Step1:重复2.1,克隆一个网站首页,我选择的是电科院邮箱网站登录页面,使得局域网内主机访问kali的IP地址时能够访问到一个克隆的、假冒的电科院邮箱网站登录页面。

Step2:重复2.2,使得局域网内主机访问电科院邮箱网站登录页面时会被欺骗到kali的IP地址去。

Step3:在靶机上访问电科院邮箱登录页面:mail.besti.edu.cn。下面可以观察到访问效果:

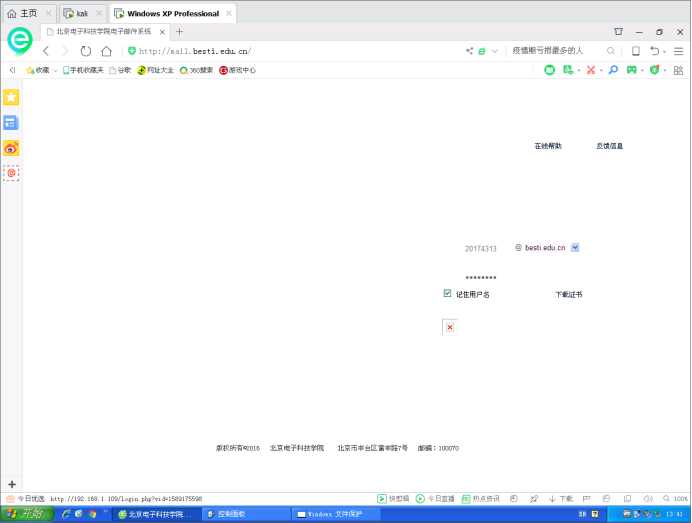

图2.3.1 克隆网站的面貌,可以看出克隆的还不全面,很多元素没有显示全,这表明咱们电科院的网站不是谁想模仿就能模仿的~

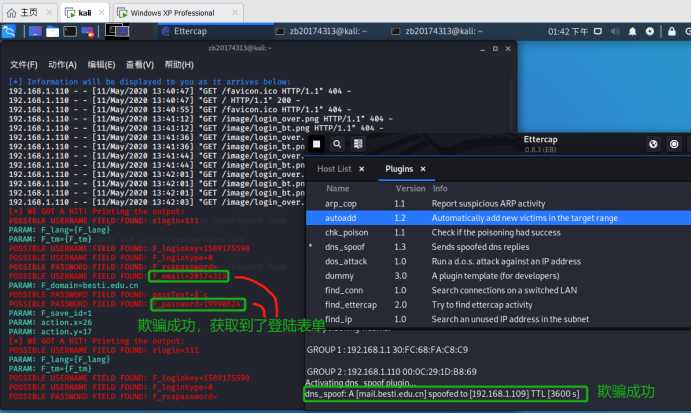

图2.3.2 这是欺骗成功以后,在kali端观察到的表单信息以及其他内容,欺骗成功一次后,控制台会接收和反馈大量信息

三、实验总结

3.1 基础问题回答

(1)通常在什么场景下容易受到DNS spoof攻击

本实验是在局域网中进行的,所以在局域网环境并且是陌生的局域网环境下容易受到DNS欺骗攻击,比如饭店、商场、咖啡馆、图书馆等公共场合的局域网。

(2)在日常生活工作中如何防范以上两攻击方法

总得来说是得养成良好的上网习惯,有足够的安全防范意识:

- 不轻易点开陌生的链接;

- 不轻易输入自己的登录信息;

- 注意网站细节是否到位,比如本实验的最后一步,我克隆的电科院邮箱登录页面就不是完整的,这可能和网页编程有关,有些元素、套路、模式不容易被克隆,那么克隆出来的就是缺斤少两的网站,一看就有问题,要避免在这样的网页里面输入个人信息;

- 预防ARP欺骗攻击,因为DNS攻击的欺骗行为要以ARP欺骗作为开端,所以如果能有效防范或避免ARP欺骗,也就使得DNS欺骗攻击无从下手。

- 直接用IP访问重要的网站。域名虽然方便记忆,但是容易被欺骗、被误导,所以要访问重要的目标网站的话完全可以用IP地址访问,虽然不便记忆,但至少不会被欺骗、访问到钓鱼网站。DNS欺骗并不是直接黑掉了某个网站,只是欺骗了受害者主机让他访问偏了,所以直接用32位的IP地址来访问还是比较可靠的。

- 使用先进的杀软。DNS欺骗攻击不容易被发现,虽然有很多技术细节可以帮助发现,但是一般情况下很多人不会去专门学习这么多知识、技术,防了这一种还有其他许许多多攻击呢,所以最简单的还是使用先进的杀软,把难题都交给杀软厂商解决。

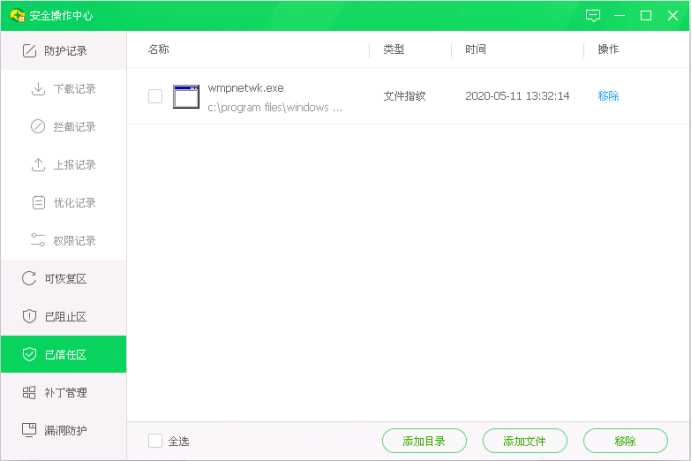

图3.1.1 我在kali端ettercap部署好dns_spoof后,紧接着在靶机上360就立刻示警了,上图这个程序被杀到后,DNS欺骗攻击果然没有成功。在我关闭360后重新部署了下dns欺骗插件,攻击才成功了,说明杀软在一定程度上是可以防范DNS欺骗攻击的

3.2 实验体会

本次实验再次让我拓宽了视野、增长了见识、提高了本领、深化了意识,我在实验中接触到的攻击手段毕竟还是有限的,当我一条一条选的时候也注意到所选项的上上下下都还有许多其他的选项,每一种选择都代表了一种攻击思路,越是学习越能够感觉到知识恐慌。对此我们不可能一一都去了解一番,但未来走上工作岗位又不得不去做应有的信息安全防范工作,不能被网络攻击钻了空子。所以要做好防范工作,首先就要在思想上引起足够的重视,信息安全这根弦要时刻绷紧不能松动;其次就是要不断地学习,学习倒也不用遍历所有的攻击手段,像本实验这样,把DNS欺骗攻击思路学通弄懂了,即使没有了解遍每一种具体实现细节,也能知道怎么样防范才更有针对性。DNS欺骗攻击又是中间人攻击的一种,类似的还有ARP欺骗攻击、DHCP欺骗攻击、Web欺骗攻击、路由欺骗攻击等。欺骗是这些攻击手段的主旋律,把各种常见攻击手段的大体思路了解清楚,是我们必须要做到的事情。

以上是关于2019-2020-2 20174313张博《网络对抗技术》Exp7 网络欺诈与防范的主要内容,如果未能解决你的问题,请参考以下文章

2019-2020-2 20174313张博《网络对抗技术》Exp9 Web安全基础

2019-2020-2 20174313张博《网络对抗技术》Exp9 Web安全基础

2019-2020-2 20174313张博《网络对抗技术》Exp6 MSF基础应用

2019-2020-2 网络对抗技术 20175208 Exp7 网络欺诈防范