XSS——bugku

Posted lxz-1263030049

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了XSS——bugku相关的知识,希望对你有一定的参考价值。

刚刚做了bugku的题目,现在整理一下

写出解题思路,希望能够帮助到那些需要帮助的人

所有的wp都是以一题一篇的形式写出

主要是为了能够让读者更好的阅读以及查找,

希望你们不要责怪!!共勉!!!

XSS

100

Flag格式:Flag:xxxxxxxxxxxxxxxxxxxxxxxx

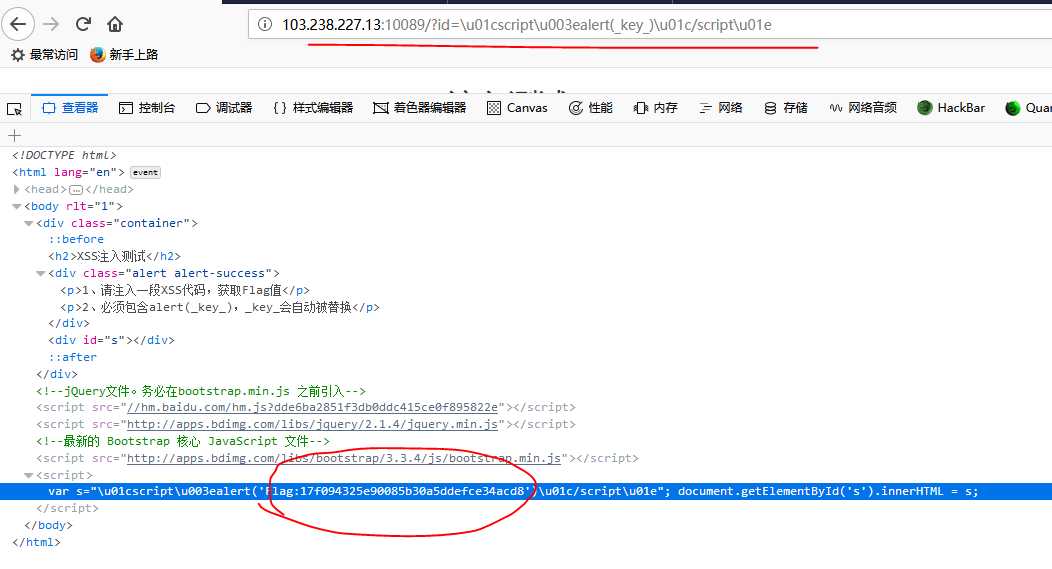

解题思路:我们需要简单的了解一下关于xss漏洞的信息(下面我会推荐几篇文章)

首先:

<!doctype html>

<html lang="en">

<head>

<meta charset="UTF-8" />

<title>XSS注入测试</title>

<link rel="stylesheet" href="http://apps.bdimg.com/libs/bootstrap/3.3.4/css/bootstrap.css">

</head>

<body>

<div class="container">

<h2>XSS注入测试</h2>

<div class="alert alert-success">

<p>1、请注入一段XSS代码,获取Flag值</p>

<p>2、必须包含alert(_key_),_key_会自动被替换</p>

</div>

<div id="s"></div>

</div>

<!-- jQuery文件。务必在bootstrap.min.js 之前引入-->

<script src="http://apps.bdimg.com/libs/jquery/2.1.4/jquery.min.js"></script>

<!-- 最新的 Bootstrap 核心 javascript 文件 -->

<script src="http://apps.bdimg.com/libs/bootstrap/3.3.4/js/bootstrap.min.js"></script>

<script>

var s=""; document.getElementById(‘s‘).innerHTML = s;

</script>

</body>

</html>

最后得到答案:Flag:17f094325e90085b30a5ddefce34acd8

推荐文章:XSS的原理分析与解剖: http://www.freebuf.com/articles/web/40520.html

Web安全 — XSS漏洞:http://www.freebuf.com/column/155799.html

您可以考虑给博主来个小小的打赏以资鼓励,您的肯定将是我最大的动力

微信打赏 支付宝打赏

如果有什么不明白的地方,留言或者加我!!!

我很菜,所以我会努力的!

努力是因为不想让在乎的人失望!

博主整理不易,如果喜欢推荐关注一下博主哦!

博主喜欢广交好友下面是我的联系方式:

QQ:1263030049

微信:liu1263030049

加好友前请注明原因谢谢

以上是关于XSS——bugku的主要内容,如果未能解决你的问题,请参考以下文章