wireshark过滤器

Posted dhcpclass

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了wireshark过滤器相关的知识,希望对你有一定的参考价值。

一:过滤器

- 使用wireshark工具抓包,如果使用默认配置,会得到大量的数据,所以我们就很难找到我们要分析的封包数据。所以使用wireshark过滤器就显得尤为重要。

- wireshark过滤器分为两种:显示过滤器,捕获过滤器

- 如果过滤的语法正确则显示绿色,如果语法错误则显示红色。

- 显示过滤器和捕获过滤器的区别。捕获过滤器是wireshark的第一层过滤器,他确定了捕获哪些封包,舍弃哪些封包;显示过滤器是wireshark的第二层过滤器,他是在捕获过滤器的基础上只显示符合规则的封包信息。

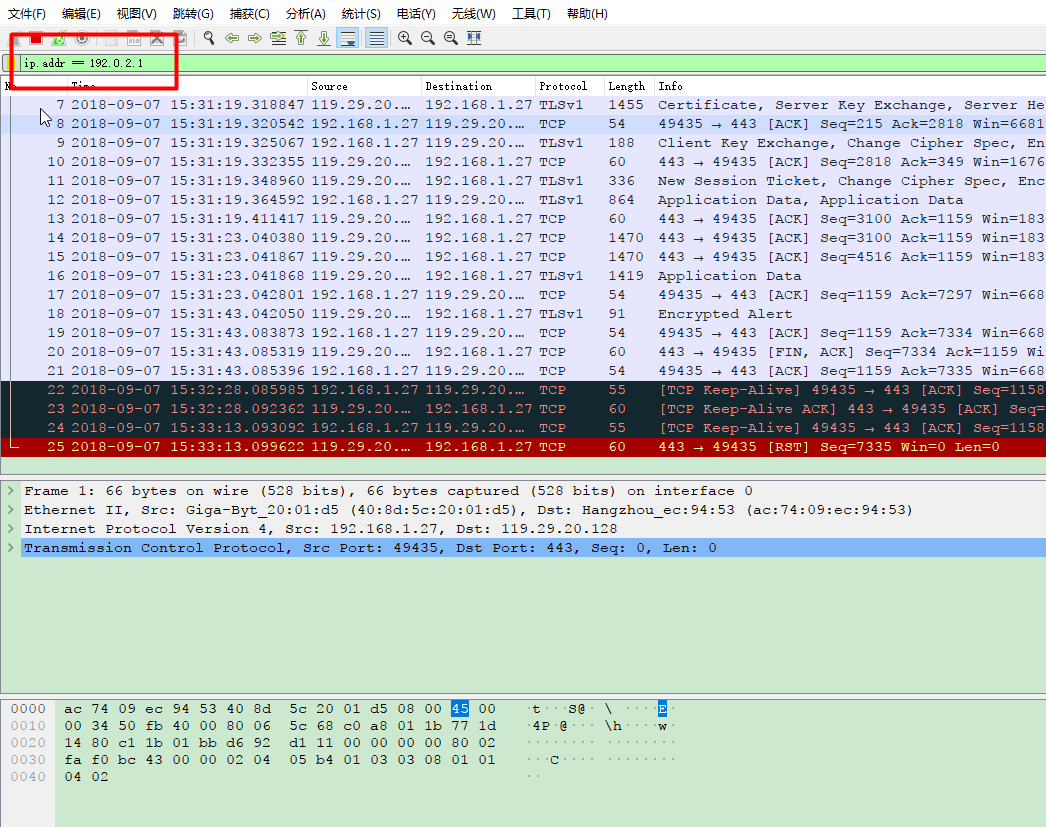

二:显示过滤器

一)简介

- 显示过滤器是wireshark的第二层过滤器(第一层为捕获过滤器),他能很快的过滤出我们需要的封包数据。

二)显示过滤器的语法

- 比较操作符:==、!=、<、>、>=、=

- 逻辑操作符:and、or、not(没有条件满足)、xor(有且仅有一个条件满足)

- IP地址:ip.addr(来源ip地址或者目标ip地址)、ip.src(来源ip地址限制)、ip.dst(目标ip地址限制)

- 协议过滤:arp、ip、icmp、udp、tcp、bootp、dns

- 注意:显示过滤器输入之后要按回车才会生效。在大文件里应用过滤显示器会有延迟。

三)显示过滤器的入口

1.手动输入

2.书签管理器

3.从分析工具栏进入

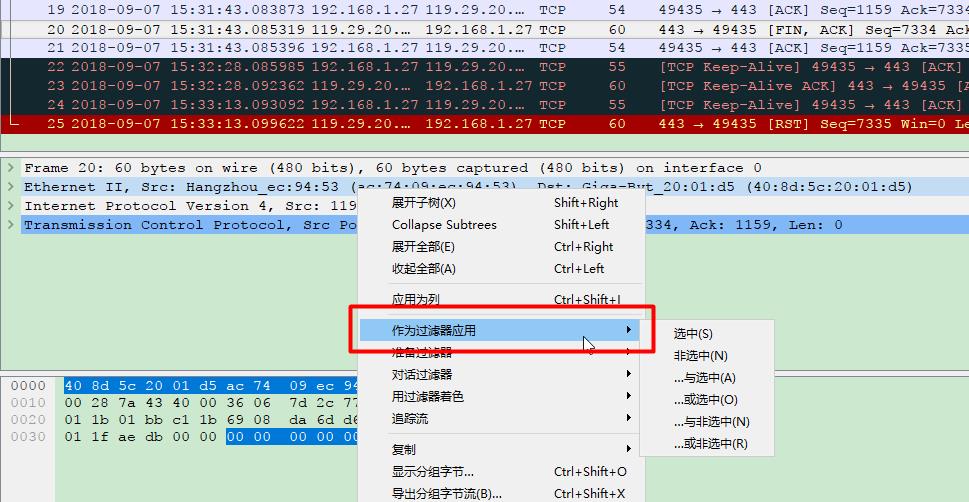

4.封包详情选中一个协议然后右键单击

四)举个栗子

- 显示snmp或者dns或者icmp协议的封包 snmp || dns || icmp

- 显示来源或者目标地址为10.1.1.1的封包 ip.addr == 10.1.1.1

- 显示来源不为10.1.2.3且目标不为10.4.5.6的封包 ip.src != 10.1.2.3 or ip.src != 10.4.5.6

- 显示来源或者目的端口为25的封包 tcp.port == 25

- 显示目的tcp端口为25的封包 tcp.dstport == 25

- 显示包含tcp标志的封包 tcp.flags

- 显示来源ip为10.1.2.3目标地址为10.4.5.6的封包 ip.src == 10.1.2.3 and ip.dst == 10.4.5.6

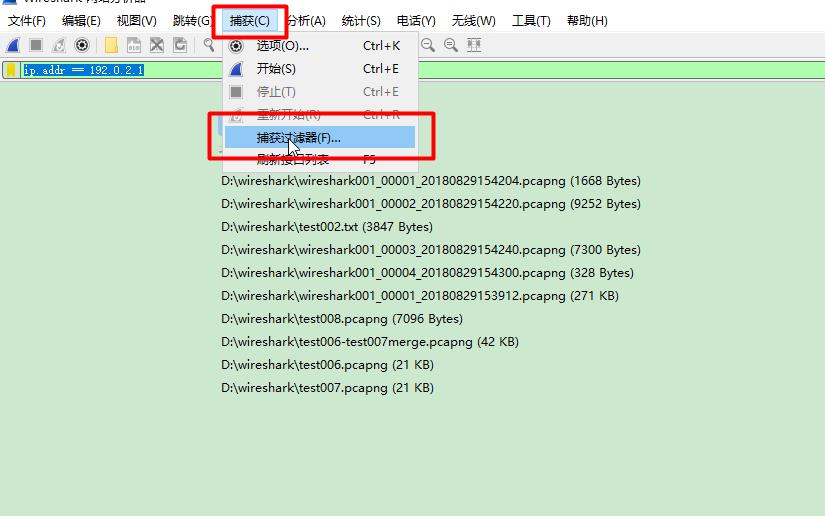

三:捕获过滤器

一)作用

- 用于确定什么样的信息记录会显示在捕获结果中。注意:需要在开始捕获前设置。

- 设置捕获过滤器

二)捕获过滤器语法

过滤器格式:协议 方向 主机端口(host/port/portrange)

1. protocol:可能值http、https、ftp、udp、tcp、ipv4、ipv6、arp、icmp等协议。如果没有特别说明是什么协议,则默认使用所有支持的协议。

2. direction:可能的值 src、dst、src and dst、src or dst 默认src or dst

3. host(s):可能的值 net、port、host、portrange 默认host

4. logical operation(逻辑运算):not and or not具有最高优先级,and or优先级相同,运算从左向右

三)设置捕获过滤器

1.通过捕获工具栏来设置 如图

2.手动输入

四)举个栗子

- 显示tcp协议,目标端口3128的封包 tcp src port 3128

- 显示ip协议,来源ip为10.1.1.1的封包 ip src host 10.1.1.1

- 显示ip协议,来源目标ip为10.1.1.1的封包 ip host 10.1.1.1

- 显示来源UDP,TCP协议,并且端口号在2000-5000的封包 src portrange 2000-5000

- 显示imcp以为的所有封包 not imcp

以上是关于wireshark过滤器的主要内容,如果未能解决你的问题,请参考以下文章