小迪安全1-6集重要知识总结

Posted aijt

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了小迪安全1-6集重要知识总结相关的知识,希望对你有一定的参考价值。

1.DNS:域名系统(Domain Name System,DNS)是Internet上解决网上机器命名的一种系统。

就像去一个人的家,要知道去的路线一样.在访问域名时 DNS会解析域名为ip地址,跟Hosts文件中的数据进行比对,如果文件中含有该ip地址,直接快速访问,若没有就交给服务器

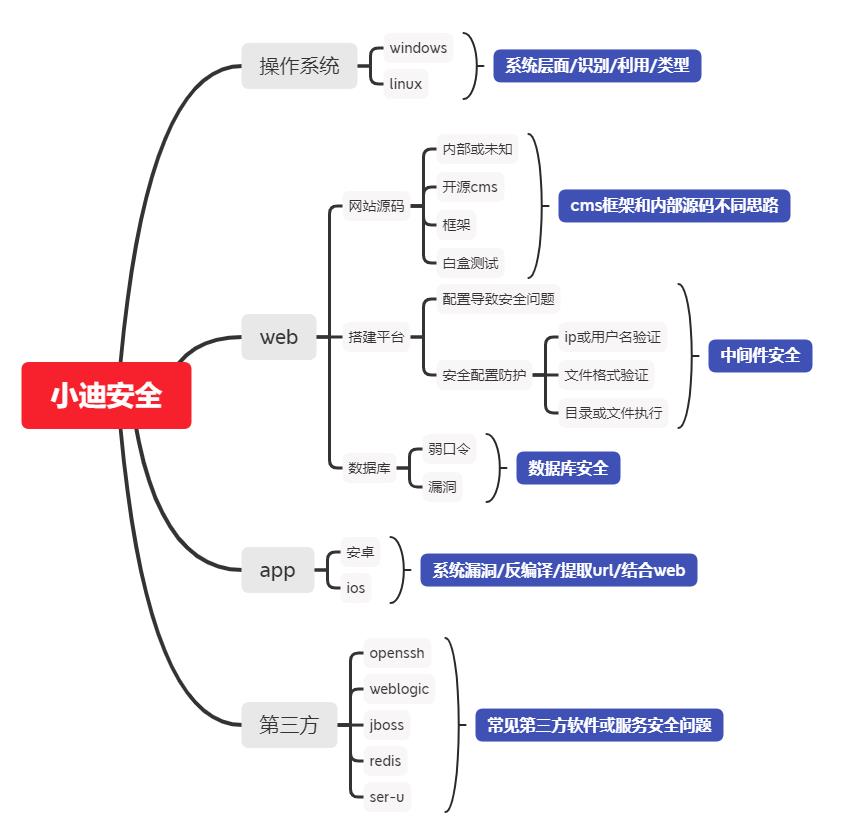

2.web的组成框架:

网站源码:分脚本类型 分应用类型

操作系统:windows Linux

中间件(搭建平台):apache nginx tomcat iis

数据库:mysql access oracle mssql postsql

3.Http协议:

http协议分请求报文与响应报文

请求报文格式:请求行 请求头信息 空行 请求主体信息

请求行:请求方法/请求路径/协议 请求方法如:GET POST HEAD OPTIONS DELETE等

空行:请求头信息与请求主体信息之前必须要有空行

响应报文格式:响应行 响应头信息 响应主体信息

响应行:协议版本 状态码 状态文字

4.Http中响应码:

状态码类型:

1xx:指示信息–表示请求已接收,继续处理

2xx:成功–表示请求已被成功接收、理解、接受

3xx:重定向–要完成请求必须进行更进一步的操作

4xx:客户端错误–请求有语法错误或请求无法实现

5xx:服务器端错误–服务器未能实现合法的请求

常见的状态码及描述:

200 OK:客户端请求成功。

301/2:永久/临时重定向

304 Not Modified:未修改,不在改变了

400 Bad Request:客户端请求有语法错误,不能被服务器所理解

401 Unauthorized:请求未经授权,这个状态代码必须和WWW-Authenticate报头域一起使用。

403 Forbidden:服务器收到请求,但是拒绝提供服务。

404 Not Found:请求资源不存在,举个例子:输入了错误的URL。

500 Internal Server Error:服务器发生不可预期的错误。

503 Server Unavailable:服务器当前不能处理客户端的请求,一段时间后可能恢复正常。

5.源码分析漏洞:

目录结构:后台目录 模板目录 数据库目录 数据库配置文件

脚本类型:ASP PHP JSP java

应用分类:门户 电商 论坛 博客

其他补充:框架或非框架 CMS识别 开源或内部 源码获取

框架与非框架:若网上可以搜到相关系统名 可以直接对框架入手 下载源码 进行测试

6.操作系统层面:

识别操作系统常见方法

a、有网站

可以通过网站识别通过网站的手工识别方法判断:

windows对大小写不敏感也就是说你在网页中可以替换网站路径的大小写进行测试

b、没有网站

通过nmap进行扫描方法:

nmap -O IP地址 用kali

c、TTL

不同的操作系统的默认TTL值是不同的, 所以我们可以通过TTL值来判断主机的操作系统,但是当用户修改了TTL值的时候,就会误导我们的判断,所以这种判断方式也不一定准确。下面是默认操作系统的TTL:

WINDOWS NT/2000 TTL:128

WINDOWS 95/98

TTL:32、UNIX

TTL:255

LINUX TTL:64

WIN7 TTL:64

d、特殊端口 如(22 / 139 / 445 / 1433 / 3389)

数据库常用配套方式;

组合类型asp + access/mssql

组合类型php + mysql

组合类型aspx+mssql

组合类型jsp +mysql/oracle

组合类型Python + MongoDB

常见的数据库默认端口号

关系型数据库

mysql 3306

sqlserver 1433

oracle 1521

psotgresql 5432

非关系型数据库

MongoDB 27017

Redis 6379

memcached 11211

7.加密方式:

#常见加密编码等算法解析

MD5,SHA,ASC,进制,时间戳,URL,BASE64,Unescape,AES,DES等

MD5加密不可逆 常见的cmd5网站解密是用的枚举方法 就是密文挨个试 跟明文做对比 类似后台有一个密码库 MD5特征 用1-9 和a-z随机组合16|32位

SHA和MD5类似 用1-9 和a-z随机组合

在域名中 例如%20 %(0-9 a-z组成的两位)通常为URL编码

Base64加密 用1-9 和a-z随机组合 这里字母有大小写 且长短随着明文的长短而变化 字符串后面经常会出现=

unescape加密 %uxxxx(四个数字)对应两位 反复重复组合成为unescape加密 如果后面是单位 那就是%u00xx 位数正好整除2 则最后为%u0000

AES加密出来的形式有两种HEX或base64 但是解密出来不正确 解密时 密码和偏移量很重要

#常见加密形式算法解析

直接加密,带salt,带密码,带偏移,带位数,带模式,带干扰,自定义组合等

MD5+salt 解密时 形式为MD5:salt

#常见解密方式(针对)

枚举,自定义逆向算法,可逆向

#了解常规加密算法的特性

长度位数,字符规律,代码分析,搜索获取等

前言-小迪web安全渗透培训视频笔记

前言-小迪web安全渗透培训视频笔记

本文之后的一系列笔记是关于B站视频 ”【小迪安全】web安全|渗透测试|网络安全(6个月线上培训全套)“ 的学习笔记

视频链接:https://www.bilibili.com/video/BV1JZ4y1c7ro?spm_id_from=333.999.0.0

本人跟随学习一段时间,感觉是遇到的最好的渗透测试培训视频(个人理解,不喜勿喷)。

这是根据小迪web安全渗透培训视频的课件,经过排版以及一些补充,总结出来的笔记。仅仅是为了方便自己记忆,学习所用。

声明:本文仅仅是个人学习笔记,请勿用于非法用途

以上是关于小迪安全1-6集重要知识总结的主要内容,如果未能解决你的问题,请参考以下文章