pkcs1padding怎么填充

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了pkcs1padding怎么填充相关的知识,希望对你有一定的参考价值。

参考技术A 本文主要谈一下密码学中的加密和数字签名,以及其在java中如何进行使用。对密码学有兴趣的伙伴,推荐看BruceSchneier的著作:AppliedCrypotography。在jdk1.5的发行版本中安全性方面有了很大的改进,也提供了对RSA算法的直接支持,现在我们从实例入手解决问题(本文仅是作为简单介绍): 一、密码学上常用的概念 1)消息摘要: 这是一种与消息认证码结合使用以确保消息完整性的技术。主要使用单向散列函数算法,可用于检验消息的完整性,和通过散列密码直接以文本形式保存等,目前广泛使用的算法有MD4、MD5、SHA-1,jdk1.5对上面都提供了支持,在java中进行消息摘要很简单,java.security.MessageDigest提供了一个简易的操作方法: /** *MessageDigestExample.java *Copyright2005-2-16 */ importjava.security.MessageDigest; /** *单一的消息摘要算法,不使用密码.可以用来对明文消息(如:密码)隐藏保存 */ publicclassMessageDigestExample publicstaticvoidmain(String[]args)throwsException if(args.length!=1) System.err.println("Usage:javaMessageDigestExampletext"); System.exit(1); byte[]plainText=args[0].getBytes("UTF8"); //使用getInstance("算法")来获得消息摘要,这里使用SHA-1的160位算法 MessageDigestmessageDigest=MessageDigest.getInstance("SHA-1"); System.out.println(""+messageDigest.getProvider().getInfo()); //开始使用算法 messageDigest.update(plainText); System.out.println("Digest:"); //输出算法运算结果 System.out.println(newString(messageDigest.digest(),"UTF8")); 还可以通过消息认证码来进行加密实现,javax.crypto.Mac提供了一个解决方案,有兴趣者可以参考相关API文档,本文只是简单介绍什么是摘要算法。 2)私钥加密: 消息摘要只能检查消息的完整性,但是单向的,对明文消息并不能加密,要加密明文的消息的话,就要使用其他的算法,要确保机密性,我们需要使用私钥密码术来交换私有消息。 这种最好理解,使用对称算法。比如:A用一个密钥对一个文件加密,而B读取这个文件的话,则需要和A一样的密钥,双方共享一个私钥(而在web环境下,私钥在传递时容易被侦听): 使用私钥加密的话,首先需要一个密钥,可用javax.crypto.KeyGenerator产生一个密钥(java.security.Key),然后传递给一个加密工具(javax.crypto.Cipher),该工具再使用相应的算法来进行加密,主要对称算法有:DES(实际密钥只用到56位),AES(支持三种密钥长度:128、192、256位),通常首先128位,其他的还有DESede等,jdk1.5种也提供了对对称算法的支持,以下例子使用AES算法来加密: /** *PrivateExmaple.java *Copyright2005-2-16 */ importjavax.crypto.Cipher; importjavax.crypto.KeyGenerator; importjava.security.Key; /** *私鈅加密,保证消息机密性 */ publicclassPrivateExample publicstaticvoidmain(String[]args)throwsException if(args.length!=1) System.err.println("Usage:javaPrivateExample"); System.exit(1); byte[]plainText=args[0].getBytes("UTF8"); //通过KeyGenerator形成一个key System.out.println("StartgenerateAESkey"); KeyGeneratorkeyGen=KeyGenerator.getInstance("AES"); keyGen.init(128); Keykey=keyGen.generateKey(); System.out.println("FinishgeneratingDESkey"); //获得一个私鈅加密类Cipher,ECB是加密方式,PKCS5Padding是填充方法 Ciphercipher=Cipher.getInstance("AES/ECB/PKCS5Padding"); System.out.println(""+cipher.getProvider().getInfo()); //使用私鈅加密 System.out.println("Startencryption:"); cipher.init(Cipher.ENCRYPT_MODE,key); byte[]cipherText=cipher.doFinal(plainText); System.out.println("Finishencryption:"); System.out.println(newString(cipherText,"UTF8")); System.out.println("Startdecryption:"); cipher.init(Cipher.DECRYPT_MODE,key); byte[]newPlainText=cipher.doFinal(cipherText); System.out.println("Finishdecryption:"); System.out.println(newString(newPlainText,"UTF8")); 3)公钥加密: 上面提到,私钥加密需要一个共享的密钥,那么如何传递密钥呢?web环境下,直接传递的话很容易被侦听到,幸好有了公钥加密的出现。公钥加密也叫不对称加密,不对称算法使用一对密钥对,一个公钥,一个私钥,使用公钥加密的数据,只有私钥能解开(可用于加密);同时,使用私钥加密的数据,只有公钥能解开(签名)。但是速度很慢(比私钥加密慢100到1000倍),公钥的主要算法有RSA,还包括Blowfish,Diffie-Helman等,jdk1.5种提供了对RSA的支持,是一个改进的地方: /** *PublicExample.java *Copyright2005-2-16 */ importjava.security.Key; importjavax.crypto.Cipher; importjava.security.KeyPairGenerator; importjava.security.KeyPair; /** *一个简单的公鈅加密例子,Cipher类使用KeyPairGenerator生成的公鈅和私鈅 */ publicclassPublicExample publicstaticvoidmain(String[]args)throwsException if(args.length!=1) System.err.println("Usage:javaPublicExample"); System.exit(1); byte[]plainText=args[0].getBytes("UTF8"); //构成一个RSA密钥 System.out.println("StartgeneratingRSAkey"); KeyPairGeneratorkeyGen=KeyPairGenerator.getInstance("RSA"); keyGen.initialize(1024); KeyPairkey=keyGen.generateKeyPair(); System.out.println("FinishgeneratingRSAkey"); //获得一个RSA的Cipher类,使用公鈅加密 Ciphercipher=Cipher.getInstance("RSA/ECB/PKCS1Padding"); System.out.println(""+cipher.getProvider().getInfo()); System.out.println("Startencryption"); cipher.init(Cipher.ENCRYPT_MODE,key.getPublic()); byte[]cipherText=cipher.doFinal(plainText); System.out.println("Finishencryption:"); System.out.println(newString(cipherText,"UTF8")); //使用私鈅解密 System.out.println("Startdecryption"); cipher.init(Cipher.DECRYPT_MODE,key.getPrivate()); byte[]newPlainText=cipher.doFinal(cipherText); System.out.println("Finishdecryption:"); System.out.println(newString(newPlainText,"UTF8")); 4)数字签名: 数字签名,它是确定交换消息的通信方身份的第一个级别。上面A通过使用公钥加密数据后发给B,B利用私钥解密就得到了需要的数据,问题来了,由于都是使用公钥加密,那么如何检验是A发过来的消息呢?上面也提到了一点,私钥是唯一的,那么A就可以利用A自己的私钥进行加密,然后B再利用A的公钥来解密,就可以了;数字签名的原理就基于此,而通常为了证明发送数据的真实性,通过利用消息摘要获得简短的消息内容,然后再利用私钥进行加密散列数据和消息一起发送。java中为数字签名提供了良好的支持,java.security.Signature类提供了消息签名: /** *DigitalSignature2Example.java *Copyright2005-2-16 */ importjava.security.Signature; importjava.security.KeyPairGenerator; importjava.security.KeyPair; importjava.security.SignatureException; /** *数字签名,使用RSA私钥对对消息摘要签名,然后使用公鈅验证测试 */ publicclassDigitalSignature2Example publicstaticvoidmain(String[]args)throwsException if(args.length!=1) System.err.println("Usage:javaDigitalSignature2Example"); System.exit(1); byte[]plainText=args[0].getBytes("UTF8"); //形成RSA公钥对 System.out.println("StartgeneratingRSAkey"); KeyPairGeneratorkeyGen=KeyPairGenerator.getInstance("RSA"); keyGen.initialize(1024); KeyPairkey=keyGen.generateKeyPair(); System.out.println("FinishgeneratingRSAkey"); //使用私鈅签名 Signaturesig=Signature.getInstance("SHA1WithRSA"); sig.initSign(key.getPrivate()); sig.update(plainText); byte[]signature=sig.sign(); System.out.println(sig.getProvider().getInfo()); System.out.println("Signature:"); System.out.println(newString(signature,"UTF8")); //使用公鈅验证 System.out.println("Startsignatureverification"); sig.initVerify(key.getPublic()); sig.update(plainText); try if(sig.verify(signature)) System.out.println("Signatureverified"); elseSystem.out.println("Signaturefailed"); catch(SignatureExceptione) System.out.println("Signaturefailed"); 5)数字证书。 还有个问题,就是公钥问题,A用私钥加密了,那么B接受到消息后,用A提供的公钥解密;那么现在有个讨厌的C,他把消息拦截了,然后用自己的私钥加密,同时把自己的公钥发给B,并告诉B,那是A的公钥,结果.,这时候就需要一个中间机构出来说话了(相信权威,我是正确的),就出现了CertificateAuthority(也即CA),有名的CA机构有Verisign等,目前数字认证的工业标准是:CCITT的X.509: 数字证书:它将一个身份标识连同公钥一起进行封装,并由称为认证中心或CA的第三方进行数字签名。 密钥库:java平台为你提供了密钥库,用作密钥和证书的资源库。从物理上讲,密钥库是缺省名称为.keystore的文件(有一个选项使它成为加密文件)。密钥和证书可以拥有名称(称为别名),每个别名都由唯一的密码保护。密钥库本身也受密码保护;您可以选择让每个别名密码与主密钥库密码匹配。 使用工具keytool,我们来做一件自我认证的事情吧(相信我的认证): 1、创建密钥库keytool-genkey-v-aliasfeiUserKey-keyalgRSA默认在自己的home目录下(windows系统是c:documentsandsettings目录下的.keystore文件),创建我们用RSA算法生成别名为feiUserKey的自签名的证书,如果使用了-keystoremm就在当前目录下创建一个密钥库mm文件来保存密钥和证书。 2、查看证书:keytool-list列举了密钥库的所有的证书 也可以在dos下输入keytool-help查看帮助。 4)数字签名: 数字签名,它是确定交换消息的通信方身份的第一个级别。上面A通过使用公钥加密数据后发给B,B利用私钥解密就得到了需要的数据,问题来了,由于都是使用公钥加密,那么如何检验是A发过来的消息呢?上面也提到了一点,私钥是唯一的,那么A就可以利用A自己的私钥进行加密,然后B再利用A的公钥来解密,就可以了;数字签名的原理就基于此,而通常为了证明发送数据的真实性,通过利用消息摘要获得简短的消息内容,然后再利用私钥进行加密散列数据和消息一起发送。java中为数字签名提供了良好的支持,java.security.Signature类提供了消息签名: /** *DigitalSignature2Example.java *Copyright2005-2-16 */ importjava.security.Signature; importjava.security.KeyPairGenerator; importjava.security.KeyPair; importjava.security.SignatureException; /** *数字签名,使用RSA私钥对对消息摘要签名,然后使用公鈅验证测试 */ publicclassDigitalSignature2Example publicstaticvoidmain(String[]args)throwsException if(args.length!=1) System.err.println("Usage:javaDigitalSignature2Example"); System.exit(1); byte[]plainText=args[0].getBytes("UTF8"); //形成RSA公钥对 System.out.println("StartgeneratingRSAkey"); KeyPairGeneratorkeyGen=KeyPairGenerator.getInstance("RSA"); keyGen.initialize(1024); KeyPairkey=keyGen.generateKeyPair(); System.out.println("FinishgeneratingRSAkey"); //使用私鈅签名 Signaturesig=Signature.getInstance("SHA1WithRSA"); sig.initSign(key.getPrivate()); sig.update(plainText); byte[]signature=sig.sign(); System.out.println(sig.getProvider().getInfo()); System.out.println("Signature:"); System.out.println(newString(signature,"UTF8")); //使用公鈅验证 System.out.println("Startsignatureverification"); sig.initVerify(key.getPublic()); sig.update(plainText); try if(sig.verify(signature)) System.out.println("Signatureverified"); elseSystem.out.println("Signaturefailed"); catch(SignatureExceptione) System.out.println("Signaturefailed"); 5)数字证书。 还有个问题,就是公钥问题,A用私钥加密了,那么B接受到消息后,用A提供的公钥解密;那么现在有个讨厌的C,他把消息拦截了,然后用自己的私钥加密,同时把自己的公钥发给B,并告诉B,那是A的公钥,结果.,这时候就需要一个中间机构出来说话了(相信权威,我是正确的),就出现了CertificateAuthority(也即CA),有名的CA机构有Verisign等,目前数字认证的工业标准是:CCITT的X.509: 数字证书:它将一个身份标识连同公钥一起进行封装,并由称为认证中心或CA的第三方进行数字签名。 密钥库:java平台为你提供了密钥库,用作密钥和证书的资源库。从物理上讲,密钥库是缺省名称为.keystore的文件(有一个选项使它成为加密文件)。密钥和证书可以拥有名称(称为别名),每个别名都由唯一的密码保护。密钥库本身也受密码保护;您可以选择让每个别名密码与主密钥库密码匹配。 使用工具keytool,我们来做一件自我认证的事情吧(相信我的认证): 1、创建密钥库keytool-genkey-v-aliasfeiUserKey-keyalgRSA默认在自己的home目录下(windows系统是c:documentsandsettings目录下的.keystore文件),创建我们用RSA算法生成别名为feiUserKey的自签名的证书,如果使用了-keystoremm就在当前目录下创建一个密钥库mm文件来保存密钥和证书。 2、查看证书:keytool-list列举了密钥库的所有的证书 也可以在dos下输入keytool-help查看帮助。怎么让excel奇偶行输入数字后单元格填充不同的颜色

excel中奇行输入数字后单元格变红色,偶行输入数字后单元格自动填充为黄色,这个怎么实现啊

可按下列步骤进行:

① 选中第一行,选择条件格式:

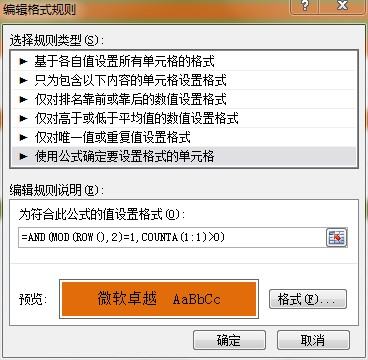

②新建规则,输入“=AND(MOD(ROW(),2)=1,COUNTA(1:1)>0)” (注意不要带引号),颜色设置为红色,这是奇数行的,见下图:

③同样再新建一规则,输入“=AND(MOD(ROW(),2)=0,COUNTA(1:1)>0)”,这是偶数行的,设置为绿色,全部设置完如下:

④确定,即可,这里应用范围可根据你要实施规则区域自行设定。

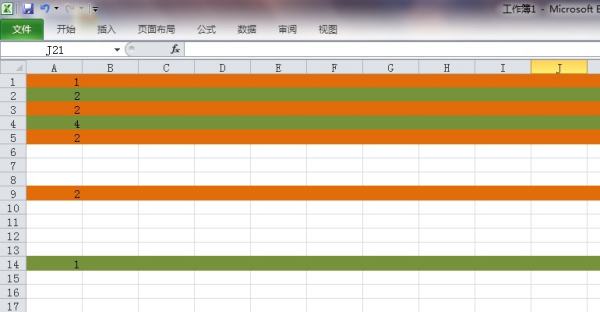

完成后的效果如下:

1,=-1^ROW()=1,选红色。

2,=-1^ROW()=-1选蓝色。 参考技术B

如附件

分别用

=AND(MOD(ROW(),2),ISNUMBER(A1))

=AND(MOD(ROW()+1,2),ISNUMBER(A1))

设置条件格式

以上是关于pkcs1padding怎么填充的主要内容,如果未能解决你的问题,请参考以下文章