内网穿透

Posted BadFisher

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了内网穿透相关的知识,希望对你有一定的参考价值。

内网穿透

所谓内网穿透,也即是局域网能够直接通过公网的ip去访问,极大的方便用户的日常远程的一些操作的使用。

内网穿透工具有很多,比如贝锐(我们常用的向日葵), 飞鸽等。

第一种外部工具

一般情况下,登陆注册后就可以进行。

比如

然后填写信息,其中前置域名可以自定,本地ip端口一定要设置成:你的内网ip:刚配置的端口号。

最后点击确认开通,就OK了,这样你就得到了免费域名+免费公网ip。

点击此链接,根据电脑系统下载客户端。下载完后解压,一共有两个文件:傻瓜式运行点击我.vbs和npc.exe。

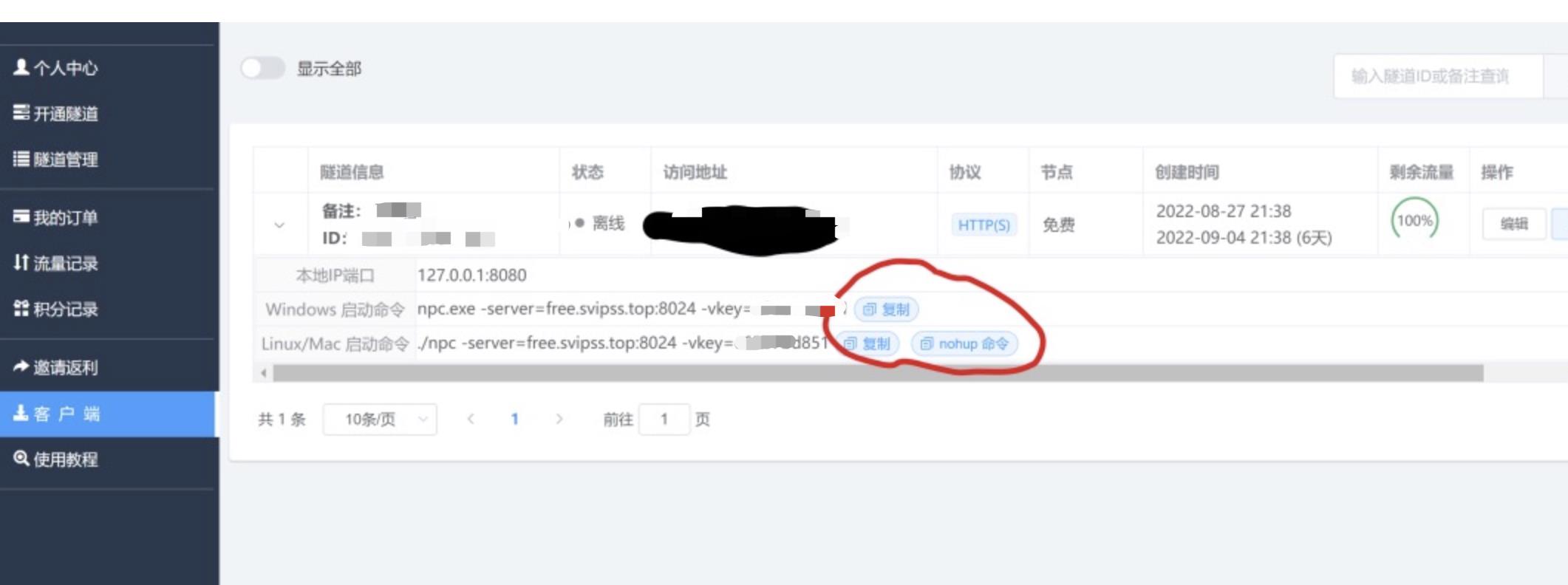

点击傻瓜式运行点击我.vbs,打开后会看见一个弹窗,让你填写指令。我们切回飞鸽官网,点击“隧道管理”,如下图:根据电脑系统选择指令,点击复制,然后切回刚才的弹窗,将指令输入进去,点击确定。

第二种:自行搭建

工具:nps、npc事件描述操作步骤

https://github.com/ehang-io/nps #项目地址

https://github.com/ehang-io/nps/blob/master/README_zh.md #中文文档

事件描述

背景:

内网服务器做公网映射。

条件:

可访问公网的内网服务器。

公有云主机(带公网IP、带宽不做限制,根据实际情况调整)

分配:

有公网的服务器(服务端)、内网机器(客户端)

操作步骤

https://github.com/ehang-io/nps/releases #下载安装包地址上传到服务器

服务端规划:

/etc/nps/ #存放安装包、配置文件

客户端规划:

/etc/npc/ #存放安装包、配置文件

服务端操作:

上传安装包到服务器并解压至/etc/nps

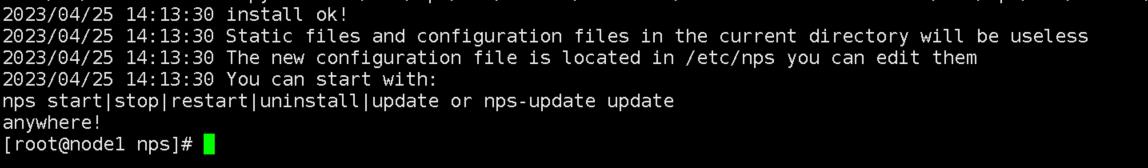

执行 ./nps install

如图所示,安装成功。

安装完毕后启动程序,进入web控制页面进行配置。

#启动命令 nps start

#启动完毕后检查端口是否正常启动 netstat -lntp|grep nps

#正常情况下,按照默认配置会启动4个端口,80、8080、443、8024 这些端口的作用后面配置文件有

#启动完毕后可以通过配置的http端口进行访问管理页面(提前开好防火墙)

#默认账号密码:admin/123

#添加客户端

#添加TCP隧道

至此,服务端的配置完毕。上述连接状态会在客户端连接口显示为在线状态。

#客户端配置

把安装包上传至客户端并解压至/etc/npc/

#安装 /etc/npc/npc install

随后找到客户端配置的客户端命令进行连接

连接成功后,状态会显示在线。至此,客户端配置完毕。

#测试连接

#通过服务端的IP和配置的端口成功连接到服务器

配置文件如下:

[root@node1 conf]# grep -Ev "^$|^#" nps.conf

appname = nps #应用程序名字,默认即可

runmode = dev #运行模式

http_proxy_ip=0.0.0.0 #HTTP 代理 IP 地址

http_proxy_port=80 #HTTP 代理端口号

https_proxy_port=443 #HTTPS 代理端口号

https_just_proxy=true # 是否只使用 HTTPS 代理进行数据传输

https_default_cert_file=conf/server.pem #HTTPS 键证书的默认路径

https_default_key_file=conf/server.key #HTTPS 默认私钥路径

bridge_type=tcp #网桥类型

bridge_port=8024 #网桥端口号

bridge_ip=0.0.0.0 # 网桥 IP 地址

public_vkey=123 #公钥

log_level=7 #日志级别

web_host=a.o.com #网站 host

web_username=admin #网站管理员用户名

web_password=123 #网站管理员密码

web_port = 8080 #网站端口号

web_ip=0.0.0.0 #网站绑定的 IP 地址

web_base_url= #网站虚拟路径

web_open_ssl=false #是否开启 SSL/HTTPS 支持

web_cert_file=conf/server.pem #SSL/HTTPS 证书路径

web_key_file=conf/server.key # SSL/HTTPS 私钥路径

auth_crypt_key =1234567812345678 #加密的密钥

allow_user_login=false #是否允许用户登录

allow_user_register=false # 是否允许用户注册

allow_user_change_username=false #是否允许用户修改用户名

allow_flow_limit=false #是否开启流量限制

allow_rate_limit=false #是否开启速率限制

allow_tunnel_num_limit=false #是否开启隧道数量限制

allow_local_proxy=false #是否允许本地代理

allow_connection_num_limit=false #是否开启连接数量限制

allow_multi_ip=false #是否允许多 IP

system_info_display=false #是否显示系统信息

http_cache=false #是否开启 HTTP 缓存

http_cache_length=100 #HTTP 缓存长度

http_add_origin_header=false #是否添加 origin header

disconnect_timeout=60 #断开连接超时时间

求助,FTP使用ngrokc内网穿透如何设置

参考技术A 建个openvpn,通过ngrok直接用VPN连上你公司的内网,直接局域网访问不需要FTP了本回答被提问者采纳以上是关于内网穿透的主要内容,如果未能解决你的问题,请参考以下文章