关于Linux系统-sshd服务-AllowUsers与AllowGroups-选项的安全加固配置

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了关于Linux系统-sshd服务-AllowUsers与AllowGroups-选项的安全加固配置相关的知识,希望对你有一定的参考价值。

在一些Linux系统-sshd服务,的主配置文件,/etc/ssh/sshd_config

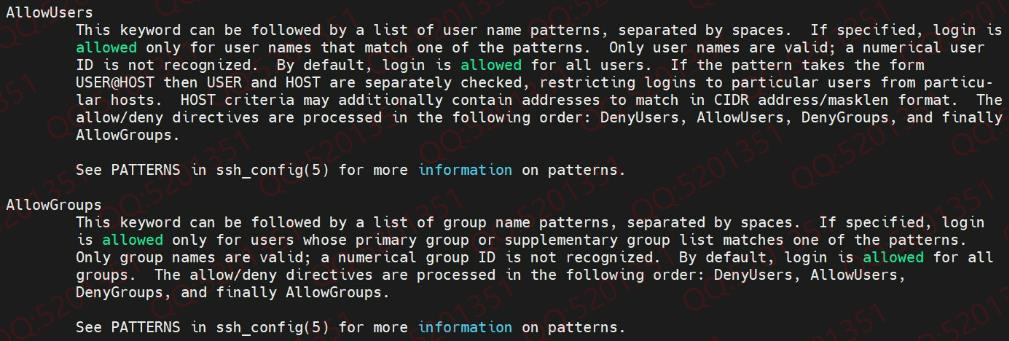

我们可能会看到配置有AllowUsers与AllowGroups的安全加固选项,关于两个选项的说明如下:

从选项名称上就可以知道这两个是选项,是属于白名单选项的,在安全中,如果能使用白名单模式,肯定是更安全的

这里我们先说一下 AllowUsers 的配置,其配置方法如下,几种方法都是可以的,多个user值,以空格隔开:

AllowUsers ec2-user root AllowUsers root@1.2.3.0/24 AllowUsers ec2-user@1.1.1.1 root@1.2.3.*

说明: 这样配置后,在ssh登录时,linux系统sshd服务会对登录者进行检查,只有在AllowUsers列表中的才被允许登录

那么同理:如果对于AllowGroups的配置,就是配置允许的groups了,多个group之间也是使用空格隔开

但笔者测试发现,与AllowUsers选项不同的是,AllowGroups是没有办法去限制登录源IP的

关于allow与Deny的优先级如下,可以简单记忆(User优先,Deny优先):

The allow/deny directives are processed in the following order: DenyUsers, AllowUsers,DenyGroups, and finally AllowGroups.

最后特别需要注意的是,如果同时指定了 AllowUsers与AllowGroups,那么必须要在两个选项中都匹配到的用户,才能进行ssh登录

尊重别人的劳动成果 转载请务必注明出处:https://www.cnblogs.com/5201351/p/17366323.html

作者:一名卑微的IT民工

出处:https://www.cnblogs.com/5201351

本博客所有文章仅用于学习、研究和交流目的,欢迎非商业性质转载。

博主的文章没有高度、深度和广度,只是凑字数。由于博主的水平不高,不足和错误之处在所难免,希望大家能够批评指出。

博主是利用读书、参考、引用、抄袭、复制和粘贴等多种方式打造成自己的文章,请原谅博主成为一个卑微的IT民工!

关于linux系统服务开机自启动的设置

kail_linux_x64 如何设置ssh连接

update-rc.d ssh enable

1、关闭锁屏

点击“显示应用程序”,搜索setting,在硬件下找到“power”,在“空白屏幕”处选择“从不”,即可。

(kali在选择后直接退出就行,它没有个确定的按钮)

2、开机启动ssh服务

1、修改sshd_config文件,命令为:vi /etc/ssh/sshd_config

2、将#PasswordAuthentication no的注释去掉,并且将NO修改为YES //我的kali中默认是yes

3、将#PermitRootLogin yes的注释去掉 //我的kali中默认去掉了注释

4、启动SSH服务,命令为:/etc/init.d/ssh start // 或者service ssh start

5、验证SSH服务状态,命令为:/etc/init.d/ssh status

单次启动 service ssh start 或者/etc/init.d/ssh start

设置开机服务自启动

很简单,命令行直接执行:

update-rc.d ssh enable

关闭ssh服务自启动:

update-rc.d ssh disabled

centos与redhat系统 设置服务开机自启动

1:首先查看开机自启动服务列表 chkconfig --list

2:如果列表中没有需要先添加 chkconfig --add httpd

3:添加完之后可以查看是否为开机自启动 chkconfig --list httpd

4: 如果httpd0:off1:off2:off3:off4:off5:off6:off 全为off 则说明服务不为开机自启动

5:则需要使用命令 chkconfig httpd on

以上是关于关于Linux系统-sshd服务-AllowUsers与AllowGroups-选项的安全加固配置的主要内容,如果未能解决你的问题,请参考以下文章